SSH代理轉發

VSole2022-03-04 22:03:04

一、SSH簡介

如果工作環境中的防火墻限制了一些網絡端口的使用,但是允許SSH連接,就能夠將TCP端口轉發來使用SSH通訊

二、SSH轉發功能

- 加密SSH Clinet端至SSH Server端之間的通訊數據

- 突破防火墻的限制,完成一些之前無法建立的TCP連接

三、SSH本地SOCKS5代理

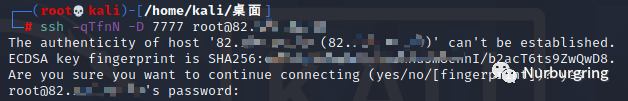

ssh -qTfnN -D 7777 root@82.156.14.58 -C 壓縮數據 -q 安靜模式 -T 禁止遠程分配終端 -n 關閉標準輸入 -N 不執行遠程命令 -f ssh后臺運行 -D 本地的端口

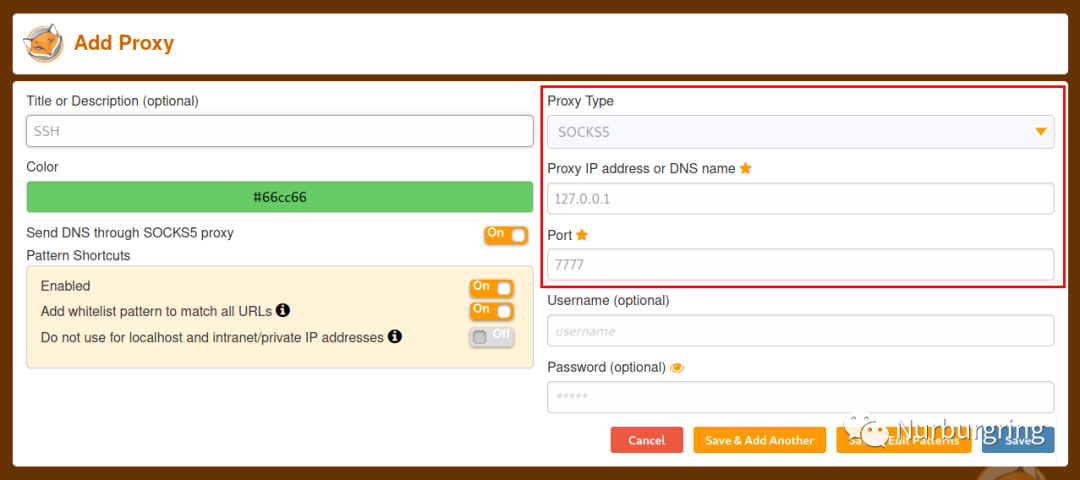

瀏覽器開啟代理SOCK5

可以看到IP發生變化

四、SSH本地轉發

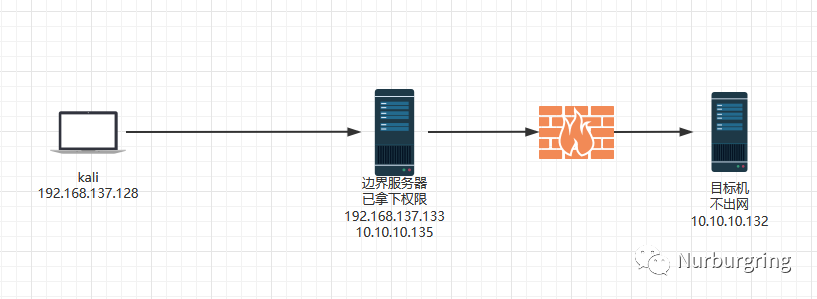

網絡拓撲圖

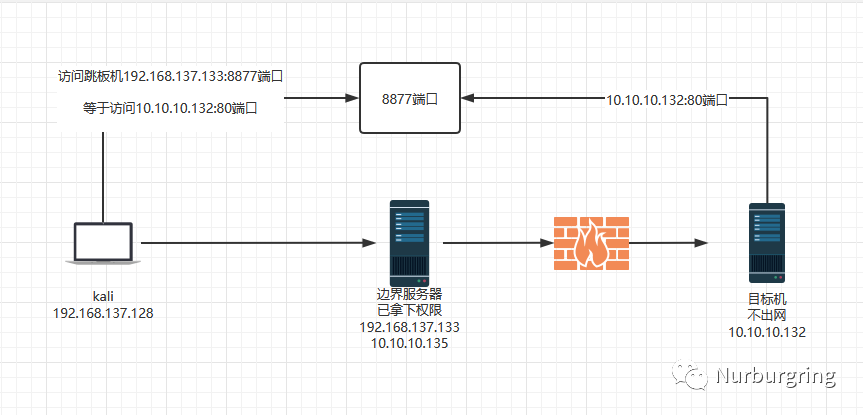

1.kali能與邊界服務器互通 2.邊界服務器可以和目標機互通 3.kali不能直接訪問目標機 4.目標機不出網 5.目的:kali能訪問目標機的80端口

正向連接

ssh -L localport:remotehost:remotehostport sshserver localport 本機開啟的端口 remotehost 最終要連接的機器的IP地址 remotehostport 轉發機器的端口 sshserver 轉發機器的IP地址

這里用ubuntu作為邊界服務器

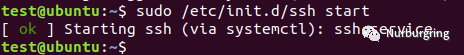

sudo apt-get install openssh-server //安裝SSH服務

開啟ssh服務

開啟正向連接

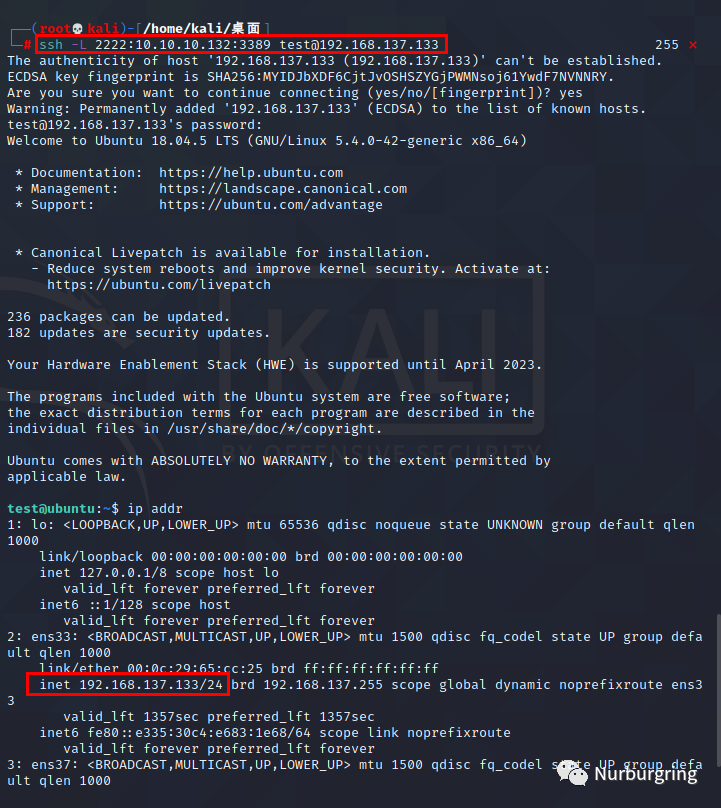

ssh -L 2222:10.10.10.132:3389 test@192.168.137.133 //把本地的2222端口映射到目標機3389口,登錄邊界服務器ssh

成功轉發

還有一種情況就是數據庫只允許本地連接,可以通過ssh轉發出來

ssh -L 3333:localhost:3306 test@192.168.137.133 mysql -h 127.0.0.1 -P 3333 -u root -p 即可登錄

代理后的拓撲圖

五、SSH遠程轉發

遠程轉發

反向連接的一種,可以穿透內網防火墻,在內網中比較好用

ssh -R sshserverport:remotehost:remotehostport sshserver sshserverpor 被轉發機器開啟的端口號 remotehost 最終要連接的機器的IP地址 remotehostport 被轉發機器的端口 sshserver 被轉發機器的IP地址

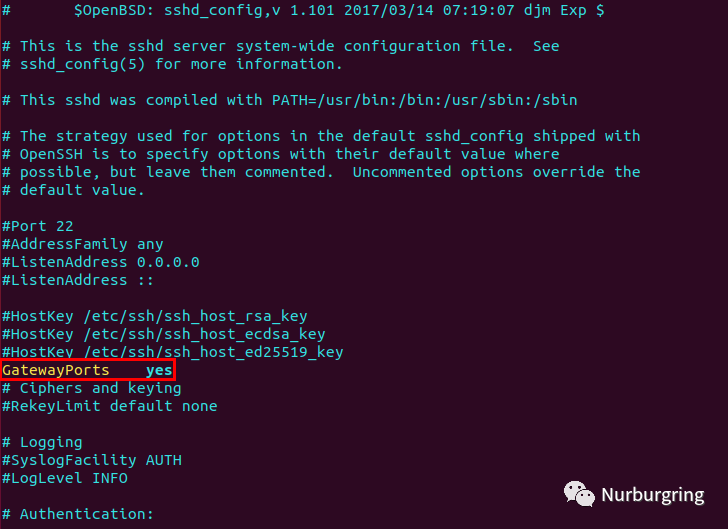

開啟遠程需要更改配置

sudo vim /etc/ssh/sshd_config //任何人訪問這臺機器的某一個端口,都可以訪問到目標機的映射出的端口;這個需要在邊界服務器上開 GatewayPorts yes sudo /etc/ssh/sshd_config restart //重啟SSH

在邊界服務器上打開

因為是反向鏈接,所以肯定需要在目標機上執行命令

在目標機上執行命令

ssh -R 8899:10.10.10.132:80 test@10.10.10.135 //把目標機的80端口轉發到10.10.10.135(便捷服務器)上的8899端口

現在任何機器,只要訪問192.168.137.133(也就是10.10.10.135這臺邊界服務器)的8899端口,就相當于訪問了不出網的內網10.10.10.132機器的80端口

代理后的拓撲圖

VSole

網絡安全專家