【技術分享】電動汽車充電站管理系統安全深度分析

當今社會對電動汽車的需求激增,為了實現可持續增長,配套基礎設施也同樣要快速發展。未來需要建立一個可靠的電動汽車充電生態系統以滿足客戶的需求,同時確保互聯網系統和連接的關鍵基礎設施的安全,抵御可能的網絡攻擊。本研究設計了一種系統查找和收集方法,以獲得廣泛部署的電動汽車充電站管理系統 (EVCSMS,EV Charging Station Management Systems ) 的代表性樣本。此外,利用逆向工程和滲透測試技術對已識別的 EVCSMS 及其軟件/固件實現進行全面安全漏洞分析。

本研究的系統分析揭示了一系列漏洞,這些漏洞證明了 EVCSMS 對遠程網絡攻擊的不安全性。考慮到此類攻擊的可行性,還討論了針對 EV 充電站 (EVCS,EV Charging Stations) 及其用戶的攻擊影響。更重要的是,模擬了實際網絡攻擊對電網場景的影響,這可能導致電網服務中斷和故障。

Introduction

全球電動汽車 (EV,Electric Vehicles) 產業在過去幾年中迅速擴大,支持技術和基礎設施的開發和應用也在激增。根據國際能源署最近發布的一份報告,電動汽車的總數已增至 630 萬輛,其中公共充電點超過 80 萬個,私人充電樁估計為 650 萬個。更重要的是,預計電動汽車采用率的增加將導致部署的電動汽車充電站 (EVCS) 數量的線性增長,這是滿足客戶需求和提高服務質量所必需的。

盡管總體而言,物聯網已被證明對生活的不同方面都有益,但它的安全性和廣泛的相關漏洞給用戶和網絡運營商帶來了安全和管理方面的挑戰,例如Mirai 僵尸網絡。同樣,在連接互聯網的 EVCS 的背景下,擴展的遠程功能可能會為針對已部署的 EVCS、其用戶以及直接集成的關鍵基礎設施(如電網)的一系列網絡攻擊打開大門。

因此,在本文中通過對其部署的 EVCSMS 的深入安全分析來檢查聯網 EVCS 的安全態勢。評估了 16 個 EVCSMS 的代表機構,包括由全球知名供應商開發的系統,例如施耐德電氣,其提供大量在歐洲廣泛部署的 EV 服務。本研究對底層基于固件、Web 和移動設備的 EVCSMS 進行了徹底的分析,并發現了各種0 day漏洞,這些漏洞證明了已部署系統的不安全性。此外,在討論針對 EVCS 及其用戶的實際攻擊影響時,展示了利用已識別的漏洞來破壞 EVCS 并使用仿真分析對電網執行頻率不穩定性攻擊的可行性。事實上,本工作提高了對所研究系統對網絡攻擊的脆弱性的關注,這需要迅速采取行動保護 EVCS 生態系統免受網絡攻擊。為此,建議減輕針對此類漏洞驅動攻擊的對策。

Methodology

本研究識別 16 個支持 Internet 的 EVCSMS 軟件產品(即基于固件、基于 Web 和基于移動設備的)并分析它們的安全態勢。目標是通過發現一系列漏洞并討論其可能的攻擊影響,同時探索減輕未來網絡攻擊的實際對策,從而揭示部署的 EVCSMS 的不安全性。旨在解決以下研究問題(RQ):

1、鑒于支持互聯網的 EVCS 數量不斷增加,可以探索哪些系統方法來檢查其 EVCSMS 的安全性并識別可用于發起網絡攻擊的漏洞?

2、針對 EVCS 及其用戶的網絡攻擊在現實生活中有何影響?如何利用網絡安全對策來緩解它們?

3、攻擊者如何利用被利用的 EVCS 攻擊電網等關鍵基礎設施?此類攻擊對電網及其運行的實際影響是什么?

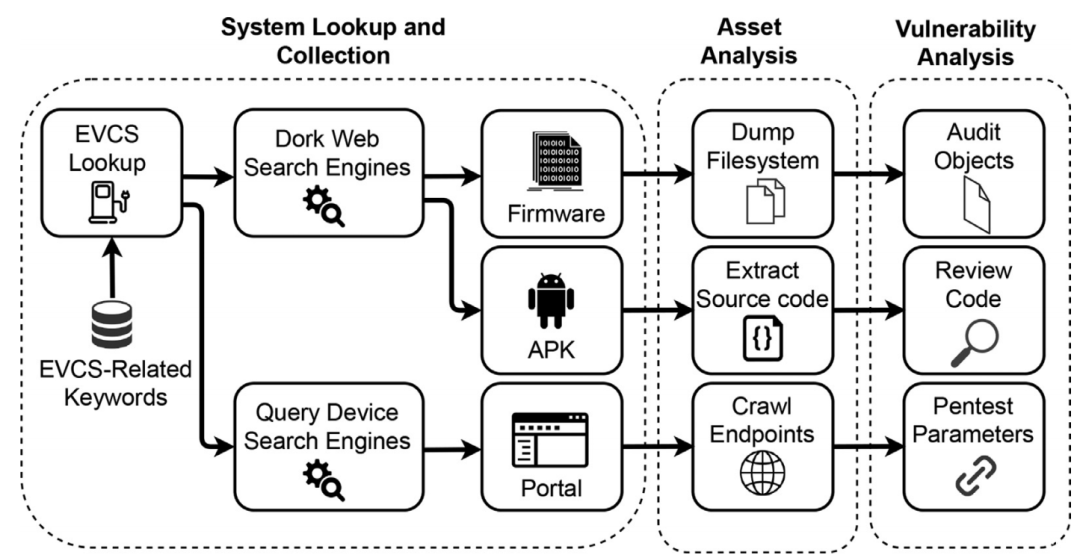

為了回答RQ,按照下圖所示的方法收集 EVCSMS 語料庫,同時利用各種方法對已識別系統進行深入的安全分析。目標是檢測這些系統中的漏洞并探索現實生活中的攻擊影響。此外設置并進行了仿真實驗,以研究利用被利用的 EVCS 僵尸網絡對電網及其運行進行頻率不穩定性攻擊的可行性。在下文中,從系統查找和收集、資產分析和漏洞分析等三方面詳細描述了該方法。

A. 系統查找和收集

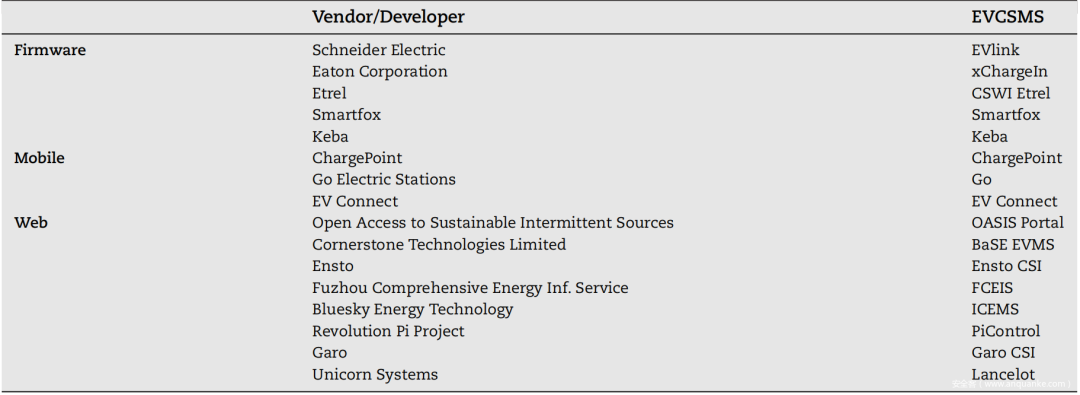

如上圖所示,方法的第一階段包括收集大量 EVCSMS 產品進行分析。為了實現這一點,研究者編譯了一個包含 EV 和 EVCS 相關關鍵字(例如,EV charger, EVCS, charging station)組合的單詞列表,并利用它使用兩個 Web 對其每個內容執行查找搜索和設備搜索引擎。如下表所示確定了 16 個 EVCSMS,將其歸類為固件、移動和 Web 應用程序。在下文中,將詳細說明用于分別獲取這些系統中的每一個的不同搜索程序。

固件:系統查找結果獲得了 5 個廣泛部署的 EVCSMS 固件,如上表中所列。為了獲得這些固件,在網絡搜索引擎上,使用編譯的EVCS單詞列表來定位流行的EVCSMS供應商的索引網站,然后檢查他們的站點地圖以從下載端點獲取軟件圖像。通過在制造商的網站以及專門的鏡像站點上執行自動網絡爬蟲來實現這一點,方法是檢查每個相應的網頁并遞歸訪問所有嵌入式超鏈接和目錄路徑以查找自動下載固件和軟件的端點更新包。例如在 Google 網絡引擎上運行以下 dork query site: www.se.com intext:’’charging station’’ 來搜索施耐德電氣的主要網站(即 www.se.com)中的網頁通過使用文本過濾器顯式指定這些關鍵字,在其 HTML 中包含字符串“charging station”。這使研究者能夠在施耐德電氣的網站上找到一個名為“EVlink 充電站”的端點,其中包含有關 EVlink EVCS 產品線的信息,可以遞歸地抓取這些信息以找到并下載其相應的固件更新包。

移動應用:除了定位軟件端點,通過探索這些網站能檢測指向供應商發布其基于移動的 EVCSMS 產品的移動應用程序商店(例如,Apple 的 App Store、Google 的 Play 商店)的外部引用。例如,在瀏覽 ChargePoint 的主網站 (www .chargepoint.com) 時,發現了一個 Web 端點(即 /en-us/drivers/mobile),他們在其中發布了獲取其移動應用程序的詳細信息。為了收集和分析這些應用程序,自動訪問了各個商店的 EVCSMS 應用程序的首頁并提取所有標識詳細信息(例如,應用程序名稱、版本、開發者),然后搜索并下載相應的 android 應用程序包 (APK)來自第三方應用程序存儲庫。在這項工作中專注于收集 APK 而不是 iOS 應用商店包 (IPA),因為大多數供應商的目標是在 Play Store 上發布產品,因為與 App Store 相比,它的限制較少。總的來說,確定并收集了三個 EVCSMS 移動應用程序的信息,即 ChargePoint、Go Electric 和 EV Connect(上表)。

網絡應用程序:最后通過其用戶界面 (UI) 和 API 查詢不同設備搜索引擎(例如 Shodan,Censys)上的精選 EVCS 單詞列表,以查找可公開訪問的 EVCSMS 門戶。例如在 Shodan 引擎上運行以下過濾器查詢標題:’’Electric Vehicle Charging’’ 以搜索在 HTML 標題中具有特定 EVCS 相關關鍵字字符串(即“Electric Vehicle Charging”)的面向互聯網的設備他們的 HTTP Web 界面橫幅的標記元素。這能夠找到許多屬于 Cornerstone Technologies Limited 的 EVCSMS 產品實例,其 EVCSMS 門戶具有以下標題“Login – Electric Vehicle Charging Management System”。通過根據返回的主機數據橫幅過濾相關和真實的系統,獲得了一個獨特的基于 Web 的 EVCSMS 列表,這些 EVCSMS 連接到公共和私人充電站。此外,通過提取它們持有的特殊信息(例如,產品名稱或版本、供應商名稱或徽標)來反向搜索已發現的門戶,以確定其對應的供應商,如上表所示。

B. 資產分析

在本節中將討論對每個已發現系統執行分析的各種技術。一般來說,在分析固件時,會分解它們以轉儲 EVCSMS 文檔集合,然后對相應的二進制文件進行逆向工程,而對于分析 EVCSMS Web 應用程序,鑒于無法訪問后端代碼庫,執行黑盒滲透測試以評估其安全性并識別弱點。在移動應用分析方面,將收集到的 APK 分解成 Java 源代碼,對其進行審查以檢測漏洞。接下來,針對每個類別中的已識別系統提供詳細的分析過程。

固件:如前表所示選擇了 5 個 EVCSMS 固件,它們屬于頂級 EV 產品供應商(例如,施耐德電氣)。這些固件包中的每一個都代表供應商開發的管理系統,該系統運行由各自制造商設計和提供的一組獨特的充電站產品。這些充電站包括多個系列,專為不同的應用領域而設計,涵蓋公共停車場(例如街道)和私人停車場(例如商業建筑、住宅)的電動汽車充電需求。它們配備了電能計量功能、用戶身份驗證、報告生成、成本分配和遠程維護。在分析中,從每個供應商的域下載最新的固件更新版本并分別進行分析。為此,主要對收集的固件使用了兩個分析過程。

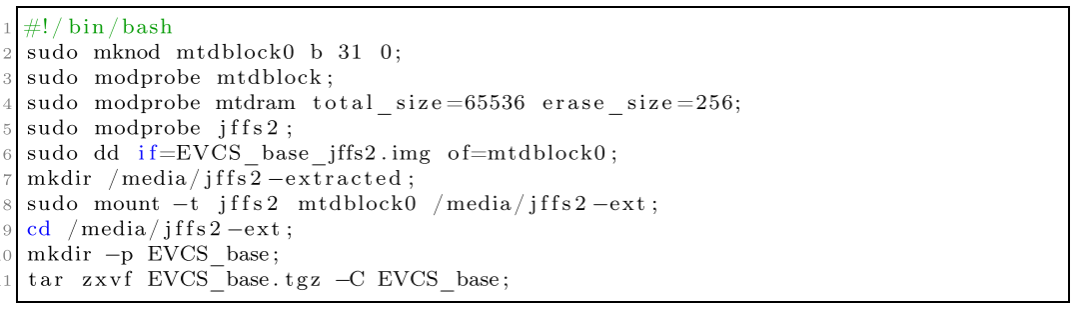

在第一個分析過程中,解壓縮 ZIP 更新存檔,并提取其嵌入的 POSIX tar(即 EPK 包),從中獲得各種文件,其中包括 Linux/ARM OS 內核映像、BIN 數據、shell 腳本、ELF可執行文件和包含 EVCSMS 文檔集合的 JFFS2 文件系統。為了研究這個文件系統,編寫了一個 Bash 腳本(如上),它創建一個臨時設備節點,加載 mtdblock 和 jffs2 Linux 內核模塊,使用 dd 實用程序將映像的 jffs2 二進制 rootfs 轉儲到設備節點 ,然后最后掛載 jffs2 rootfs 并從輸出的 TGZ tar 存檔中提取基本目錄。在這個基本目錄中,找到文檔集合并對 cgi-bin 子目錄中的 cgiServer 二進制文件進行逆向工程,這是一個通用網關接口 (CGI) 程序,用于動態生成和管理 Web EVCSMS 上的內容。當請求指向 cgiServer 時,HTTP 服務器將其標準輸出發送到 Web 客戶端而不是終端。客戶端通過標準輸入向 cgiServer發送基于 GET 或基于 POST 的請求以及表單數據和參數,并通過進程環境變量發送 URL 路徑、標題數據以及其他目錄。然后 CGI 程序可以從標準輸入中讀取這些變量和數據,并適應 Web 客戶端的請求以生成網頁。

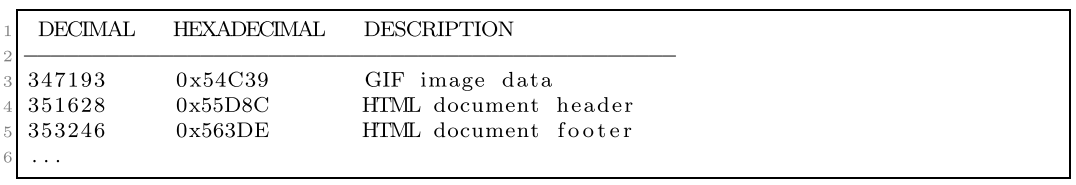

在第二個分析過程中,從官方供應商支持站點下載 xChargeIn、Smart-fox 和 Keba 更新包,并提取它們各自的更新 ZIP 存檔。在這些檔案中找到了幾個二進制數據 BIN 文件,其中firmware.bin 包含 EVCSMS 文檔集合。為了轉儲他們的文件系統,在二進制圖像中搜索嵌入式文件和可執行代碼,然后使用名為 binwalk 的提取實用程序提取它們。獲得的這些文件代表了基本 EVCSMS 的文檔集合,該集合由幾個實體(例如 HTML、XML 和 PNG)和 zlib 壓縮數據組成,使用 binwalk 遞歸地從中恢復附加文件(如上)。這能夠從更新包中提取和檢查完整的控制面板文件。但是,雖然第一個分析過程中的許多文件都是以原始格式獲得的并且可以直接查看,但在此過程中,大多數文件都是經過編譯的,需要在分析之前進行反匯編。

移動應用:在移動應用收集階段,選擇前表中列出的 3 個移動應用,并使用一組特殊的逆向工程技術對其進行分析。對這些應用程序中的每一個的分析都依賴于反轉它們的 APK,它通常是一個存檔包,其中包含一個清單文件、一個應用程序證書、一個包含跨平臺編譯代碼的 lib 目錄和一個包含所有編譯后的類,可以由 Dalvik 虛擬機 (DVM) 和 Android 運行時環境解釋。這個 classes.dex 文件是進行研究的最重要的組件,為了獲得它,使用 apktool從每個移動應用 APK 包中提取所有文件,該工具將所有資源分解為幾乎原始的形式。使用提取的類存檔,使用 dex2jar 實用程序將其轉換為 JAR 文件,使用 jd-gui直接瀏覽其底層 Java 源代碼文件。這個恢復的源代碼代表了用于應用程序編譯的幾乎完整的初始開發基礎,這能夠在搜索錯誤的同時執行準確的代碼審查。

網絡應用程序:在系統收集階段,選擇了 8 個基于 Web 的 EVCSMS 進行徹底分析(例如,OASIS Portal、Ensto),鑒于這些應用程序的完整文件設置是封閉源代碼且不公開可用對于采集,無法使用它們執行白盒測試方法。因此采用黑盒分析和滲透測試來確定其中的漏洞能力。最初,對每個應用程序的開放端口進行指紋識別,并搜索它們通常通過 HTTP/HTTPS 運行的主要 UI 前端。這能夠確定應用程序的 Web 根目錄,然后會自動抓取該根目錄以枚舉所有無需身份驗證即可檢查的可訪問端點。此外,利用其中一些接口中沒有速率限制來使用通用目錄字典對 URL 路徑進行暴力破解,從而能夠找到隱藏的 Web 內容和文件。通過收集的 URL,研究(使用自動化工具)頁面的文檔對象模型 (DOM) 以查找基于 HTTP POST 的表單和嵌入的 GET 參數。此外,從 JavaScript 庫文件中獲取隱藏參數,并進行探測以查找所有請求中隱藏的 HTTP 標頭。此外,只要能夠繞過身份驗證表單(例如,使用默認憑據),就會在內部端點上再次執行前面的步驟。通過收集所有這些實體,系統地掃描它們中的每一個以識別錯誤配置和代碼清理問題。為了重復測試和便于記錄,還使用 HTTrack創建了檢查系統的離線副本。

C. 漏洞分析

本研究遵循多種方法和技術來引導對所獲得的 EVCSMS 及其資產進行深入的安全分析,例如開放 Web 應用程序安全項目 (OWASP) 測試指南。雖然在分析的系統中探索了一系列漏洞,但在這項工作中專注于識別可能導致利用和控制目標系統的嚴重漏洞,例如跨站點腳本 (XSS) 和結構化查詢語言注入 (SQLi),僅舉幾例。此外,利用提出的威脅模型來探索對 EVCS 及其用戶的實際攻擊影響,同時使用仿真結果來證明網絡攻擊對電網及其操作的可行性和影響。

威脅模型:假設對攻擊者可以通過利用其 EVCSMS 中的高嚴重性漏洞來破壞公共和私有 EVCS。此外,利用是通過網絡遠程執行的,這可以根據目標 EVCS 的連接性/可訪問性以不同的方式執行,例如 EVC SMS 是面向 Internet 還是只能通過本地訪問局域網 (LAN)。在研究中專注于檢查連接 Internet 的 EVCSMS,其利用不需要訪問 LAN,因此使攻擊向量非常強大和有效。在這種情況下,為了利用面向 Internet 的 EVCS,假設攻擊者在嘗試利用其漏洞之前執行 Internet 范圍的掃描以搜索可行的 EVCSMS。但是,應該注意的是,EVCS 的連接性在實際利用過程(即觸發漏洞)方面沒有任何差異。例如,如果無法通過 Internet 訪問 EVCS,則假定攻擊者可以訪問 EVCS 所連接的 LAN,以便進行本地但遠程的利用。按照這兩種方法,假設攻擊者控制了底層的 EVCS,同時能夠對易受攻擊的 EVCS(例如,操縱收費過程)、相應的用戶/運營商(例如,劫持他們的用戶帳戶)發起各種網絡攻擊,以及基礎設施中的集成關鍵(例如,破壞電網的穩定)。此外,攻擊者可以利用受感染的 EVCS 創建一個僵尸網絡并對其他設備(例如分布式 DoS)進行分布式網絡攻擊。

Results:Vulnerability Analysis and Attack Implications

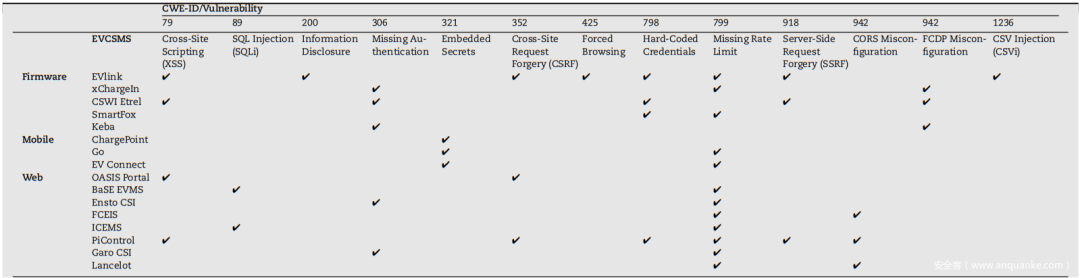

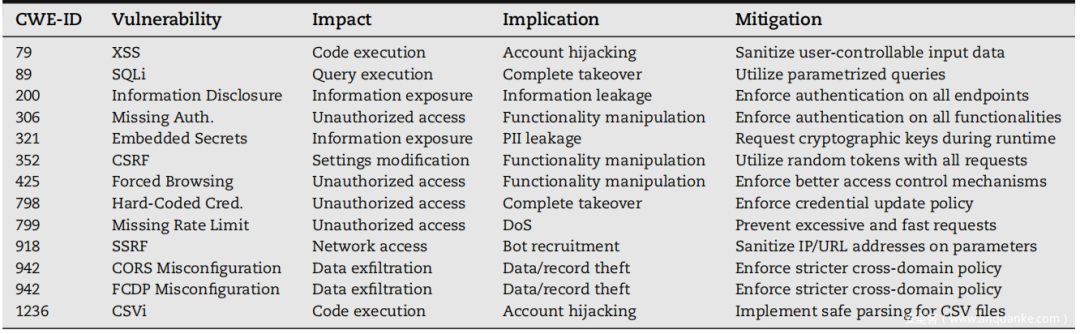

總的來說,本文分析揭示了一系列漏洞,其中,強調了所有分析的 EVCSMS 中的 13 個嚴重漏洞類別。如下表所示,使用其對應的常見弱點枚舉 (CWE) ID 枚舉每個漏洞/弱點,該 ID 可用于查找有關 CWE MITRE 中指定弱點的更多信息 The MITRE Corporation 和OWASP數據庫(例如,CWE-79 對應于 XSS)。請注意,分析的系統與許多漏洞相關聯。例如確定了 EVlink 的 8 個嚴重漏洞(例如 XSS),而 ChargePoint 與一個嚴重漏洞相關聯。盡管在分析的 EVCSMS 中發現的弱點數量不定,但重要的是要注意,主要目標是確定至少一個可能導致遠程/本地攻擊的漏洞,從而損害目標 EVCS。除了已識別的漏洞之外,還討論了針對 EV 生態系統中各種利益相關者的攻擊影響。雖然可以對 EV 生態系統中的各種實體進行不同的攻擊,但在這項工作中,專注于調查對受損充電站 (EVCS)、其用戶和連接的電源產生嚴重影響的大規模攻擊網格。

A. 針對 EVCS 的攻擊

如威脅模型所述,攻擊者可以通過使用一個或多個漏洞利用其管理系統來破壞目標 EVCS。將在以下小節中討論針對 EVCS 及其操作的一些主要攻擊影響:

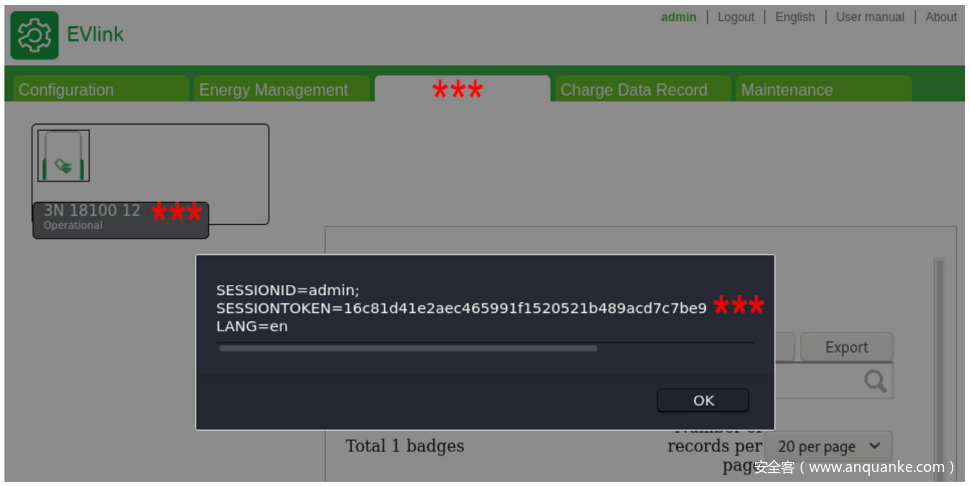

充電過程和設置操作:安全分析揭示了已識別的 EVCSMS(上表)中的幾個漏洞,這些漏洞允許攻擊者破壞 EVCS 并查看其充電計劃,同時通過啟動、延遲或停止任何充電過程來操縱其操作。一般分析表明,大多數經過審查的 EVCSMS 都缺乏足夠的輸入清理,這是 XSS 漏洞的根本原因。例如,EVlink 存在多個 XSS 漏洞,這些漏洞是通過反轉 cgiServer 二進制文件并發現多個端點及其相應的 GET 參數來檢測的,這些端點允許惡意 JavaScript 注入 Web 框架。這主要是由于提供的用戶輸入缺乏足夠的清理和編碼造成的。利用此類 XSS,攻擊者可以將惡意 JavaScript 代碼注入 EVCSMS 上下文,以劫持目標用戶的帳戶會話并采取許多操作,例如修改帳戶和 EVCS 設置/配置。此外,當受感染的目標用戶帳戶具有特權訪問權限(例如管理員)時,攻擊者可以完全控制所有 EVCSMS 功能和數據。例如在 EVlink 中發現了一個配置初始化功能,該功能容易受到逗號分隔值注入 (CSVi) 的攻擊,可以利用該功能嵌入 XSS 有效負載,當精心制作的 CSV 文件被觸發并存儲在系統數據庫中時文件已加載。此漏洞導致存儲型 XSS,它通過劫持管理員的會話令牌來實現權限升級,如下圖所示。此外,此 XSS 漏洞允許通過植入 web shell 定期從對抗性遠程服務器。

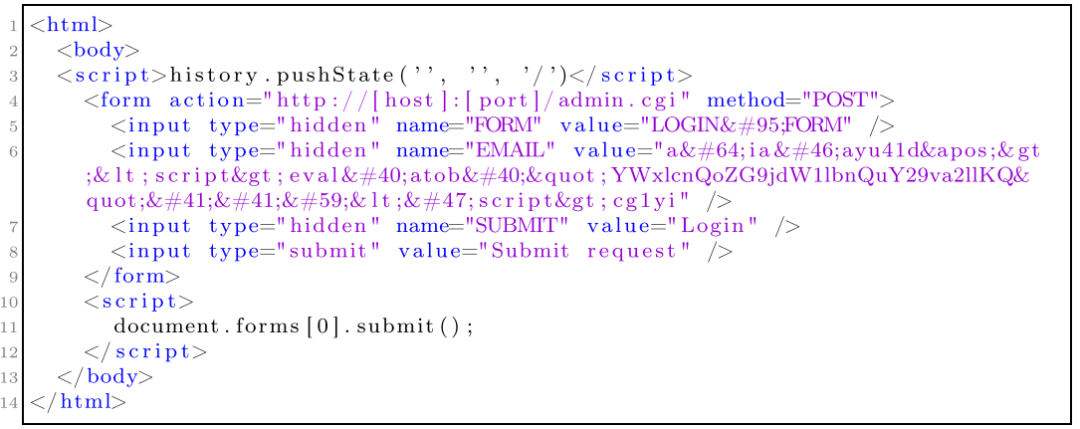

除了 XSS 之外,還發現了幾個容易受到 CSRF 漏洞攻擊的 EVCSMS,這些漏洞允許攻擊者誘使目標用戶執行無意的操作,從而獲得對用戶帳戶的控制權并操縱 EVCS 設置。因此,當目標用戶具有特權(例如,管理員用戶)時,攻擊者可以查看/控制所有 EVCSMS 的數據和功能。例如在 OASIS 管理員面板上發現了一個 CSRF 漏洞,這是由于提交數據時缺少 CSRF 令牌,可用于觸發基于 POST 的反射型 XSS,從而允許攻擊者劫持用戶的帳戶。如下顯示了精心制作的概念驗證表單,其中 HTML 編碼/BASE64 編碼的 XSS 有效負載嵌入到易受攻擊的 EMAIL 參數中,以觸發顯示帳戶會話令牌的彈出警報框。此外,在基于 PiControl 的 EVCSMS 中,發現了基于 POST 的 CSRF 弱點,這些弱點可能導致修改 EVCS 的控制面板設置,包括設備信息、網絡設置和充電/調度配置。還在 EVlink 中發現了一個基于 GET 的 CSRF 漏洞,該漏洞允許攻擊者通過易受攻擊的 GET 參數更改相應的密碼值來接管目標用戶的帳戶。

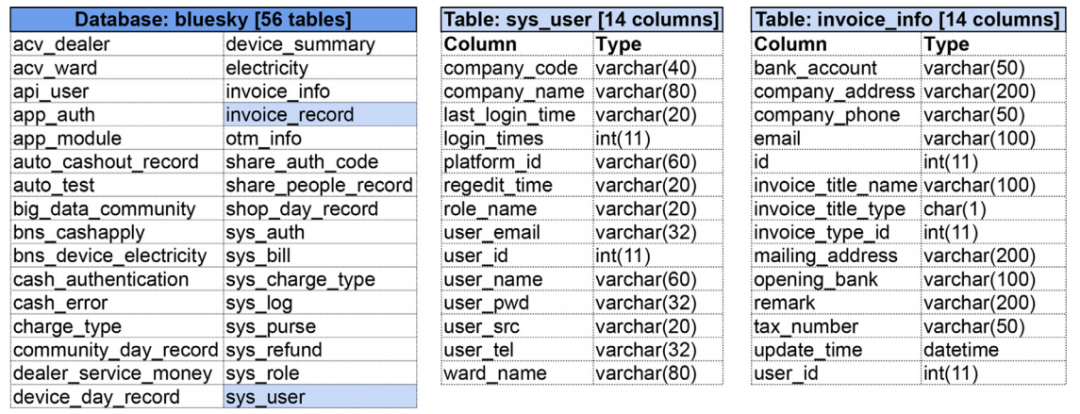

固件操作:除了 XSS 和 CSRF 漏洞外,攻擊者還可以利用其他高嚴重性弱點,例如 SQL 注入 (SQLi) 攻擊來獲得對 EVCSMS 的特權訪問并執行固件操作。這通常是通過利用 SQLi 漏洞獲取對整個 EVCSMS 數據庫的訪問權限來完成的,該數據庫包含用戶記錄,包括高權限用戶帳戶信息和憑據(例如管理員)。確定了一些易受 SQLi 攻擊的 EVCSMS。例如,Base EVMS 和 ICEMS 上的身份驗證表單都通過其 POST 參數遭受基于布爾和基于時間的盲 SQLi 缺陷,可以將其用作注入點來系統地執行任意 SQL 查詢并轉儲存儲的 EVCSMS 數據庫表.例如,如下圖所示,表 sys_user 包含用戶帳戶的信息和憑據,包括屬于管理員帳戶的那些。此外分析表明,一些經過測試的 EVCSMS (例如 SmartFox 和 CSWI Etrel)具有默認的硬編碼憑據,包括用于入站身份驗證的管理員帳戶的憑據。通過獲取這些憑據,攻擊者可以繞過已實施的安全措施直接訪問和使用 EVCSMS,并可以訪問內部功能和數據。

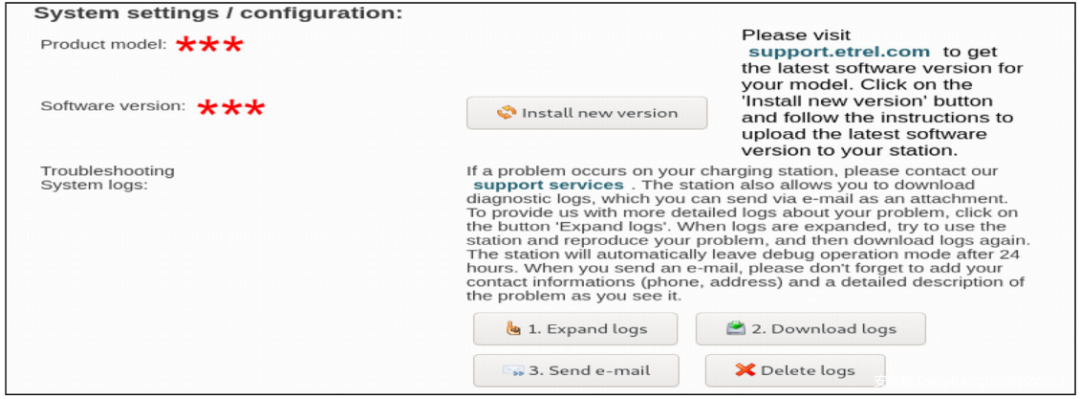

隨后,攻擊者可以利用獲得的管理員級別的訪問權限來更改已部署的 EVCS 固件。例如,攻擊者可以通過下圖中所示的功能上傳較舊且可能不太安全的版本來降級易受攻擊的 EVCSMS 的固件。需要注意的是,這種固件降級主要是由于在系統實施中缺乏足夠的版本檢查。此外,由于對上傳的固件包的完整性檢查不足,攻擊者可以覆蓋本地存儲在文件系統中的校驗和哈希,并使用各種更改的二進制文件上傳修改后的固件。這非常令人擔憂,因為它可以在 EVCS 固件中植入 rootkit 以獲得持久和特權功能,同時通過控制 EVCS 和執行隱蔽的惡意活動來進行進一步的攻擊。

計費操縱:除了固件操作之外,攻擊者還可以利用 SQLi 漏洞來操作受感染的 EVCSMS 中的計費功能并修改計費成本。例如,攻擊者可以覆蓋 EVCSMS 數據庫中 sys_bill 和 sys_refund 表的內容,其中包含計費和退款信息。因此,原始系統計費值可能會被篡改,以減少計費值或要求非法退款。請注意,外部惡意方或想要濫用 EVCSMS 修改或可能取消其收費費用的合法用戶可能會對此類攻擊感興趣。

機器人和網絡代理:攻擊者可以在協同僵尸網絡中招募大量受感染的 EVCS,以發起各種網絡攻擊,例如有針對性的拒絕服務 (DoS) 或互聯網探測/偵察活動。為此,攻擊者可以利用服務器端請求偽造 (SSRF) 漏洞將受感染的 EVCS 用作代理,并強制它們將請求重定向到內部/外部端點,并在網絡上執行橫向移動以及掃描第三方。分析發現三個 EVCSMS 存在 SSRF 漏洞,這主要是由于對通過 GET 和 POST 請求參數傳遞的值的驗證不完整造成的。具體來說,通過攔截這些請求并更改其默認值以注入隨機域/IP 地址,攻擊者可以強制 EVCSMS 向外部各方提交 HTTP/DNS 請求。此外,攻擊者可以注入本地 IP 地址(例如 192.168.0.1)以強制站點將內部請求轉發到 LAN 上的其他設備,從而啟用本地設備發現。此外,可以利用 SSRF 漏洞通過將請求重定向到 localhost(即 127.0.0.1)從 EVC SMS 中提取信息,從而可以讀取任意文件并記錄存儲在 EVCS 文件系統上的日志。

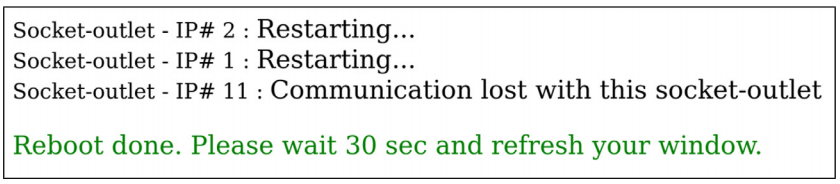

拒絕服務 (DoS):攻擊者可以利用他們對 EVCSMS 的控制來鎖定底層 EVCS 或禁用其配置中的特定功能,從而拒絕合法客戶端的物理和虛擬訪問。為了執行 DoS 并阻止合法客戶使用 EVCS,攻擊者需要首先獲得對 EVCSMS 的控制權,例如通過 XSS 或 CSRF,然后調整 EVCS 設置以打開/關閉某些阻礙其使用的功能。例如發現 EVlink 和 OASIS 存在 CSRF 缺陷,這使得攻擊者能夠劫持 EVCS 上的功能,特別是強制重啟 EVCS。因此,攻擊者可以反復觸發重啟功能,以使 EVCS 保持在連續重啟循環中,從而中斷其充電計劃/操作。如上圖所示,EVlink 上的 CSRF 漏洞可以通過連續觸發此動作導致 EVCS 每 30 秒重啟一次。這主要是因為沒有隨機化的令牌來驗證重啟操作。此外,攻擊者還可以通過向 EVCSMS 發送大量請求,同時阻止合法用戶訪問管理系統,對目標 EVCS 執行 DoS 攻擊。事實上,分析表明一些 EVCSMS(例如,xChargeIn、CSWI Etrel、Keba)并未對其基本功能(如身份驗證)實施速率限制機制。這允許攻擊者使 EVCSMS 崩潰,并對登錄表單進行字典攻擊,并暴力破解 EVCSMS 網絡路徑以確定隱藏的端點和資源。

B. 針對用戶的攻擊

重要的是要認識到 EVCS 用戶代表 EV 生態系統中的主要利益相關者。此外,EVCSMS 應用程序接口的開發主要是為了提供遠程管理功能和特性,以方便用戶的充電體驗。因此,EVCSMS 中的任何漏洞都會對用戶本身構成直接威脅。在下文中描述了一些針對 EVCS 用戶的攻擊場景。

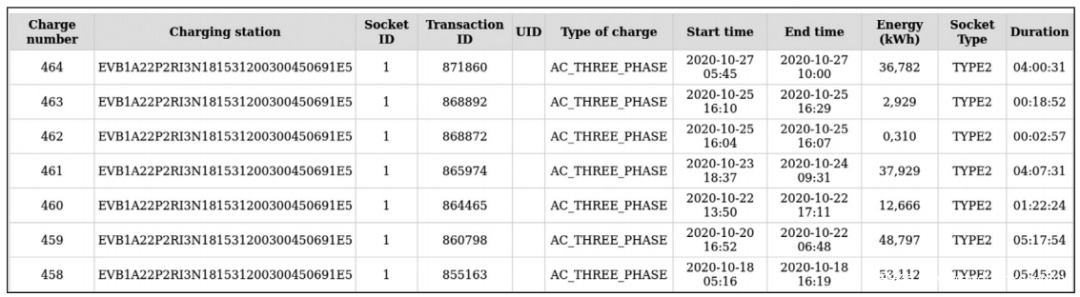

充電數據/記錄盜竊:前表中的一些漏洞(例如 CSRF 和 SQLi)允許攻擊者偽裝成合法用戶并訪問各種用戶信息和資源。其中一些資源,例如充電數據記錄和特定車輛日志數據(上圖),可以描述用戶行為和充電活動。例如,攻擊者可以使用這些信息來推斷用戶的電動汽車充電習慣和時間表,這些信息可能會被用于多種惡意目的(例如,監視、間諜活動、財產盜竊等)。

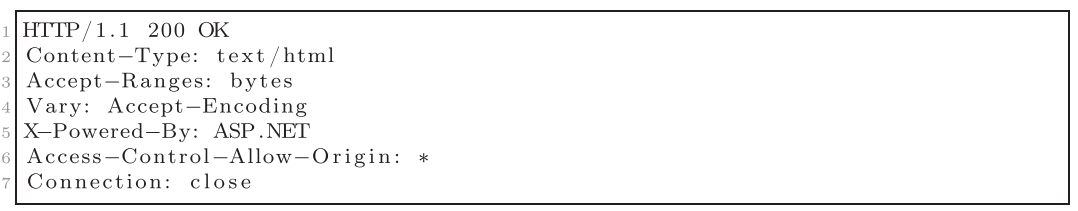

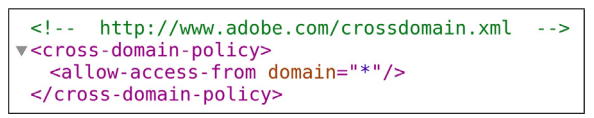

此外,攻擊者可以利用諸如跨域資源共享 (CORS) 和 Flash 跨域策略 (FCDP) 錯誤配置等漏洞來泄露敏感的用戶信息/數據并使用它來訪問用戶帳戶。例如,發現 FCEIS 和 Lancelot 等一些 EVCSMS 實施了非常寬松的 CORS 策略,可以利用這些策略從外部域遠程訪問 EVCSMS。這種許可 CORS 策略的一個示例與 Access-Control-AllowOrigin 標頭中通配符 (“?”) 來源的規范相關聯,如上所示。此弱點使系統容易受到跨域攻擊動態接受和反映來自跨域外部連接的來源。此外,這種 CORS 錯誤配置允許攻擊者擴展 EVCSMS 同源策略 (SOP),通過向外部域發送請求并竊取帳戶會話數據來執行進一步的攻擊。

此外發現一些 EVCSMS 實施了許可的 FCDP,通過允許任意域與 EVC SMS 交互,為攻擊用戶打開了大門。例如,CSWI Etrel 采用了不受限制的跨域策略 (crossdomain.xml),它可以實現外部域和 EVCSMS 之間的雙向交互(下圖)。因此,攻擊者可以竊取帳戶令牌并從目標用戶會話中竊取數據,同時使用受感染的用戶帳戶進行進一步的攻擊。

個人身份信息泄露:通常,EVCSMS 產品可能會要求用戶提供其詳細信息作為其帳戶配置的一部分,以通過合并其個人身份信息 (PII)(例如姓名、地址和聯系信息等)來促進身份驗證并確保服務合法性。因此,攻擊者可以利用 EVCSMS 漏洞來入侵用戶的帳戶并獲取他們的 PII,這些漏洞可以被用來對用戶進行后續攻擊,例如黑郵、騷擾和身份盜竊等。

重要的是要認識到 PII 泄漏可以通過不同的方式發生。例如在 EVlink 上發現了一個維護端點,它沒有強制執行足夠的授權,因此可能導致強制瀏覽攻擊。事實上,可以通過直接訪問此端點來繞過身份驗證,這可以授予攻擊者訪問維護和能源管理設置面板的權限,在那里他們將能夠查看用戶信息和充電過程詳細信息以及其他敏感信息。內部系統(例如,固件版本)。

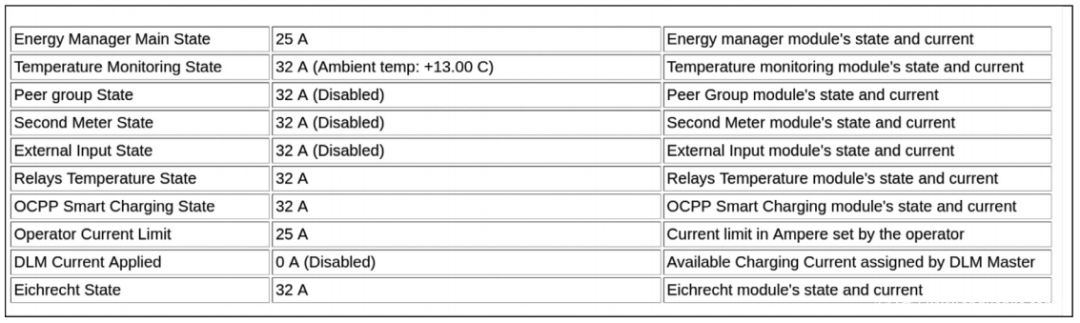

同樣,Keba、Ensto CSI 和 Garo CSI 等其他 EVCSMS 由于缺少對許多端點的身份驗證而遭受信息泄露漏洞。例如,這可以使未經身份驗證的攻擊者了解有關底層 EVCS 狀態的信息,如下圖所示。

從不同的角度來看,在三個基于移動的 EVCSMS 的 Java 源代碼中發現了硬編碼的密鑰(例如加密密鑰),即 ChargePoint、Go 和 EV Connect。這些密鑰用于通過帳戶創建/注冊、身份驗證和信息更新等多種操作對數據/通信進行加密。因此,通過獲取它們,攻擊者可以潛在地規避暴露用戶通信和數據的加密方案,以推斷個人信息以及其他敏感數據(例如,帳戶憑據)。

付款欺詐:幾乎所有公共 EVCSMS 都設計有在線支付功能來處理銀行交易和收費。如計費操作所述,SQLi 漏洞可用于從 EVCSMS 數據庫轉儲信息,包括存儲的包含用戶付款信息的計費/付款記錄(例如 invoice_info 表)。或者,攻擊者可以實施主動監聽器,通過利用其他漏洞(例如存儲的 XSS)秘密竊取該支付信息。此后,攻擊者可以利用竊取的財務信息直接執行支付欺詐或出售將此信息提供給其他惡意第三方,這些第三方將利用這些信息進行惡意活動。

C. 對電網的攻擊

通過利用其管理系統中的不同漏洞證明了許多部署的 EVCS 的不安全性,被利用的 EVCS 可能被用于對電網等集成基礎設施進行網絡攻擊。從本質上講,通過利用在整個工作中討論過的遠程可利用漏洞(例如 SQLi),攻擊者能夠完全接管和控制由受影響的易受攻擊的 EVCSMS 管理的底層 EVCS。因此,利用這些漏洞的惡意行為者可以通過控制其操作(例如連接的電動汽車的充電和放電)來操縱相應的 EVCS,最終影響與電網建立的電力消耗流。

鑒于電網處理大規模運營以服務數百萬客戶,對此類關鍵基礎設施的任何攻擊都會產生重大影響。因此,各種惡意組織可能會對進行如此大規模的網絡攻擊感興趣,他們試圖造成毀滅性的經濟和社會損害。由于 EV 充電生態系統是一個新的、廣泛的攻擊面,它構成了一個有吸引力的目標可供大型組織以及個人和團體利用,這些組織擁有足夠的資源來利用該基礎設施進行攻擊。

為此通過評估各種攻擊場景的影響來討論對電網的攻擊影響,特別是頻率不穩定性攻擊,鑒于它們對電網穩定性的重大威脅,本研究選擇對其進行檢查。具體來說,這些攻擊是由于電力需求/供應的突然變化造成的不平衡,導致電網系統頻率突然下降或增加。為了進行分析,假設攻擊者控制了大量受感染的 EVCS,這些 EVCS 被精心策劃以啟動同時充電/放電請求,目的是破壞或削弱電網的穩定性。

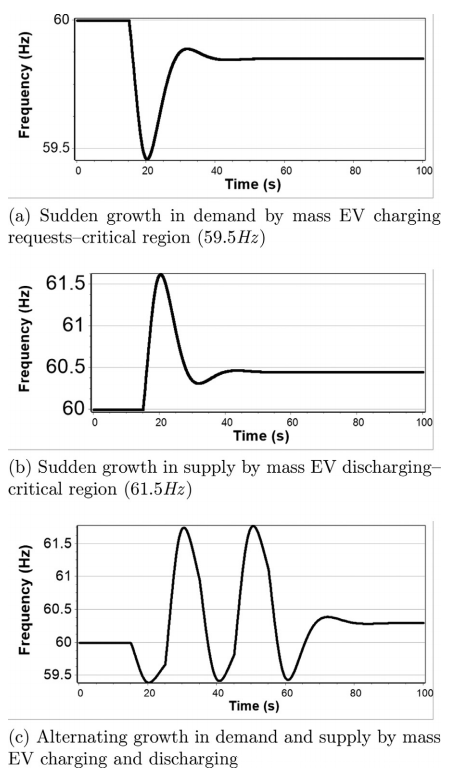

本研究的模擬是基于北美臨界區頻率范圍標準的分析。具體來說,每當系統的頻率由于供需嚴重失衡而降至 59.5Hz (Demand >> Supply) 以下或高于 61.5Hz(Supply >> Demand)時,電網就會在關鍵區域運行,任何進一步的電氣不平衡將導致關閉保護繼電器和設備。

如上圖所示,使用WSCC)提供的系統近似值,其中有 9 條總線/線路,需求量等于 315MW(ICSEG)。由于其相當小的尺寸,該設置通常用作電力系統暫態穩定性分析的基準。請注意,母線 5、6 和 8 是負載母線。此外,母線 2 和 3 上的兩臺發電機具有慣性,而松弛母線 1 上的發電機沒有慣性,因為它具有可變發電量,使潮流方程可行。出于測試目的,將發電機 2 和 3 設置為具有固定慣性常數的 IEEE 2 型調速模型(IEEE-G2),并且假設攻擊者已經破壞了分散的 EVCS(1、2 和 3 級)穿過 5、6 和 8 母線。

充電需求增加:在這種攻擊場景中,假設攻擊者利用大量受損的 EVCS 來啟動同步充電操作。目標是通過充電需求的突然增加來破壞電網的穩定性,這可能導致電網的級聯故障。為了模擬這種攻擊場景,最初以標稱頻率 (60Hz) 運行 WSCC 系統,然后在 t = 15 秒時將代表受損 EVCS 的總線 5、6 和 8 上的負載增加 7.2MW。平均而言,這種負載增加對應于估計有 3,000 輛電動汽車在 2 級 EVCS 上充電,或 196 輛電動汽車在 3 級 EVCS 上充電,或者約 1,000 輛電動汽車在 2 級 EVCS 上充電和 131 輛電動汽車在 3 級 EVCS 上充電。

如上圖a所示的暫態穩定性分析表明,由于這種攻擊,模擬系統的頻率突然下降。更重要的是,頻率下降到臨界工作區域(59.5Hz)以下,從而實現了攻擊者在破壞頻率和導致電網斷電方面的目標增加排放供應。在第二種攻擊場景中,假設攻擊者通過受損 EVCS 的雙向潮流特性將大量連接的 EV 放電,從而將電流逆轉回電網。此功能由車輛到電網 (V2G) 技術實現,該技術允許將存儲在 EV 電池中的電量反饋回電網。雖然 V2G 旨在在需要電力時支持電網,但攻擊者可以通過向電網注入電力來惡意利用它來破壞電網。目標是同步大規模放電操作,通過導致電力供應突然增長破壞電網的電力需求/供應平衡來破壞電網的穩定。

為了測試這種攻擊場景,將總線 5 更改為發電機,以模擬正在放電的 EV 的反向功率流。盡管完全模擬包含功率轉換器(AC/DC 和 DC/DC)、功率因數校正器、傳感器和控制器等功率調節單元來引導功率流的 EVCS 并非易事,但可以近似地模仿它的電行為。具體來說,對于模擬設置,使用了帶有 REGC_C 勵磁器的光伏 (PV) REGC_A 模型發生器,它非常類似于通過 EVCS 放電的 EV 電池的電力電子設備。出于測試目的,選擇充電/放電限制為 3.3 kW 的雪佛蘭Volt 作為連接的電動汽車。此外通過在 t = 15 秒時突然注入 51.7 兆瓦的功率來模擬放電操作,這分別代表估計 15,000 輛正在放電的電動汽車。如上圖b 中的模擬結果所示,攻擊是成功的,因為它通過將頻率推高到臨界區域(61.5Hz)以上導致系統不穩定。

應該注意的是,由于大量操縱的電力負載,這種討論的攻擊在今天可能不可行。然而,在一個城市內擁有大量聯網電動汽車將成為未來的普遍現象。例如,紐約市已經注冊了超過 15,000 輛電動汽車。因此,隨著政府為刺激購買電動汽車而提供的激勵措施,電動汽車的采用率預計會增加,并且部署的 EVCS 數量也會相應線性增長 ,預計這種攻擊將在未來幾年內變得可行。

切換攻擊:在切換攻擊場景中,攻擊者結合了先前攻擊場景中呈現的能力,在短時間內同步受感染的 EVCS 及其連接的 EV 之間的大規模交替充電和放電操作。這種策略旨在引起突然的開關頻率干擾,從而破壞電網的穩定性,并最終導致級聯故障。具體來說,通過強制電動汽車開始充電,攻擊者將導致系統頻率下降,系統將嘗試通過增加其發電量來恢復正常頻率。此時,攻擊者將利用系統的響應來執行相反的攻擊(通過強制電動汽車放電來增加供應),通過移除他們添加的負載,而是通過利用車輛向電網注入電力EVCS 的并網 (V2G) 功能。這將導致系統的發電量多于負載量,從而使頻率超出臨界區。因此,系統將嘗試通過減少自己的發電量來恢復,而攻擊者將通過增加負載來響應,從而導致頻率下降等等。因此,攻擊者不允許系統將其頻率恢復到正常。

為了模擬這次攻擊對電網的影響,通過在 6 號母線上增加充電需求,然后在 5 號母線上增加放電供應,在之前的兩次攻擊之間切換。通過模擬一個攻擊者開始攻擊,該攻擊者最初強制EVCS 通過在 t = 15s 時增加充電來引起負載浪涌。然后,一旦系統的頻率從其臨界峰值恢復到標稱頻率范圍(10s 內),攻擊者為系統提供 66MW,代表從連接的電動汽車。為了確定攻擊者需要注入或移除以破壞電網穩定的功率量,使用瞬態穩定性分析進行了幾次模擬,通過這些模擬跟蹤了將系統頻率推入電網的功率負載關鍵區域。如上圖c 所示,這兩次充電和放電攻擊相繼重復,導致系統的頻率在低于(例如,在 t=20s、40s 和 60s)和高于臨界區域(例如,在 t=30s 和 50s)在很短的時間內。結果,攻擊者將能夠破壞電網的穩定性,同時可能導致電網運行中的級聯故障。

D. 針對其他實體的攻擊

雖然討論了針對上述三個主要利益相關者的攻擊影響,但也有可能使用受損的 EVCS 對 EV 生態系統中的其他實體進行攻擊。例如,攻擊者可以通過修改充電水平并通過容忍高電壓/電流忽略關鍵的電池狀況來破壞連接的電動汽車。然而,討論這些攻擊需要進一步的調查和分析,這超出了本工作的范圍,將在未來的工作中考慮。此外將研究重點放在主要利益相關者身上,因為他們的攻擊會對用戶和連接的關鍵基礎設施產生重大影響和影響。

Mitigating Countermeasures

在下文中將討論系統開發人員/設計人員可以實施的實際對策,以加強部署的 EVCSMS 并減輕針對 EVCS、其用戶和連接電網的進一步網絡攻擊。如下表所示提出了一系列對策,旨在解決前表中已識別的漏洞。此外,參考 CWE MITRE The MITRE Corporation 和 OWASP The OWASP Foundation 上可用的文檔以獲取有關已知/ 推薦的對策,可以使用每個漏洞的給定 CWE-ID 進行導航。最后為進一步保護和未來系統實施和部署提供了額外的安全指南和最佳實踐。

A. 修補漏洞

若想減輕所討論的針對主要利益相關者的攻擊,需要解決所有已識別的 EVCSMS 的高嚴重性漏洞,如上表所示。在下文中將進一步詳細介紹建議的緩解技術來修補每個漏洞。

跨站腳本:為了防止 EVC SMS 中的 XSS 漏洞 (CWE-79),必須盡可能根據預編譯的有效值列表嚴格過濾可篡改的 HTTP 參數,并且必須在輸出時正確清理和編碼用戶可控的輸入,例如,HTML 標記括號 < and >和使用 HTML 編碼< 和 > 以防止它們被主動呈現為響應 HTML 正文的一部分。在分析過程中,觀察到 EVCSMS 中的此類易受攻擊的字段和參數對應于 PII 表單字段(例如,用戶名、站名)、系統搜索功能以及身份驗證表單和配置/設置參數。此外,應用適當的響應標頭(例如,Content Type 和 X-Content-Type-Options)并執行內容安全策略 (CSP) 可以降低可能仍然發生在系統。通過正確修補 XSS 問題,開發人員可以減輕諸如收費過程和設置操縱以及數據/記錄盜竊等攻擊。

SQLi:為了減輕 EVC SMS 中的 SQLi 漏洞 (CWE-89),開發人員必須通過在 EVCSMS 身份驗證表單中的易受攻擊參數上濫用字符串連接問題來防止攻擊者執行 SQL 查詢,這些參數包含被視為數據的不受信任的輸入作為帳戶用戶名和密碼。為了解決這些問題,他們必須使用參數化查詢來區分代碼和數據,并防止對來自任意來源的可變數據的誤解。因此,通過完全避免在 EVC SMS 處理查詢中使用字符串連接,不應信任任何外部數據項并將其視為潛在威脅。通過適當修補 SQLi 問題,這些漏洞代表嚴重的嚴重漏洞,為攻擊者提供對 EVCS 的完全控制,開發人員可以緩解上一節中討論的所有攻擊場景,例如固件和計費操縱以及針對電網。應該注意的是,為了減輕攻擊者獲得對 EVCSMS 的特權訪問的固件操縱攻擊,開發人員應實施更強的固件版本檢查,以防止固件降級,并實施更強的簽名檢查,通過明確定義哈希值來防止固件更改屬于公認的固件版本。

信息披露:為了修補信息泄露問題 (CWE-200),開發人員應在所有端點上強制執行身份驗證,以便攻擊者無法通過側端點上的直接或格式錯誤的請求誘導 EVCSMS 無意泄露敏感信息。這可以通過編譯關鍵端點列表和它們包含的信息來實現,然后保護它們并實施適當的錯誤處理以限制被揭示的調試信息。

缺少身份驗證:同樣,為了減輕 EVCSMS 上丟失的身份驗證漏洞 (CWE-306),開發人員應對系統內的所有功能強制執行身份驗證,尤其是配置更新和 EVCS 電源選項和重啟設置等關鍵功能,以防止未經身份驗證的攻擊者以及劫持目標用戶會話以使其無法訪問和修改的攻擊者。

嵌入式秘密:為了減輕基于移動的 EVCSMS 中的嵌入式機密(即加密密鑰)引起的 PII 泄漏攻擊等威脅,供應商應該通過安全連接到后端,讓系統在運行時獲取這些密鑰為每個客戶端用戶生成唯一密鑰的 API 端點。

CSRF:為了防止 EVCSMS 中的 CSRF 漏洞 (CWE-352),開發人員應使用敏感操作保護每個表單,例如更改用戶憑據、關閉 EVCS 和下載收費記錄。這是通過在每個基于 GET 和 POST 的 HTTP 請求中附加不可預測的隨機令牌值(例如,CSRF 令牌)來實現的,以關聯和驗證相應的操作,并防止攻擊者制作惡意請求以覆蓋或劫持這些操作 并導致系統修改。解決 CSRF 漏洞可以緩解 DoS 和收費過程以及設置操縱等多種攻擊。

強制瀏覽:為防止強制瀏覽漏洞 (CWE-425),系統開發人員應確保所有敏感端點和資源都通過授權模型和訪問控制機制正確執行。即通過將特定端點和資源鏈接到特定的權限級別,并確保只有具有相應權限級別的允許實體才能通過預期的設計路徑訪問它們。修補這些漏洞可以減輕設置操縱和 PII 泄漏年齡攻擊。

硬編碼憑據:盡管供應商使用硬編碼憑據來簡化部署和可擴展性,但它們會導致漏洞 (CWE-798) 和攻擊。因此,為了減輕這些威脅,開發人員可以采取幾個步驟來加強攻擊者的獲取,例如通過創建復雜的憑據并將其相應的加鹽哈希硬編碼在源代碼中,而不是直接放置它們以明文形式顯示。此外,它們的值和位置可能會被混淆,從而使提取它們變得更加困難。此外,供應商可以為每個客戶 EVCSMS 安裝嵌入不同的密碼,并相應地在初始設置時提示他們更改這些憑據。

缺少速率限制:為了減輕由于沒有速率限制 (CWE-799) 引起的 DoS 等攻擊,開發人員應實施機制來阻止過多和快速的請求,例如 Web 應用程序防火墻 (WAF),并插入臨時延遲以減少重復操作的頻率,例如暴力嘗試猜測端點或帳戶憑據以及重復嘗試重新啟動 EVCS,這可能導致未經授權的訪問并直接/間接導致 EVCS 損壞。

SSRF:為防止 SSRF 漏洞 (CWE-918),開發人員應依靠替代邏輯來替換通過系統用戶可篡改的參數傳遞的 IP/URL 地址信息。此外,他們應該實施檢查以驗證傳遞給系統的 IP/URL 地址,并拒絕那些不符合預先編譯的有效列表的地址,以避免欺騙 EVCSMS 進入環回的創建地址。此外,EVCSMS 應該存儲有效的客戶端目標地址和相應的服務器端令牌之間的映射,以防止篡改嘗試。修補 SSRF 漏洞可以有效緩解嚴重威脅,例如機器人招募和網絡代理攻擊。

跨域策略配置錯誤:為了防止諸如 CORS 和 FCDP 錯誤配置 (CWE-942) 漏洞等寬松跨域策略引起的數據/記錄盜竊和帳戶信息泄露等攻擊,開發人員應明確指定所需敏感資源的可信來源被要求。即通過明確指定允許與 EVCSMS 交互的外部域。

CSVi:為了減輕由于 EVCSMS 以 CSV 格式存儲和管理計費記錄而利用 CSVi 漏洞 (CWE-1236) 引起的威脅和攻擊,開發人員應確保 EVCSMS 安全地解析提供/存儲的文件并拒絕那些用于觸發或執行代碼的格式錯誤和危險字符。此外,如果 EVCSMS 依賴第三方軟件來解析 CSV 文件,開發人員應確保解析器分發是最新的并針對最新的錯誤進行修補。

B. 安全措施、指南和最佳實踐

為了減輕針對電網的大規模網絡攻擊,開發人員必須正確修補所有上述漏洞,特別是那些具有嚴重和高嚴重性/影響的漏洞(例如 SQLi),這使攻擊者可以完全控制 EVCSMS,以便有效防止對底層 EVCS 的遠程開發和操縱。供應商和開發人員在實施必要的補丁時不斷評估其 EVCSMS 的安全性非常重要。通過在產品開發階段發現和解決此類漏洞,通過設計集成安全性也很重要,這將減少重新設計和重新評估已部署系統的負擔,同時避免已知的安全問題。

此外,為了緩解針對電網的供需操縱,有一些旨在防止充電時間表操縱的對策。電網運營商可以通過頻繁監控充電計劃和連接的 EVCS 的狀態來進行早期粘性檢測,以檢測充電行為中的異常情況。這個過程可以通過利用機器學習 (ML) 模型來自動設計一個異常檢測系統,該系統不斷監控從 EVCS 智能電表的數據流中收集的充電記錄,以了解正常模式并在惡意時警告操作員模式被檢測到。這使操作員能夠對異常做出反應并啟動應急計劃來處理攻擊場景。應該注意的是,這種異常檢測策略的成功意味著在電網和 EVCS 運營商之間建立信任模型,以便他們交換數據。

為了防止攻擊者篡改 EV 充電計劃和與 EV 相關的 EVCS 配置,相應的 EVCSMS 和 EV 系統可以實現相互共識,以驗證對其任何設置進行的修改。例如,要更改 EV 充電時間表,EVCSMS 將要求 EVCS 將此請求的更改通知 EV 運營商/用戶,以便他們批準或拒絕。以這種方式,破壞 EVCSMS 并獲得對 EVCS 的控制權的攻擊者在沒有獲得其他參與實體(例如 EV 運營商/用戶)的批準的情況下,無法強制執行自定義充電計劃配置。

此外,雖然 EVCSMS 開發人員的主要任務是生產安全設計系統,但 EVCS 用戶還需要正確安全地設置充電站,以防止某些攻擊。因此提供了一些指導方針來提高用戶意識。第一步是始終更改在 EVCS 固件上設置的默認憑據。此外,用戶應設置具有強帳戶憑據的遠程身份驗證方法。這些步驟可以有效地緩解自動和大規模網絡攻擊,以使用默認和/或弱憑據破壞在線 EVCS。此外,用戶必須避免與偽裝成 EV 產品供應商的不受信任的網站/電子郵件進行交互,因為攻擊者通常利用它們嵌入惡意代碼并針對相應的 EVCSMS 進行攻擊。此外,私人 EVCS 用戶可以在其 EVCSMS 門戶上禁用公共設備發現功能,以將其隱藏在 Internet 上的遠程攻擊者面前,并減少攻擊面。此外,始終建議通過設置不同的規則來配置防火墻,該規則只允許受信任方之間的流量和連接。

Discussion

在 EV 充電生態系統的背景下,與物聯網生態系統中存在的不安全性類似,擴展的 EVCS 遠程功能范圍為各種網絡攻擊打開了大門。然而,對于在野部署的越來越多的 EVCS 以及為它們提供工具的 EVCSMS 的安全性缺乏知識,尤其是當文獻中的研究僅限于理論攻擊和需要廣泛的特定場景時設置。因此,在本文中對施耐德電氣等全球知名供應商開發的 16 種 EVCSMS 進行了深入的安全分析,并強調了這些系統中的主要安全漏洞,這些漏洞被開發人員忽視了。

具體來說,本研究發現了各種0 day漏洞(例如 SQLi 和 XSS),這些漏洞表明 EV 充電生態系統中部署的系統不安全。此外在實踐中,攻擊者可以利用已識別的嚴重漏洞進行一系列網絡攻擊,從而破壞 EVCS 并影響其資源、數據、操作和用戶的安全。更重要的是進行了仿真分析,以證明利用這些受損充電站對電網等互連的關鍵基礎設施進行頻率不穩定攻擊的可行性。事實上本研究分析強調了幾種攻擊場景,這些場景可以利用受損的 EVCS 來削弱電網的運行。

值得注意的是,所討論的漏洞類別已為安全社區所知,并已在其他上下文中進行檢查/解決。然而,它們沒有在 EVCS 的背景下得到解決的事實令人擔憂,這意味著在部署 EVCS 和設計管理系統時缺乏安全考慮。這種不安全的設計/實施可能與幾個因素有關。例如,電動汽車技術相對較新,但發展迅速。因此,供應商可能會優先考慮生產以跟上競爭和重要的市場需求,同時通過投入更少的時間/精力來進行深入的安全分析和評估而忽略一些安全要求。盡管如此,這項研究還是引起了人們對電動汽車充電生態系統不安全性的關注,并呼吁通過提出若干對策來保護/修補現有的 EVCSMS 并減輕未來的大規模網絡攻擊,從而迅速采取行動。

道德考慮和0 day漏洞:研究者在 2020 年 9 月和 2020 年 10 月進行了 EVCSMS 查找/收集和安全分析,并在發布結果之前將發現傳達給了所分析 EVCSMS 的各個系統供應商/提供商,以便他們采取必要的行動來確保安全荷蘭國際集團的產品。事實上,許多供應商(例如 Corner Stone Technologies、Bluesky Energy、Etrel)已經承認了已識別的漏洞并加以解決。此外,施耐德電氣審核了報告的漏洞并相應保留了 12 個 CVE-ID。

限制:雖然在這項工作中識別并分析了 16 個EVC SMS,但值得注意的是,獲取有關野外所有可用 EVCSMS 的信息是一項極具挑戰性的任務。這主要是由于某些 EVCSMS 平臺的專有性質,這些平臺僅提供給預付費訂閱的企業級客戶或充電點運營商 (CPO)。另一個限制是某些 EVCSMS 的硬件依賴性,其開發人員不提供固件包。因此,使分析過程依賴于必須從實際工作站收集的內存轉儲。此外,在監督的網絡應用程序分析中,僅從面向公眾的前端(即身份驗證表單)檢查了幾個系統,沒有登錄界面之外的內部訪問。因此無法下載文檔集并仔細檢查其組件。此外,雖然被限制在這些系統上使用默認憑據,但某些 EVCSMS 登錄表單的安全性使得檢查身份驗證后的內容變得不可行,這可能會隱藏更多的漏洞。

就未來可能的工作而言,要注意目前的方法需要大量的手動分析和檢查,這依賴于安全審計和測試領域的領域知識和專業知識。然而,鑒于大多數已識別的漏洞為安全社區所知,本文方法可以通過自動化分析自定義漏洞能力分析工具的全部或部分來推廣。此外為了使分析具有可擴展性,計劃利用基于人工智能的技術和模型來學習被分析系統的結構和上下文特征,同時在處理新系統時提供自動漏洞分析和檢測的手段。最后,由于分析的 EVCSMS 的整體不安全性,旨在通過開發一種用于大規模 EVCS 設備發現和指紋識別的方法來擴展對已部署 EVCSMS 的了解。雖然本研究的結果將有助于識別其他 EVCSMS 產品和供應商,可用于量化與在野部署的充電站相關的網絡威脅。

Conclusion

在這項工作中概述了電動汽車充電生態系統及其主要物理組件以及其軟件和協議組成部分。此外展示了收集 EVCS 固件、基于 Web 和基于移動設備的 EVCSMS 的方法,然后對它們中的每一個進行徹底的安全分析。通過強調研究結果,證明了電動汽車充電生態系統在其最基本的實體、EVCS 及其管理系統中存在嚴重漏洞,使整個層次結構處于高風險網絡攻擊。更重要的是,當討論針對 EVCS 及其用戶的實際攻擊影響時,展示了網絡攻擊對互連電網運行的可行性,從而導致可能的不穩定和服務中斷。最后,雖然闡明了使用已識別漏洞進行網絡攻擊的可行性,但推薦了一些實用的對策,旨在保護現有和/或新系統的設計和實施,同時為開發人員以及最終用戶和電網運營商提供安全指南和最佳實踐。