谷歌揭露兩個朝鮮黑客組織的網絡攻擊活動

谷歌威脅分析團隊(TAG)近日發布了一份研究報告,稱前不久發現了兩個有國家背景的朝鮮黑客組織,他們在谷歌修復漏洞的前幾周利用Chrome中的遠程代碼執行漏洞CVE-2022-0609實施了網絡攻擊。

這兩個黑客組織的活動分別被稱為Operation Dream Job和Operation AppleJeus。這兩個組織表面上是分開的,但他們在攻擊活動中使用了相同的漏洞利用工具包,這表明他們可能為具有共享供應鏈的同一實體工作,并且不排除其他朝鮮黑客組織也可以訪問相同的漏洞利用工具包的可能。

Operation Dream Job

針對新聞媒體和 IT 公司的黑客活動

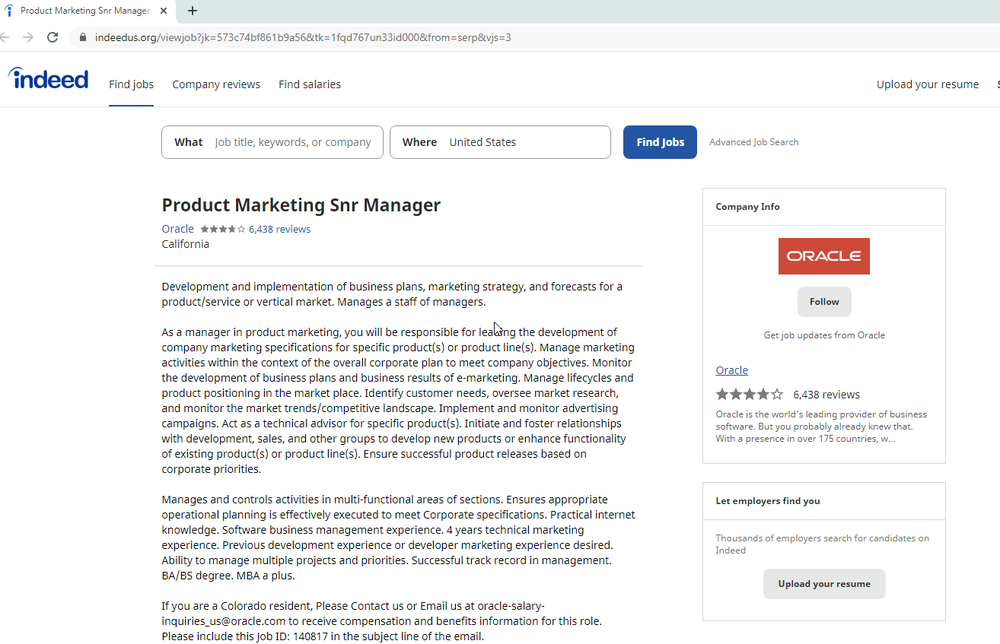

該活動針對10家不同的新聞媒體、域名注冊商、網絡托管服務提供商和軟件供應商中的250多名員工。攻擊者會向攻擊目標發送電子郵件,聲稱自己是來自迪士尼、谷歌和甲骨文的招聘人員,并承諾虛假的工作機會以引誘攻擊目標上當。這些電子郵件中包含欺騙性的合法求職網站鏈接,如Indeed和ZipRecruiter。

點擊鏈接的受害者將獲取一個隱藏的iframe,該iframe將觸發漏洞利用工具包。

Operation AppleJeus

針對加密貨幣和金融科技組織的活動

另一個朝鮮黑客組織的活動則是針對加密貨幣和金融科技行業的85多名用戶,利用的是相同的漏洞利用工具包。攻擊手段之一是通過至少兩個合法的金融科技公司網站托管隱藏的iframe,以便將訪問者指向漏洞利用工具包。還有則是通過虛假網站(已設置為分發木馬化的加密貨幣應用程序)托管iframe并將其訪問者指向漏洞利用工具包。

漏洞利用工具包概述

攻擊者將包含多個階段和組件的漏洞利用工具包的鏈接放置在隱藏的iframe中,這些iframe嵌入在攻擊者所擁有的兩個網站以及他們入侵的一些網站上。

該工具包最初提供一些用于對目標系統進行指紋識別的經嚴重混淆的javascript,此腳本會收集所有可用的客戶端信息(如用戶代理、解析等),然后將其發送回開發服務器。若滿足一組未知要求,則將為客戶端提供Chrome RCE漏洞利用和一些額外的javascript。一旦RCE 成功,javascript 將請求引用自腳本"SBX"(沙箱繞過的常用首字母縮略詞)的下一階段。

攻擊者為其漏洞利用部署了多種保護措施,使安全團隊難以恢復最初RCE之后的任何階段。這些保護措施包括:

僅在特定時間提供iframe,很可能是當他們知道預期的目標將訪問該網站時。

在某些電子郵件中,目標會收到具有唯一 ID 的鏈接。這可能用于對每個鏈接強制實施一次性點擊策略,并且僅提供一次漏洞利用工具包。

漏洞利用工具包將AES(高級加密標準)加密每個階段,包括使用特定會話密鑰的客戶端響應。

一旦某一階段失敗,就不會提供漏洞利用的后續階段。

資訊來源:Google Threat Analysis Group (TAG)

轉載請注明出處和本文鏈接

每日漲知識

中間人攻擊

一種“間接”的入侵攻擊,這種攻擊模式是通過各種技術手段將入侵者控制的一臺計算機虛擬放置在網絡連接中的兩臺通信計算機之間,攔截正常的網絡通信數據,并進行數據篡改和嗅探,這臺計算機就稱為“中間人”。