高校如何打贏挖礦“清零攻堅戰”,構建四大能力體系不可少

2021年,虛擬貨幣作為“挖礦”世界里的“大紅人”,價格一度創下歷史新高(諸如比特幣69000美元/枚,約438515元人民幣/枚)。高昂的利潤催生了聲勢浩大的“挖礦”大軍加入這場充滿誘惑的所謂造富神話,“挖礦”病毒也成為全球不法分子利用最頻繁的攻擊方式之一,國內的情況也不容樂觀。其中,不少高校也成為了不法分子實現所謂“財富夢想”的重要攻擊對象。

教育行業成“挖礦”木馬優先攻擊對象

江蘇省通信管理局曾指出,從IP地址歸屬和性質看,歸屬黨政機關、高校、企業的IP被入侵利用開展虛擬貨幣“挖礦”行為的占比約21%;深信服發布的《2019年網絡安全態勢報告》也顯示,教育在“挖礦”木馬優先攻擊的行業中排名第三。

本該是一片凈土的象牙塔,為何成了不法“挖礦”分子眼中的香餑餑?一方面,高校數據中心、二級學院重點實驗室(科研)、超算中心中存放著大量高性能的服務器、云主機和虛擬主機;另一方面,教育、教學及管理終端數量巨大,通過局域網即可實現快速的橫向感染傳播;此外,師生等個人網絡安全防護意識相對薄弱。特別是那些擁有一定規模數據中心、具備海量計算資源的高職高校往往成為“挖礦”的首選目標。

惡意黑客利用智慧校園業務對外暴露的端口、應用、系統中存在的高危漏洞、弱口令等問題入侵主機,獲得主機控制權限,并植入“挖礦”程序;利用部分校園網用戶安全意識淡薄的特點,采用釣魚郵件、惡意鏈接、訪問網頁掛馬、下載捆綁病毒的注冊機破解軟件等手段,在師生毫不知情的情況下完成入侵;狡猾的黑客還有意在夜深人靜時啟動“挖礦”,使得白天上班的運維人員難以察覺;或者通過隱蔽的傳輸通道如DNS隱蔽隧道來隱藏或控制“挖礦”行為,這樣一來“挖礦”病毒潛伏時間更長,攻擊頻率更低,更難以被安全設備監測處置。

一旦被“挖礦”病毒入侵,學校將遭受一系列的危害。除了電力能耗增大、設備老化加速,經濟損失嚴重;黑客還會留下后門惡意竊取機密信息,直接引發或變相滋生各種網絡犯罪……高校亟需補齊“挖礦”治理的基本能力,制定高效治理方案。

深信服助力高校構建“挖礦”清零治理四大能力體系

深信服認為,高校“挖礦”治理需要重視排查、封堵、處置、運營四大環節,用戶安全能力的構建也應由此下手。

1. 構建準確、全面的“挖礦”排查能力

挖礦幣種、協議與礦池地址快速迭代,新型幣種“挖礦”通訊過程天然自帶加密信息等因素導致“挖礦”檢測難度增大。針對不同類型的“挖礦”方式,需要構建差異化的分析算法,匹配更全面的情報能力。

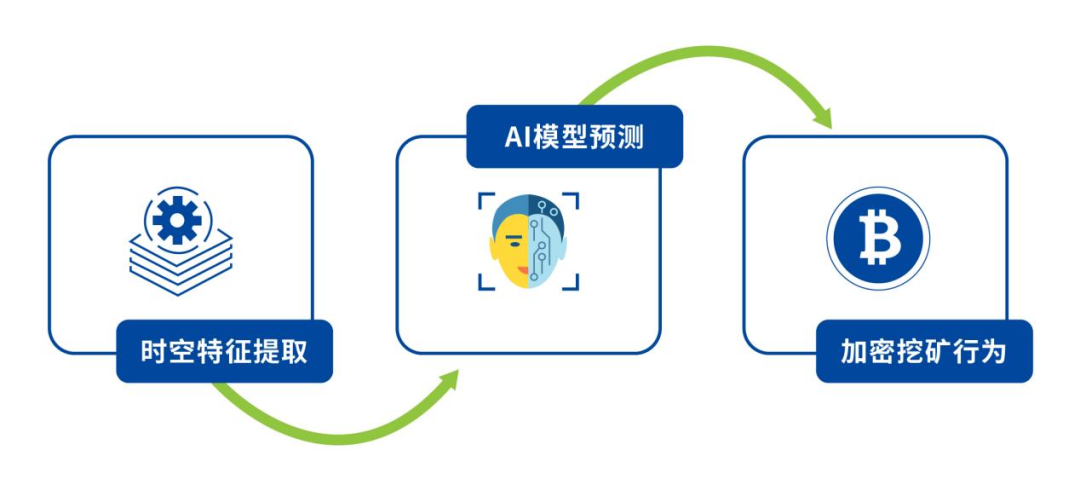

對于加密“挖礦”,深信服首推利用AI模型作為分析算法的核心解決方案,通過提取“挖礦”流量的時空特征建立預測模型。該模型算法檢出率較高,且誤報率低于2%。

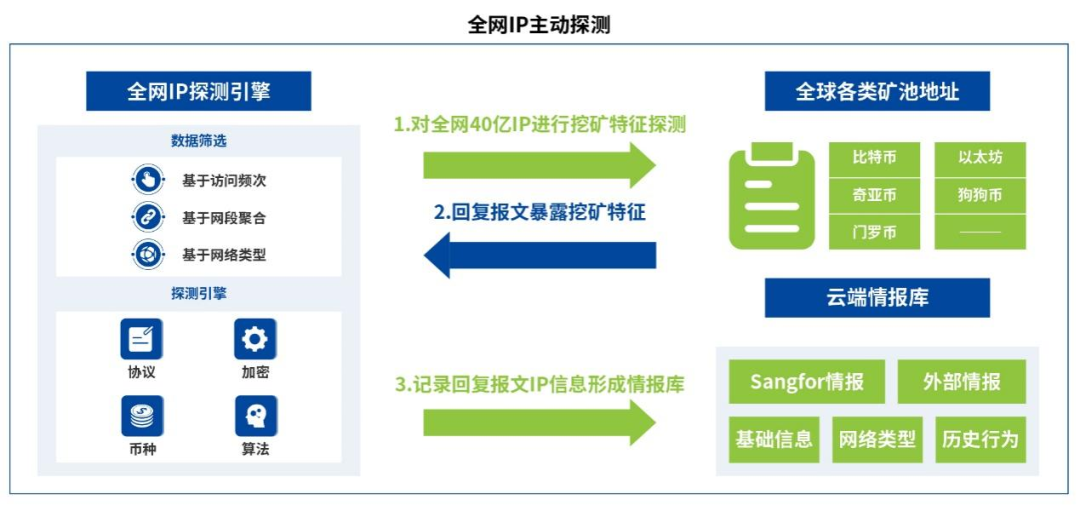

而在應對幣種信息的不斷迭代上,深信服首度將對全網40億IP主動探測的威脅情報技術應用在實時監控全網IP中的新增礦池信息上。

2. 構建自動化、閉環的挖礦封堵、處置能力

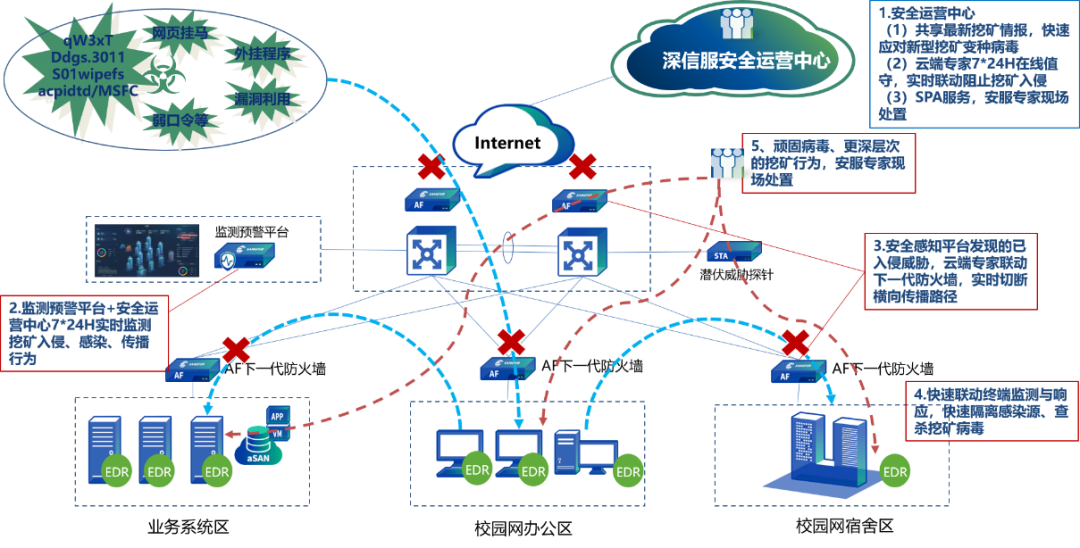

針對高校數據中心區終端:深信服通過安全感知管理平臺SIP聯動全網安全設備,基于邊界流量、終端行為等多源維度捕捉“挖礦”行為;在發現后,通過自動化劇本,實現下一代防火墻AF流量阻斷隔離、終端安全管理平臺EDR關閉端口等自動化隔離,避免橫向擴散;對于頑固病毒和深層“挖礦”行為,深信服還可派出安服專家進行現場處置閉環。

挖礦行為治理整體邏輯

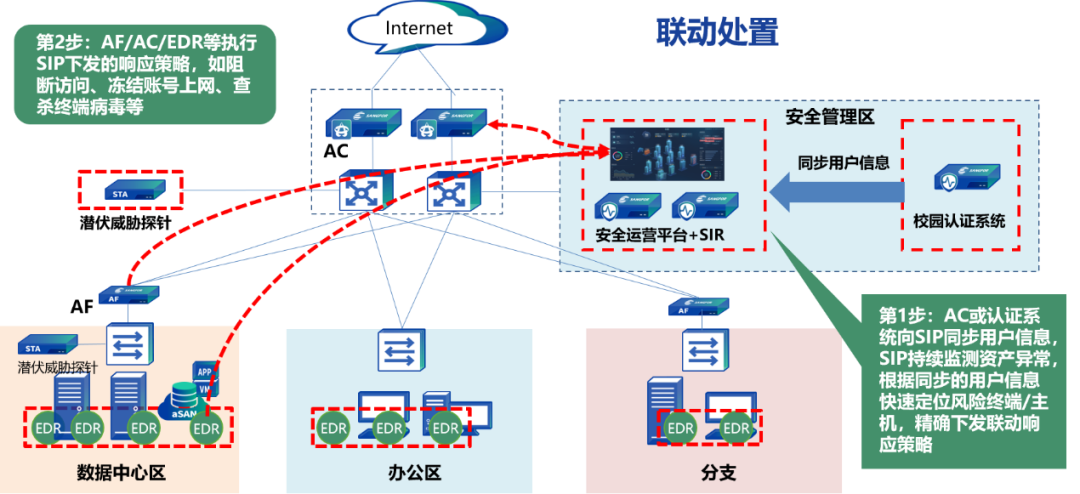

針對教學、辦公區終端:在獲得“挖礦”IP后,深信服可通過流量探針進行交換機表項讀取,跨三層獲取帶時間戳的MAC信息;結合帶時間戳的MAC、IP信息即可輕易定位終端情況。同時,深信服安全感知管理平臺SIP還支持與常見校園認證系統的對接,與MAC/IP/時間等內容比對后,獲得“挖礦”用戶的實名信息,結合學校管理要求,可輕易實現“挖礦”終端訪問的阻斷或上網賬號凍結。

3. 構建全流程、云地協同的挖礦運營能力

深信服安全感知管理平臺SIP具備強大的工單能力,支持打通校園網絡辦事大廳,與學校各部門體系人員形成有效的閉環處置流程,并通過工單系統閉環每個挖礦行為。同時,可基于需要配套本地、云端安全專家協助處置。

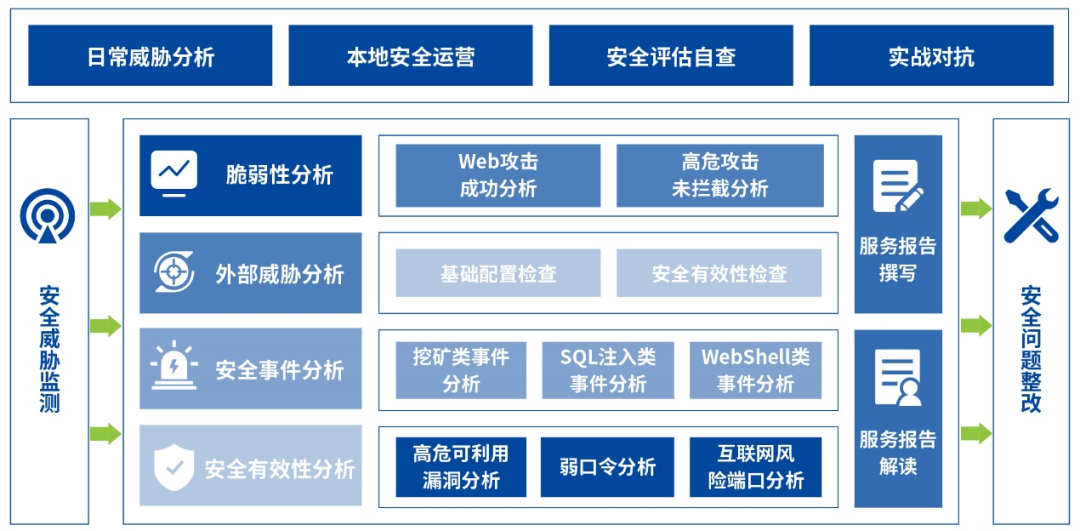

此外,深信服還可以提供基于“挖礦”的SPA專家分析服務。安服專家借助深信服安全感知管理平臺強大的安全檢測能力,結合專家現場的自主發現,對安全流量日志進行“外部威脅識別、內部脆弱性問題深挖、內網安全事件判斷和安全有效性”分析研判。面對面匯報與解讀研判結果,幫助教育用戶盡早發現關鍵風險問題,并通過提供可落地的修復處置建議和指導,推動用戶全面提升安全健康度,實現“實時清零”。

目前,深信服已經具備豐富、強大的工具檢測能力和安全經驗,擁有完善的挖礦全流程構建能力;基于自動化劇本,可實現多設備聯動封堵,有效降低教育用戶被通報概率,提升挖礦運維便捷度;同時,基于安全運營的“挖礦”病毒事件全流程主動響應,支持按次、按時長等靈活指標進行服務化交付,幫助用戶快速、輕量化獲得全生命周期的挖礦事件防御能力。

可以預見,在各界的共同努力下,教育行業用戶將一起打贏這場“清零攻堅戰”。深信服也將不辱使命,通過創新產品、解決方案與服務,精準狙擊“挖礦”病毒,還校園一片安全、美麗的藍天。