探測內網存活主機

VSole2022-03-19 07:49:26

0x01 Netbios協議探測

可以獲得內網主機的主機名和MAC地址等信息。

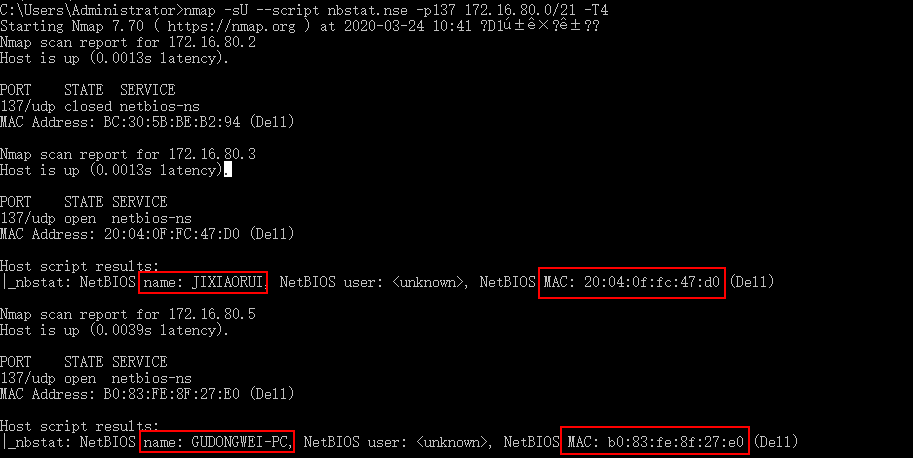

1 nmap掃描

# nmap -sU --script nbstat.nse -p137 172.16.80.0/21 -T4

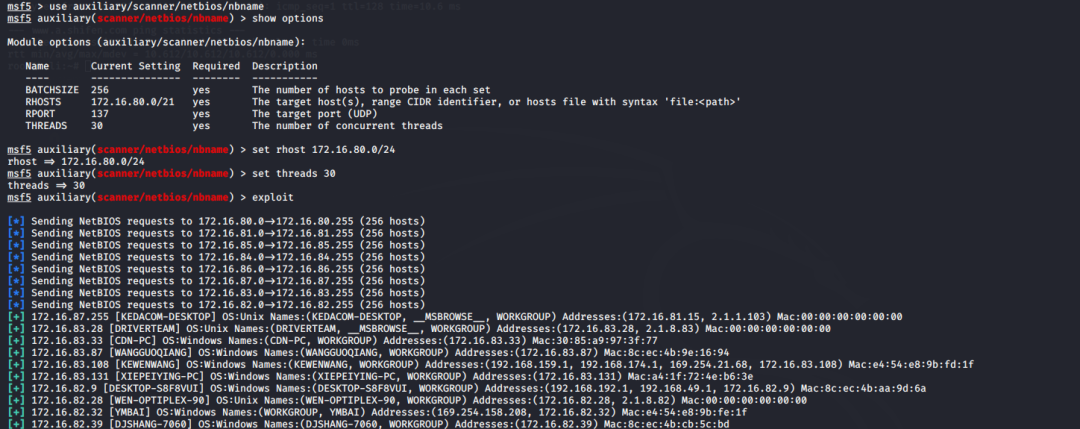

2 msf掃描

msf5 > use auxiliary/scanner/netbios/nbname

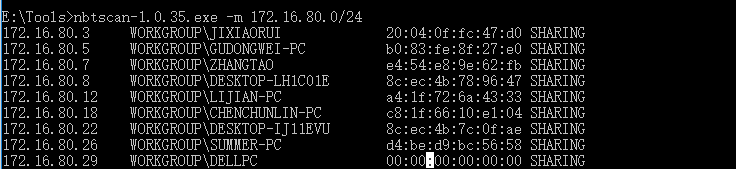

3 nbtscan掃描

項目地址:http://www.unixwiz.net/tools/nbtscan.html

下載鏈接:http://www.unixwiz.net/tools/nbtscan-1.0.35.exe

nbtscan-1.0.35.exe -m 172.16.80.0/24

0x02 ICMP協議探測

它是TCP/IP協議族的一個子協議,用于在IP主機、路由器之間傳遞控制消息。控制消息是指網絡通不通、主機是否可達、路由是否可用等網絡本身的消息。這些控制消息雖然并不傳輸用戶數據,但是對于用戶數據的傳遞起著重要的作用。

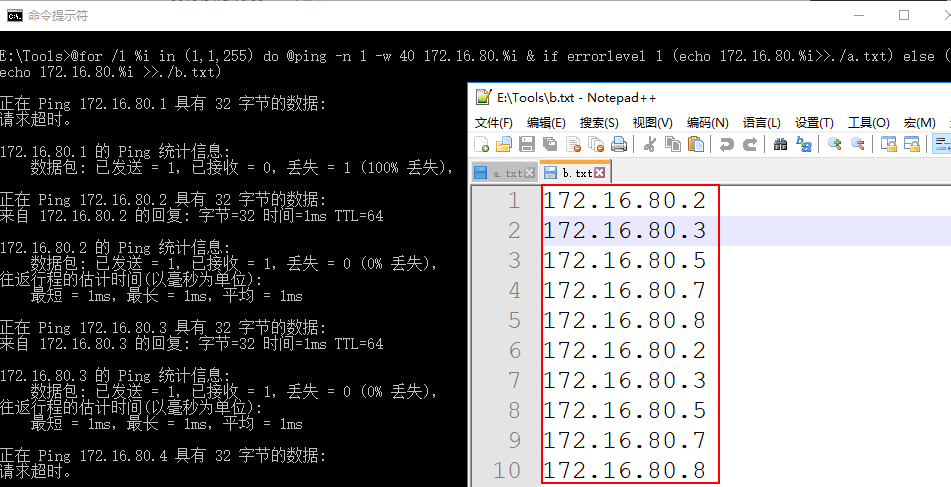

1 CMD下ping掃描

for /l %i in (1,1,255) do @ ping 172.16.80.%i -w 1 -n 1|find /i "ttl="

寫入文件,寫入C盤需要管理員權限,可使用管理員權限運行,或者切換盤符,內網存活主機保存在b.txt中。

E:\Tools>@for /l %i in (1,1,255) do @ping -n 1 -w 40 172.16.80.%i & if errorlevel 1 (echo 172.16.80.%i>>./a.txt) else (echo 172.16.80.%i >>./b.txt)

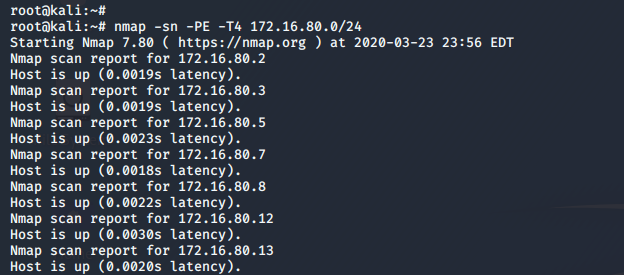

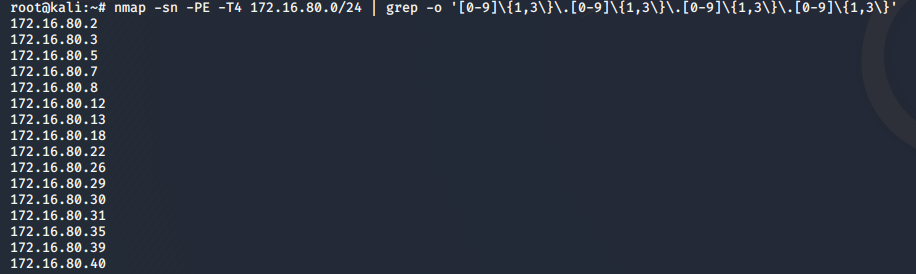

2 nmap掃描

# nmap -sn -PE -T4 172.16.80.0/24 # 掃描

# nmap -sn -PE -T4 172.16.80.0/24 | grep -o '[0-9]\{1,3\}\.[0-9]\{1,3\}\.[0-9]\{1,3\}\.[0-9]\{1,3\}' # 提取ip地址

0x03 UDP協議探測

1 nmap掃描

nmap -sU -T5 -sV --max-retries 1 -p 137 172.16.80.0/24

2 msf掃描

msf5 > use auxiliary/scanner/discovery/udp_probe msf5 > use auxiliary/scanner/discovery/udp_sweep

0x04 SMB協議探測

msf smb_version

msf5 > use auxiliary/scanner/smb/smb_version

0x05 MSF探測輔助模塊匯總

auxiliary/scanner/discovery/arp_sweep #基于arp協議發現內網存活主機,這不能通過代理使用auxiliary/scanner/portscan/ack #基于tcp的ack回復進行端口掃描,默認掃描1-10000端口auxiliary/scanner/portscan/tcp #基于tcp進行端口掃描,默認掃描1-10000端口auxiliary/scanner/discovery/udp_sweep #基于udp協議發現內網存活主機auxiliary/scanner/discovery/udp_probe #基于udp協議發現內網存活主機auxiliary/scanner/netbios/nbname #基于netbios協議發現內網存活主機 auxiliary/scanner/ftp/ftp_version #發現內網ftp服務,基于默認21端口auxiliary/scanner/ssh/ssh_version #發現內網ssh服務,基于默認22端口auxiliary/scanner/telnet/telnet_version #發現內網telnet服務,基于默認23端口auxiliary/scanner/dns/dns_amp #發現dns服務,基于默認53端口auxiliary/scanner/http/http_version #發現內網http服務,基于默認80端口auxiliary/scanner/http/title #探測內網http服務的標題auxiliary/scanner/smb/smb_version #發現內網smb服務,基于默認的445端口 auxiliary/scanner/mssql/mssql_schemadump #發現內網SQLServer服務,基于默認的1433端口auxiliary/scanner/oracle/oracle_hashdump #發現內網oracle服務,基于默認的1521端口 auxiliary/scanner/mysql/mysql_version #發現內網mysql服務,基于默認3306端口auxiliary/scanner/rdp/rdp_scanner #發現內網RDP服務,基于默認3389端口auxiliary/scanner/redis/redis_server #發現內網Redis服務,基于默認6379端口auxiliary/scanner/db2/db2_version #探測內網的db2服務,基于默認的50000端口auxiliary/scanner/netbios/nbname #探測內網主機的netbios名

VSole

網絡安全專家