維基解密揭幕《櫻花》中情局使用的無線黑客系統

被稱為“櫻花“該框架據稱是由中央情報局(CIA)在美國非營利研究機構斯坦福研究所(SRI International)的幫助下設計的,作為其“櫻桃炸彈”項目的一部分。

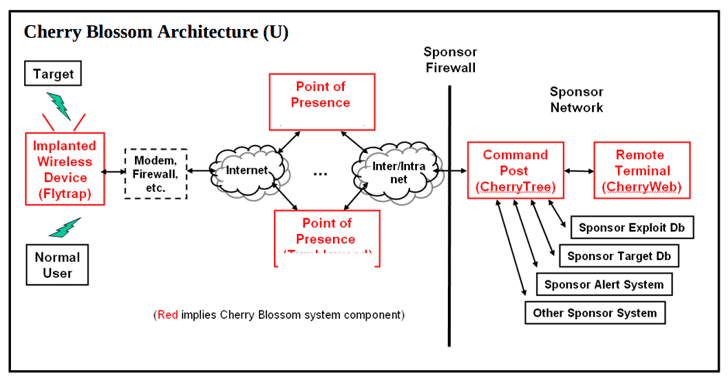

Cherry Blossom基本上是一種基于遠程控制固件的無線網絡設備植入物,包括路由器和無線接入點(AP),它利用路由器漏洞獲得未經授權的訪問,然后用定制的Cherry Blossom固件替換固件。

“植入設備[打電話、捕蠅器]然后可以用來監控的互聯網活動,并提供軟件利用目標的興趣。“泄露的中央情報局手冊上寫道。

維基解密稱:“無線設備本身因在其上植入定制的Cherryblosson固件而受到損害;一些設備允許通過無線鏈路升級固件,因此成功感染不需要物理訪問設備。”

據維基解密稱,CIA黑客使用櫻花黑客工具劫持目標網絡上的無線網絡設備,然后實施中間人攻擊,以監控和操縱連接用戶的互聯網流量。

一旦它完全控制了無線設備,它就會向CIA控制的命令和控制服務器報告,該服務器稱為'櫻桃樹‘,從中接收指令并相應地執行惡意任務,包括:

- 監控網絡流量以收集電子郵件地址、聊天用戶名、MAC地址和VoIP號碼

- 將連接的用戶重定向到惡意網站

- 向數據流中注入惡意內容,以欺詐方式交付惡意軟件并危害連接的系統

- 設置VPN隧道以訪問連接到Flytrap的WLAN/LAN的客戶端,以便進一步利用

- 復制目標設備的完整網絡流量

根據安裝指南,CherryTree C&;C服務器必須位于安全的贊助設施中,并安裝在由Dell PowerEdge 1850供電的虛擬服務器上,運行Red Hat Fedora 9,具有至少4GB的RAM。

Cherry Blossom從眾多供應商那里竊取Wi-Fi設備

Cherry Blossom可以利用以下供應商生產的數百個Wi-Fi設備(此處列出完整列表)中的漏洞進行攻擊:

Belkin、D-Link、Linksys、Aironet/Cisco、Apple AirPort Express、Allied Telesyn、AMIT Inc、Accton、3Com、華碩、Breezecom、Cameo、Epigram、Gemtek、Global Sun、興科、Orinoco、PLANET Technology、RPT Int、Senao、美國機器人和Z-Com。

前7號地下室中情局泄密

上周,維基解密(WikiLeaks)放棄了一個被稱為CIA的項目流行病,這使得該機構能夠將Windows文件服務器轉變為秘密攻擊機器,可以悄悄地感染目標網絡中其他感興趣的計算機。

該工具是針對Microsoft Windows機器的永久性植入物,旨在通過服務器消息塊(SMB)文件共享協議,通過使用特洛伊木馬版本的軟件動態替換應用程序代碼,感染Windows計算機網絡。

自3月以來,泄密組織已發布了11批“Vault 7”系列,其中包括最近和上周的泄密,以及以下批次:

- 雅典娜–——一個CIA的間諜軟件框架,設計用于遠程完全控制受感染的Windows PC,并針對從Windows XP到Windows 10的所有版本的Microsoft Windows操作系統工作。

- 午夜后刺客–——針對Microsoft Windows平臺的兩個明顯的CIA惡意軟件框架,旨在監控和報告受感染遠程主機上的操作,并執行惡意操作。

- 阿基米德一個中間人(MitM)攻擊工具,據稱是由中央情報局(CIA)創建的,用于攻擊局域網(LAN)內的計算機。

- 涂鴉一款據稱旨在將“網絡信標”嵌入機密文件的軟件,允許間諜機構追蹤內幕人士和告密者。

- 蝗蟲展示一個框架,該框架允許該機構輕松創建自定義惡意軟件,以侵入微軟的Windows并繞過防病毒保護。

- 大理石揭露了一個秘密反取證框架的源代碼,基本上是一個模糊器或包裝器,CIA用來隱藏其惡意軟件的實際來源。

- 暗物質專注于針對iPhone和Mac的黑客攻擊。

- 哭泣天使該機構用來滲透智能電視的間諜工具,將其轉化為隱蔽的麥克風。

- 零年 拋棄了中情局對流行硬件和軟件的黑客攻擊。