每周高級威脅情報解讀(2022.07.28~08.04)

2022.07.28~08.04

攻擊團伙情報

- Kimsuky組織使用惡意擴展程序竊取用戶郵件數據

- APT組織GAMAREDON在近期加緊對烏克蘭的網絡攻勢

- Charming Kitten的新工具和策略分析

- Knotweed組織針對歐洲和中美洲實體部署惡意軟件

攻擊行動或事件情報

- 攻擊者針對Microsoft郵件服務用戶發起大規模AiTM攻擊

- 新型工業間諜團體利用勒索軟件竊取數據信息

- SolidBit勒索軟件新變種瞄準游戲玩家和社交媒體用戶

惡意代碼情報

- 暗網上發現新的DawDroper銀行木馬及其DaaS

- Matanbuchus惡意加載程序分析

- Bumblebee: 利用文件共享服務分發惡意軟件

- 新發現的Woody RAT惡意軟件分析

漏洞情報

- VMWare 修補了多個產品中的關鍵漏洞

攻擊團伙情報

01 Kimsuky組織使用惡意擴展程序竊取用戶郵件數據

披露時間:2022年07月28日

相關信息:

研究人員發現,朝鮮APT組織Kimsuky正在使用惡意瀏覽器擴展程序竊取Google Chrome或Microsoft Edge用戶網絡郵件賬戶中的數據。研究人員將惡意擴展程序稱為SHARPEXT,該軟件的最新版本支持三種基于Chromium的網絡瀏覽器:Chrome、Edge和Whale,并且可以從Gmail和AOL賬戶中竊取郵件。

Kimsuky使用惡意瀏覽器擴展程序,作為攻擊傳遞階段的一部分,這種策略通常用于感染用戶。然而,研究人員第一次觀察到惡意瀏覽器擴展被用作入侵后利用階段的一部分。通過在用戶已登錄會話的上下文中竊取電子郵件數據,具有一定的隱蔽性,使得檢測非常具有挑戰性。并且,擴展程序的工作方式意味著可疑活動不會記錄在用戶的電子郵件“賬戶 活動”狀態頁面中。

02APT組織GAMAREDON在近期加緊對烏克蘭的網絡攻勢

披露時間:2022年07月29日

相關信息:

研究人員發現,今年第二季度開始,APT組織Gamaredon開始頻繁使用多種不同類型的攻擊方式對烏克蘭赫爾松州、頓涅茨克州等地區的軍方和警方目標進行網絡攻擊。

在該攻擊周期中,Gamaredon主要使用了惡意office文檔、惡意htm附件、惡意SFX文件等攻擊工具,配合精心設計的誘餌信息,組合成三類不同的攻擊流程。跟蹤分析發現,Gamaredon在7月下旬明顯增加了各類攻擊活動的頻度,誘餌投遞數量達到新的高峰。

據觀察,Gamaredon增加了對惡意htm附件魚叉攻擊流程和SFX自解壓文件攻擊流程的依賴,并且攻擊者使用的誘餌內容,從早期的新聞類信息逐漸轉向現在的軍事類信息。此外,Gamaredon對各類攻擊方式的區分比較明確,如惡意office類文檔主要針對烏東各州警方目標,惡意快捷方式附件主要針對烏軍各部隊目標,惡意SFX文件則統一攜帶俄語軍事信息類誘餌,但偶爾也會出現交換攻擊目標的情況。

03Charming Kitten的新工具和策略分析

披露時間:2022年08月01日

相關信息:

2021年末時Charming Kitten相關的OPSEC錯誤導致研究人員發現了用于枚舉目標Telegram賬戶數據的新工具,以及該工具的組件和泄露的受害者數據。Telegram“抓取器”工具似乎至少從2021年1月起就開始使用,并用于針對目標獲取對Telegram消息和聯系人以及移動惡意軟件的特定訪問權限。

研究人員還發現了一個Charming Kitten早期的移動惡意軟件攻擊活動,以及一份的監視報告,報告中的文件路徑一定程度上顯示了Charming Kitten與伊朗伊斯蘭革命衛隊(IRGC)相關組織的關聯。此外,觀察到威脅行為者最近在2022年3月使用帶宏的模板文件,這是一種與以前不同的新TTP。在使用啟用宏的模板文件時,Charming Kitten嘗試通過遠程模板注入來獲取并執行惡意宏。

04Knotweed組織針對歐洲和中美洲實體部署惡意軟件

披露時間:2022年07月27日

相關信息:

微軟將一個名為Knotweed的威脅組織與一家奧地利間諜軟件供應商聯系起來,該供應商也是一家名為DSIRF的網絡雇傭軍組織,該組織使用名為Subzero的惡意軟件工具集針對歐洲和中美洲實體。在受感染的設備上,攻擊者部署了Corelump和Jumplump,前者是從內存運行以逃避檢測的主要載荷,Jumplump是一個嚴重混淆的惡意軟件加載程序,可將Corelump下載并加載到內存中。主要的Subzero有效載荷具有許多功能,包括鍵盤記錄、捕獲屏幕截圖、竊取數據以及運行從其命令和控制服務器下載的遠程shell和任意插件。微軟還觀察到,Knotweed活動中使用了最近修補的零日漏洞(CVE-2022-22047),該漏洞允許攻擊者提升權限、逃離沙箱并獲得系統級代碼執行。

攻擊行動或事件情報

01攻擊者針對Microsoft郵件服務用戶發起大規模AiTM攻擊

披露時間:2022年08月02日

相關信息:

研究人員發現了一種新型大規模網絡釣魚活動。該活動專門針對使用Microsoft電子郵件服務的企業用戶而設計,之所以該活動的成功率和危害性高于其他常見的網絡釣魚攻擊,是因為它使用能夠繞過多因素身份驗證的中間人(AiTM)攻擊技術。并且在攻擊的各個階段使用了多種規避技術,旨在繞過傳統的電子郵件安全和網絡安全解決方案。

此次網絡釣魚攻擊都始于向受害者發送帶有惡意鏈接的電子郵件。在某些情況下,企業高管的商業電子郵件被這種網絡釣魚攻擊所破壞,然后被用來進一步發送網絡釣魚電子郵件。研究人員總結了攻擊者注冊域名的幾種模式:仿冒美聯邦信用合作社、仿冒密碼重置修改主題。這些惡意鏈接直接在電子郵件正文中發送或者存在于電子郵件附加的HTML文件中。為了繞過多重身份驗證,攻擊者使用了AiTM網絡釣魚攻擊,AiTM網絡釣魚攻擊使用實際郵件提供商的服務器完成身份驗證過程,這與傳統的使用網絡釣魚工具包不同。他們通過充當中間人代理并在客戶端和服務器之間來回中繼所有通信來實現這一點。

02新型工業間諜團體利用勒索軟件竊取數據信息

披露時間:2022年08月01日

相關信息:

Industrial Spy是一個相對較新的勒索軟件組織,于2022年4月出現。Industrial Spy最初是一個數據勒索市場,犯罪分子可以在其中購買大公司的內部數據。之后,威脅組織引入了他們自己的勒索軟件,以創建將數據盜竊與文件加密相結合的雙重勒索攻擊。相關勒索軟件利用RSA和3DES的組合來加密文件,但同時Industrial Spy缺乏現代勒索軟件系列中的許多常見功能,例如反分析和混淆功能。

Industrial Spy勒索軟件主要有兩個與其相關的可執行文件。其中一個二進制文件,不實現任何破壞性功能,主要使用破解、廣告軟件和其他惡意軟件加載程序進行分發,第二個執行文件進行加密。研究人員觀察到這個二進制文件與其他加載程序和竊取程序一起在野外分發,包括SmokeLoader、GuLoader和Redline Stealer。該惡意軟件的唯一目的是竊取數據信息,以此來推廣他們的暗網市場;它不會對目標系統造成任何實際損害。

03SolidBit勒索軟件新變種瞄準游戲玩家和社交媒體用戶

披露時間:2022年08月02日

相關信息:

研究人員最近分析了針對流行視頻游戲和社交媒體平臺用戶的新SolidBit勒索軟件變體樣本。該惡意軟件被上傳到GitHub,偽裝成不同的應用程序,包括英雄聯盟賬戶檢查工具和Instagram追隨者機器人,以吸引受害者。

GitHub上的英雄聯盟 賬戶檢查器與一個文件捆綁在一起,該文件包含有關如何使用該工具的說明,但它沒有圖形用戶界面(GUI )或與其假定功能相關的任何其他行為,偽裝較為粗略。當毫無戒心的受害者運行應用程序時,它會自動執行惡意PowerShell代碼以釋放勒索軟件。

此外,上述GitHub 賬戶還上傳了這個新的SolidBit變體,偽裝成其他名為“Social Hacker”和“Instagram Follower Bot”的合法應用程序。這兩個惡意應用程序在虛擬機上執行時都會顯示錯誤消息。它們與虛假英雄聯盟 賬戶檢查器的行為相同,其中它們丟棄并執行一個可執行文件,該可執行文件將依次丟棄并執行SolidBit勒索軟件有效負載

惡意代碼情報

01暗網上發現新的DawDroper銀行木馬及其DaaS

披露時間:2022年07月29日

相關信息:

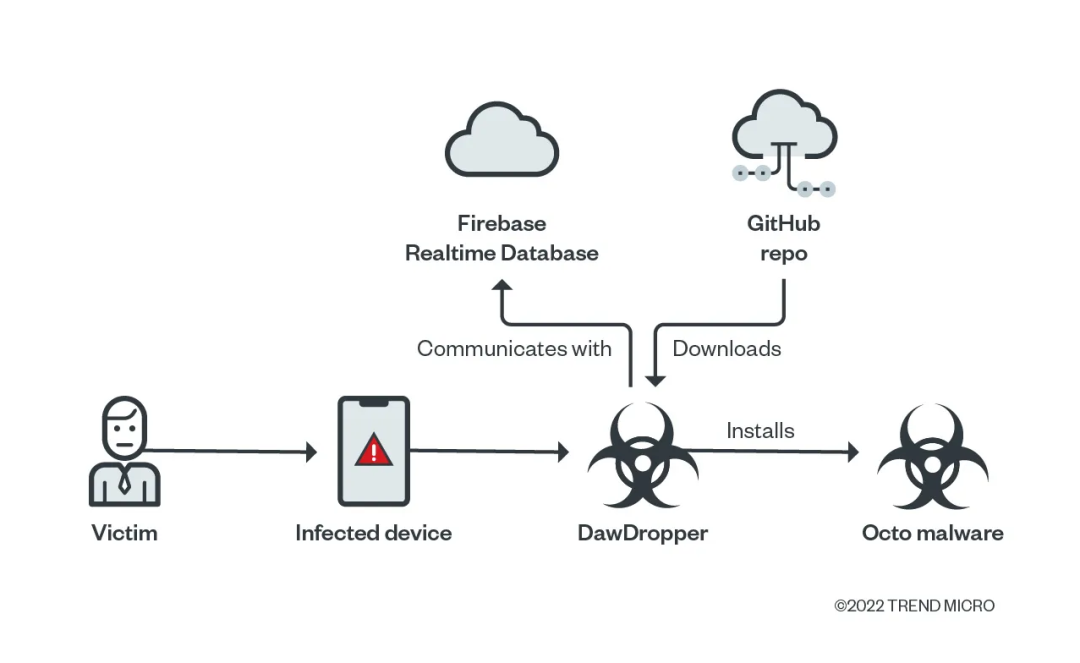

研究人員發現了一場惡意活動,利用谷歌Play商店上17個看似無害的Android Dropper應用程序來分發銀行惡意軟件,這些應用程序統稱為DawDropper。DawDropper的開發者將這種惡意程序即服務(Dropper-as-a-service (DaaS))提供給網絡罪犯,讓他們可以利用它來傳播惡意軟件。

據報告描述,這17款應用包括了如文檔掃描儀、VPN服務、二維碼閱讀器和通話記錄器等多種類型,共攜帶了四個銀行木馬系列,包括 Octo、Hydra、Ermac和TeaBot。它們都使用第三方云服務 Firebase Realtime Database作為其命令和控制(C&C)服務器和數據存儲,來逃避檢測并動態獲取有效載荷下載地址,并在 GitHub 上托管惡意有效載荷。這些有效載荷是以銀行信息為目標的數據竊取惡意程序。截至報告發布時,這些惡意應用程序已從 Google Play 中移除。

02Matanbuchus惡意加載程序分析

披露時間:2022年07月26日

相關信息:

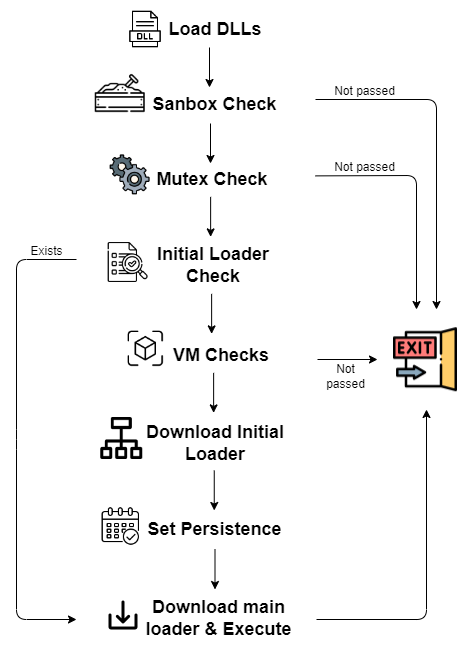

Matanbuchus 是一種惡意軟件即服務加載程序,用于在目標環境中下載和執行惡意軟件負載,如 Qbot 和 Cobalt Strike beacon。Matanbuchus由兩個階段組成:初始加載程序(第一階段)和主加載程序(第二階段)。第一階段主要執行檢查以確保當前環境不受監控,第二階段的主要目標是加載攻擊者的有效載荷。

第二部分開始執行一些有趣的檢查。之后,它收集有關受害者機器的信息,并將其作為加密的 JSON 發送到 C2 服務器。之后,C2 服務器選擇它希望在目標環境中執行的有效負載以及通過哪種方法/方式。例如,C2 可以決定以無文件方式運行可執行文件。值得一提的是,加載程序可以從任何遠程服務器(如免費托管服務)下載攻擊者的有效載荷。承載有效負載的服務器不必是 C2 服務器。

03Bumblebee: 利用文件共享服務分發惡意軟件

披露時間:2022年08月03日

相關信息:

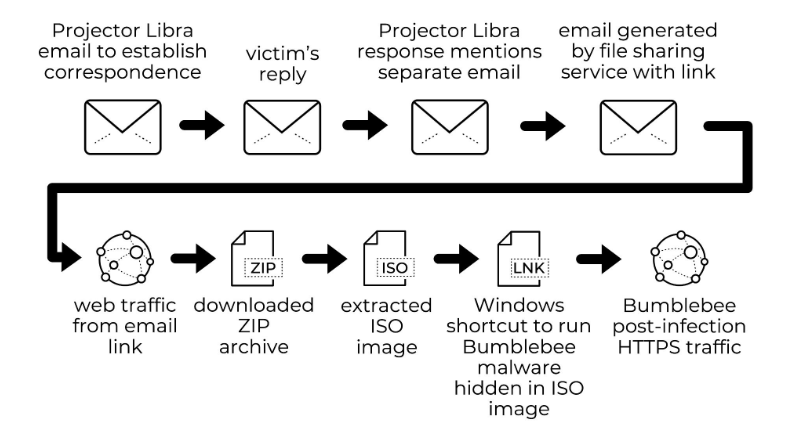

分發Bumblebee的威脅參與者包括Projector Libra。Projector Libra也稱為EXOTIC LILY,是一個犯罪集團,它使用文件共享服務在與潛在受害者直接通過電子郵件通信后分發惡意軟件。

如果潛在受害者回復了攻擊者發送的釣魚郵件,Projector Libra會發送回復,說明已通過文件共享服務發送了一封單獨的電子郵件,以提供與討論相關的文件。文件共享服務生成的電子郵件包含一個托管惡意軟件的鏈接,并偽裝成之前Projector Libra消息中討論的文件。

Projector Libra會分發一個ISO映像,其中包含一個WINdows快捷方式,以及一個被隱藏的DLL文件,即Bumblebee,通過快捷方式運行該Bumblebee惡意軟件。在其他情況下,ISO映像包含一個BumblebeeDLL,該DLL包含在受密碼保護的7-Zip存檔(.7Z文件)中。在這些情況下,LNK文件運行7-Zip獨立控制臺的隱藏副本,以從其受密碼保護的7Z文件中提取Bumblebee。

04新發現的Woody RAT惡意軟件分析

披露時間:2022年08月03日

相關信息:

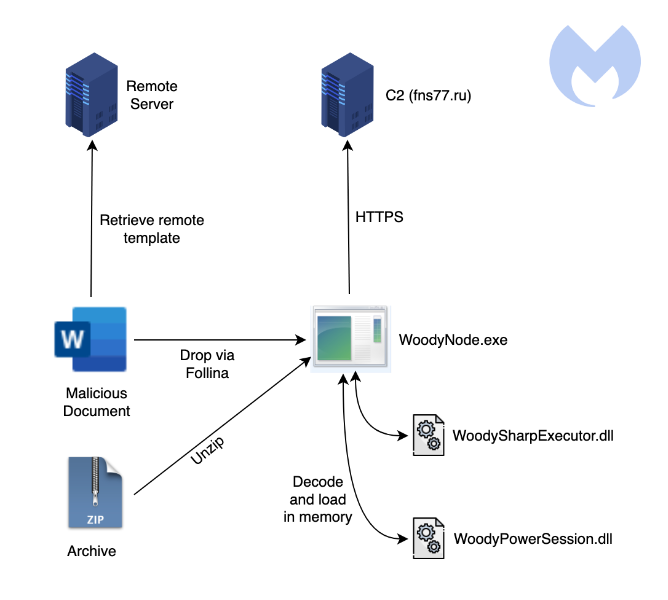

研究人員發現了一種新的遠程訪問特洛伊木馬,并將其稱之為Woody Rat,該木馬已在野外生存了至少一年。根據威脅參與者注冊的虛假域,可以知道他們試圖針對一個名為OAK的俄羅斯航空航天和國防實體。

Woody Rat使用兩種不同的格式分發:存檔文件和使用Follina漏洞的Office文檔。攻擊者使用Follina漏洞文檔分發Woody Rat時,使用的誘餌在俄語中稱為“信息安全備忘錄”,提供密碼、機密信息等的安全措施。

Woody Rat的最早版本通常被歸檔成一個zip文件,并偽裝成一個特定于俄羅斯團體的文件。當Follina洞為全世界所知時,威脅參與者便切換到zip文件的格式來分發有效負載。在這種方法中,Woody Rat被打包成一個存檔文件并發送給受害者,這些存檔文件可能是使用魚叉式網絡釣魚電子郵件分發的。

漏洞情報

01VMWare 修補了多個產品中的關鍵漏洞

披露時間:2022年08月02日

相關信息:

在新的關鍵安全公告 VMSA-2022-0021中,VMWare 描述了其多個產品中的多個漏洞,這些漏洞將使攻擊者能夠遠程執行代碼或將權限升級為未修補服務器上的“root”權限。漏洞概要如下,詳見情報來源鏈接。

CVE-2022-31656:身份驗證繞過漏洞,存在于VMware Workspace ONE Access、Identity Manager和vRealize Automation中;

CVE-2022-31659和CVE-2022-31658:遠程代碼執行(RCE)漏洞,影響VMware Workspace ONE Access、Identity Manager和vRealize Automation產品;

CVE-2022-31665:JDBC注入RCE漏洞,存在于VMware Workspace ONE Access、Identity Manager和vRealize Automation中。