每周高級威脅情報解讀(2022.07.07~07.14)

2022.07.07~07.14

攻擊團伙情報

- Confucius組織針對巴基斯坦政府、軍事機構的攻擊活動分析

- SideCopy近期利用LNK文件針對印度地區

- APT29利用EnvyScout惡意軟件攻擊意大利

- UAC-0056 在其最新活動中繼續以烏克蘭為目標

- 透明部落最新活動針對教育部門

- Sidewinder針對巴基斯坦軍事目標

攻擊行動或事件情報

- “OldFox”針對報社媒體企業的定向攻擊披露

- 朝鮮攻擊者使用Maui攻擊醫療保健和公共衛生部門

- Trickbot團伙針對烏克蘭發起攻擊活動

惡意代碼情報

- 新Linux惡意軟件OrBit分析

- Follina漏洞文檔傳播新后門Rozena

- ChromeLoader惡意軟件劫持瀏覽器進行信息竊取

漏洞情報

- 微軟補丁通告:2022年7月版

攻擊團伙情報

01 Confucius組織針對巴基斯坦政府、軍事機構的攻擊活動分析

披露時間:2022年07月13日

相關信息:

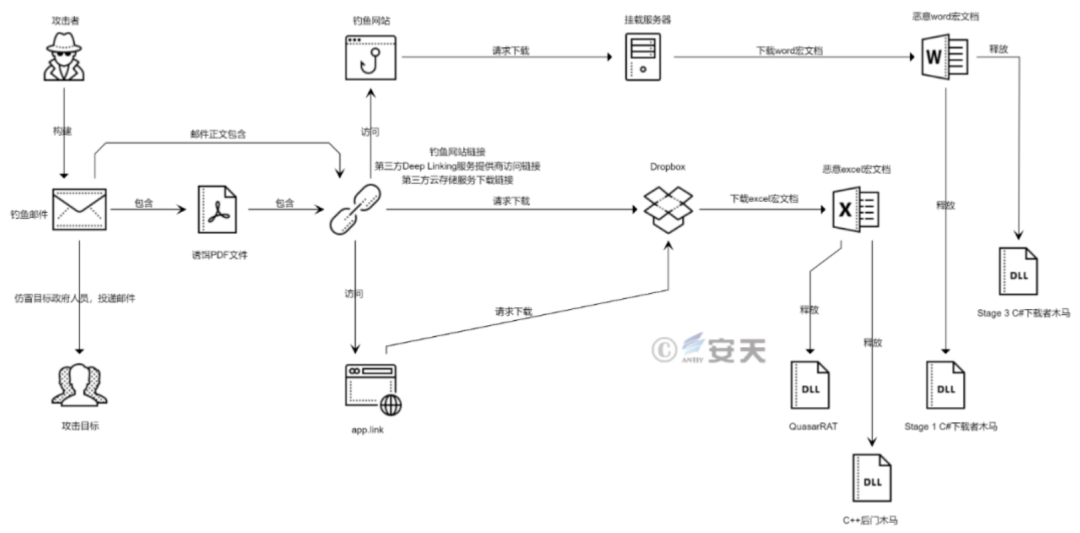

近期,研究人員近期在對來自南亞次大陸方向的攻擊事件進行追蹤和梳理時,發現一起Confucius組織針對巴基斯坦政府、軍事機構的攻擊活動。

本次攻擊活動中,該組織主要偽裝成巴基斯坦政府工作人員向目標投遞魚叉式釣魚郵件,釣魚郵件的內容大多數與巴基斯坦政府有關,例如,以巴基斯坦總理辦公室的名義要求政府工作人員更新COVID-19疫苗接種情況。

攻擊者在釣魚郵件的正文中、附件PDF文件中嵌入了不同類型的惡意鏈接,當目標查閱釣魚郵件后便會被攻擊者精心設計的郵件正文、PDF文件內容誘騙,從而點擊惡意鏈接下載具有惡意宏代碼的文檔,向目標機器植入開源木馬QuasarRAT、自研C++后門木馬、C#竊密木馬以及JScript下載者木馬。

02 SideCopy近期利用LNK文件針對印度地區

披露時間:2022年07月12日

相關信息:

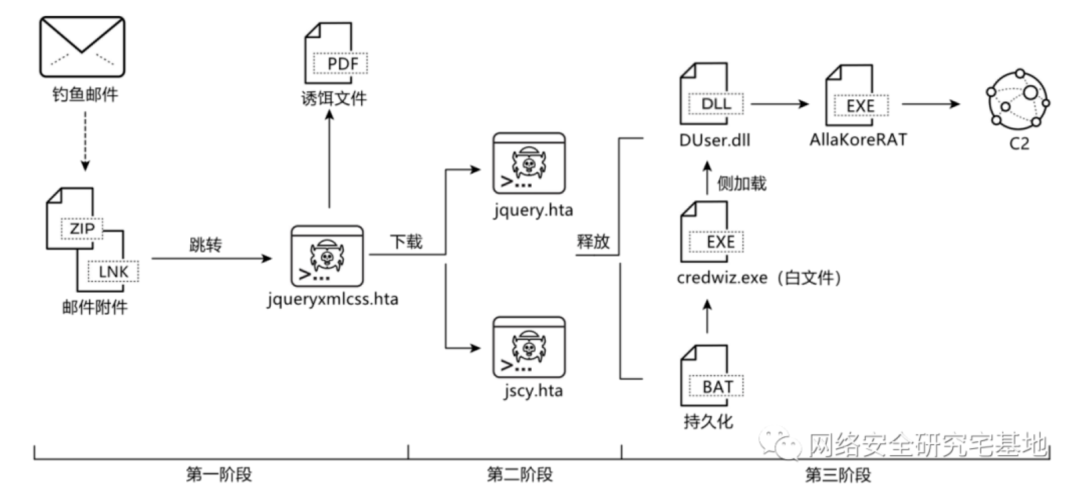

近日,研究人員捕獲到SideCopy組織疑似針對印度國防部的攻擊樣本,樣本攻擊流程仍然以模仿SideWinder為主,通過釣魚郵件下發包含有惡意LNK文件的壓縮包,該LNK文件偽裝成PDF文件誘使目標運行,運行后下載多階段加載器,最后釋放SideCopy組織常用的遠控工具AllaKoreRAT。

釣魚郵件中的誘餌文件冒充指揮官副手向陸軍部隊下發指令,在第一階段中使用了進行魔改后的開源項目CACTUSTORCH。第二階段DLL中則增加有反病毒產品檢測,會根據目標機器上安裝的反病毒產品進行后續操作,第三階段加載最終的遠控軟件AllaKore RAT。其惡意功能包括:鍵盤記錄、捕獲屏幕截圖、列出文件夾和文件、上傳/下載文件、竊取剪貼板數據、獲取/更換壁紙。

03 APT29利用EnvyScout惡意軟件攻擊意大利

披露時間:2022年07月08日

相關信息:

有證據表明APT29組織在6月29日向意大利發送了一封釣魚郵件。該郵件聲稱來自“Cancelliere Regno.it”(但使用的電子郵件地址與域“Governo.it”無關),邀請收件人閱讀 PDF 附件以獲取有關 COVID-19 疫苗接種的信息。

附件中的PDF嵌入了指向位于塞爾維亞的域的HTML頁面(i.html)的鏈接。HTML文件包含一個腳本,該腳本的任務是獲取受害者和用戶代理的IP地址,將其發送到始終位于同一域中的PHP頁面(t.php)并下發以Base64編碼的ISO文件(Decret.php)。

ISO存檔中有四個文件:一個帶有LNK擴展名、一個EXE文件和2個DLL文件。EXE文件“HP2.exe”由HP Inc.數字簽名,但證書于2022年4月22 日過期,該文件執行后,它依次執行加載“VERSION.DLL”和“HPSCANAP.DLL”的任務,最終執行的是EnvyScout的變體。

04 UAC-0056 在其最新活動中繼續以烏克蘭為目標

披露時間:2022年07月13日

相關信息:

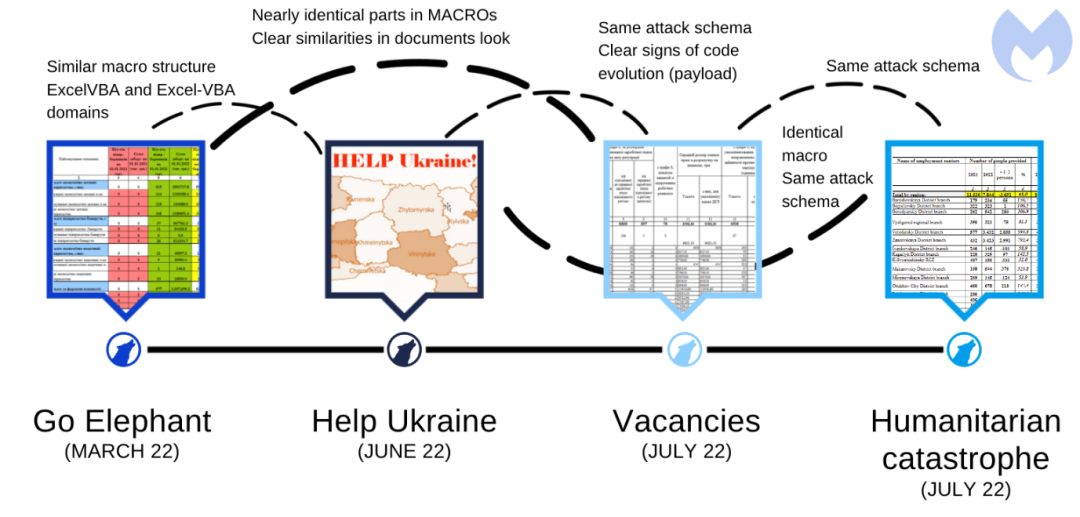

研究人員最近審查了一系列針對烏克蘭的網絡攻擊,并將這些攻擊歸因于UAC-0056。該威脅組織按照相同的通用策略、技術和程序(TTP),通過網絡釣魚活動一再針對烏克蘭的政府實體。

本次攻擊活動中該組織通過基于宏的文檔最終部署 Cobalt Strike 有效載荷。其宏文檔以及他們的最終有效載荷發生了細微變化。UAC-0056使用的誘餌主要是基于與烏克蘭正在發生的戰爭和人道主義災難有關的重要事項,其中包括“幫助烏克蘭”的誘餌,這是從未公開披露過的誘餌主題。

05 透明部落最新活動針對教育部門

披露時間:2022年07月13日

相關信息:

最近,研究人員發現了由“透明部落”組織針對印度各教育機構的學生進行的持續攻擊活動。

通常,“透明部落”組織專注于使用CrimsonRAT和 ObliqueRAT等遠程訪問木馬 (RAT) 攻擊政府(政府雇員、軍事人員)和偽政府實體(智庫、會議等)。然而,該組織的最新攻擊活動目標是印度大學和學院的學生,且可以追溯到2021年12月。

新的攻擊仍然通過魚叉式網絡釣魚電子郵件投遞內嵌遠程鏈接的惡意文檔。惡意文檔由以前的透明部落活動中常見的惡意VBA宏組成。宏從惡意文檔中提取嵌入的存檔文件并將其解壓縮以執行存檔文件中的惡意軟件副本。存檔文件中的惡意軟件是其常用的CrimsonRAT。

06 Sidewinder針對巴基斯坦軍事目標

披露時間:2022年07月13日

相關信息:

有證據表明,巴基斯坦空軍總部是一個疑似印度APT組織Sidewinder成功攻擊的受害者。

2022年5月,與攻擊相關的幾個惡意軟件樣本和兩個加密文件被上傳到Virus Total。在解密加密文件后,研究人員發現其中一個是.NET DLL,該DLL與一個名為“Sidewinder”的APT組織相關,該組織歸屬于印度,并以巴基斯坦的實體為目標。此間諜活動中使用的惡意軟件是一種信息竊取惡意軟件,專門用于此 APT,通常用于竊取以下類型的文檔:.docx .doc .xls .xlsx .pdf .ppt .pptx .rar .zip。

解密的第二個文件由信息竊取惡意軟件生成,包含受感染計算機上所有相關文件的列表。通過查看收集到的名稱,研究人員發現了與不同主題相關的文件,其中大部分與軍事和航空有關,其余與通信、核設施、高等教育、戰爭歷史、建筑和電力有關。此外,一些文件路徑指向“參謀長聯席會議主席”的文件,據報道是巴基斯坦軍方最高級別的軍官。總體而言,在文件中發現了許多文件路徑(大約20,000個文件名),大小為2MB,表明受感染的機器已使用或訪問了組織內多人共享的驅動器。

攻擊行動或事件情報

01 “OldFox”針對報社媒體企業的定向攻擊披露

披露時間:2022年07月13日

相關信息:

研究人員監測到一個長期針對報社媒體企業實施定向攻擊的團伙,由于該團伙成員手法老道且經驗豐富,將命名為“OldFox”(老狐貍),其主要特征包括:

● OldFox 至少自2014年起開始活躍,近年來已成功入侵多家國內報社媒體的企業內網,大肆竊取企業內部敏感信息,并伺機投放非法推廣鏈接。

● OldFox 通常利用 Web 側漏洞、暴破等方式入侵目標企業的 Web 服務器,在部署自制后門木馬(基于開源工具 PRISM 后門)后,伺機在企業內網進行橫向移動,竊取用戶數據、內部文檔等敏感信息,危害程度極高。

● OldFox 選擇的攻擊目標分布在報社媒體、手機廠商、政府、金融等行業,攻擊時多為手工操作,并大量使用自行編譯的開源攻擊工具,隱蔽性強。

● OldFox 平均每三個月更換一次木馬回連服務器地址,相關IP均位于美國、中國香港等地,警惕性高,具備較強的反偵察意識。

● OldFox 與賭博、色情、詐騙等非法活動關系密切。

02 朝鮮攻擊者使用Maui攻擊醫療保健和公共衛生部門

披露時間:2022年07月06日

相關信息:

自2021年5月以來,研究人員觀察并響應了多起醫療保健和公共衛生部門組織Maui勒索軟件事件。朝鮮國家資助的網絡攻擊者在這些事件中使用 Maui 勒索軟件來加密負責醫療保健服務的服務器,包括電子健康記錄服務、診斷服務、成像服務和內部網服務。在某些情況下,這些事件會長時間中斷目標醫療保健和公共衛生部門組織提供的服務,并且這些事件的初始訪問向量是未知的。

Maui勒索軟件(maui.exe)是一種加密二進制文件。根據分析,該勒索軟件似乎是為遠程操作者手動執行而設計的。遠程參與者使用命令行界面與惡意軟件交互并識別要加密的文件。

03 Trickbot團伙針對烏克蘭發起攻擊活動

披露時間:2022年07月07日

相關信息:

在2022年4月中旬至6月中旬期間,Trickbot團伙針對烏克蘭發起了至少六次攻擊活動,部署了IcedID、CobaltStrike、AnchorMail和Meterpreter惡意軟件。

在調查這些活動時,研究人員發現了Trickbot團伙正在使用的新的惡意軟件和工具:用于傳遞有效載荷的惡意Excel下載器、旨在釋放和構建有效載荷(如AnchorMail)的自解壓存檔(SFX),以及一個名為“Forest”的惡意軟件加密器。

針對烏克蘭的六個活動中有三個使用了類似的惡意Excel下載器,惡意下載程序代碼作為一個簡單的宏存儲在Excel文件中,并使用了基本的混淆技術。Forest crypter,也稱為Bumblebee加載程序,它主要用于Bumblebee惡意軟件,但也發現加載CobaltStrike的樣本。

惡意代碼情報

01 APT組織Lorec53(洛瑞熊)發動多輪針對烏克蘭的網絡攻擊活動

披露時間:2022年07月06日

相關信息:

近日,研究人員披露了一種全新的未被檢測到的Linux惡意軟件,并將其命名為OrBit,因為這是惡意軟件用來臨時存儲已執行命令的文件名之一。該惡意軟件使用了先進的規避技術并通過hook關鍵功能在機器上獲得持久性,還為攻擊者提供了通過SSH的遠程訪問、獲取憑據并記錄TTY命令的能力。

一旦安裝了惡意軟件,它將感染機器上運行的所有正在運行的進程,包括新進程。該惡意軟件使用2種不同的方式來加載惡意庫:第一種方法是將共享對象添加到加載程序使用的配置文件中;第二種方法是修補加載程序本身的二進制文件,以便加載惡意共享對象。

02Follina漏洞文檔傳播新后門Rozena

披露時間:2022年07月06日

相關信息:

2022年5月,微軟發布了關于CVE-2022-30190的公告。該公告披露了關于Microsoft Windows支持診斷工具(MSDT)遠程代碼執行漏洞。

近日,研究人員披露了一個利用CVE-2022-30190(又名 Follina)的文檔,并下載Rozena以部署無文件攻擊并利用公共Discord CDN附件服務。Rozena是一種后門惡意軟件,能夠將遠程shell連接攻擊者的計算機。上述惡意文檔包含一個惡意Web鏈接,點擊后會轉到Discord CDN附件空間并下載一個HTML文件。下載完成后,該文檔會使用PowerShell 命令調用msdt.exe。同時PowerShell代碼將下載一個批處理文件cd.bat并啟動它,然后cd.bat調用另一個Web請求來下載Rozena并在Windows任務文件夾中保存為“Word.exe”。然后執行Rozena,為PowerShell命令創建一個進程,并將shellcode注入到正在運行的PowerShell.exe中。

03 ChromeLoader惡意軟件劫持瀏覽器進行信息竊取

披露時間:2022年07月05日

相關信息:

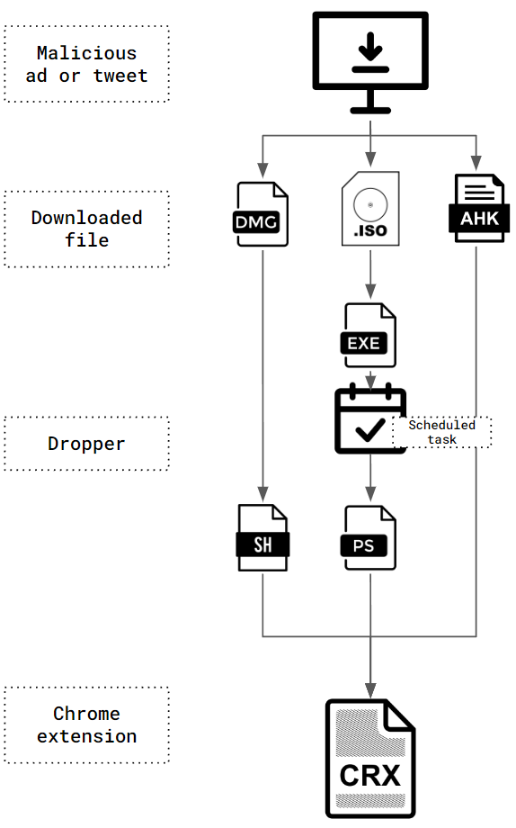

2022年初,研究人員發現了一個名為ChromeLoader(也稱為 Choziosi Loader和ChromeBack)的惡意廣告軟件活動,可能會泄露成千上萬用戶和組織的數據。研究人員跟蹤此惡意軟件的不同變體,其演變過程如下:

變體0:因為它在變體1(在野外發現的第一個變體)之前處于活動狀態,所以稱為變體0。它使用AutoHotKey(AHK)編譯的可執行文件和Chrome擴展的1.0 版。它的第一次已知攻擊發生在12月,是第一個真正的Windows變體;

變體1:它使用Chrome擴展的2.0-4.4版本作為其有效負載和一個DotNet可執行文件,該可執行文件啟動混淆的PowerShell作為其釋放器。它主要在1月份活躍;

變體2:它使用6.0版的Chrome擴展程序,并使用一個經過混淆的可執行文件作為其初始釋放器。自三月以來一直活躍;

MacOS Variant:它使用6.0版本的擴展,從三月開始活躍。此變體專注于MacOS系統(而其他變體僅針對Windows用戶)。MacOS變體使用相同的混淆方法來執行重要組件——收集搜索引擎查詢結果并展示廣告。

漏洞相關

01微軟補丁通告:2022年7月版

披露時間:2022年07月13日

相關信息:

本月,微軟共發布了84個漏洞的補丁程序,修復了Windows Network File System、Windows CSRSS、Active Directory Federation Services、Windows Server Service等產品中的漏洞。

其中CVE-2022-22047 Windows CSRSS 權限提升漏洞已檢測到在野利用。以下5個漏洞被微軟標記為 “Exploitation More Likely”,這代表這些漏洞更容易被利用:

● CVE-2022-30220 Windows Common Log File System Driver 權限提升漏洞

● CVE-2022-30216 Windows Server Service 篡改漏洞

● CVE-2022-30215 Active Directory Federation Services 權限提升漏洞

● CVE-2022-30202 Windows Advanced Local Procedure Call 權限提升漏洞

● CVE-2022-22034 Windows Graphics Component 權限提升漏洞