谷歌在廣泛使用的Dnsmasq網絡軟件中發現7個安全漏洞

Dnsmasq是一種廣泛使用的輕量級網絡應用工具,旨在為小型網絡提供DNS(域名系統)轉發器、DHCP(動態主機配置協議)服務器、路由器廣告和網絡引導服務。

Dnsmasq預裝在各種設備和操作系統上,包括Ubuntu和Debian等Linux發行版、家庭路由器、智能手機和物聯網(IoT)設備。對“Dnsmasq”的shodan掃描顯示,全球約有110萬個實例。

最近,谷歌的安全團隊審查了Dnsmasq,發現了七個安全問題,包括與DNS相關的遠程代碼執行、信息泄露和可通過DNS或DHCP觸發的拒絕服務(DoS)問題。

谷歌的安全團隊在周一發布的一篇博客文章中寫道:“在定期的內部安全評估過程中,我們發現了七個不同的問題(如下所列)”。“一旦我們確定了這些問題的嚴重性,我們就開始調查它們的影響和可利用性,然后為每一個問題提供內部概念證明。我們還與Dnsmasq的維護人員西蒙·凱利(Simon Kelley)合作,制作適當的補丁并緩解問題”。

由于Dnsmasq開發人員和維護人員西蒙·凱利(Simon Kelley)已經修補了這些漏洞,谷歌研究人員已經發布了每個漏洞的詳細信息和概念驗證(PoC)攻擊代碼。

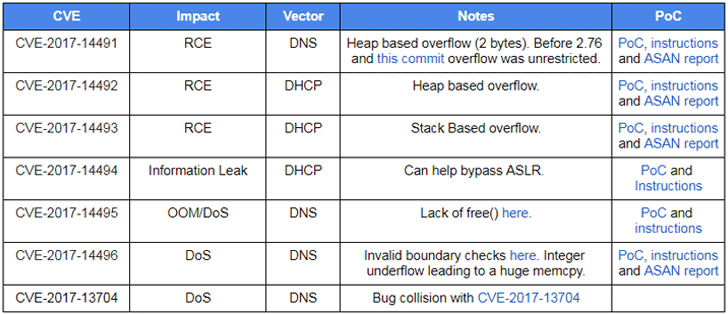

在團隊發現的七個漏洞中,有三個可被利用來執行遠程代碼執行,三個可用于拒絕服務攻擊,以及一個信息泄漏漏洞。

以下是所有漏洞的列表:

- CVE-2017-14491,Dnsmasq 2.76之前的版本中存在一個基于DNS的遠程代碼執行漏洞,該漏洞被標記為允許無限制堆溢出的最嚴重漏洞,影響直接暴露的和內部網絡設置。

- CVE-2017-14492,另一個由基于DHCP的堆溢出問題導致的遠程代碼執行漏洞。

- CVE-2017-14493,另一個值得注意的基于DHCP的遠程代碼執行錯誤是由堆棧緩沖區溢出引起的。據谷歌稱,如果該漏洞與下面提到的漏洞(CVE-2017-14494)一起使用,則該漏洞很容易被利用。

- CVE-2017-14494,DHCP中的一種信息泄漏,可與CVE-2017-14493結合使用,使攻擊者繞過ASLR安全機制,在目標系統上執行任意代碼。

- CVE-2017-14495,Dnsmasq中的一個漏洞,可通過DNS耗盡內存來利用該漏洞發起拒絕服務(DoS)攻擊。只有使用以下選項之一時,該漏洞才會影響dnsmasq:--添加mac、--添加cpe id或--添加子網。

- CVE-2017-14496,谷歌的安卓操作系統特別受到這個DoS問題的影響,本地黑客或直接與該設備相連的黑客可以利用這個問題。然而,谷歌指出,該服務本身是沙盒式的,因此降低了Android用戶的風險。

- CVE-2017-14497,另一個DoS問題是,大型DNS查詢可能會導致軟件崩潰。

因為所有的問題都已經通過發布DNSMASQ 2.78,建議Dnsmasq用戶盡快更新其安裝。

要修補設備,請確保升級系統上的軟件包。谷歌已經更新了受影響的服務,并于2017年9月5日在10月份的安卓安全更新中向安卓合作伙伴發布了安全補丁。

其他受影響的谷歌服務也聲稱已更新。Kubernetes版本1.5.8、1.6.11、1.7.7和1.8.0也更新了補丁Dnsmasq。