正在進行的惡意廣告活動的一部分是針對使用中文的用戶,主要集中在受限制消息應用程序如Telegram等平臺。根據Malwarebytes的Jér?me Segura在最新的報告中指出,威脅行為者正在濫用谷歌廣告商帳戶,制作并投放惡意廣告,將其指向毫不懷疑的用戶,導致他們下載遠程管理木馬(RAT)。

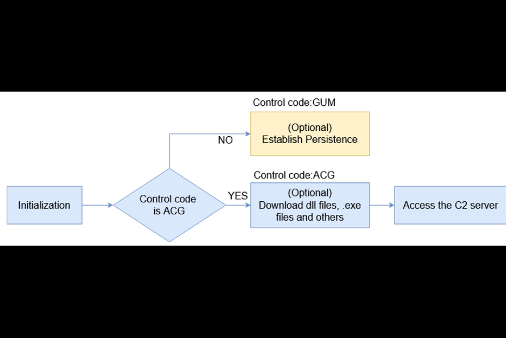

這些惡意程序允許攻擊者完全控制受害者的計算機,并可能引發其他惡意軟件的攻擊。這次活動的代號為FakeAPP,延續了自2023年10月以來針對在搜索引擎上搜索WhatsApp和Telegram等消息應用程序的香港用戶的攻擊浪潮。最新版本的活動還將消息傳遞應用程序LINE添加到攻擊列表中,將用戶重定向到托管在Google Docs或Google協作平臺上的虛假網站。

谷歌的基礎設施被用于嵌入指向威脅行為者控制下的其他站點的鏈接,以提供最終部署木馬(如PlugX和Gh0st RAT)的惡意安裝程序文件。Malwarebytes追蹤到兩個涉嫌與該活動相關的廣告商帳戶,分別為尼日利亞的Interactive Communication Team Limited和Ringier Media Nigeria Limited。

Segura指出:“威脅行為者似乎通過不斷推動新的有效載荷和基礎設施,將數量置于質量之上。”同時,Trustwave SpiderLabs披露了一種名為Greatness的網絡釣魚即服務(PhaaS)平臺,該平臺創建了針對Microsoft 365用戶的合法憑據收集頁面,使用了名為Greatness的網絡釣魚即服務(PhaaS)平臺。這套工具允許個性化發件人姓名、電子郵件地址、主題、消息、附件和二維碼,以提高相關性和參與度,并帶有反檢測措施,如隨機化標題、編碼和混淆,旨在繞過垃圾郵件過濾器和安全系統。

Greatness平臺以每月120美元的價格售賣給其他犯罪分子,有效地降低了進入門檻并幫助他們進行大規模攻擊。攻擊鏈包括發送帶有惡意HTML附件的網絡釣魚電子郵件,當收件人打開這些附件時,會將他們定向到一個虛假的登錄頁面,該頁面捕獲輸入的登錄憑據并通過Telegram將詳細信息泄露給威脅行為者。其他感染序列通過附件在受害者的機器上部署惡意軟件,以促進信息盜竊。

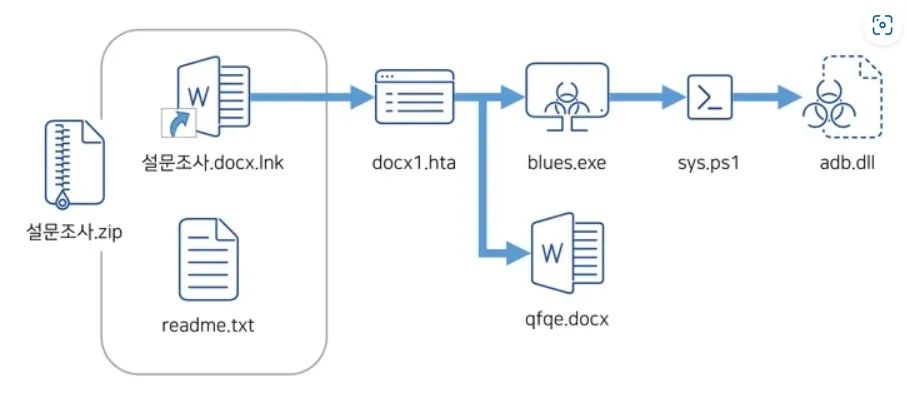

為了增加攻擊成功的可能性,這些電子郵件采用了欺騙手法,偽裝成受信任的來源,如銀行和雇主,并使用“緊急發票付款”或“需要緊急帳戶驗證”等主題,引發虛假的緊迫感。目前尚不清楚受害者的確切數量,但Greatness平臺被廣泛使用,并在其Telegram社區中提供了有關如何操作該工具包的信息,以及其他提示和技巧。同時,觀察到網絡釣魚攻擊還使用冒充Kakao等科技公司的誘餌,以攻擊韓國公司,通過惡意Windows快捷方式(LNK)文件分發AsyncRAT。AhnLab安全情報中心(ASEC)表示,由于'.LNK'擴展名在文件名上不可見,用戶可能會將惡意快捷方式文件誤認為是普通文檔。

007bug

007bug

FreeBuf

FreeBuf

Anna艷娜

Anna艷娜

ManageEngine卓豪

ManageEngine卓豪

X0_0X

X0_0X

Anna艷娜

Anna艷娜

FreeBuf

FreeBuf

cayman

cayman

安全俠

安全俠

上官雨寶

上官雨寶

X0_0X

X0_0X

FreeBuf

FreeBuf