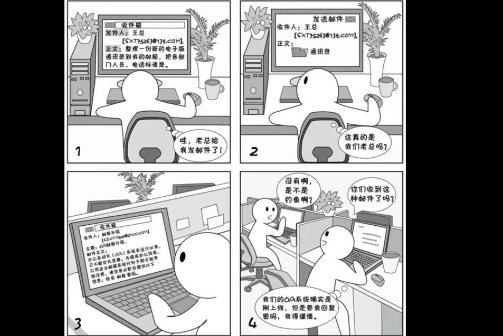

研究人員發現一個名為 GXC Team 的犯罪團伙,該團伙專門開發用于網上銀行盜竊、電子商務欺詐與互聯網詐騙的工具。2023 年 11 月 11 日,該組織以別名 googleXcoder 在暗網上發布多項公告。開始售賣新開發的結合人工智能的工具,用于創建用于電匯欺詐和商業電子郵件泄露(BEC)詐騙的欺詐性發票。

根據 FBI 的報告,2022 年平均每次 BEC 詐騙會造成超過 12 萬美元的損失,總計帶來了超過 24 億美元的驚人損失。根據 FinCEN 的咨詢報告,犯罪分子會持續利用該方式進行攻擊。從 2016 年來,美國金融機構可能遭受的損失已超過 90 億美元。

假期來臨,該攻擊團伙宣布大幅度降價,暗網上銷售的工具直接打八折。

惡意利用人工智能

攻擊者 googleXcoder 在著名的地下網絡犯罪論壇中投放了多個廣告,廣告中強調了借助人工智能技術可以實現的高級功能。

毫無疑問,犯罪分子已經認識到人工智能技術在增強和擴大業務方面的巨大潛力。分析認為,FraudGPT 和 WormGPT 等人工智能驅動平臺的出現,攻擊者也可以越來越多地利用大型語言模型(LLM)。基于人工智能技術,攻擊者可以實現復雜的攻擊,生成垃圾郵件內容。攻擊者也在使用由生成式人工智能技術驅動的深度偽造技術,進一步提高社會工程學攻擊的可信度。

安全專家擔心 2024 年攻擊者可能會發起 AI 增強型 WannaCry 式勒索軟件攻擊。最近一份網絡安全預測報告中,一位專家表示勒索軟件變種可能會擁有復雜的、基于上下文的決策能力。

商業發票

2023 年 12 月 30 日,GXC 攻擊團伙推出了基于人工智能的工具的新版本,名為 Business Invoice Swapper。GXC 通過官方 Telegram 頻道進行了宣傳,該工具以租賃方式提供給購買者。每周續費價格為 2000 美元,一次性付費價格為 15000 美元。

該工具通過 POP3/IMAP4 檢查入侵的電子郵件賬戶,識別發現提到發票或者付款等信息的郵件。隨后,工具將郵件目標接收者的銀行信息替換為攻擊者的銀行信息。這樣就完成了電匯欺詐或者偽造發票詐騙,受害公司的員工通常并不會檢查看著很熟悉的發票,在未經核實的情況下就完成了付款。

該工具支持多種語言,自動掃描無需手動干預。

該工具可以配置 SMTP 協議相關選項,用于發送帶有生成的偽造發票的電子郵件。此外,工具還可以將其發送到指定的 Telegram 頻道,作為 C&C 信道的替代方案。

攻擊者要輸入掃描的失陷電子郵件賬戶列表,涉及使用指定憑據以及文檔中提到的 IBAN 號與 BIC 代碼。值得注意的是,確定的受害者主要來自英國和多個歐盟國家,包括但不限于西班牙、法國、波蘭、意大利、德國與瑞士等。

掃描完受害者列表,工具會掃描所有電子郵件賬戶查找發票信息。修改這些發票中的收件人信息,將其替換為攻擊者指定的信息。

在這種情況下,攻擊者有效利用人工智能來進行識別。此外,工具支持多語言,能夠處理和理解各種語言的郵件,這也是一項關鍵功能。

在線欺詐工具庫

GXC 團伙因創建各種在線欺詐工具而聞名,從數據檢查工具到復雜的網絡釣魚工具包。這些犯罪分子被認為是在線欺詐工具領域的主謀,他們為其他犯罪分子提供了一套旨在欺騙全球消費者的現成工具。此外,GXC 團伙還提供針對欺詐工具的持續更新與技術支持。目前,GXC 團伙開發的工具能夠針對全球 300 余個實體,覆蓋頂級金融機構、政府服務、郵政服務、加密貨幣平臺、支付網絡與主要在線商店。

高級網絡釣魚工具包

GXC 團伙最初售賣的工具是針對 Office 365 設計的復雜網絡釣魚工具包,支持雙因子認證(2FA)。這也是該團伙的核心產品,租賃價格為 999 美元。

值得注意的是,攻擊者利用該工具包進行了一些攻擊行動。例如針對美國第四大健康保險公司 HUMANA 的攻擊:

對郵件服務與客戶的攻擊

GXC 團伙不只針對電子郵件服務提供商,還開發了旨在欺騙 DHL、Correos 與 An Post 等郵政服務客戶的工具包。這些工具包售價 900 美元,廣受好評并且引起了其他犯罪分子的注意。

該工具包是首批能夠攔截一次性密碼(OTP)的專業工具,這對訪問失陷客戶賬戶以及獲取信用卡信息至關重要。這些工具包通常用于網絡釣魚攻擊。GXC 團伙開發了與 DHL 服務非常類似的頁面,該界面提供包含西班牙語在內的多種語言,提高了工具包的可信度。

在圣誕節與新年假期,研究人員發現針對愛爾蘭國有郵政服務提供商 An Post 的攻擊行動正在加強。

以數百萬人為攻擊目標

除了郵政服務提供商和物流服務提供商,攻擊者也沒有放過銀行業。攻擊者也為 EVO Banco, SAU(總部位于馬德里的西班牙銀行),專門設計的網絡釣魚工具包。

西班牙語詐騙

攻擊者明顯更重視西班牙語的詐騙,攻擊者在帖子中也有西班牙語的痕跡。

不清楚為什么攻擊者對西班牙語情有獨鐘,有可能是團隊中有人是西班牙裔。釣魚工具包針對西班牙幾家主要銀行,包括 ABANCA、Banca March、Banco de Sabadell、Grupo Caja Rural、Unicaja Banco SA、Caixa Enginyers、Banco Mediolanum、Laboral Kutxa、Eurocaja Dynamic、BBVA 和 Santander 銀行。

除了西班牙外,根據聯合國國際電信聯盟的研究報告可知拉丁美洲是世界上對應網絡攻擊最不充分的地區。世界上網絡最不安全的十個國家中的三個都位于拉丁美洲:洪都拉斯、尼加拉瓜和委內瑞拉。許多西班牙銀行在拉美地區擁有許多業務,GXC 團伙可能就是以此針對西班牙語地區進行攻擊。

通過虛假手機銀行攔截雙因子認證

攻擊者開發了于官方移動銀行應用程序相似的惡意安卓應用程序。受害者被引誘確認一次性密碼(OTP)下載安裝該虛假應用程序,隨后攔截并回傳至 C&C 服務器。網上銀行所需的登錄憑據是通過網絡釣魚工具包收集的,一旦一次性密碼被攔截就可以直接登錄銀行賬戶了。攻擊者還使用了與地理位置相關的代理 IP,來促進這種未授權訪問。

該系統旨在繞過雙因子認證,攻擊者成功在攻擊中多次運用。

攻擊者還演示了成功逃避 Google Protect 安全檢測的能力。攻擊者可能利用了暗網上被竊取的 Google 開發者證書來繞過谷歌的安全檢測,或者使用了不會觸發基于行為的安全告警的方式。值得注意的是,攻擊者主要偽裝成合法金融機構,利用對品牌的信任進行欺詐活動。

除銀行外,GXC 團伙針對 Coinbase 用戶也開發了專門的網絡釣魚工具包。該工具包售價 900 美元,專門針對西班牙的加密貨幣用戶進行攻擊。

為 Coinbase 開發的網絡釣魚工具包非常有效,還支持通過 Telegram 發送通知。除了 Coinbase 之外,GXC 團伙也為 Binance、AAVE、DAO Maker 和 DYDX Exchange 等著名的加密貨幣交易平臺量身定制了網絡釣魚工具包。

這些網絡釣魚工具包的顯著優點是它們具有自動“靜默發送”功能,該功能在出現受害者后立刻將資金轉移到預先設置好的錢包中。該功能對于從基于網絡的錢包和賬戶中竊取各種加密貨幣來說特別有效,隱蔽的傳輸機制大大提高了釣魚的有效性。

成功的交易轉賬會直接通過 Telegram 發送給攻擊者,攻擊者可以實時了解非法活動的運營情況。

虛假在線商店

GXC 團伙最近推出了虛假在線商店工具包,售價 4000 美元。工具包預置了超過 400 種商品,看起來十分真實,注冊域名就可以對知名的在線商店進行仿冒。商品主要是電子產品,攻擊者已經瞄準有強大消費能力的客戶群。

此外,GXC 團伙提供了靈活的定制選項與對應的租賃價格,以滿足不同犯罪分子的特定需求。

該工具包也配備了通過短信攔截信用卡和一次性密碼的功能,也通過 Telegram 提供交互式通知提升了用戶體驗。

最初發現該工具包仿冒的是西班牙電商 Mi Electro 與西班牙 Apple 高級經銷商 K-Tuin,對官方網站進行了細致的模擬。

攻擊者在虛假在線商店中上架愛了各種電子產品,也支持攻擊者在后臺對庫存、商品價格與商品描述進行類 CMS 式的修改。

為了以假亂真,攻擊者甚至集成了自動生成虛假評論的功能,該功能可能利用了人工智能技術。此外,工具包還可以實時監控受害者在網頁上的活動,進一步提高了欺詐計劃的有效性。

攻擊者可以通過工具包的管理面板發送各種命令,與瀏覽網頁的受害者進行交互。例如,執行特定命令可以要求受害者輸入一次性密碼(OTP),攻擊者就可以利用其繞過雙因子驗證。

攻擊者持續更新該工具包,也提供對 Airbnb、亞馬遜等知名電商的仿冒,攻擊者想盡各種辦法進行欺騙。

虛假電商支持各種支付方式,攻擊者在背后雇傭了“錢騾”接收資金再經過復雜的架構轉入傳出,防止政府對非法金融交易的跟蹤。

攻擊者也把對亞馬遜的網絡釣魚工具包拆分出來,獨立進行售賣。除了知名電商,GXC 團伙還仿冒了奢侈品手表交易市場 Chrono24 的平臺。

亞馬遜、沃爾瑪和 Sumup 都在攻擊者的視野范圍內,不斷擴大自身影響力。攻擊者未來還計劃開發針對英國和歐盟知名銀行的網絡釣魚工具包,這表明攻擊者的擴張野心十足。

不僅式傳統銀行,總部位于德國柏林的新式銀行 N26 也被攻擊者盯上。受害者收到一封看似來自 N26 發送的電子郵件,提示其驗證客戶信息,將現代數字銀行的客戶也納入詐騙版圖。

荷蘭和德國的用戶慘遭毒手,英國銀行 Halifax 的客戶也不能幸免。該銀行式蘇格蘭銀行的一部分,而蘇格蘭銀行又是勞埃德銀行集團的全資子公司。

GXC 團伙還提供專用的失陷數據檢查工具,犯罪分子可以使用這些工具來識別各種在線服務的客戶。

針對數字銀行 Bunq 的攻擊

GXC 團伙也支持對數字銀行 Bunq 的客戶進行攻擊:

針對亞馬遜的攻擊

GXC 團伙也開發了檢查用戶通訊錄,確定其是否為亞馬遜關聯賬戶。該功能對于進行移動網絡釣魚攻擊來說,特別有用。發現了潛在的亞馬遜用戶,攻擊者向其發送惡意 iMessage 或者短信。攻擊者強調,利用從失陷的 Google Ads 賬戶發送流量,從而實現精準定位。

該工具甚至不需要任何獨特的設置,展示了其高效的性能。

針對美國運通的攻擊

GXC 團伙最初開發的工具就是利用被竊的電子郵件數據加速識別有效的美國運通(AMEX)客戶。該工具可以掃描電子郵件,識別與美國運通相關的信息,評估電子郵件收件人是否為美國運通的注冊用戶。這些信息后續會被用于各種攻擊,例如支付欺詐和身份盜竊。攻擊者訪問受害者的美國運通賬戶,嘗試使用被竊取的身份與密碼進行未授權的交易。

GXC 團伙還開發了一系列其他工具,包括多個網絡釣魚工具包。這些工具包帶有定制化模板,能夠針對知名支付系統、加密貨幣服務提供商和銀行進行模仿,為網絡犯罪分子的金融欺詐提供了便利。

針對電子政務的攻擊

GXC 團伙創建了多個工具包,仿冒政府網站竊取澳大利亞與西班牙公民的身份信息。攻擊者仿冒 my.gov.au門戶網站,引誘受害者提供個人信息。

攻擊者仿冒 gob.es政府門戶網站,聲稱支持多家銀行進行付款,欺騙受害者共享敏感信息。

結論

網絡犯罪分子使用人工智能技術并不新鮮,攻擊者早就在垃圾郵件、黑帽 SEO 等領域開始使用人工智能技術。

研究人員認為,人工智能在網絡犯罪中最有前景的應用場景包括:

- 出于惡意和欺詐目的生成內容,目的是優化人力資源和擴展運營能力。

- 通過文本處理和文檔分析來識別特定對象和目標。

- 網絡犯罪行動的決策與自動化。

- 利用人工智能驅動復雜的社會工程學技術。

- 對潛在受害者進行分析和研究,并檢測行為模式以更有效地進行攻擊。

- 繞過反欺詐過濾器和網絡安全控制(例如使用 Deep Fakes 和人工智能生成的樣本文件)。

- 人工智能將用于情感分析、目標活動和與受眾的實際互動(例如在社交媒體網絡和替代數字渠道中)的影響和干擾活動。

人工智能在網絡犯罪中應用越來越廣泛,為網絡安全工作帶來了巨大挑戰。

參考來源

Resecurity

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

網信山東

網信山東

商密君

商密君

上官雨寶

上官雨寶

Andrew

Andrew

尚思卓越

尚思卓越

X0_0X

X0_0X

Anna艷娜

Anna艷娜

上官雨寶

上官雨寶