警惕!黑客通過天文望遠鏡拍攝的圖像隱藏惡意軟件

安全專家發現了新的惡意軟件活動,該活動名為“GO#WEBBFUSCATOR”。主要通過惡意文檔、網絡釣魚電子郵件和來自詹姆斯韋伯望遠鏡的空間圖像來傳播惡意軟件。因此,為了保護自身的網絡安全,要小心警惕這類惡意軟件的傳播。

據了解,該惡意軟件由 Golang 編寫,網絡犯罪分子青睞于Golang,因為它具有跨平臺的特性(Windows、Linux、Mac)以及對逆向工程和分析的強抵抗力。研究人員發現最近的活動中,攻擊者會在 VirusTotal 掃描平臺上投放當前未被防病毒引擎標記為病毒的有效負載。

感染鏈

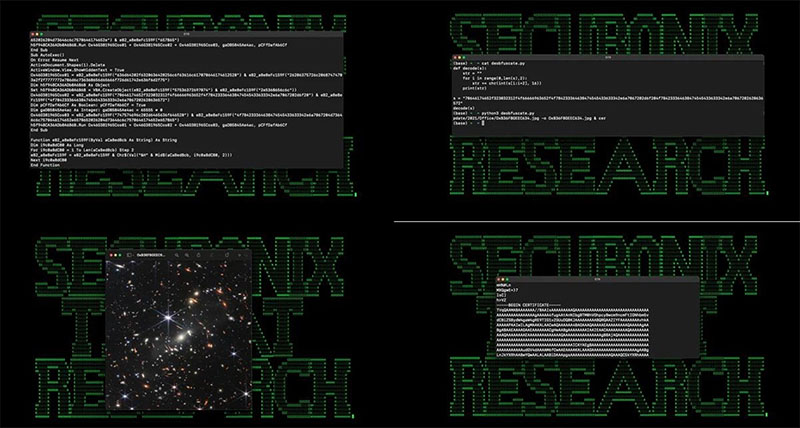

該惡意軟件的感染鏈,始于一個帶有惡意文檔“Geos-Rates.docx”的網絡釣魚電子郵件。文檔中包含一個經過混淆的 VBS 宏,如果在 Office 套件中啟用了宏,該宏會自動執行。然后,代碼從遠程資源(“xmlschemeformat[.]com”)下載 JPG 圖像(“OxB36F8GEEC634.jpg”),使用 certutil.exe 將其解碼為可執行文件(“msdllupdate.exe”),然后啟動它。

在圖像查看器中,這是一張由 NASA 的詹姆斯韋伯望遠鏡于 2022 年 7 月發布的星系團 SMACS 0723圖片。如果使用文本編輯器打開,則會顯示偽裝成內含證書的額外內容,其本質是Base64編碼的惡意有效載荷。有效載荷的字符串使用ROT25進一步混淆,而二進制文件使用XOR來隱藏Golang程序集,以防止分析人員發現。除此之外,這些程序集還使用了案例修改來避免安全工具基于簽名的檢測。

據推斷,該可執行程序通過復制到'%localappdata%%microsoft\vault\'并添加一個新的注冊表鍵來實現持久性,之后便與命令和控制(C2)服務器建立了DNS連接,并發送加密查詢。C2可通過設置連接請求之間的時間間隔、更改nslookup超時或通過Windows cmd.exe工具發出執行命令來響應惡意軟件。

在測試中,Securonix觀察到攻擊者在其測試系統上運行任意的枚舉命令,這是一個標準偵察步驟的第一步。研究人員指出,用于該活動的域名注冊時間較新,最早的注冊時間是 2022 年 5 月 29 日。Securonix 提供了一組危害指標 (IoC),其中包括基于網絡和主機的指標。

我們如何避免惡意軟件的侵害?

1、謹慎使用鏈接和附件;在使用電子郵件和網絡瀏覽器時采取適當的預防措施以降低感染風險。警惕未經請求的電子郵件附件,并且不要輕易單擊電子郵件鏈接。

2、安裝和維護防病毒;防病毒軟件可識別惡意軟件并保護我們的計算機免受惡意軟件侵害。安裝來自信譽良好的供應商的防病毒軟件是預防和檢測感染的重要步驟。

3、安裝或啟用防火墻;防火墻可以通過在惡意流量進入我們的計算機之前阻止它來防止某些類型的感染。

4、避免使用公共 Wi-Fi:不安全的公共 Wi-Fi 可能允許攻擊者攔截我們設備的網絡流量并訪問我們的個人信息。

惡意軟件會中斷用戶的電腦、手機等設備的正常運行,并造成其他危害。因此,不管是哪種惡意軟件,在日常生活中我們都要小心防范。不斷地提高網絡安全意識,定期備份電腦的系統和數據,留意異常警告,及時修復恢復。