BlueBorne:嚴重的藍牙攻擊使數十億設備面臨黑客攻擊的風險

安全研究人員剛剛發現藍牙協議中總共有8個零日漏洞,影響了53億多臺設備:從Android、iOS、Windows和Linux到物聯網(IoT)設備,使用短程無線通信技術。

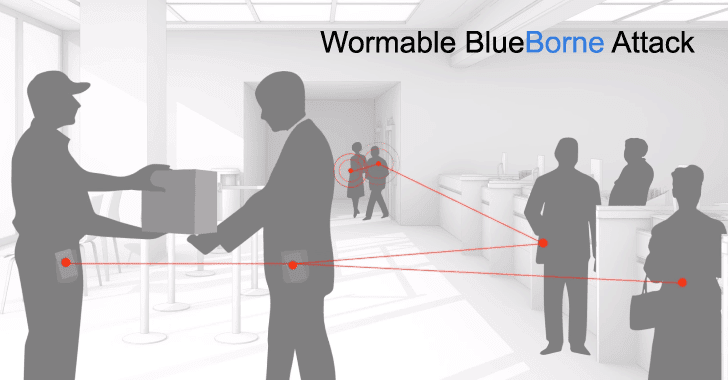

物聯網安全公司Armis的安全研究人員利用這些漏洞設計了一種名為藍精靈,這可能使攻擊者完全接管支持藍牙功能的設備,傳播惡意軟件,甚至建立“中間人”連接,以便在不需要任何受害者交互的情況下訪問設備的關鍵數據和網絡。

攻擊者所需要的只是讓受害者的設備打開藍牙,而且顯然要靠近攻擊者的設備。此外,成功利用該漏洞甚至不需要易受攻擊的設備與攻擊者的設備配對。

BlueBorne:可惡的藍牙攻擊

更令人擔憂的是,藍蜂攻擊可能會像今年早些時候出現的令人擔憂的WannaCry勒索軟件一樣蔓延,并通過擾亂世界各地的大公司和組織而造成嚴重破壞。

阿米斯實驗室研究團隊負責人本·塞里(Ben Seri)聲稱,在實驗室的一次實驗中,他的團隊能夠利用藍本攻擊創建僵尸網絡并安裝勒索軟件。

然而,Seri認為,即使是熟練的攻擊者也很難創建一個通用的可攻擊漏洞,該漏洞可以找到支持藍牙的設備,將所有平臺作為目標,并自動從一個受感染的設備傳播到其他設備。

阿米斯說:“不幸的是,黑客非常需要這套功能。藍本可以服務于任何惡意目標,例如網絡間諜、數據盜竊、勒索軟件,甚至可以用Mirai僵尸網絡等物聯網設備或最近的WireX僵尸網絡等移動設備創建大型僵尸網絡”。

“藍寶石攻擊向量通過穿透安全的空中空隙網絡而超過大多數攻擊矢量的能力,這些網絡與任何其他網絡,包括互聯網斷開連接”。

應用安全補丁以防止藍牙黑客攻擊

這家安全公司在幾個月前負責地向所有受影響的大公司披露了這些漏洞,包括谷歌、蘋果和微軟、三星和Linux基金會。

這些漏洞包括:

- Android中的信息泄漏漏洞(CVE-2017-0785)

- Android藍牙網絡封裝協議(BNEP)服務中的遠程代碼執行漏洞(CVE-2017-0781)

- Android BNEP個人區域網絡(PAN)配置文件中的遠程代碼執行漏洞(CVE-2017-0782)

- 安卓系統中的藍牙菠蘿,邏輯缺陷(CVE-2017-0783)

- Linux內核遠程代碼執行漏洞(CVE-2017-1000251)

- Linux Bluetooth stack(BlueZ)信息泄漏漏洞(CVE-2017-1000250)

- Windows中的藍牙菠蘿,邏輯缺陷(CVE-2017-8628)

- Apple低能音頻協議遠程代碼執行漏洞(CVE待定)

谷歌和微軟已經向客戶提供了安全補丁,而運行其最新版本移動操作系統(即10.x)的蘋果iOS設備是安全的。

“Microsoft于7月發布了安全更新,啟用Windows Update并應用了安全更新的客戶將受到自動保護。我們進行了更新,以盡快保護客戶,但作為負責任的行業合作伙伴,我們在其他供應商開發和發布更新之前,不會透露任何信息” 。微軟發言人說。

最糟糕的是什么?所有具有9.3.5或更高版本的iOS設備,以及超過11億運行早于Marshmallow(6.x)的活動Android設備都容易受到BlueBorne攻擊。

此外,數百萬運行Linux版本的智能藍牙設備也容易受到攻擊。面向商業和消費者的Linux平臺(Tizen OS)、BlueZ和3.3-rc1也容易受到至少一個BlueBorne漏洞的攻擊。

Android用戶需要等待設備的安全補丁,因為這取決于您的設備制造商。

同時,他們可以從谷歌Play Store安裝“藍本漏洞掃描”應用程序(由Armis團隊創建),以檢查他們的設備是否容易受到藍本攻擊。如果發現易受攻擊,建議您在不使用設備時關閉藍牙。