CISA發布Apache Log4j漏洞掃描器 以篩查易受攻擊的應用實例

Ann2021-12-25 12:31:31

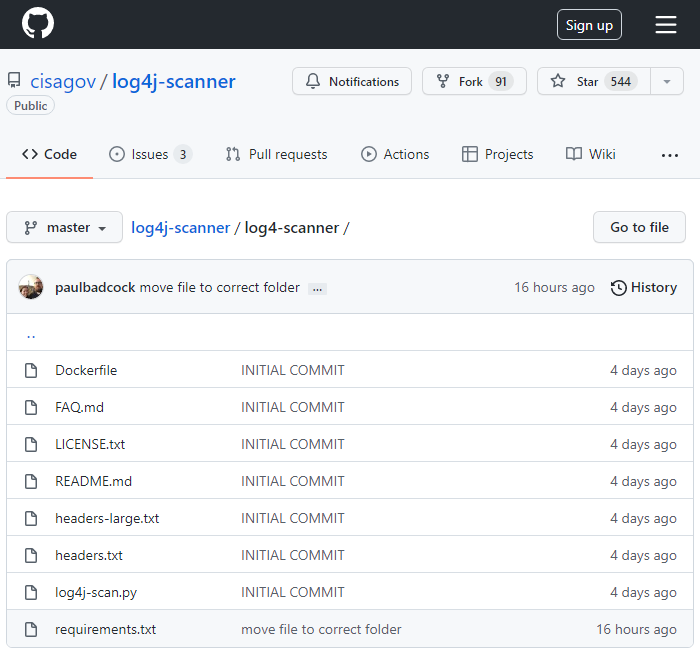

截圖(來自:GitHub)

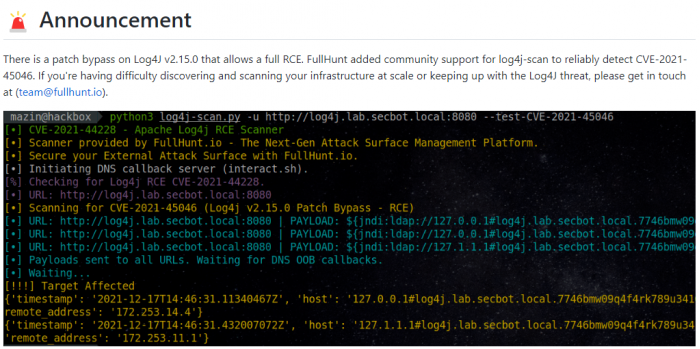

據悉,作為 CISA 快速行動小組與開源社區團隊的一個衍生項目,log4j-scanner 能夠對易受兩個 Apache 遠程代碼執行漏洞影響的 Web 服務進行識別(分別是 CVE-2021-44228 和 CVE-2021-45046)。

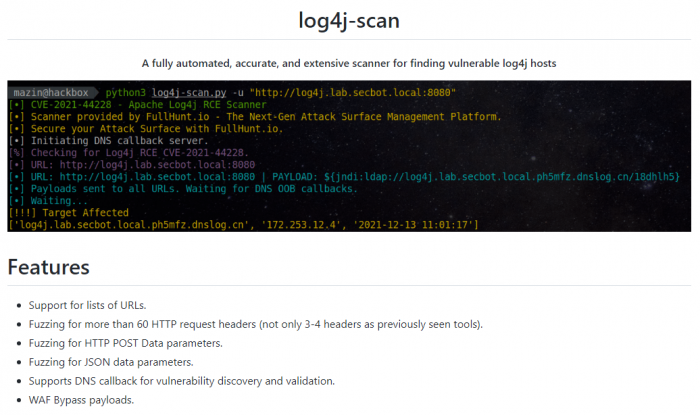

這套掃描解決方案建立在類似的工具之上,包括由網絡安全公司 FullHunt 開發的針對 CVE-2021-44228 漏洞的自動掃描框架。

有需要的安全團隊,可借助該工具對網絡主機進行掃描,以查找 Log4j RCE 暴露和讓 Web 應用程序繞過防火墻(WAF)的潛在威脅。

CISA 在 log4j-scanner 項目主頁上介紹了如下功能:

● 支持統一資源定位符(URL)列表。

● 可對 60 多個 HTTP 請求標頭展開模糊測試(不僅限于 3-4 個)。

● 可對 HTTP POST 數據參數開展模糊測試。

● 可對 JSON 數據參數開展模糊測試。

● 支持用于漏洞發現和驗證的 DNS 回調。

● 可篩查有效載荷的防火墻(WAF)繞過。

相關文章:

Log4j威脅加劇 美國土安全部宣布拓展HackDHS漏洞賞金計劃

Ann

暫無描述