請留意新的CHAVECLOAK銀行木馬,它通過短信網絡釣魚(SMishing)、網絡釣魚電子郵件和受感染的網站傳播感染。CHAVECLOAK銀行木馬利用PDF、ZIP下載、DLL側載和欺騙性彈出窗口來針對巴西毫無戒心的銀行用戶金融部門。

FortiGuard實驗室的網絡安全研究人員發現了一種名為CHAVECLOAK的高危木馬,針對巴西銀行用戶。該惡意軟件以Windows設備為目標并訪問在線銀行平臺,竊取其銀行憑證和財務信息。

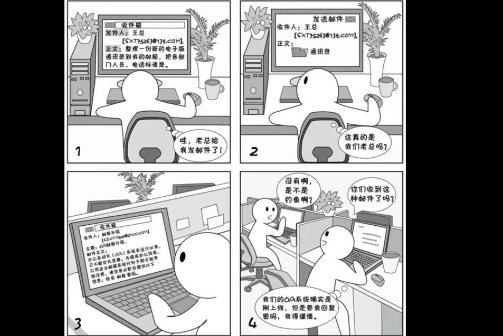

CHAVECLOAK感染方法正在調查中,但研究人員懷疑潛在的傳播渠道包括網絡釣魚電子郵件、短信網絡釣魚和受感染的網站。

根據該公司的博客文章,該活動涉及偽裝成合法銀行通信的惡意電子郵件,可能會誘騙用戶下載惡意軟件。然后,它利用葡萄牙語設置、DLL側加載和欺騙性彈出窗口來攻擊毫無戒心的用戶。它積極監控受害者與金融門戶的互動。

值得指出的是,DLL側載會帶來巨大的安全風險,因為它允許惡意軟件利用合法進程,而不會引起懷疑或被檢測到。

該惡意軟件控制受害者的設備,并通過惡意PDF文件收集敏感的財務信息,聲稱包含帶有葡萄牙語說明的合同文檔。然而,它有一個惡意下載器鏈接,該鏈接通過Goo.su處理并重定向到ZIP文件,從而生成MSI文件“NotafiscalGFGJKHKHGUURTURTF345.msi”。

解壓后,MSI安裝程序會顯示多個TXT文件、一個合法的執行文件和一個名為“Lightshot.dll”的惡意DLL。DLL文件的修改日期比其他文件更新。安裝程序執行文件“Lightshot.exe”并使用DLL側面加載技術來執行惡意DLL。這使得合法的可執行文件可以謹慎地運行惡意代碼,從而實現數據盜竊等未經授權的活動。

此外,該惡意軟件使用“GetVolumeInformationW”進程收集文件系統和卷信息,生成日志文件,并在用戶登錄時執行“Lightshot.exe”程序。它使用API“GetForegroundWindow”和“GetWindowTextW”發送HTTP請求、記錄數據并監視前臺窗口。

然后,惡意軟件與其C2服務器進行通信,促進竊取受害者憑據、阻止其屏幕、記錄擊鍵以及顯示欺騙性彈出窗口的操作。

此外,它還積極監控對金融門戶的訪問,包括巴西和拉丁美洲最大的數字貨幣交易所Mercado Bitcoin,該交易所結合了傳統和加密貨幣平臺以及傳統銀行。

被盜信息被上傳到不同的路徑。惡意軟件配置帳戶信息并發送POST請求。該惡意軟件主動監控受害者與金融門戶的交互,凸顯了當代銀行木馬的復雜性。

為了保護自己免受CHAVECLOAK和類似銀行木馬的侵害,請謹慎對待電子郵件和短信、驗證網站合法性、啟用雙因素身份驗證(2FA)、使用強密碼,并定期更新您的操作系統、Web瀏覽器和安全軟件以解決已知問題漏洞。避免點擊可疑鏈接或附件,并仔細檢查網站URL是否有拼寫錯誤或細微變化。

Anna艷娜

Anna艷娜

安全俠

安全俠

X0_0X

X0_0X

X0_0X

X0_0X

Coremail郵件安全

Coremail郵件安全

Anna艷娜

Anna艷娜

FreeBuf

FreeBuf

X0_0X

X0_0X

上官雨寶

上官雨寶

FreeBuf

FreeBuf

ManageEngine卓豪

ManageEngine卓豪