寫在前面的話

在當前不斷發展的網絡威脅環境中,電子郵件已經成為了網絡釣魚攻擊的主要目標。威脅行為者正在不斷采用更復雜的技術方法來繞過安全監測機制并欺騙目標用戶以實施威脅行為。目前,最為流行的攻擊策略之一就是利用合法平臺實現欺騙性鏈接并進行重定向攻擊。在此類活動中,威脅行為者會利用可信任平臺進行重定向攻擊,并將毫無戒心的目標用戶重定向到惡意URL目的地。

在這篇文章中,我們將詳細探討威脅行為者如何利用可信平臺并將其作為重定向工具來執行網絡釣魚活動,并闡述用戶和企業在應對此類安全威脅時需要注意的地方。

網絡釣魚電子郵件中URL重定向的威脅性和有效性

1、繞過安全過濾器:重定向有效地繞過了基于已知惡意URL掃描的傳統安全措施,因為初始鏈接看起來很安全并且來自受信任的來源。而且威脅行為者還可以采用多重重定向技術,這將使得跟蹤目標URL變得更加困難。

2、利用用戶的信任:在網絡釣魚攻擊中使用可信域名會增加攻擊成功的可能性,因為用戶更有可能識別和信任這些域名。

3、隱藏惡意意圖:對于普通用戶來說,檢測重定向可能具有挑戰性。初始URL可能看起來是真實的,并且轉換到惡意站點時通常很順利并且無法檢測到。

4、惡意Payload:在電子郵件攻擊中,重定向的網站可能托管了惡意Payload,例如竊取敏感信息或在用戶設備上安裝惡意軟件的網絡釣魚頁面。

新興發展趨勢

電子郵件攻擊中開放重定向 URL 的威脅日益增長

根據研究人員的統計數據,利用開發重定向漏洞的網絡釣魚活動正在顯著增加。

什么是開放URL重定向漏洞?

根據MITRE CWE-601的描述,該漏洞允許URL重定向到不受信任的站點(開放重定向),該漏洞將允許Web應用程序接受用戶控制的輸入,該輸入指定指向外部站點的鏈接并在重定向中使用該鏈接,該漏洞能夠簡化網絡釣魚攻擊。

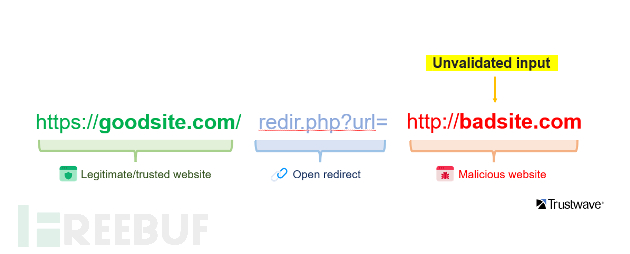

下面給出的是欺騙性電子郵件活動中開放重定向的一個示例:

在這個場景下,當用戶點擊了hxxps://goodsite[.]com/redir[.]php?url= hxxp://badsite[.]com時,將發生下列事情:

1、初始點擊:用戶一開始訪問的是“goodsite[.]com”,這是一個可信且合法的域名;

2、觸發重定向:URL 包含查詢參數“url=http://badsite[.]com”,即重定向到指定的外部URL“badsite[.]com”;

3、缺少URL驗證:“goodsite[.]com”不會驗證 URL 參數中指定的外部 URL 是否是合法且安全的目標;

4、自動重定向到不安全的站點:由于缺乏驗證機制,用戶會自動從goodsite[.]com重定向到hxxp://badsite[.]com,而該網站則由攻擊者控制;

目前,越來越多的威脅行為者開始通過操作可信域名的URL來將目標用戶重定向到惡意網站,然后將這些鏈接嵌入到網絡釣魚郵件中,最終實現網絡釣魚攻擊并竊取用戶敏感信息。

真實場景中包含開放重定向鏈接的網絡釣魚郵件

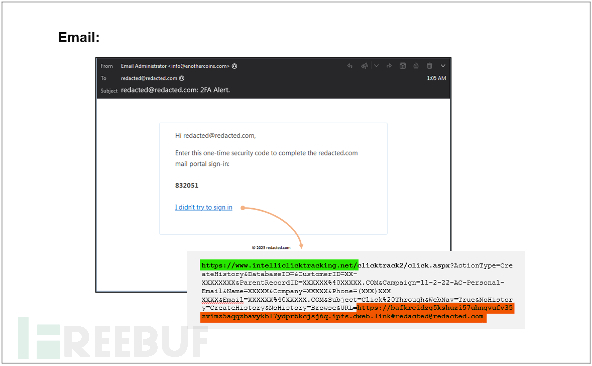

在下面給出的例子中,威脅行為者在網絡釣魚郵件中模擬了多重身份驗證(MFA)警報郵件,并欺騙目標用戶此時出現了錯誤登錄嘗試,其中還包含了一次性安全碼。郵件中提供了一個鏈接,并告知用戶如果登錄行為不是用戶操作的,則需要點擊該鏈接以保護賬戶安全。

鏈接使用了“hxxps[://]www[.]intelliclicktracking[.]net/”作為URL基地址,而這個地址屬于合法電子郵件和網站營銷解決方案提供商IntelliClick。雖然是合法服務,但威脅行為者仍然利用了這個域名實現開放重定向網絡釣魚攻擊:

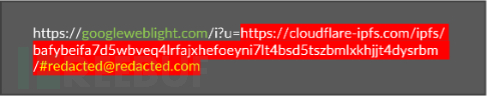

其中包含了一個URL參數(高亮標記),該參數指向了一個惡意IPFS站點(一種分布式點對點文件共享系統)并包含電子郵件地址片段。

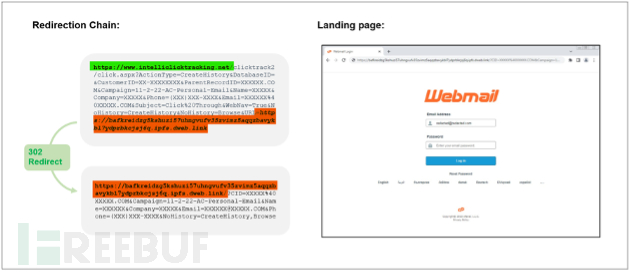

下面給出的是被利用的URL重定向鏈接,該URL重定向到一個附加的IPFS URL,其中托管了偽造的Webmail虛假登錄表單:

其他被濫用的可信域名示例

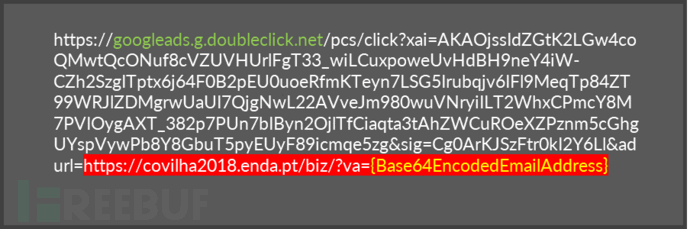

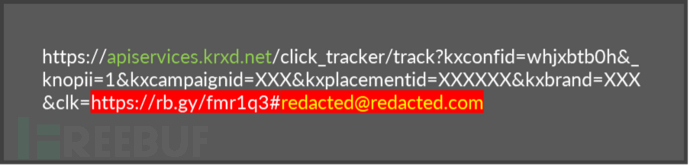

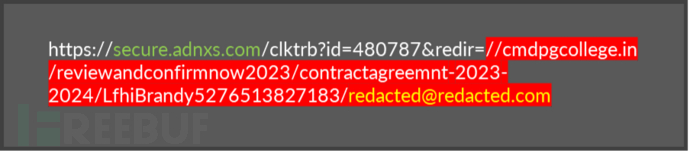

下面給出的是更多其他利用開放重定向的實際樣例:

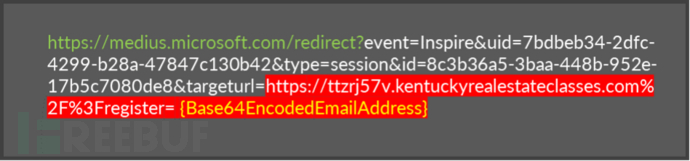

Microsoft.com

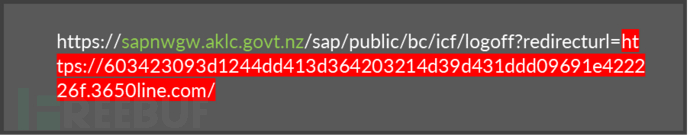

職能部門域名

VK.com

IndiaTimes.com

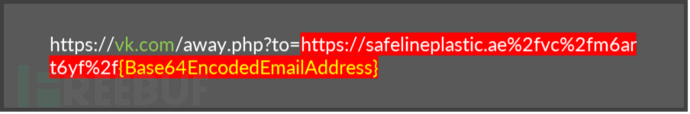

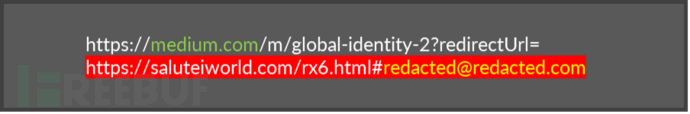

Medium.com

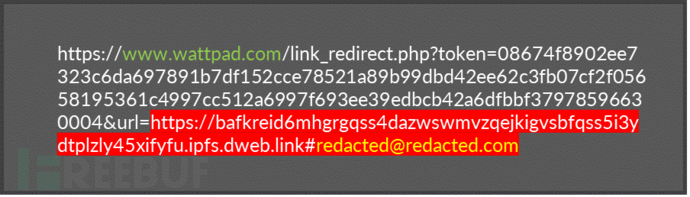

Wattpad.com

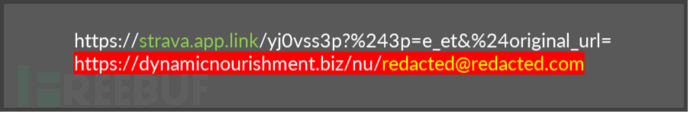

App.link

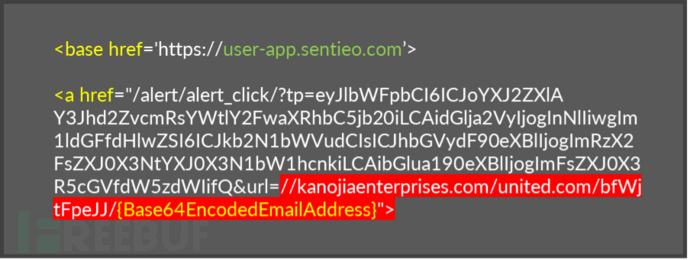

Sentieo.com

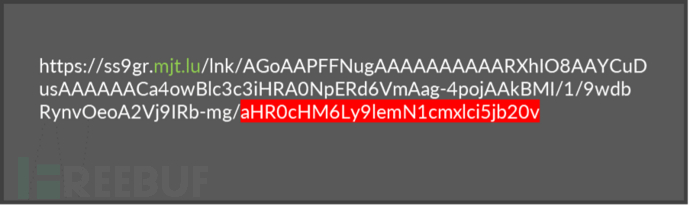

Mjt.lu

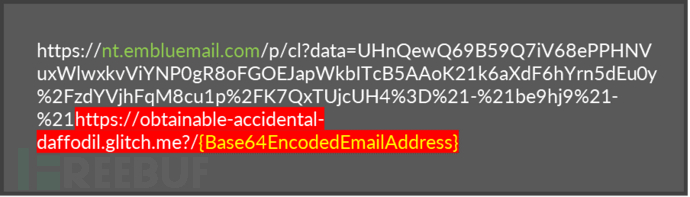

Embluemail.com

Doubleclick.net

Krxd.net

Adnxs.com

利用開放重定向實現惡意軟件感染與交付

除了實現網絡釣魚攻擊并竊取用戶合法憑證之外,威脅行為者還可以利用可信平臺和開發重定向來實現惡意軟件的感染和交付。

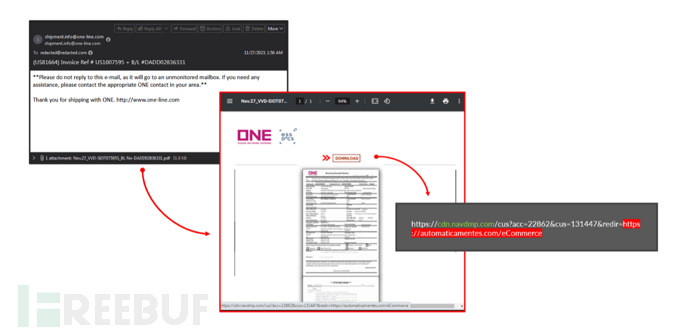

在下面的分析樣例中,以電子發票為主題的電子郵件活動使用了PDF附件作為誘餌,并提示目標用戶(收件人)點擊PDF附件,而相關鏈接表面上是一個發票下載鏈接,但點擊之后用戶得到的并不是發票,而是會下載并執行JScript文件,這個JScript文件稍后便會下載并執行WikiLoader惡意軟件:

針對Google平臺的釣魚重定向活動

需要注意的是,在網絡釣魚活動和開發重定向攻擊領域中,Google也成為了威脅行為者眼中的“香餑餑”。很多威脅行為者正在利用Google作為可信域名并將其添加到網絡釣魚活動中以實現檢測規避。

Google Web Light

Google Web Light是Google提供的一項服務,旨在為網速比較慢的用戶提供更快的瀏覽速度。下面給出的是威脅行為者如何利用Google Web Light并將用戶重定向到Cloudflare IPFS中托管的網絡釣魚網站:

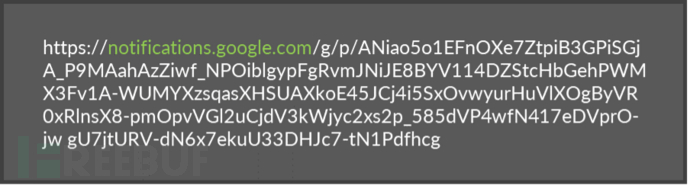

Google通知

“notifications.google.com”域名是Google的合法網站,它主要用來管理和發送各種跟Google服務相關的通知信息。自2023年第四季度以來,Spiderlabs的研究人員觀察到很多威脅行為者一直在利用該域名實施網絡釣魚攻擊,并發送以Meta旗下服務(包括Instagram和Facebook)為主題的網絡釣魚電子郵件:

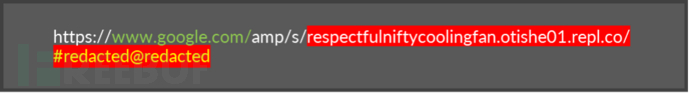

Google AMP

Google AMP是一個開源Web組件框架,用于提升網頁在移動設備上的加載速度。很對威脅行為者也在利用AMP URL執行網絡釣魚重定向攻擊。在下面的例子中,用戶一旦點擊該鏈接,則會被重定向到托管在repl.co上的網絡釣魚頁面:

使用搜索引擎作為網絡釣魚重定向工具

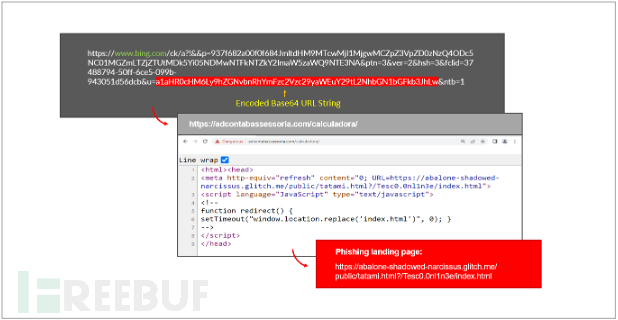

威脅行為者還可以利用Bing等搜索引擎作為網絡釣魚重定向攻擊的工具,例如通過Bing跟蹤鏈接重定向Bing搜索URL:

www.bing.com/ck/a?!p=...

在下面的例子中,我們演示了威脅行為者如何利用Bing的網絡釣魚重定向鏈接,該鏈接會將目標用戶重定向到托管在Glitch.me上的網絡釣魚登錄頁面:

總結

在這篇文章中,我們詳細探討了威脅行為者如何利用可信平臺并將其作為重定向工具來執行網絡釣魚活動。威脅行為者將繼續發展他們的方法,利用開放重定向和利用可信平臺進行惡意重定向等復雜策略。他們的主要目標是通過利用可信平臺的聲譽并采用復雜的重定向鏈等反網絡釣魚分析策略來逃避檢測機制并利用用戶信任。雖然這些只是網絡釣魚攻擊策略中的冰山一角,但也強調了行業對網絡威脅持續保持警惕的必要性,因為它們一直都在不斷發展并帶來新的安全挑戰。

參考資料

https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/understanding-and-discovering-open-redirect-vulnerabilities/

https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/beyond-the-facade-unraveling-url-redirection-in-google-services/

https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/ipfs-the-new-hotbed-of-phishing/

https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/instagram-phishing-targets-backup-codes/

參考鏈接

https://www.trustwave.com/en-us/resources/blogs/spiderlabs-blog/trusted-domain-hidden-danger-deceptive-url-redirections-in-email-phishing-attacks/?

ManageEngine卓豪

ManageEngine卓豪

安全俠

安全俠

Anna艷娜

Anna艷娜

Andrew

Andrew

ManageEngine卓豪

ManageEngine卓豪

安全牛

安全牛

商密君

商密君

X0_0X

X0_0X

Anna艷娜

Anna艷娜

FreeBuf

FreeBuf

上官雨寶

上官雨寶

Andrew

Andrew