Quarkslab發現“PixieFail”漏洞,開源UEFI代碼中的嚴重缺陷需要立即修補。這些漏洞統稱為PixieFAIL,是在對NetworkPkg進行粗略檢查時在EDK II的網絡堆棧中發現的,并且可以在網絡啟動過程中被利用。

Quarkslab bug獵人在EDK II(UEFI規范事實上的開源參考實現)中發現了九個嚴重漏洞,這些漏洞可能會導致設備啟動前的遠程代碼執行(RCE)攻擊。

這些缺陷于2023年8月發現,導致IPv4和IPv6層發生DNS和DHCP中毒攻擊、信息泄露、拒絕服務以及數據插入攻擊。

這些漏洞統稱為PixieFAIL,是在對NetworkPkg進行粗略檢查時在EDK II的網絡堆棧中發現的,并且可以在網絡啟動過程中被利用。

網絡啟動是企業計算機/服務器上的常見功能,用于在啟動時從網絡加載操作系統映像。這在數據中心和高性能計算環境中很流行。鑒于服務器場和集群通常有數百或數千個計算節點,它通過從一組中央服務器下載和運行操作系統來簡化管理。

供您參考,預啟動執行環境(PXE)、netboot或Pixie boot指定了用于網絡計算機啟動的標準化客戶端-服務器解決方案。它由Intel于1998年推出,后來被納入UEFI規范。隨著2010年UEFI 2.2版的發布,基于IPv6的PXE成為該規范的一部分。PXE代碼包含在主板上的UEFI固件中或NIC固件只讀存儲器中。

EDK II是由Tianocore開發和維護的UEFI開源實現,Tianocore是一個利用該項目進行自己的UEFI實現的開發人員社區。它包含NetworkPkg(一個TCP/IP堆棧),可在初始PXE階段啟用網絡功能,從而允許遠程配置和啟動聯網計算機。

根據Quarkslab的博客文章,所有九個問題都是在TianoCore EFI開發套件II(EDK II)中發現的,并影響AMI、Intel、Insyde和Phoenix Technologies的UEFI固件。威脅行為者可以利用它們進行遠程代碼執行、拒絕服務、DNS緩存中毒和敏感信息泄露。漏洞詳情如下:

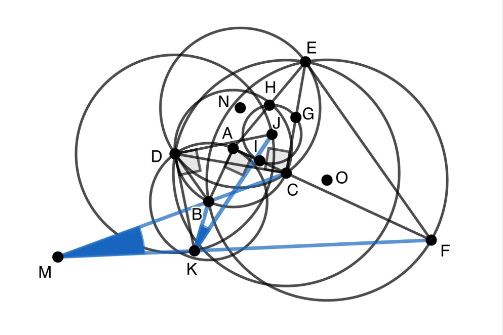

CVE-2023-45229(CVSS評級6.5)和CVE-2023-45230(CVSS評級8.3)是DHCPv6中的漏洞,會導致DHCPv6客戶端中的整數下溢和緩沖區溢出。

CVE-2023-45231(CVSS評級6.5)和CVE-2023-45232(CVSS評級7.5)是DHCPv6 Advertise消息中的漏洞,在解析未知或PadN選項時導致越界讀取和無限循環。

CVE-2023-45233(CVSS評級7.5)和CVE-2023-45234(CVSS評級8.3)是DHCPv6 Advertise消息中的漏洞,在解析目標選項標頭中的PadN選項時導致無限循環,另一個影響DNS的處理服務器和服務器ID選項。

CVE-2023-45235和CVE-2023-45236是影響DHCPv6代理通告消息的漏洞,CVSS分數分別為8.3和5.8,導致緩沖區溢出和可預測的TCP初始序列號。第九個缺陷是CVE-2023-45237,CVSS評分為 5.3,與偽隨機數生成器的弱點有關。

EDK II設備中的漏洞列表非常廣泛,其中最嚴重的是鼓勵任意代碼執行的緩沖區溢出漏洞,可能允許攻擊者進行初始訪問和橫向移動。

Quarkslab聯系了受影響的軟件供應商來解決該問題。他們花了半年多的時間共同開發了一個補丁,沒有泄露任何信息。2024年1月16日,一次性修復PixieFAIL的補丁隨固件更新一起發布。

該公司已發布前七個漏洞的概念驗證代碼,使防御者能夠檢測感染嘗試。CERT協調中心已將Insyde、AMI、Intel和Phoenix Technologies確定為受影響的公司,并發布了部署修復程序的指南。

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

007bug

007bug

安全俠

安全俠

Andrew

Andrew

安全俠

安全俠

X0_0X

X0_0X

Anna艷娜

Anna艷娜

安全牛

安全牛

安全俠

安全俠

FreeBuf

FreeBuf

Anna艷娜

Anna艷娜

X0_0X

X0_0X