近日,Forescout Vedere Labs在OT/IoT路由器和開源軟件組件中發現了21個新的漏洞,突出了關鍵基礎設施中的新風險。這項新研究也證實了forescout Vedere Labs一直在追蹤和分析的一些趨勢:

- 路由器和網絡基礎設施的漏洞(以及隨之而來的攻擊)正在上升。國家支持的行為者一直在開發定制惡意軟件,利用路由器進行持久化和間諜活動,而網絡犯罪分子則利用路由器作為常駐代理,并招募人員擴展僵尸網絡。

- OT/IoT設備中的漏洞通常來自設計缺陷(例如在OT:ICEFALL中看到的硬編碼憑據和證書的使用)或解析格式錯誤輸入時的問題(正如Project Memoria研究所展示的那樣)。

- 供應鏈組件(包括第三方提供的開源軟件)可能會引入高風險并增加關鍵設備的攻擊面,觸發資產所有者可能難以跟蹤和緩解的漏洞。

事實上,大多數組織都可以控制其IT網絡的攻擊面。然而,大量OT/ IoT設備擴展了不同部門組織的攻擊面,并且沒有得到相同程度的關注。通過這項研究,Forescout Vedere Labs旨在揭示與OT/ IoT設備相關的風險暴露面以及潛在的緩解技術。

摘要

- Forescout Vedere Labs發現了21個新的漏洞,這些漏洞影響了最流行的OT/IoT路由器之一,該路由器用于通過3G和4G等蜂窩連接將關鍵的本地網絡連接到互聯網。

- 這些漏洞影響Sierra Wireless AirLink蜂窩路由器及其一些開源組件,如TinyXML和OpenNDS,這些組件正廣泛用于各種其他產品。

- 21個漏洞中,1個為嚴重級別,9個為高危級別,11個為中等級別。這些漏洞可能允許攻擊者竊取憑據,通過注入惡意代碼來控制路由器,在設備上持續存在,并將其用作進入關鍵網絡的初始接入點。

- 受影響的設備存在于多個關鍵基礎設施領域,如制造業和醫療保健、政府和商業設施、能源和配電、交通、供水和廢水系統、零售、應急服務和車輛跟蹤。受影響的設備還可以用于遠程視頻監控或將警車連接到內部網絡。

- 超過86000個易受攻擊的路由器暴露在網上。只有不到10%的暴露設備對已知漏洞進行了修補,這表明攻擊面很大。90%的暴露特定管理接口(通過Telnet的AT命令)的設備已經達到使用壽命,這意味著它們無法進一步修補。

- Sierra Wireless、OpenNDS和Nodogsplash的響應速度非常靈敏,相關漏洞已經被修補。TinyXML是一個廢棄的項目,因此上游的漏洞不會被修復,必須在下游解決。除了打補丁之外,建議的緩解措施包括禁用WiFi專用門戶,部署web應用程序防火墻和使用OT/ IoT感知入侵檢測系統。

此次在廣泛流行的設備軟件組件上發現如此多的新漏洞表明,設備制造商以及資產所有者必須特別注意來自軟件供應鏈的風險,包括開源和閉源組件。資產所有者最終可能會因其網絡上不安全的設備而受到攻擊,目前,他們必須依賴設備制造商充分解決供應鏈漏洞,或者實施自己的風險緩解策略,而不是完全依賴于補丁。

前一種選擇是有風險的,因為正如Project Memoria項目(物聯網安全公司Forescout聯合其他企業進行的項目,旨在研究物聯網設備的脆弱性)所證實的那樣,遺留軟件組件使互聯世界成為可能,而將漏洞通知給龐大的各方是困難的。供應商或維護人員往往反應遲鈍,這意味著跨多個行業的組織可能在很長一段時間內仍然脆弱。后一種選擇——風險緩解——適用范圍更廣,可以針對關鍵設備中的新舊漏洞形成更好的整體安全態勢。

研究對象:Sierra無線路由器

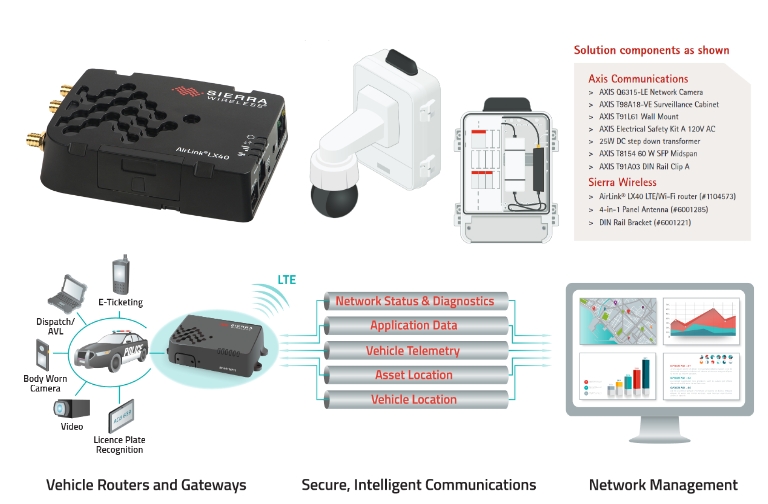

OT/IoT蜂窩路由器將關鍵設備連接到互聯網進行監視和控制,例如變電站、油氣田、遠程醫療場所、智能城市等設備。圖1中顯示了兩個示例應用程序,在頂部有一個系統,其中Axis IP攝像機連接到SierraWireless AirLink LX40蜂窩路由器,用于遠程視頻監控的流視頻;在底部有一個系統,其中Sierra Wireless AirLink MP70用于將警車與幾個內部設備連接到中央網絡管理系統。供應商網站上提到的其他用例包括制造業中的工業資產監控、臨時醫療設施的連接以及電動汽車充電站的管理。

【圖1:OT/IoT蜂窩路由器的兩個應用示例。在頂層,連接到SierraWireless LX40路由器的Axis IP攝像機用于遠程視頻監控。在底層,警車中的幾個設備通過Sierra Wireless MP70連接到網絡管理系統】

Sierra Wireless可以說是最受歡迎的OT/IoT蜂窩路由器品牌。其他流行的供應商包括deteltonika、InHand和MOXA。一個開放的WiFi網絡數據庫WiGLE.net顯示,全球有24.5萬個網絡在運行Sierra Wireless,18.4萬個網絡在運行Teltonika,1.3萬個網絡在運行InHand。Sierra Wireless設備也是Shodan上最受歡迎的設備。這些數字還只是全球使用的此類設備總數的一小部分。例如,一些Sierra Wireless設備的MAC接口來自其他供應商——比如Universal Global Scientific Industrial——而且很多設備并沒有運行WiFi網絡。

大多數Sierra Wireless AirLink路由器都帶有AirLink企業操作系統(ALEOS),這是一套建立在嵌入式Linux發行版之上的專有服務、組件和應用程序。目前有三個主要版本的ALEOS:4.4. x、4.9. x以及4.x. 0。它們每個都支持不同的設備系列。一些使用4.4. x的設備分支在2021年左右被宣布生命終止(EOL)。因此,最新的可用版本(4.4.9)也在那段時間停止接收安全補丁。

這些設備中的漏洞可能允許直接訪問關鍵資產,這也使其成為近年來安全研究的主題。自2019年以來,有36個漏洞影響了Sierra Wireless AirLink設備,如表1所示。

披露方/時間 | 受影響版本 | 受影響組件 | 漏洞數量 |

Cisco Talos/2019 | 4.4.9、4.9.4或4.12.0之前的ALEOS版本 | ACEmanager、snmpd | 13 |

Customer reports/2019 | 4.4.9、4.9.5或4.12.0之前的ALEOS版本 | SSH service | 1 |

Internal testing/2020 | 4.4.9、4.9.5或4.13.0之前的ALEOS版本 | ACEmanager、LAN-side RPC Server、ALEOS AT command Interface、ALEOS SMS handler、ALEOS ACEView service | 11 |

IOactive/2020 | 4.4.9、4.9.5或4.14.0之前的ALEOS版本 | UpdateRebootMgr service、 LAN-side RPC server | 2 |

Internal testing/2021 | ALEOS 4.4.9及更早版本,4.9.6或4.15.0之前的ALEOS版本 | ACEmanager、ALEOS AT command interface、ALEOS SMS handler | 7 |

OTORIO/2022 | ALEOS 4.4.9及更早版本(EOL),4.9.8或4.16.0之前ALEOS版本 | ACEmanager | 2 |

【表1 :Sierra Wireless設備過去的漏洞披露結果/受影響年份和受影響版本】

盡管已經有了這些先前的發現,我們的研究結果表明,針對這些設備不同軟件組件的更深入分析仍然可以產生新的、關鍵的發現。

主要發現

分析組件

ALEOS是一個大型框架,這就迫使研究人員優先考慮可能產生更多漏洞的分析組件。最終,研究分析了以下組件:

- ACEmanager:Sierra Wireless開發的一個web應用程序,用于配置和監控無線路由器的狀態。

- rp-pppoe:Linux上的點對點以太網協議(PPPoE)的開源實現。

- OpenNDS:當通過ACEmanager配置“簡單強制門戶”(Simple Captive Portal)時,ALEOS中使用的開源專屬門戶。

- TinyXML:一個開源的最小XML文檔解析器,其源代碼包含在ACEmanager使用的一個庫中。

- Libmicrohttpd:一個用于構建OpenNDS使用的簡單HTTP服務器的小型庫,研究只分析了與OpenNDS相關的部分。

新型漏洞

研究發現了21個新的漏洞,它們可以分為以下5類:

- 遠程代碼執行(RCE)漏洞,允許攻擊者通過注入惡意代碼完全控制設備。

- 跨站點腳本(XSS)漏洞,可能被用于向瀏覽ACEmanager應用程序的客戶端上注入惡意代碼,從而潛在地竊取憑證。

- 拒絕服務(DoS)漏洞,可能被用于崩潰ACEmanager,以實現簡單的破壞或更復雜的多階段攻擊。

- 通過設計缺陷(如硬編碼憑據、私鑰和證書)進行未經授權的訪問,可用于執行中間人攻擊或被有能力的攻擊者用于恢復密碼。

- 認證繞過,允許攻擊者跳過強制門戶服務的認證服務,直接連接到受保護的WiFi網絡。

表2(ALEOS)和表3(OpenNDS)對新增漏洞進行了總結。其中有一個漏洞之所以有兩個CVE ID,是因為它獨立影響TinyXML(CVE-2023-34194),并被ACEmanager(CVE-2023-40462)使用。這是因為TinyXML通常不是作為庫分發的,而是直接集成在代碼庫中。

當啟用“簡單強制門戶”時,可以在ALEOS中利用表3中標記為“真”(TRUE)的漏洞。攻擊者必須能夠與運行在ALEOS上的強制門戶進行交互,這意味著他們需要在由門戶保護的WiFi網絡范圍內,或者妥協可以連接到該網絡的另一個設備。標記為“假”(FALSE)的問題不能在ALEOS中觸發,因為OpenNDS的配置文件不暴露給用戶。盡管它們可能在其他設備中被利用。

研究并未發現任何影響ALEOS AT命令接口、rp- poe或libmicrohttpd的新問題。

CVE ID | 描述 | CVSS V3.1評分 | 影響 |

CVE-2023-40458 | 在解析某些格式錯誤的XML文檔時,ACEmanager有一個無限循環。觸發該錯誤會導致DoS,進而無法訪問ACEmanager。為了恢復可用性,需要手動重啟受影響的設備。攻擊者不需要通過身份驗證就可以利用該漏洞。 | 7.5 | DoS |

CVE-2023-40459 | 當對用戶進行身份驗證時,如果ACEmanager收到一個帶有空<密碼>標記的XML文檔時,它會因NULL-pointer dereference而崩潰。這將導致有限數量的DoS,因為ACEmanager會自動重啟。攻擊者可以通過反復發送格式錯誤的XML文檔來延長DoS時間。攻擊者不需要通過身份驗證就可以利用該漏洞。 | 7.5 | DoS |

CVE-2023-40460 | 由于文件路徑和內容驗證不正確,攻擊者可以在ACEmanager中上傳HTML文檔,替換合法的web頁面。這可能導致各種各樣的問題,從破壞ACEmanager到通過存儲的XSS部署惡意內容。該問題是作為對CVE-2018-4063的不完整修復而引入的。 | 7.1 | XSS |

CVE-2023-40461 | ACEmanager允許通過認證的用戶在配置VPN隧道時上傳客戶端證書和客戶端TLS密鑰。對正在加載的證書/密鑰的名稱驗證不足會導致JavaScript代碼的注入。 | 8.1 | XSS |

CVE-2023-34194 (TinyXML) CVE-2023-40462 (ACEmanager) | ACEmanager依賴于TinyXML,它包含一個可達斷言,在解析某些格式錯誤的XML文檔時用于終止應用程序。這將導致有限數量的DoS,因為ACEmanager會自動重啟。攻擊者可以通過反復發送格式錯誤的XML文檔來延長DoS時間。作為攻擊的副作用,所有登錄的用戶將注銷。攻擊者不需要通過身份驗證就可以利用該漏洞。 | 7.5 | DoS |

CVE-2023-40463 | ALEOS包含為技術支持專家在設備上啟用診斷根shell訪問的功能。根密碼的哈希值是硬編碼的。攻擊者可能能夠恢復密碼并在啟用了診斷根shell訪問的設備上實現根訪問。 | 8.1 | 未經授權訪問 |

CVE-2023-40464 | ALEOS的幾個版本都附帶了默認的SSL私鑰和ACEmanager證書,同時提醒用戶生成新的證書。獲得這些構件可能使攻擊者能夠模擬依賴于默認SSL密鑰和證書的合法ACEmanager應用程序,并嗅探/欺騙ACEmanager應用程序與其客戶端之間的加密流量。 | 8.1 | 未經授權訪問 |

【表2:ALEOS中的新漏洞】

CVE ID | 描述 | CVSS V3.1 | 影響 | 影響ALEOS? |

CVE-2023-38313 | OpenNDS有一個導致DoS的空指針解引用(NULL-pointer dereference)。該問題可以通過一個精心設計的GET requestto /opennds_auth/觸發。該問題發生在客戶端即將通過與CVE-2023-38314不同的代碼路徑進行身份驗證時。觸發此問題會使OpenNDS守護進程崩潰,并拒絕任何試圖連接此強制門戶的客戶端訪問互聯網。 | 6.5 | DoS | TRUE |

CVE-2023-38314 | OpenNDS有一個導致DoS的空指針解引用(NULL-pointer dereference)。該問題可以通過一個精心設計的GET requestto /opennds_auth/觸發。該問題發生在客戶端尚未經過身份驗證時。觸發此問題會使OpenNDS守護進程崩潰,并拒絕任何試圖連接此強制門戶的客戶端訪問互聯網。 | 6.5 | DoS | TRUE |

CVE-2023-38315 | OpenNDS有一個導致DoS的空指針解引用(NULL-pointer dereference)。該問題可以通過一個精心設計的GET requestto /opennds_auth/觸發。觸發該問題會使OpenNDSdaemon崩潰,并拒絕任何試圖連接此強制門戶的客戶端訪問互聯網。 | 6.5 | DoS | TRUE |

CVE-2023-38320 | OpenNDS有一個導致DoS的空指針解引用(NULL-pointer dereference)。該問題可以通過一個精心設計的GET requestto /opennds_auth/觸發,其中包含一個任意的Host標頭而沒有User-Agent標頭。觸發此問題會使opennds守護進程崩潰,并拒絕任何試圖連接此強制門戶的客戶端訪問互聯網。 | 6.5 | DoS | TRUE |

CVE-2023-38321 | OpenNDS有一個導致DoS的空指針解引用(NULL-pointer dereference)。該問題可以通過一個精心設計的GET requestto /opennds_auth/觸發。觸發此問題會使OpenNDS守護進程崩潰,并拒絕任何試圖連接此強制門戶的客戶端訪問互聯網。 | 6.5 | DoS | TRUE |

CVE-2023-38322 | OpenNDS有一個導致DoS的空指針解引用(NULL-pointer dereference)。該問題可以通過一個精心設計的GET requestto /opennds_auth/觸發,其中缺少User-Agent標頭和客戶端令牌、custom和重定向查詢字符串參數設置為任意值。該問題發生在客戶端即將通過與CVE-2023-38320不同的代碼路徑進行身份驗證時。觸發此問題會使OpenNDS守護進程崩潰,并拒絕任何試圖連接此捕獲門戶的客戶端訪問互聯網。 | 6.5 | DoS | TRUE |

CVE-2023-38316 | 當在OpenNDS中啟用自定義URL不可轉義回調(unescape callback)時,未經身份驗證的攻擊者可以通過將其插入GET請求的URL部分來執行任意操作系統命令。 | 8.8 | RCE | FALSE |

CVE-2023-38317 | OpenNDS不會清除配置文件中輸入的網絡接口名稱,從而允許直接或間接訪問該文件的攻擊者執行任意操作系統命令。 | 6.7 | RCE | FALSE |

CVE-2023-38318 | OpenNDS不會清除配置文件中的網關FQDN條目,從而允許直接或間接訪問該文件的攻擊者執行任意操作系統命令。 | 6.7 | RCE | FALSE |

CVE-2023-38319 | OpenNDS不會清除配置文件中的FAS密鑰條目,從而允許直接或間接訪問該文件的攻擊者執行任意操作系統命令。 | 6.7 | RCE | FALSE |

CVE-2023-38323 | OpenNDS不會清除配置文件中的狀態路徑腳本條目,從而允許直接或間接訪問該文件的攻擊者執行任意操作系統命令。 | 6.7 | RCE | FALSE |

CVE-2023-38324 | 當OpenNDS配置為FAS時,使用默認的FASkey,用戶可以跳過啟動頁順序,直接進行身份驗證。 | 4.3 | 認證繞過 | TRUE |

CVE-2023-41101 | OpenNDS不驗證預認證GET請求的查詢字符串的長度。這會導致OpenNDS9.x及更早版本的基于堆棧的緩沖區溢出。攻擊者可能利用該問題進行DoS攻擊或執行任意代碼。 | 9.6 | RCE | TRUE |

CVE-2023-41102 | OpenNDS(直到10.1.2版本)由于沒有釋放分配的內存而存在多個內存泄漏。由于消耗了所有可用內存,這可能導致DoS攻擊。 | 4.3 | DoS | FALSE |

【表3:OpenNDS中的新漏洞】

攻擊場景

在本節中,我們將討論影響ALEOS及其組件的新漏洞的一些可能的攻擊場景。重點聚焦在最常部署Sierra無線路由器的兩個行業:醫療保健和制造業。

攻擊概述

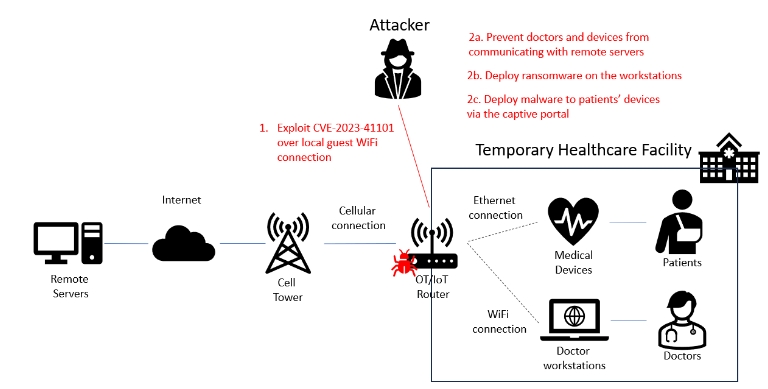

下面的攻擊場景說明了攻擊者如何利用一些新的漏洞來完全控制OT/IoT路由器,并實現不同的目標,如網絡中斷、間諜活動、橫向移動和進一步的惡意軟件部署。在場景1中,攻擊者利用強制門戶漏洞控制醫療機構中的路由器,并攻擊患者、訪客或員工的設備。在場景2中,攻擊者利用硬編碼憑證控制制造工廠的路由器并攻擊工業設備。

【圖5:場景1,醫療保健中的強制門戶漏洞】

對于圖5所示的醫療保健場景,攻擊者希望滲透到臨時醫療保健設施的網絡中,以實現多個可能的最終目標。例如,攻擊者可能希望通過拒絕訪問預約、患者記錄、測試結果和其他信息來阻止適當和及時的護理,或者進一步感染工作人員和患者的設備。在這種場景下,Sierra Wireless AirLink路由器被用于在設施內部提供有線和WiFi連接,以及帶有可被附近攻擊者訪問的專用門戶的訪客WiFi網絡。

在步驟1中,攻擊者可以利用CVE-2023-41101影響強制門戶,這使他們能夠完全控制路由器。然后,在步驟2中,攻擊者可以破壞設備本身,導致持久的網絡中斷,或者更微妙地說,破壞網絡上特定設備的連接。此外,攻擊者可能會利用CVE-2023-40458并關閉ACEmanager,以防止系統管理員在檢測到利用嘗試時采取糾正措施。設備必須手動重新啟動,這在某些環境中可能很困難。由于攻擊者完全控制了路由器,其他類型的攻擊(如更改DNS服務器設置和使用路由器在本地分發惡意軟件)也是可能的,從而感染連接到受影響的WiFi網絡的員工和訪客的設備。攻擊者還可以橫向移動到相鄰的網絡中,在IT工作站上部署勒索軟件或泄露患者記錄。一個有趣的替代方案是加密路由器上的文件,使其無法使用,這是黑客分子以前使用的一種嵌入式勒索軟件。

【圖6:場景2,制造中的硬編碼憑證漏洞】

對于制造場景,如圖6所示,更復雜的攻擊者的目標是獲得進入制造工廠的初始訪問權限,以進行工業間諜活動或進行網絡物理破壞。在這種場景中,Sierra無線路由器被用于將工廠內的一系列工業資產(如plc,服務器,工程工作站等)連接到互聯網進行遠程監控和控制。

在步驟1中,攻擊者購買與工廠使用的路由器相似的路由器。他們找到用于訪問診斷shell (CVE-2023-40463)的根密碼的硬編碼散列,并通過破解MD5或SHA-512散列(很復雜,但并非不可能)獲得該密碼的明文版本。在步驟2中,攻擊者通過冒充技術支持專家來利用社會工程,迫使工廠員工啟用診斷shell訪問。攻擊者通過診斷根shell(步驟3)連接并在設備上建立持久性,例如通過加載一個RAT模塊。在建立初始訪問并獲得持久性之后,攻擊者可能會使用OT:ICEFALL等漏洞影響聯網OT資產。

此外,由于OT和IoT如今正被黑客分子和犯罪分子積極利用,因此OT/IoT路由器可能成為不那么復雜的攻擊目標。影響ACEmanager的DoS和XSS漏洞可能被用于破壞和阻止對漏洞路由器的維護和糾正操作,這兩種類型的影響在最近的黑客活動中已經被觀察到。雖然我們發現的與網絡相關的漏洞需要身份驗證,但弱憑據或使用默認SSL證書可能使攻擊者能夠有效地利用它們。

除了人類攻擊者之外,僵尸網絡創建者也可以利用ALEOS中的漏洞。例如,可以自動收集被盜的憑據,類似于RapperBot跟蹤受損的SSH服務器的方式。然后,這些憑據可用于利用操作系統命令執行漏洞進行自動傳播,與命令和控制服務器通信,以及執行DoS攻擊,就像各種Mirai變體對許多受損的物聯網設備所做的那樣。事實上,以前的僵尸網絡(如IoTroop/Reaper)就曾通過默認憑據和零日漏洞攻擊暴露的Sierra無線路由器。

緩解建議

針對新漏洞的完整保護需要給運行受影響軟件的設備打補丁。OpenNDS項目已經發布了OpenNDS 10.1.3,其中包含對所有報告漏洞的修復,而Nodogsplash項目也已經發布了Nodogsplash 5.0.2,其中包含對CVE-2023- 41101的修復。TinyXML是一個廢棄的開源項目,因此上游的漏洞不會被修復,必須由受影響的供應商解決下游的問題。

Sierra Wireless發布了以下ALEOS版本來解決這些新漏洞:

- ALEOS 4.17.0包含所有相關漏洞的修復。

- ALEOS 4.9.9包含適用的修復,除了OpeNDS問題,因為該版本不包括OpenNDS。

除了打補丁,用戶還可以采取以下措施:

- 更改Sierra Wireless路由器和網絡中依賴默認證書的任何其他設備的默認SSL證書。

- 如果不需要,禁用強制門戶和其他服務,如Telnet和SSH。或者,在需要時限制對這些服務的訪問。

- 考慮在OT/IoT路由器前部署web應用程序防火墻,以防止利用基于web的漏洞,例如本研究中發現的許多XSS,命令注入和DoS漏洞。

- 部署支持OT/ iot的入侵檢測系統,監控外部網絡與路由器之間的連接,以及路由器與路由器后置設備之間的連接。這有助于檢測利用路由器進行初始訪問的跡象,以及攻擊者使用路由器進一步利用關鍵設備的跡象。

對于Sierra Wireless產品以前的漏洞,供應商和CISA建議如下,這也適用于新的漏洞:

- 始終為設備使用強大的、唯一的和隨機的憑據。如果啟用了Telnet或SSH,請確保為控制臺帳戶設置了強密碼。

- 在廣域網(WAN)上禁用對ACEManager的訪問,并使用Sierra Wireless AirlinkManagement System(ALMS)或其他設備管理平臺來遠程管理Aleos設備。

- 如果ACEManager必須通過WAN保持可訪問性,請使用private APN, VPN或ALEOS可信IP功能(限制對特定主機的訪問)等措施來限制訪問。

- 與ACEManager對接時,只能使用HTTPS協議。

- 定位路由器背后的控制系統網絡和遠程設備,并將它們與業務網絡隔離。

結語和教訓

至少自2020年以來,網絡基礎設施漏洞一直是最容易被利用的漏洞之一。盡管大多數利用這些漏洞的攻擊都是針對IT網絡和設備的,但OT/IoT網絡邊界對攻擊者來說很有吸引力,并且存在嚴重漏洞。

事實上,OT/IoT的邊界可能比人們普遍認為的還要脆弱。IT和OT系統之間的連接受到了很多關注。然而,使用無線電和蜂窩網絡的連接在安全社區中受到的關注較少,但可能為攻擊者提供直接訪問關鍵資產的機會。

在這項研究中,我們分析了最流行的OT/IoT蜂窩路由器系列,發現了21個新的漏洞(其中15個直接影響所分析的路由器),并討論了它們在醫療保健和制造業等關鍵行業的影響和潛在攻擊場景。

從這項研究中獲得的一些經驗教訓包括:

- 這些設備不僅存在嚴重漏洞,而且往往沒有打補丁。在Shodan上看到的路由器中,只有不到10%的路由器可以針對以前的漏洞進行修補。盡管在底層OT資產中存在未修補的漏洞并不令人驚訝,但考慮到修補這些漏洞的困難,邊緣OT/IoT設備中的關鍵漏洞可能會將關鍵基礎設施的機密暴露給攻擊者。

- 嵌入式設備仍然缺乏漏洞緩解措施。現實情況是,嵌入式設備在解決簡單漏洞和減輕這些漏洞的影響方面仍然落后于IT。

- 除了設計缺陷和解析問題導致的漏洞,我們繼續看到不完整的修復產生的新問題。在本研究中,我們再次注意到一個新的漏洞(CVE-2023-40460)源于針對CVE-2018-4063不完整的修復。正如我們之前所討論的,設備供應商必須在共享的概念證明之外解決報告的漏洞,并了解實際的根本原因。這將有助于他們解決問題并防止問題再次發生。

最后,在研究設備的特定軟件組件時發現了如此多的新漏洞,這一現象強化了這樣一個事實,即設備制造商以及資產所有者必須特別關注源自軟件供應鏈的風險。在這項研究中發現的兩個易受攻擊的開源組件突出了其中的一些風險:

- TinyXML是一個廢棄但很受歡迎的項目。TinyXML已經有近十年沒有維護了。在此研究之前,該項目已經存在一個沒有已知修復的公共漏洞(CVE-2021-42260),現在又發現了兩個新問題,同樣無法修復。使用OSINT工具,我們能夠識別出30多種仍在使用TinyXML的不同產品。其中大多數是其他開源項目或安全軟件,但也有一些汽車信息娛樂系統,樓宇自動化設備和其他物聯網。很難知道這些產品是否以及如何容易受到攻擊,因為攻擊者并不總是可以直接訪問XML解析。然而,廢棄項目的激增引發了設備供應商如何應對新漏洞的問題。

- OpenNDS維護良好,但版本控制和分支使得漏洞難以消除。我們在OpenNDS上發現了比TinyXML更多的漏洞。其中五個問題已在版本 x中得到了修復,但它們仍然影響版本9.x,而該版本已經終止服務,不會收到任何新的安全修復。

此外,識別運行這些軟件包的設備的困難性再次凸顯了對OT/IoT設備的軟件材料清單(SBOMS)的需求,它可以使供應商和資產所有者更輕松地了解他們的哪些設備更易受到新漏洞的影響。

原文鏈接:

https://www.forescout.com/resources/sierra21-vulnerabilities

007bug

007bug

FreeBuf

FreeBuf

007bug

007bug

FreeBuf

FreeBuf

一顆小胡椒

一顆小胡椒

一顆小胡椒

一顆小胡椒

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

ManageEngine卓豪

ManageEngine卓豪

007bug

007bug

虹科網絡安全

虹科網絡安全

007bug

007bug

上官雨寶

上官雨寶