1. 背景介紹

在很多攻防中,藍隊想要根據一臺公網的RDP服務器或者Windows蜜罐服務器,獲取攻擊者本身的真實pc,可以嘗試使用RDP反制來操作,本文以此為背景,進行學習記錄。

在這里還有一個專利是關于反制的,總體看下來,貌似和下面的圖中的技術差不多:

https://patents.google.com/patent/CN112134868A/zh

2. 環境準備

- 靶機(VPS):Windows server2012

192.168.135.133,開啟3389

- CS 4.5 192.168.22.103

在這里控靶機,順便反制Windows10機器的

- Windows10 192.168.135.167

模擬需要被反制的機器

在這先生成一個木馬,控制server2012,模擬已經控制了該機器:

為了后文看起來比較容易,在這里統稱當前Windows server2012為vps。

此時3389處于開放監聽的狀態:

3. RDP反制

此時這個服務器已經被控,維護人員用Windows來3389連接這個vps,首先看下本地win10遠程登錄的選項:

在高級選項詳細信息這里可以看到,當前的機器中驅動器默認是不選擇的:

我們連接到vps這臺機器上看下。

3.1 遠程登錄的機器主動勾選磁盤分享

在當前vps的網絡里面是可以看到當前win10的機器的,叫做tsclient:

但是我們目前是無法獲取到win10機器的任何信息的,因為沒有開啟任何的真正意義上的共享:

除非win10上默認勾選了驅動器的分享:

如果已經勾選的話,此時會多出來一個框提醒你是否連接:

當前刷新可以看到,此時從vps上已經可以看到win10的共享信息了:

但是在實際上,默認情況下,沒有這么傻的人,不可能默認分享自己的磁盤的,但是這種概率不代表不存在,如果是在內網里面,也可能有概率吧。

如果關閉的話,就打不開了:

3.2 大部分默認情況下

在大部分情況下,不開啟默認分享,就是正常的3389登錄之后,如何反制呢?其實在這里通過kill掉復制粘貼的進程,促使對方開啟共享(看運氣)

此時我們就要借助一個復制粘貼的進程了:

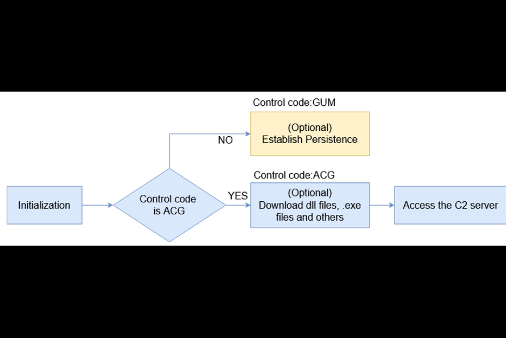

在這里可以嘗試使用剪切板劫持攻擊,在使用mstsc進行遠程桌面的時候,會啟動一個叫rdpclip.exe的進程,該進程的功能是同步服務端與客戶端的剪貼板。具體的原理如下圖:

來源:http://www.6brc.com/p/7fygf30ac93e0318

當我們沒有遠程的時候,我們看下vps的進程表:

在這里除了正常的進程之外,還有一個我們的beacon.exe進程,等對方3389到這臺vps之后看下:

dir \\tsclient\c

此時對方沒有開啟c盤共享,看下進程:

在這里,我們可以看到里面多了一個rdpclip.exe的進程,這個是管理粘貼和復制的,具體的原理可以參考:

http://www.6brc.com/p/7fygf30ac93e0318在這里不再展開(個人技術有限,展不開)

此時正在遠程的人是可以粘貼、復制文件到本機或者遠程的機器的:

如果此時,我們通過cs將該進程直接kill掉:

taskkill /F /PID 2736

正在遠程的人就沒法在兩個系統間進行粘貼和復制了。

此時如果想粘貼復制的話,就得重啟mstsc再試試:

重啟之后,又可以粘貼復制了,但還是沒有勾選那個c盤映射。

我們再給kill掉,繼續讓他重啟,直到其懷疑人生,然后就開始搜索:

為什么3389之后的機器,無法復制粘貼?

網上的答案都是基于rdpclip.exe的:

但是實際上,個人感覺除了亂點之外,很少能夠點開磁盤分享的,在這里倒是有一篇師傅寫的讓人膜拜的文章:

https://mp.weixin.qq.com/s/JWUCj7KepHMsy2Q-MiGO7A

通過多次kill之后,對方開始懷疑人生,開始亂點,然后勾選了,假設勾選之后呢:

再去連接的話,從cs上看看,就可以看到目錄結構了:

此時就算是目的達到了,在這里就可以翻翻他們的文件啥的了:

其實從這里,就可以用基礎的Windows命令搞事了,比如你可以把cs馬直接移動到他的pc上去:

shell copy C:\Users\crow\Desktop\beacon.exe \\tsclient\c\users\admin\desktop\

假設這里沒有殺軟,我們將這個文件還原到桌面上去,我們只能夠對這個文件進行復制下載等操作,是無法直接讓其在Windows10上運行的:

一句話來說,我們可以瀏覽文件、復制文件、刪除文件,就是不可以運行文件。

、

、

就算是在3389的桌面上這樣運行,也只能夠在vps上顯示:

因此,在作者的文章中提到了一個思路,將木馬捆綁到一個常用的可執行文件上,然后等對方點擊的時候,就上線了。在這里可以重點看下c盤的桌面有啥可執行文件,無論是捆綁還是dll劫持,其實都是可以的。

在這里因為時間問題,直接建設我們將一個caser.exe捆綁了我們的木馬程序,等連接的人去點擊:

此時我們的木馬已經上線了:

當然,我們在這里用的是普通的權限,如果想要高權限的話,就要找一些高權限運行的應用了,這個要看運氣的。

3.3 mac連接-暫無法攻擊

使用mac連接的話,可以用Microsoft Remote Desktop來連接:

可以看到當前也是無權限的:

4.總結

總體來說,這種反向攻擊非常考察是否開啟了共享,如果沒有開啟,依照目前公開的方法來看的話,是沒有辦法繼續搞下去的。

至于那個剪切板竊取的CVE-2019-0887,一樣需要開啟磁盤共享,而且這個不穩定,有作者證實在win10上運行失效。

X0_0X

X0_0X

cayman

cayman

上官雨寶

上官雨寶

安全俠

安全俠

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

Andrew

Andrew

Anna艷娜

Anna艷娜

Andrew

Andrew

FreeBuf

FreeBuf

Anna艷娜

Anna艷娜

Andrew

Andrew