攻擊者利用Phemedrone惡意軟件活動中的Windows漏洞來增強隱蔽性。該漏洞已于2023年11月14日修補,但由于存在野外利用的證據,網絡安全和基礎設施安全局(CISA)將其添加到已知被利用的漏洞(KEV)列表中。

該漏洞已于2023年11月14日修補 ,但由于存在野外利用的證據,網絡安全和基礎設施安全局(CISA)將其添加到已知被利用的漏洞(KEV)列表中。自發現以來,包括Phemedrone Stealer有效負載在內的眾多惡意軟件活動都在其攻擊鏈中利用了它。

趨勢科技的網絡安全研究人員發現,影響Microsoft Windows Defender SmartScreen的漏洞(編號為CVE-2023-36025)正被利用來通過Phemedrone Stealer感染用戶。

供您參考,Windows Defender SmartScreen是Microsoft Windows 8及更高版本中的內置安全功能,可幫助保護用戶免受惡意網站、下載和應??用程序的侵害。它充當抵御各種威脅的第一道防線,包括網絡釣魚網站、惡意下載和不受信任的應用程序。

這種開源惡意軟件的目標是網絡瀏覽器、加密貨幣錢包以及Telegram、Steam和Discord等消息應用程序。其附加功能允許惡意軟件截取屏幕截圖,收集硬件詳細信息和位置數據等系統信息,并通過Telegram或其C2服務器將竊取的數據發送給攻擊者。Phemedrone Stealer在GitHub和Telegram上維護。

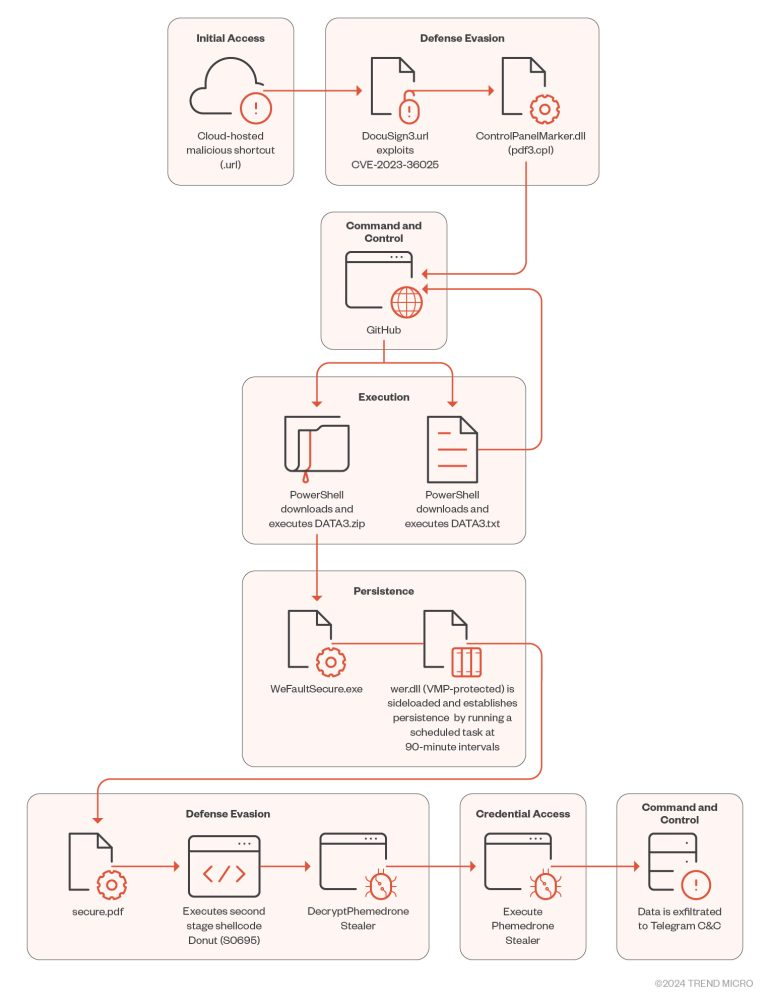

據報道,黑客利用社交媒體傳播看似無害的鏈接快捷方式的URL文件,然后通過點擊這些文件來下載并運行這些文件。感染過程始于攻擊者在Discord或FileTransfer.io等云服務上托管惡意Internet快捷方式文件,并使用Shorturl.at等URL縮短器進行偽裝。毫無戒心的用戶可能會被誘騙打開利用CVE-2023-36025的惡意制作的.url文件。

攻擊者通過使用.cpl文件作為惡意有效負載傳送機制的一部分,制作Windows快捷方式(.url)文件來逃避SmartScreen保護提示。.cpl文件通過Windows控制面板進程二進制文件執行,調用rundll32.exe來執行惡意DLL。

該惡意軟件托管在GitHub上,下載包含三個文件的ZIP文件:WerFaultSecure.exe、Wer.dll和Secure.pdf。wer.dll文件對于加載程序的功能至關重要。攻擊者使用 DLL 側面加載來執行加載程序,在應用程序目錄中欺騙惡意DLL文件。

DATA3.txt文件掩蓋了其內容,使得破譯其用途變得困難。該惡意軟件收集系統信息,將其壓縮為ZIP文件,并通過SendMessage和SendZip方法將壓縮數據發送給攻擊者。通過 API 哈希和字符串加密等技術,惡意軟件可以逃避檢測并使逆向工程變得復雜。

CVE-2023-36025的CVSS分數為8.8,影響Microsoft Windows Defender SmartScreen,因為它缺乏對Internet快捷方式文件的檢查,允許攻擊者創建.url文件并執行惡意腳本。

該漏洞已于2023年11月14日修補,但由于存在野外利用的證據, 網絡安全和基礎設施安全局(CISA)將其添加到已知被利用的漏洞(KEV)列表中。自發現以來,包括Phemedrone Stealer有效負載在內的眾多惡意軟件活動都在其攻擊鏈中利用了它。

為了保持保護,開發人員應定期更新其操作系統、應用程序和安全解決方案,謹慎對待互聯網快捷方式文件,并實施實時監控和威脅檢測功能等高級解決方案。

Anna艷娜

Anna艷娜

一顆小胡椒

一顆小胡椒

Anna艷娜

Anna艷娜

FreeBuf

FreeBuf

Anna艷娜

Anna艷娜

Anna艷娜

Anna艷娜

安全客

安全客

RacentYY

RacentYY

ManageEngine卓豪

ManageEngine卓豪

GoUpSec

GoUpSec

虹科網絡安全

虹科網絡安全

007bug

007bug