在最近的一波網絡攻擊中,外國大使館成為了一個名為 APT29 惡意組織的攻擊目標,他們利用目前廣泛使用的文件壓縮軟件 WinRAR 中的漏洞,采用了一種更為復雜的攻擊方法。這一攻擊方式在整個網絡安全領域引起震動,導致人們不得不立即采取行動加強網絡安全防御。

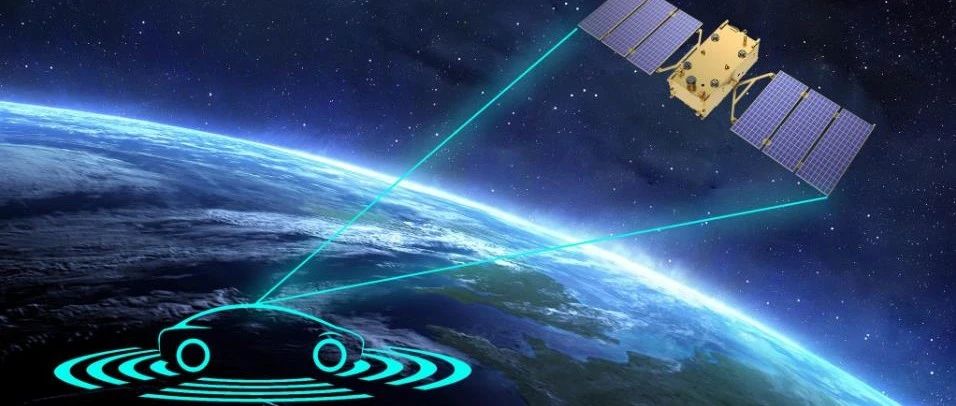

根據網絡安全專家的報告,APT29 組織巧妙地將 NGROK 功能與 WinRAR 漏洞結合使用,潛入了大使館網絡。

NGROK 服務是專為安全隧道連接到本地主機而設計的,黑客利用它來隱藏自己的惡意活動,這也使得攻擊的檢測和歸因成為了一項艱巨的挑戰。

WinRAR 是一款廣泛用于壓縮和解壓文件的應用程序,由于近期出現的 CVE-2023-38831 漏洞而逐漸成為了犯罪分子的攻擊工具。該漏洞允許攻擊者在目標系統上執行任意代碼,使他們可以不受任何限制地訪問使館網絡中存儲的敏感信息。

這些攻擊最初是由網絡安全研究人員發現,后來得到了烏克蘭國家安全與國防委員會(RNBO)的證實。他們在 11 月份的報告中概述了 APT29 的活動,揭示了這些網絡入侵者所造成的破壞。

由于外國使館通常會處理大量的私人、政治和外交數據,它們往往也成為國家支持的網絡間諜活動的重點區域。目前攻擊者有能力利用 WinRAR 等流行軟件的漏洞進行攻擊。

網絡安全專家建議企業,尤其是外交等重要行業的企業,針對研究員披露的這些漏洞要進行大范圍的安全評估,迅速修補漏洞,積極加強防御,及時應對不斷演變的網絡攻擊形勢。APT29 攻擊事件也凸顯了實施多管齊下的網絡安全戰略的重要性,這種戰略包括使用先進的威脅檢測方法、積極對企業人員進行安全意識培訓和使用強大的軟件安全程序等。

一顆小胡椒

一顆小胡椒

一顆小胡椒

一顆小胡椒

安全牛

安全牛

上官雨寶

上官雨寶

安全內參

安全內參

虹科網絡安全

虹科網絡安全

FreeBuf

FreeBuf

安全客

安全客

007bug

007bug

007bug

007bug