2022 年 5 月 26 日,美國商務部工業與安全局(BIS)發布了一項最終規則,為落實 2017 年《瓦森納協定》(WA),在《出口管理條例》(EAR)中增加了對于“網絡安全物項”出口、再出口和(境內)轉讓的限制,美拜登政府將其列為第 12866 號行政命令《管制計劃與審查》的“重大監管行動”,作為近期指南、法規和執法行動中的優先事項,表明了美國將中國視為首要戰略競爭對手進行網絡安全技術封鎖的決心和戰略意圖。本文將在闡述規則發布背景的基礎上,分析美國網絡安全物項出口管制的主要內容,解讀總體政策特點,并分析其對現階段我國網絡安全領域產生的影響和在未來發展策略中應予考量的因素。

一、美國網絡安全戰略基礎和技術出口管制法源

美國基于信息技術發展的先發優勢,穩坐網絡空間安全領域頭把交椅,為了維持網絡安全技術和資源的主導地位和絕對優勢,通過國家網絡安全戰略和高新技術出口管控立法,完成網絡安全物項出口管制的戰略政策布局。

(一)美國網絡安全戰略政策:中美網絡安全技術脫鉤

美國政府高度重視網絡安全戰略,立足國家安全,著眼國際網絡空間競合博弈,把應對中國挑戰作為戰略優先,旨在實現網絡霸權。美國自 20 世紀末開展網絡安全戰略規劃和部署,陸續發布總統令、國家戰略、政策法規等文件合計 60 余份,經歷了被動防御、攻防結合、網絡威懾、持續作戰、分層網絡威懾的演變,為謀取全球制網權建立了體系化、國際化網絡安全治理體系。經歷了“太陽風”等網絡事件對聯邦的沖擊后,拜登政府明確了網絡安全是“核心國家安全挑戰”,并通過國際協作和國內立法進行提級管控。

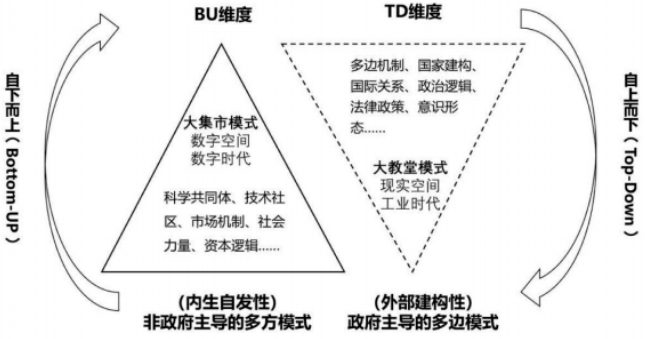

在國際層面,美國與盟友共同塑造網絡空間規則,加強對戰略對手的打壓。一方面在多利益攸關方的基礎上強化同盟關系,增強集體防御能力,另一方面引領國際規則制定,聯合盟友收緊對華包圍圈。G7 峰會、北約峰會和美歐首腦峰會等會議期間,美國就塑造網絡空間負責任國家自愿行為準則、共同應對網絡威脅、推動高新技術合作等方面達成廣泛共識,并將韓國納入“網絡北約”,目標直指中國。

在國內層面,美國以 2021 年 3 月發布的《臨時國家安全戰略指南》為行動指引,強化網絡安全戰略落實能力,增加網絡安全技術研發投入,提升網絡安全技術優勢。美國通過《改善國家網絡安全行政令》《美國供應鏈行政令》《提升關鍵基礎設施控制系統網絡安全國家安全備忘錄》《加強美國網絡安全法》等落實相關政策目標,并在 2023 財年中將軍事和民事網絡安全預算進一步提高至 221 億美元。一是推動政府部門之間、政府和企業之間統合,加強政府部門對于網絡安全事務的領導力和協調力。二是加快網絡安全技術發展速度,加強網絡攻擊、網絡防御和網絡保障等技術研發工作。三是遏制戰略對手技術進步,以軟件供應鏈安全問題為抓手,將戰略競爭聚焦于高科技領域,對涉及國家安全的高新技術和研究領域進行嚴密管控,不斷謀求中美網絡安全技術脫鉤。

(二)美國兩用技術出口管制:以立法規范助推對華競爭

美國政府將高新技術作為有軍事價值的軍民兩用物品實施嚴格的出口管制以維持霸權統治和發展優勢,通過國際機制與國內立法進行雙重把控。

在國際層面,美國主導國際規則制定和修改,通過在《瓦森納協定》中增加入侵軟件限制構建規制網絡安全技術出口的國際多邊機制,并在國內立法受到社會各界巨大阻力后,修訂國際規則放寬漏洞披露和網絡事件響應等方面的限制以推動國內立法實踐。《瓦森納協定》全稱《關于常規武器與兩用產品和技術出口控制的瓦森納協定》,前身是在冷戰時期資本主義國家針對社會主義國家進行技術出口控制的“巴黎統籌委員會”,有 42 個成員國,在重要技術出口決策上受到美國很大影響。2013 年《瓦森納協定》通過附加條款修訂,增強了對入侵軟件的出口管制,2017 年對入侵軟件的范圍進一步明確,并對“漏洞披露”和“網絡安全事件響應”進行了定義和豁免,相關內容一直延續至 2021 年 12 月發布的最新版本。

在國內層面,美國吸取歐盟落實入侵軟件管控實踐過程中的經驗教訓,加強對合法網絡安全研究行為的肯定,弱化漏洞資源管控限制,以《2018 年出口管制改革法》(ECRA)作為立法依據,在核心出口管制制度《出口管理條例》(EAR)的《商業管制清單》(CCL)中建立包含入侵軟件在內的網絡安全物項出口、再出口或(境內)轉讓限制,完成了對網絡安全物項的全流程管制。2015 年 5 月,BIS 提出落實 2013 年《瓦森納協定》的草案,草案中界定入侵軟件包括以識別計算機和網絡設備中存在漏洞為目的的滲透測試產品,界定入侵軟件開發技術為對計算機和網絡設備的漏洞進行研究及利用的相關技術,并提議通過 EAR 管控入侵軟件。美國商務部、國務院、國防部等政府部門均認為,將網絡安全物項添加到 CCL 中,能夠平衡國家安全、外交政策和密碼管控需求。美國微軟、火眼、惠普等跨國公司和社會各界對這份文件提出了 300 多條意見建議,表達了的強烈擔憂:一是定義的工具和技術范圍過于廣泛,將對合法跨境網絡安全工作帶來“毀滅性”影響,二是出口許可要求過于繁瑣,將阻礙白帽黑客合作和漏洞賞金計劃等漏洞合法交易,三是對入侵軟件開發工作的管制將抑制國際網絡安全研究發展。在美國各界的強烈抵制下,2016 年 3 月,美國商務部部長回應,目前不會實施 2013 年《瓦森納協定》中對于入侵軟件的控制,且“目前美國政府不會落實對于網絡安全漏洞的控制”。經過多年醞釀,2021 年 10 月,BIS 立足國家安全(NS)和反恐(AT)、以落實 2017 年《瓦森納協定》為由再次為網絡安全物項出口管制方案征求意見,在臨時規則試行的 45 天內合計收到 12 條公眾意見,BIS 對此進行了積極回應,修訂了規則中的部分內容,并針對部分意見表示拒絕采取行動,生效日期經過多次延遲后,于 2022 年 5 月 26 日修訂后作為最終規則正式發布施行。

二、美國網絡安全物項具體管制內容

BIS 在最終規則中修訂了 EAR 第 740 節、772 節和 774 節,增加了涉及網絡安全物項的內容,其中第 774 節商業管制清單 CCL 用于管控商品出口,第 740 節用于明確出口許可例外,第 772 節定義了相關術語。

(一)第 774 節商業管制清單 CCL

EAR 管制的物項可分為被列于 CCL 清單的有出口管制分類編碼(ECCN)的物項和沒有 ECCN 編碼的 EAR99 物項。CCL 清單將所有受管制的物項分成了 10 類和 5 組,用 ECCN 進行編排,每個 ECCN 條目都包含該 ECCN 下分類的受控物項的定義、描述、控制原因、許可例外等信息。本次 BIS 對 ECCN 的修訂側重于具有網絡安全功能的硬件、軟件和技術見表,主要涉及入侵軟件和 IP 網絡通信監視系統,理由是這些 ECCN 可用于監視、間諜活動或其他破壞、拒絕或降低網絡或設備性能的行為。

表 關于網絡安全物項的 ECCN 新增和修訂情況

注:除上表關于入侵軟件和 IP 網絡通信監視系統或設備的內容外,“網絡安全物項”還包括以下 ECCN:4D001.a、5B001.a、5D001.a、5D001.c 和 5E001.a。

(二)第 740 節許可例外

根據 EAR 規定,凡是納入 CCL 清單的設備、軟件或技術的出口都必須向 BIS 申請出口許可證,并通過 EAR 第 740 節判斷向目的國/地輸入該物項是否適用許可證例外情況。許可例外是授權管制清單中的特定物項在滿足規定條件下不需要申請出口許可證即可進行出口或再出口交易的情形。目前在 EAR 中有 22 項許可例外,本次 BIS 新增了網絡安全出口 ACE 許可例外,修訂了針對加密產品、軟件和技術的 ENC 許可例外。

1. 740.22 網絡安全出口 ACE 許可例外

BIS 新增了第 22 項 ACE 許可例外,用于授權網絡安全物項的出口、再出口或(境內)轉讓,以減少新增管控物項對合法網絡安全研究和事件響應活動的影響,但必須遵守 EAR 對最終用戶和最終用途的相關規定。

(1)目的地和最終用戶。ACE 通常會授權將網絡安全項目出口、再出口和(境內)轉讓到大多數目的地,但以下情況除外:

a. 反恐目的地,國家組 E:1 和 E:2 中列出的目的地,即古巴、伊朗、朝鮮和敘利亞。

b. D 組政府最終用戶,國家組 D:1、D:2、D:3、D:4 或 D:5 中的政府最終用戶(包括中國和俄羅斯在內的近 50 個國家/地區),BIS 對此提供了詳細的說明性列表,包括大多數政府機構、更敏感的政府最終用戶、不太敏感的政府最終用戶等。

c. 國家組 D:1 或 D:5 中的非政府最終用戶。

(2)最終使用限制。出口商、再出口商或轉售商在出口、再出口或(境內)轉讓時“知道”或“有理由知道”(包括視為出口和再出口)“網絡安全物項”將用于在未經信息系統所有者、經營者或管理員(包括此類系統內的信息和流程)授權的情況下影響信息或信息系統的機密性、完整性或可用性。

(3)豁免情況。最終規則中面向“優待網絡安全最終用戶”“漏洞披露”和“網絡安全事件響應”等情況提供了豁免。

a. 網絡安全物項 ECCN 4E001.a 和 ECCN 4E001.c 在涉及漏洞披露和網絡安全事件響應時不受最終用戶限制,不受 ACE 限制。

b. ACE 對政府最終用戶的限制不適用于向同時在 D 國家組和 A:6 國家組的國家或地區(如塞浦路斯、以色列、臺灣等)出口與以下情況有關的“數字產品”:美國公司的子公司、銀行、保險和醫療等優待網絡安全最終用戶為擁有或運營的信息系統處理網絡安全事件;警察、司法機構用于刑事或民事調查或起訴;國家計算機安全事件響應小組進行網絡事件響應、漏洞披露等。

c. 對非政府最終用戶的限制不適用以下情況:漏洞披露、網絡安全事件響應或視同出口;向優待網絡安全最終用戶出口、再出口、(境內)轉讓 ECCN 4A005、4D001.a、4D004、4E001.a 和4E001.c。

2. 740.17 加密產品、軟件和技術 ENC 許可例外

美國出口到中國大陸地區的高科技貿易中,使用最多的是針對加密產品、軟件及技術的 ENC 許可例外。本次修訂中,EAR 第 740.17(f)節中的 ENC 許可例外中增加了與 ACE 相同的最終使用限制,以下物項均在該限制范圍內:

(1)ECCN 5A004.a、5D002.a.3.a 或 c.3.a 或 5E002 中描述的“密碼分析物項”;

(2)EAR 第 740.17(b)(2)(i)(F) 節中描述的網絡滲透工具,以及相關的 ECCN 5E002 描述的技術;

(3)EAR 第 740.17(b)(3)(iii)(A)節中描述的自動化網絡漏洞分析和響應工具,以及 ECCN 5E002 描述的技術。

BIS 對 ENC 的更改是對 ACE 的補充,防止通過向網絡安全物項中添加加密或密碼分析功能從而利用 ENC 進行出口、再出口或(境內)轉讓。

(三)第 772 節術語定義

BIS 依據《瓦森納協定》在 EAR 中增加了對“網絡事件響應”和“漏洞披露”的定義,用于說明對于 ACE 限制的豁免情況,將網絡事件響應界定為與負責進行或協調補救以解決網絡安全事件的個人或組織交換有關網絡安全事件的必要信息的過程,將漏洞披露界定為為解決漏洞而負責進行或協調補救的個人或組織識別、報告或通報漏洞或分析漏洞的過程。BIS 在征求意見過程中,拒絕了評論人員提出的針對上述定義擴大范圍的建議,未在例外規則中排除以網絡安全或技術研究為目的的常規漏洞利用共享,但在常見問題解答中補充了對漏洞披露范圍的解釋。

BIS 還根據評論意見在最終規則中修改了“不太敏感的政府最終用戶”和“更敏感的政府最終用戶”的定義,詳細描述了 16 個不太敏感的政府最終用戶和 17 個更敏感的政府最終用戶,以明確 ACE 和 ENC 對于最終用戶的限制范圍。

(四)網絡安全物項管控全面、政策靈活

BIS 通過 EAR 對網絡安全物項的控制范圍進行了詳細說明。一是在商業管制清單中建立和修訂出口管制分類編碼 ECCN,明確網絡安全物項涉及的 10 個 ECCN,涵蓋計算機和信息安全兩大類,主要涉及包含入侵軟件和 IP 網絡通信監視系統的系統/設備/組件、軟件、技術等三組內容;二是增加網絡安全物項出口許可例外 ACE,修訂加密產品、軟件和技術許可例外 ENC,用于授權特定網絡安全物項的出口、再出口或(境內)轉讓,減少新增管控物項對合法網絡安全研究和事件響應活動的影響,并減少在加密產品中添加網絡安全功能繞過出口限制的可能性;三是禁止網絡安全物項流向伊朗等反恐目的地、以及中國和俄羅斯等國最終用戶,明確限制政府相關機構購買網絡安全技術;四是要求網絡安全物項出口需確認最終用途,即未經授權影響信息安全的出口行為將受到行政或刑事處罰;五是提供網絡安全物項出口豁免情況,包括對特定物項、或特定國家特定用戶的漏洞披露和網絡安全事件響應,以及特定國家警察、司法機構的刑事或民事調查或起訴等。

BIS 對 EAR 的修訂基本上符合 2017 年《瓦森納協定》中的相關內容,包括入侵軟件的定義及其在設備、軟件和技術中的物項說明等,但對于明顯迫于外界壓力而補充的關于漏洞披露和網絡事件響應的豁免內容,僅僅保持了定義上的一致性,并在例外許可中增加了很多條件和機制,展示了對華網絡安全技術限制決心的同時,為后續法律解釋和政策執行提供了很大的靈活度和操作性。

三、政策特點

BIS 新規是拜登政府以保障美國國家安全的方式遏制網絡入侵工具傳播和使用的最新舉措,是美國通過近十年規劃布局完成的網絡安全物項出口管制法律落實,表明了美國對我國網絡安全技術封鎖的決心和戰略意圖。一是美國對外政策布局更加聚焦中國,孤立和遏制中國網絡安全領域崛起的對華戰略將具有長期性,中美網絡安全領域競爭將逐步加劇。當前中美關系處于戰略相持狀態,美國為保護和促進其“重要利益和價值觀”,對華“戰略競爭”政策基調短時間內不會發生根本性變化,對于競爭核心的高科技領域,將持續收緊對華包圍圈,固化和延伸網絡安全先發優勢,網絡安全物項出口管制新規將成為美國以技術封鎖方式延緩中國網絡安全產業趕超節奏、遏制中國網絡安全技術發展的重要開端,進一步增加中美網絡安全關系的不確定性。二是美國對我國網絡安全技術封鎖以立法先行、多措并舉、重在落實。美國對于網絡安全物項的立法管制只是開始,隨著拜登政府對網絡安全事務的掌控力逐步提升,將進一步完善相關落實工作。目前,美國管理和預算辦公室(OMB)的信息和監管事務辦公室(OIRA)已將網絡安全物項出口管制作為重大監管行動進行市場化有效監管,確保聯邦各機構在法律范圍內將其作為優先事項,BIS 在 2023 年財政預算中額外獲得了 3000 萬美元,以增強其實施和執行出口管制和條約合規系統能力,美國司法部更是強調了對制裁和出口管制相關行動的高度關注。三是美主導國際規則和國內立法來雙重管控網絡安全物項,政策靈活度大、威懾性強。在國家網絡安全戰略主導下,美國政府早在 2015 年就暴露了通過立法強制管控入侵軟件和網絡安全漏洞的巨大野心,直到 2022 年在與盟友修訂國際多邊出口規則和爭取國內企業支持的基礎上才成功完成對入侵軟件等部分網絡安全物項的出口管制立法,邁出了強制規范、管理對華戰略競爭中網絡安全領域行為活動的第一步,通過設計復雜的規則體系、法律條款和許可例外,以及縮小例外條款中漏洞披露和網絡事件響應的定義范圍,美國政府可充分運用“自由裁量權”,進而迫使跨國網絡安全合作不得不仔細衡量法律風險。

四、對我國的影響

美國在《臨時國家安全戰略指南》中把應對中國的挑戰列為八大戰略優先事項之一,致力于打造全局性、系統性的對華戰略,并結合出口管制政策,成功將“網絡安全物項”納入技術出口管制清單,實現對我國網絡安全技術封鎖。一是對出口管制的強制立法勢必影響中美網絡安全貿易合作,加速中美網絡安全技術脫鉤。一方面,當前我國網絡安全技術、產業和能力與發達國家相比仍存在不小差距,將在一段時間內對我國網絡安全生態體系發展造成沖擊,尤其是 IDA 反匯編工具等逆向分析技術,長期依賴于美國。另一方面,近年來我國通過立法監管和投資賦能實現了網絡安全增速發展,網絡安全產業正值轉型關鍵期,在美國持續打壓下,若能借機發展核心技術,擺脫對美技術依賴,轉向國內供應,將促進我國網絡安全產業發展。二是我國政府和相關機構受到明確限制,對具備網絡安全功能的硬件、軟件及技術的技術引進和技術合作的難度將大大增加。美國對具有入侵功能的網絡攻擊、網絡防御、網絡保障產品技術進行了全面和全流程的管控,一方面,受控物項可包含自動化漏洞挖掘、遠程入侵滲透等攻擊工具,自動化威脅檢測、漏洞修復等防御工具,以及網絡態勢感知和測試評估保障工具等。另一方面,除了美國生產的產品,非美國廠商制造的過境美國的產品、使用美國技術直接制造出的產品、含有特定美國產品超過一定比例的產品,均受管控。三是我國漏洞治理或受影響。一方面,新規雖然將漏洞披露和網絡事件響應進行了例外說明,但美國政府有很大的自由裁量權,不排除美國以新規作為管理跨境網絡安全漏洞交易或交流行為執法依據的可能性。另一方面,美對我國高新技術限制在中美博弈戰略背景下是長期存在、不可避免并將繼續存在的,在網絡安全和漏洞治理領域美國可能會有進一步動作,包括在立法和實施細則中加碼、在執法行動中擴大范圍等,在客觀看待本次新規影響時,應提高警惕、提早布局。

五、建 議

當前正處于中美兩國力量對比的“錯肩期”,美國動作頻頻,聯合盟友對抗中國,并試圖資助別國提升網絡安全排擠中企,事關中華民族的偉大復興,我國應及時開展應對與反制措施的研究工作,持續推進我國網絡空間安全發展。一是強化我國技術供應鏈國家管控,直面技術脫鉤鈍痛。一方面,加強對美國企業網絡安全審查,減少對美單一技術來源的依賴,發揮國內市場優勢,加快關鍵基礎設施中國產替代過程;另一方面,加大科研投入,加強對網絡安全核心技術、產品、工具等的自主研究和開發工作,實現網絡安全領域自給自足。二是我國政府部門應聯合產業界、學術界等對美國網絡安全物項管控政策開展聯合研判,評估影響、研究應對措施,并持續跟蹤美相關政策實踐,明確美國對于網絡安全物項的控制范圍和操作空間,加強涉美網絡安全產品進出口合規程序研究,保障已有網絡安全產品、漏洞分析工具等的持續使用。三是強化我國漏洞治理國家管控,建立更加開放、共享、有序的國際化漏洞生態治理體系。一方面,建立健全我國關鍵基礎設施的漏洞發現披露機制,發揮國家級漏洞庫在統籌漏洞資源方面的優勢,加強技術研究和漏洞發現等行為的規范和引導,通過獎勵機制、豁免機制等鼓勵安全研究人員發現、報送漏洞和產品廠商修復、消控漏洞,減少美國等戰略對手獲取我國關鍵基礎設施漏洞的途徑,提升我國整體網絡威脅感知和防御能力;另一方面,堅定倡導國際網絡安全研究合作,依靠全球化技術創新和中國產能結合共同促進網絡空間安全技術和漏洞生態治理體系發展。四是加強國內網絡安全人才培養、發展和激勵,提升我國網絡安全研究總體實力。習近平在中央人才工作會議上強調,深入實施新時代人才強國戰略,全方位培養、引進、用好人才,加快建設世界重要人才中心和創新高地,為 2035 年基本實現社會主義現代化提供人才支撐,為 2050 年全面建成社會主義現代化強國打好人才基礎。網絡安全人才的持續發展在中美網絡空間戰略競爭中發揮著基礎性和關鍵性作用,在當前嚴峻形勢下,更是破解美國在網絡安全技術領域圍追堵截的制勝法寶,應加快建設世界重要網絡安全人才中心和網絡安全技術創新高地,全面提升我國網絡安全技術人才的國際競爭力。

安全牛

安全牛

安全牛

安全牛

安全圈

安全圈

數世咨詢

數世咨詢

商密君

商密君

安全內參

安全內參

商密君

商密君

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

中國信息安全

中國信息安全

中國信息安全

中國信息安全

中國信息安全

中國信息安全

信息安全與通信保密雜志社

信息安全與通信保密雜志社