未知的惡意軟件往往會對系統構成重大的網絡安全威脅,甚至為組織和個人帶來嚴重的利益損失。惡意代碼時常會趁安全團隊不注意,竊取組織的機密信息、對重要數據進行破壞,并幫助攻擊者獲得系統的控制權。因此,對于企業來說,了解如何有效地規避此類風險,并檢測未知的惡意行為十分重要。

新威脅檢測所面臨的挑戰

相對于容易被預測和檢測到的已知軟件,未知威脅的攻擊形式更加的復雜多變,給檢測工作帶來了一系列的挑戰。

1、惡意軟件的開發者會利用軟件的多態性,對惡意代碼進行改造,從而生成基于某一惡意軟件的眾多變體。

2、一些惡意軟件仍無法被識別,并且目前也沒有任何規則集可以對其進行檢測。

3、有些威脅可能在一段時間內無法被檢測出來,并且該威脅會在這段時間里蔓延到周邊環境。

4、由于一些惡意軟件的代碼是加密的,所以基于簽名的安全解決方案很難對其進行檢測。

5、惡意軟件的開發者可能會采取一種“溫水煮青蛙”的方式:在一段很長的時間內,通過發送少量的惡意代碼來進行攻擊,增加了檢測和響應的難度。

對新威脅的檢測

安全人員可以對已知的惡意軟件進行分析,通過利用現存的惡意軟件相關信息(例如,行為、有效負載和已知漏洞)來對新的未知威脅進行檢測和響應。但對于新威脅的檢測,研究人員必須按部就班地進行,以下是建議參考的步驟指南:

步驟1、采用逆向工程來分析惡意軟件的代碼,以識別其目的和惡意性質。

步驟2、采用靜態分析來檢測惡意軟件的代碼,以確定其行為、有效負載和相關漏洞。

步驟3、采用動態分析來觀察惡意軟件在運行期間的行為。

步驟4、利用沙箱來在一個隔離的環境中運行惡意軟件,從而在不損害實際系統的情況下觀察惡意軟件的行為。

步驟5、采用探索性的方法,基于可觀察到的模式和行為來識別潛在的惡意代碼。

步驟6、對前面的逆向工程、靜態分析、動態分析、沙箱和探索性方法的結果進行分析,以判斷代碼是否為惡意代碼。

從Process Monitor到Wireshark,許多工具都可以幫助安全人員來完成前五個步驟,但是要得出一個精確的結論卻不是件容易的事,需要著重關注判斷惡意行為的指標。

監視可疑行為以進行有效的檢測

安全團隊可以利用不同的簽名來進行威脅檢測。在計算機安全術語中,簽名是與惡意攻擊相關聯的典型足跡或模式。這其中包含一些基于行為的簽名。攻擊者在對操作系統進行惡意操作后,一定會留下一些“蛛絲馬跡”。所以,我們可以通過他們的可疑活動來識別這些惡意操作所使用的軟件或腳本。

安全人員可以在沙箱中運行可疑程序來觀察其的行為,從而進一步識別其他未知的惡意行為。例如:

? 文件系統異常活動

? 可疑的流程創建與終止

? 異常的網絡活動

? 讀取或修改系統文件

? 訪問系統軟件

? 創建新用戶

? 連接到遠程服務器

? 執行其他惡意命令

? 利用系統中的已知漏洞

當某個應用程序將自己添加到計劃的任務中時,或者當一個svchost進程從臨時注冊表中運行時,安全團隊就要注意了,這些很有可能是威脅行為。

即使沒有簽名,安全人員也可以通過行為來對威脅進行識別檢測。以下是一些實際例子。

用例 #1

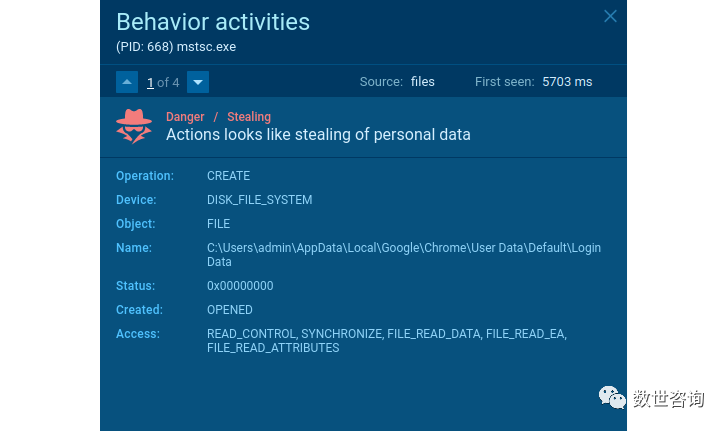

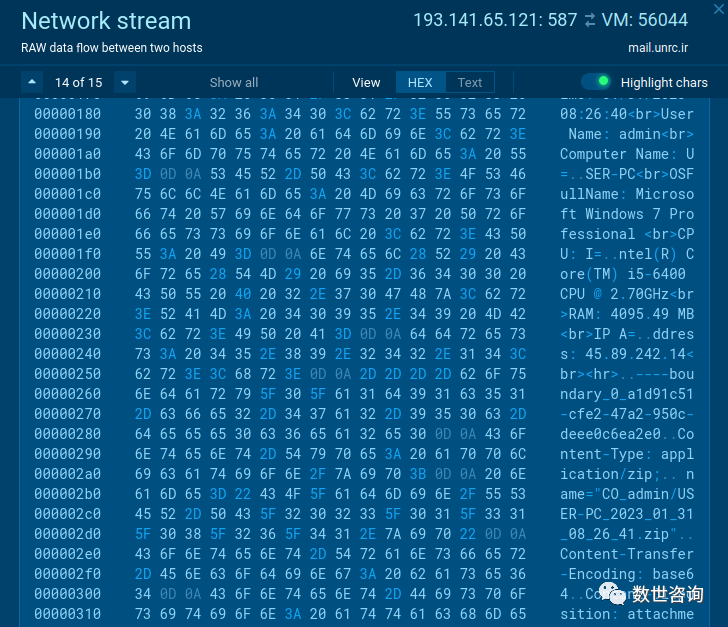

下面是一個信息竊取攻擊的樣本。攻擊者會竊取用戶數據、cookie、錢包等信息。該行為是可以被檢測到的,例如,當應用程序打開Chrome瀏覽器的登錄數據文件時,就會暴露出來。

網絡流量中的活動可以在一定程度上反映威脅活動的惡意意圖。例如,合法的應用程序是永遠不會向外部發送憑證、操作系統特征以及本地的其他敏感數據的。

在流量的例子中,惡意軟件可以通過一些常見的特征而被檢測出來。但在一些情況下,Tesla代理不會像本示例中那樣,對受感染系統中的數據進行加密。

Suspicious activity in the network traffic

Suspicious activity in the network traffic

用例 #2

在大多數情況下,合法的程序是不需要關閉Windows防火墻和其他應用程序來保護操作系統或保證自己正常運行的。這些均屬于可疑行為,一旦發現,就需要引起重視。

Suspicious behavior

Suspicious behavior

如果一個應用程序刪除了自己的影子副本,并在每個目錄中都創建了具有readme文本的TXT/HTML文件,那么該應用程序就極有可能是勒索軟件。

一旦用戶數據在某個程序中被加密了,那么就可以確定該軟件為勒索軟件。就像在該用例中發生的事情一樣。即使我們無法確認該惡意軟件的類型,也可以簡單地判斷出它大概會構成怎么樣的安全威脅,進而采取響應行動和措施來保護工作站和組織的網絡。

Ransomware suspicious behavior

Ransomware suspicious behavior

安全團隊可以根據在沙箱中觀察到的行為,來對幾乎所有類型的惡意軟件進行判斷。另外,組織也可以采用ANY.RUN?在線交互式服務來對惡意行為進行實時監控。

總結

網絡不法分子可以利用未知的威脅來勒索企業,并發動大規模的網絡攻擊。即使某些惡意軟件是完全未知的,安全人員也總是可以通過對威脅的行為進行分析,來推算出該威脅的特征信息。而這些信息則可以幫助組織構建起信息安全性,以抵御任何新的威脅。行為分析增強了組織應對未知威脅的能力,并在無需花費額外成本的情況下,加強了對組織的保護。

數世點評

相對于通過比對已知的攻擊特征來檢測威脅的基于簽名的方式來說,異常行為檢測能夠從全局的角度來進行威脅檢測,具有更高的檢測精度。它更多是彌補了傳統的基于簽名的檢測方式無法檢測新型威脅的不足。然而,異常行為檢測方式在實際的運作中往往存在著誤報率高、異常行為閾值難以確定等難點。并且,對于那些模擬正常行為的“偽裝攻擊”,基于異常行為的檢測效果不佳。最重要的是,異常行為檢測往往需要處理大規模的數據,而這些數據可能來自于多個不同的數據源,如何有效地處理這些數據,提取有用的特征,對于異常行為檢測系統的性能和效率有很大的影響。在實際應用中,組織應根據具體場景和需求來選擇合適的檢測方法。當然,組織也可以對這兩種檢測方法進行結合使用,形成多層次的威脅檢測系統,以提高檢測效果與效率。

安全圈

安全圈

E安全

E安全

GoUpSec

GoUpSec

安全內參

安全內參

安全牛

安全牛

關鍵基礎設施安全應急響應中心

關鍵基礎設施安全應急響應中心

D1Net

D1Net

安全牛

安全牛

嘶吼專業版

嘶吼專業版

GoUpSec

GoUpSec

安全客

安全客

商密君

商密君