信安之路文庫第 158 篇文章(點擊文末 閱讀原文,查看文庫目錄)

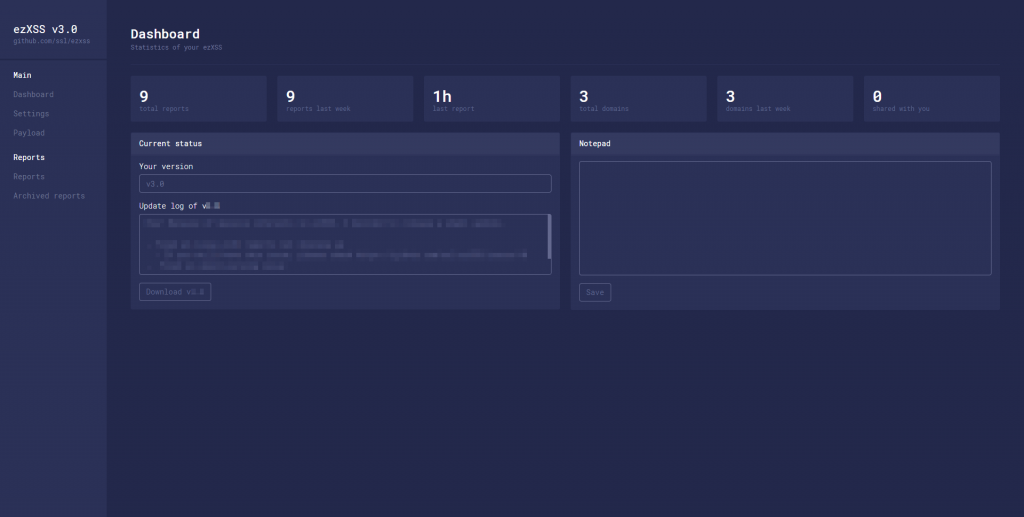

在一次滲透測試中,針對某個系統進行常規的目錄枚舉操作,發現一個隱藏目錄 Config,訪問時需要 401 認證,嘗試弱口令 admin/admin,登錄后顯示目錄:

通過列出的目錄發現, image 目錄下存在一個壓縮文件:

下載后,解壓:

打開說明文檔:

其中提到一個修改 logo 的接口,使用 burp 請求,發現接口存在并且可以訪問:

嘗試使用瀏覽器訪問:

可以上傳文件,那么嘗試看看能否直接上傳個 webshell,經過多次嘗試后以失敗而告終,最后測試看看文件名處是不是有一些常見的漏洞,比如 SQL 注入,XSS、RCE 等,功夫不負有心人,終于讓我發現了一個 RCE:

payload 為:

filename=”test||sleep 30 ||.gif”

猜測后端使用命令行工具進行文件轉換,從而導致 RCE 漏洞的出現,整個過程看上去還是比較簡單的,但是每一步都需要測試很多步才可能有進展,所以滲透測試,既是一個技術活,又是一個體力活,在不斷的嘗試中發現問題。

Rot5pider安全團隊

Rot5pider安全團隊

系統安全運維

系統安全運維

HACK學習呀

HACK學習呀

LemonSec

LemonSec

HACK之道

HACK之道

安全圈

安全圈

HACK學習呀

HACK學習呀

系統安全運維

系統安全運維

系統安全運維

系統安全運維

一顆小胡椒

一顆小胡椒

E安全

E安全

LemonSec

LemonSec