記一次賞金1800美金的繞過速率限制漏洞挖掘

這是我關于繞過速率限制的一篇文章

我一直在努力關注速率限制及其安全機制。我已經閱讀了很多關于繞過速率限制的文章,并在我的清單中收集了所有方法。

他們是如何實施限速安全機制?

在他們的任何端點上,有兩個負責防止速率限制攻擊。

X-Recaptcha-Token header X-Security-Token header

因此,這個 X-Recaptcha-Token header由驗證碼令牌組成,X-Security-Token 由一個 long 值組成,每次發出新請求時,這兩個參數的值都會發生變化。

所以很可能,我們甚至不能發送超過 1 次相同的請求。

因此,如果我刪除了“X-Recaptcha-Token”,它會顯示一個錯誤“captcha token invalid or not found”。

這就是他們強大的速率限制安全機制。

如何繞過

在查看了一些返回包后,我發現有一個Header“X-Disabled-Recaptcha:0”。

我立即從請求中刪除了之前的Header,并添加了值為“1”的“X-Disabled-Recaptcha”Header。

在發送此請求而不是收到“Recaptcha 令牌無效或未找到”的錯誤時,它顯示了一個不同的錯誤,指出“安全令牌無效或已被使用”。

是的,你猜對了。我們能夠繞過 recaptcha 令牌機制,但安全令牌仍然在阻止,我嘗試了所有方法來繞過安全令牌檢查,但沒有任何效果。所以我只是認為它并不容易受到攻擊,也沒有辦法繞過這種機制。

幾天后,我再次打開那個 Burp 文件并開始觀察所有端點。

我發現了一個負責生成該“安全令牌”的端點,并且沒有僅針對該特定端點的速率限制機制。

現在,安全令牌的正常行為應該是新令牌一生成,舊令牌即使未使用也應立即過期。我手動復制了 10 個安全令牌并發送了標頭為“X-Disabled-Recaptcha:1”的請求。

所有的請求都成功了。就這樣,我繞過了這個機制。

如何利用

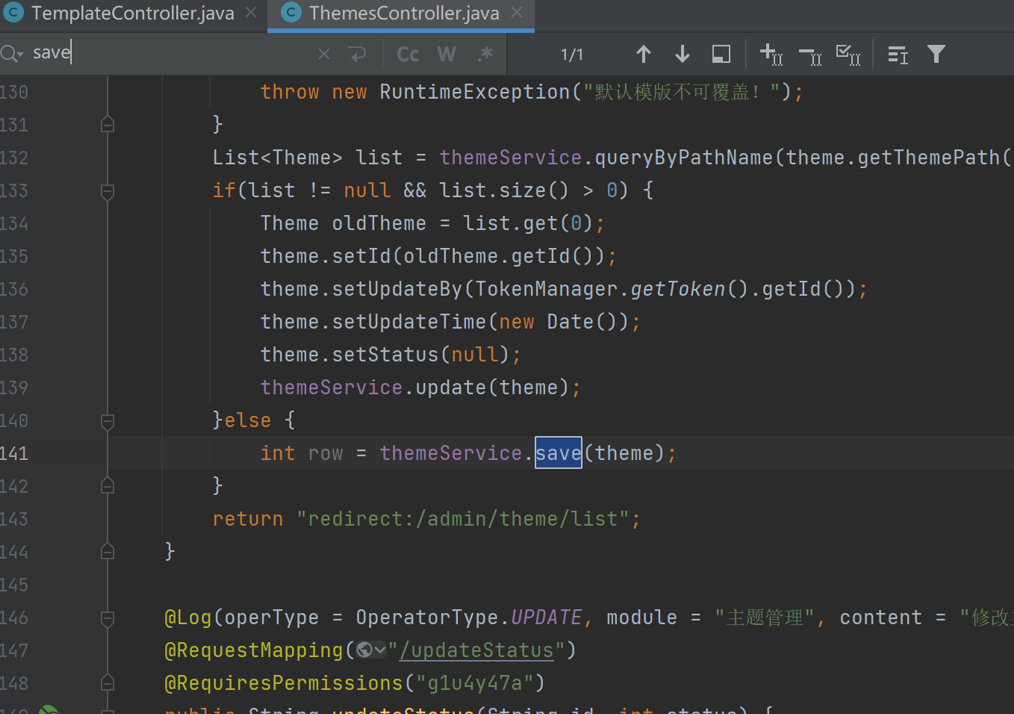

我創建了一個簡單的腳本來使用之前找到的端點創建 1000 個唯一的安全令牌。

將此令牌導入入侵者。添加Header頭“X-Disabled-Recaptcha:0”并開始攻擊。

最后,我告訴他們,我能夠在他們所有的端點上繞過他們的機制,使他們大膽的聲明漏洞,他們獎勵我 1800 美元,即使它超出了范圍。

HACK學習呀

HACK學習呀

HACK學習呀

HACK學習呀

LemonSec

LemonSec

HACK學習呀

HACK學習呀

合天網安實驗室

合天網安實驗室

一顆小胡椒

一顆小胡椒

合天網安實驗室

合天網安實驗室

系統安全運維

系統安全運維

HACK學習呀

HACK學習呀

HACK學習呀

HACK學習呀

奇安信集團

奇安信集團

數世咨詢

數世咨詢