使用 Wireshark 進行惡意流量分析

VSole2023-03-13 14:22:36

通信傳輸模式

- 單工模式: 在這種模式下,數據沿一個方向傳輸,就像電視廣播中使用的傳輸一樣

- 半雙工模式: 在這種模式下,數據流向兩個方向,但使用單一通信方式

- 全雙工模式: 在這種模式下,數據流是雙向且同時的。

通信網絡類型

- 局域網 (LAN):此網絡用于小型表面和區域

- 城域網(MAN):這個網絡比局域網更大。例如,我們可以使用連接兩個辦公室。

- 廣域網 (WAN):我們使用這種類型的網絡來連接遠距離

- 個人區域網絡 (PAN):此網絡用于短距離和小區域,如單人房間。

網絡拓撲

- 環形拓撲:數據流向一個方向

- 星型拓撲:所有設備都連接到單個節點(Hub)

- 樹形拓撲:此拓撲是分層的

- 總線拓撲:所有設備都連接到一個中央連接

- 全連接拓撲: 每個設備都與網絡中的所有其他設備相連

使用 Wireshark 進行流量分析

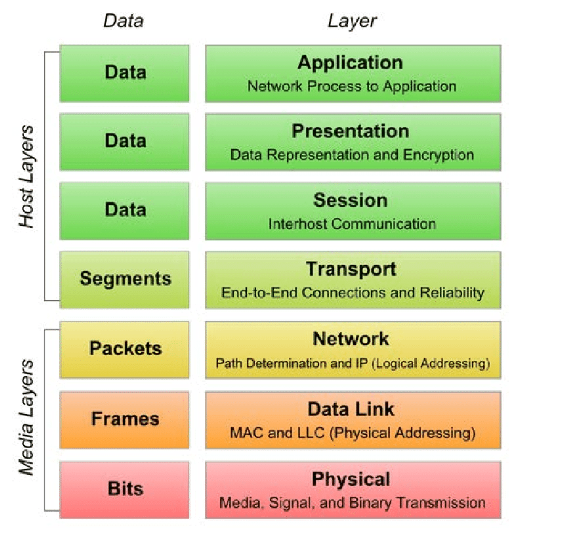

開放系統互連模型 (OSI 模型)

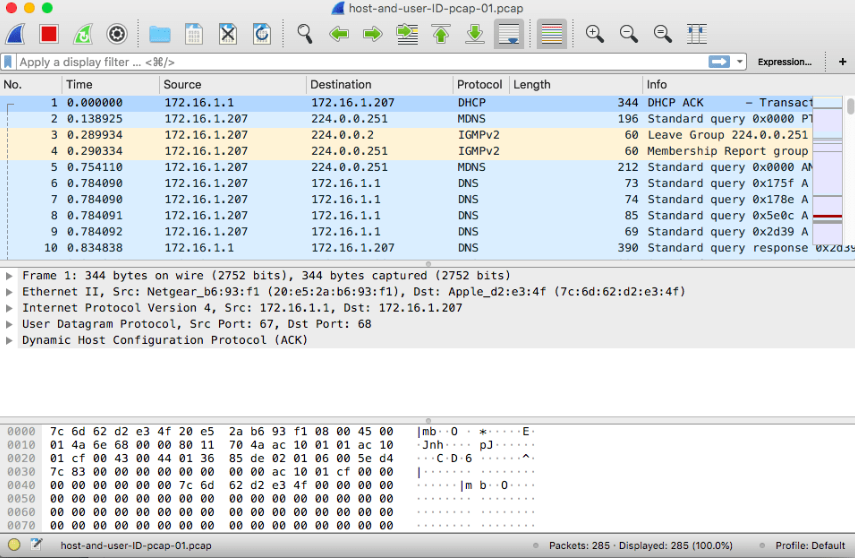

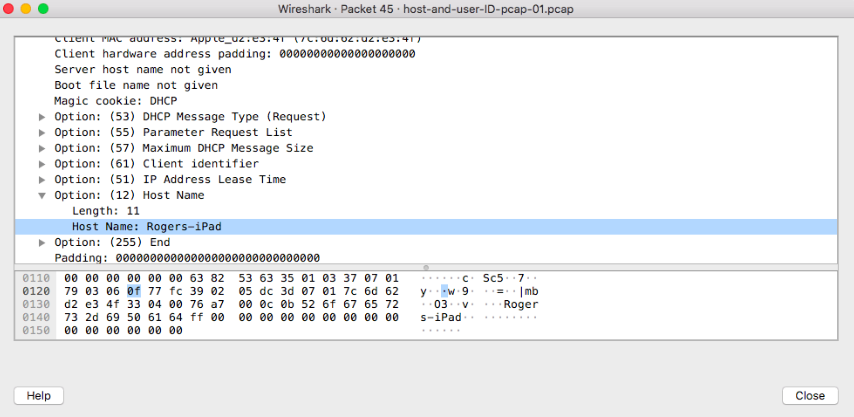

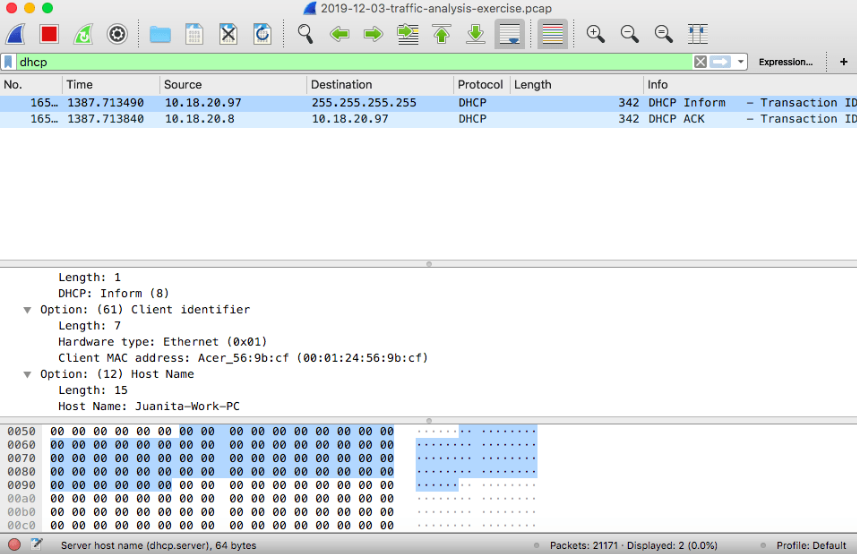

要獲取主機,我們可以使用 DHCP 過濾器。

動態主機配置協議 (DHCP) 是一種基于 RFC 2131 的網絡層協議,可將 IP 地址動態分配給主機。

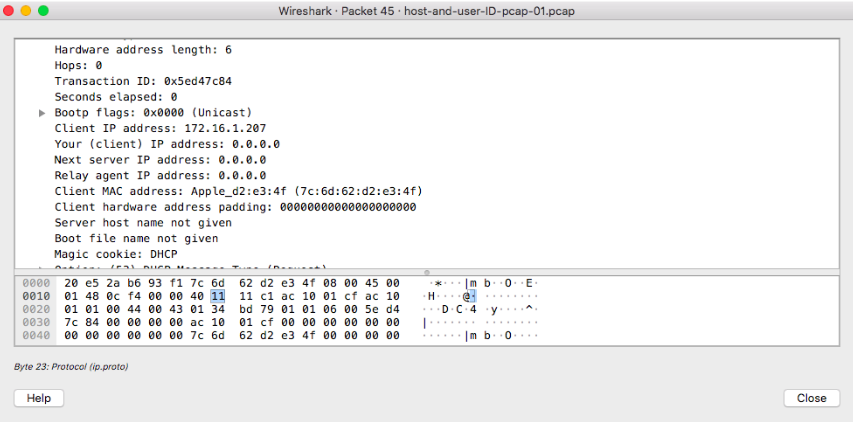

現在選擇:DHCP 請求,您將獲得許多有用的信息,包括客戶端 Mac 地址。在交換數據的流量是由媒體訪問控制(MAC)地址決定的。MAC 地址是一個唯一的 48 位序列號。它同樣由組織唯一標識符 (OUI) 和供應商分配的地址組成。MAC 地址存儲在稱為內容可尋址存儲器 (CAM) 的固定大小表中

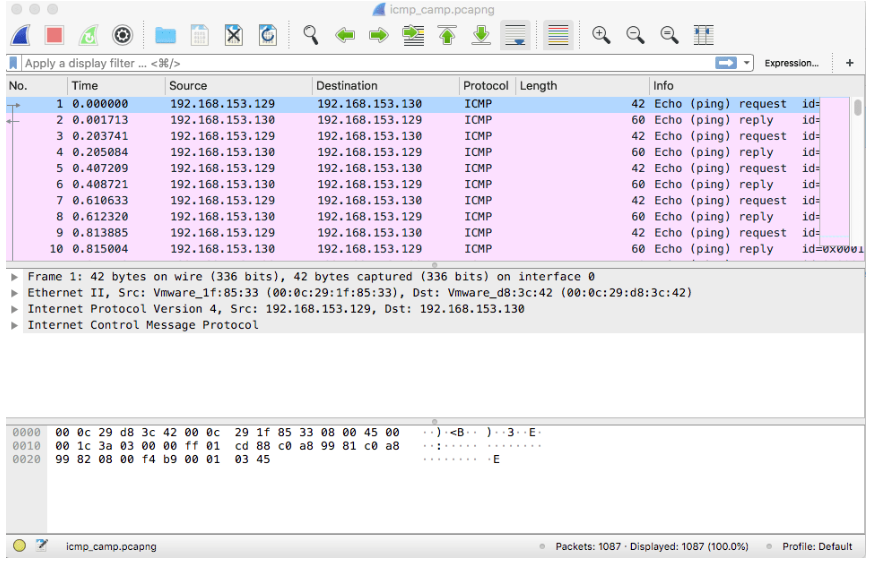

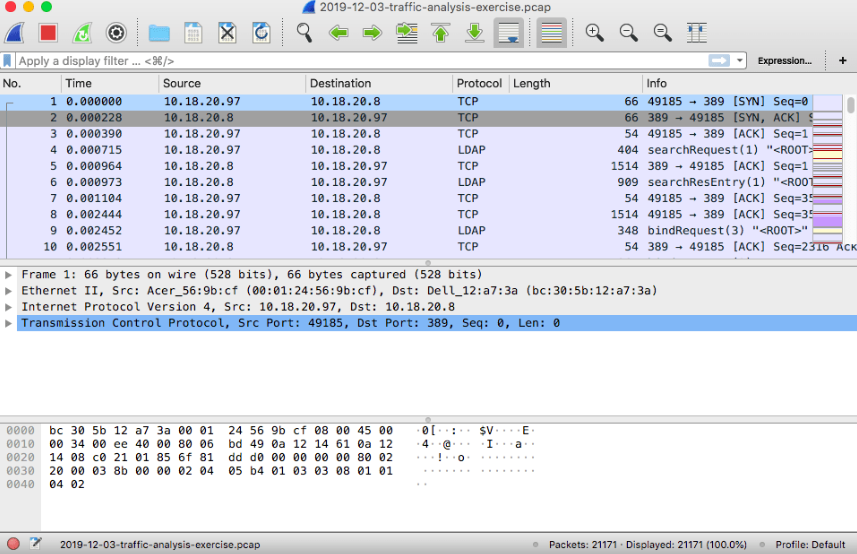

使用 Wireshark 打開 pcap 文件

- 受感染的 Windows 主機的 IP 地址、MAC 地址和主機名

- 受害者的 Windows 用戶帳戶名

- 使用的惡意軟件

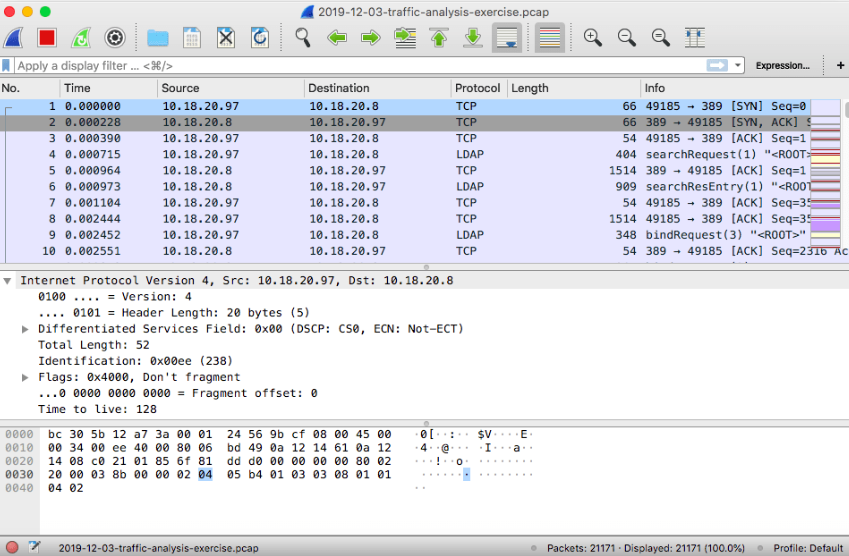

通過突出顯示“Internet 協議版本 4”,我們可以獲得 IP 地址: 10.18.20.97

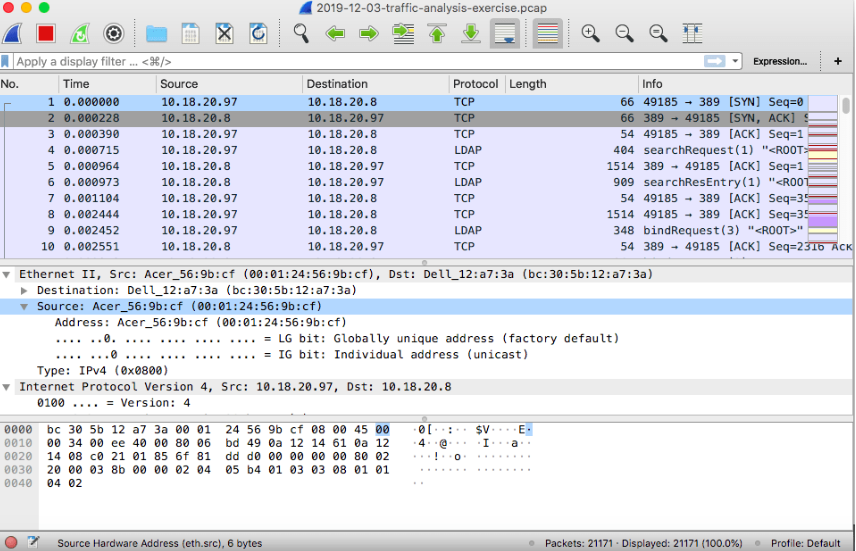

MAC 地址為: 00:01:24:56:9b:cf

就像我們之前檢測主機名一樣,我們可以看到主機名是:JUANITA-WORK-PC

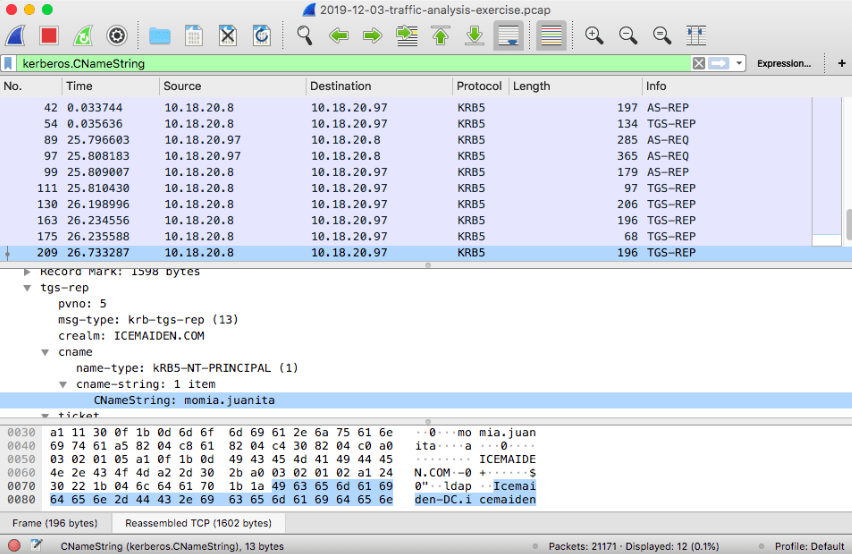

通過使用此過濾器分析 kerberos 流量來獲取 Windows 用戶帳戶:_ kerberos.CNameString _

Windows 帳戶名稱為: momia.juanita

根據警報,我們可以得知該惡意軟件是“ Ursnif ”的變種

VSole

網絡安全專家