記一次挖礦病毒的應急響應

VSole2022-12-26 09:36:06

前言

人往往就是這個樣子,一個人的時候是一種樣子,好多人聚在一起的時候就會完全變成另外一種樣子。 -------《白鹿原》陳忠實

start

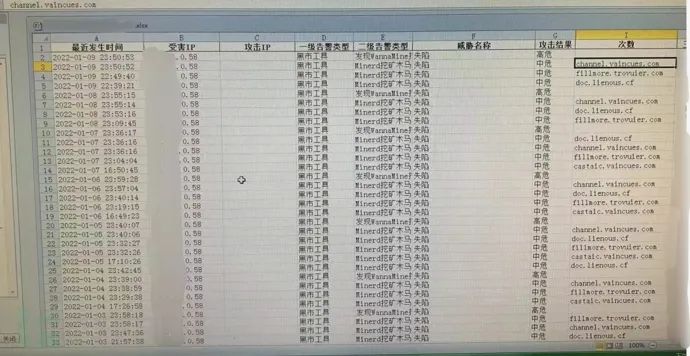

某單位接到上級單位通報存在挖礦病毒,通報的地址0.58是一臺路由器的地址,拓撲情況是該單位出口是一臺路由器,路由器的鏡像接口接到上級單位的感知設備上,出口地址肯定是做了NAT轉換,所上級單位下發的通告中受害IP只是一臺路由器。安全設備上未能發現有效信息,只能人工去分析。通報中存在四個危險礦池域名: channel.vaincues.com doc.lienous.cf fillmore.trovuier.com castaic.vaincues.com

First

思路真的很重要,既然通報是挖礦病毒,我們首先是要清楚挖礦病毒的行為特征。 挖礦病毒下載到本地后,利用被入侵計算機的算力,運行特定算法,挖掘加密數字貨幣,與礦池服務器通信后得到相應的比特幣。所以會導致CPU/GPU使用率較高,系統卡頓,部分服務無法正常運行,這也是挖礦木馬最明顯的特點,在內網的挖礦木馬會一直請求與外網礦池服務器請求連接。(本次應急響應的網絡環境即為只連接上下級單位的ZW內網,無外網環境)

淦

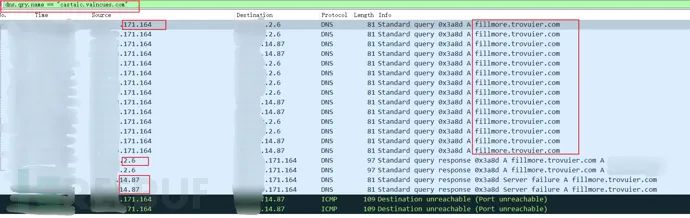

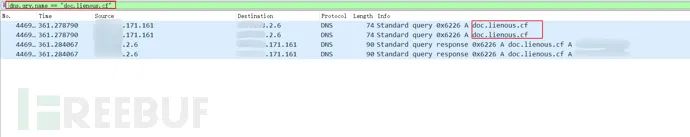

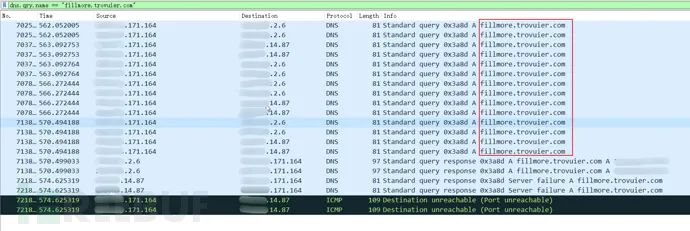

考慮以上,因為上級單位的感知設備是在出口路由器之外的,既然檢測到了挖礦病毒,那異常的流量行為肯定過內網核心交換機,來到機房,wireshark接內網核心交換機鏡像流量口抓包就沒錯,通報顯示有域名地址,wireshark抓的包過濾DNS,過濾命令: dns.qry.name == "castaic.vaincues.com" DNS是實現域名和IP地址相互映射的一個分布式數據庫,域名和IP地址相互轉換的過程叫做域名解析,用戶通過容易記憶的域名訪問網絡資源。DNS域名解析服務器,承擔域名到IP地址解析或者IP地址到域名的解析工作。DNS協議運行在UDP協議之上,使用53端口號

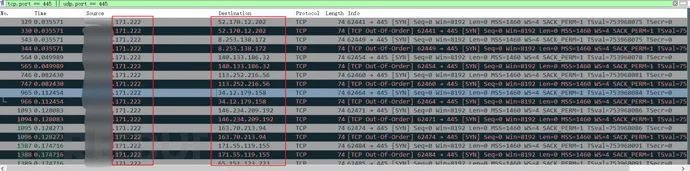

2.6是DNS服務器地址,因為在內網,DNS服務器上沒有與威脅域名對應的IP地址,所以DNS服務器的地址也會有解析記錄,14.87是上級領導的機器,不在客戶這里,但是也告知客戶了,基本可以確定客戶現場的兩臺機器,171.161,171.164,找客戶相關人員看這是哪間辦公室的機器。 找到機器后,發現是兩臺服務器,CPU,帶寬占比都不高,因為挖礦活動還沒開始,木馬只是一直向公網危險域名請求鏈接,在純內網哈哈哈所以就請求不到。服務器上安裝了某絨,殺了一遍沒有反應,上某0,直接查殺出來三個高危,所以在應急響應的時候,最好要多準備幾個AV查殺,一般常見的蠕蟲,勒索,挖礦木馬不會像APT那樣做隱匿或者免殺,多換幾個AV基本上一殺一個準。 重新調整下wireshark過濾器,tcp.port == 445 || udp.port == 445,查看一下高危445端口有無異常,意外收獲,發現171.222這臺機器在一直請求公網,覺得有問題,去機器上看下。

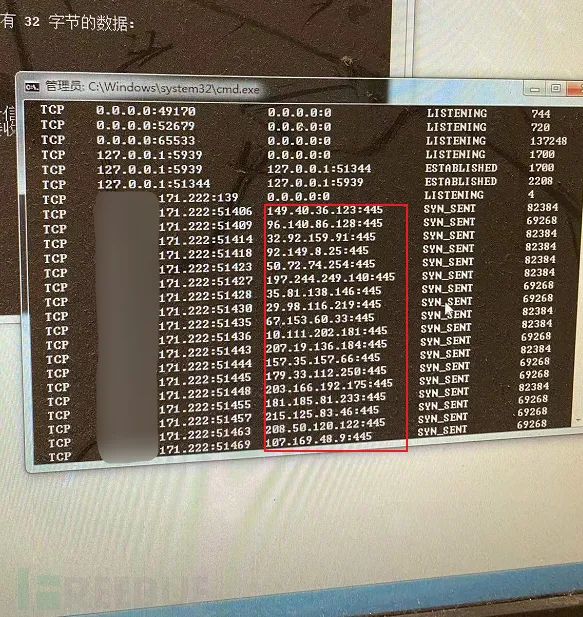

發現是一臺控制大屏顯示的電腦,伊拉克戰損成色,躲在角落里面,開機都賊卡,cmd下netstat -ano查看下當前連接,確實是在請求公網地址。

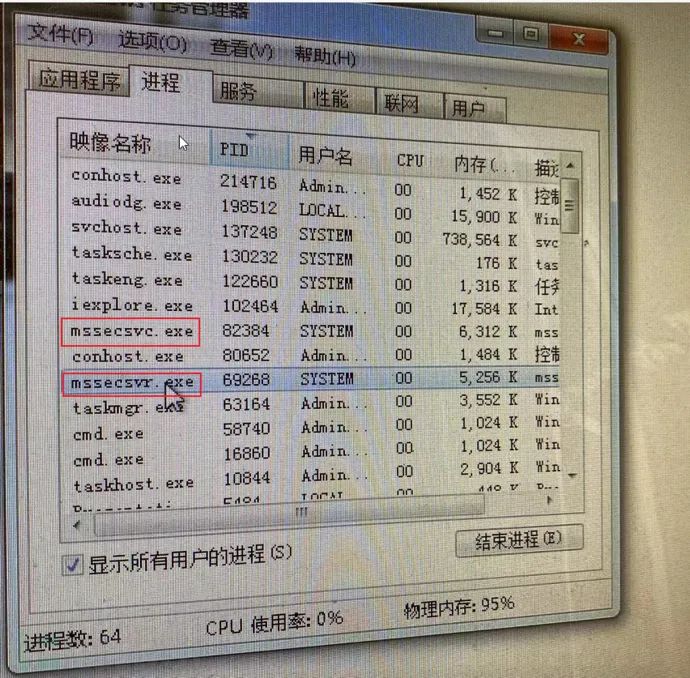

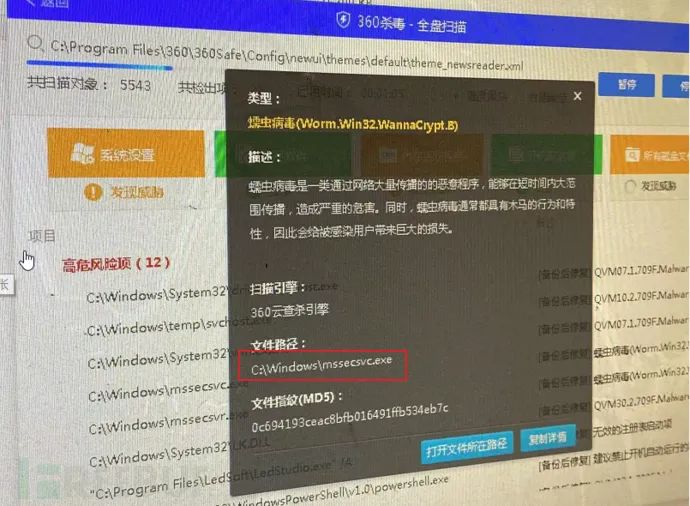

任務管理器,看一下進程,mssecsvr.exe和mssecsvc.exe是wanna cry的勒索病毒

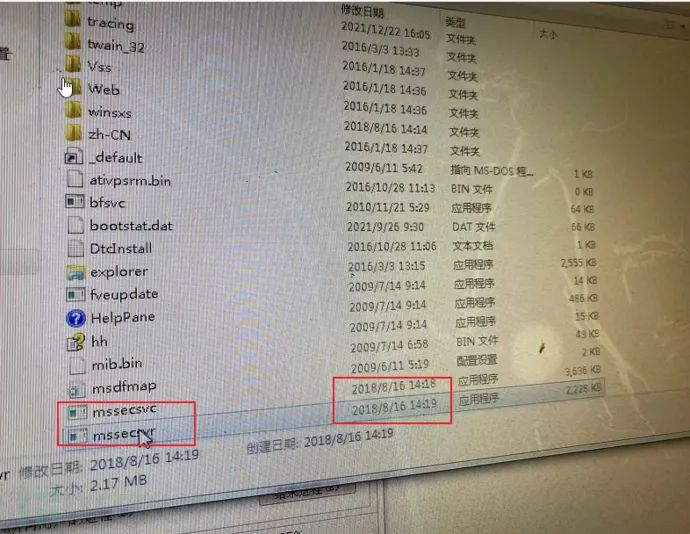

這機器真的放這里好久了,病毒文件顯示18年的(照片上有只蚊子不要介意嘻嘻嘻)

上殺軟發現好多高危。

VSole

網絡安全專家