黑客借虛假ChatGPT應用程序推送Windows/Android惡意軟件

1、Microsoft發布2022年DDoS攻擊態勢的分析報告

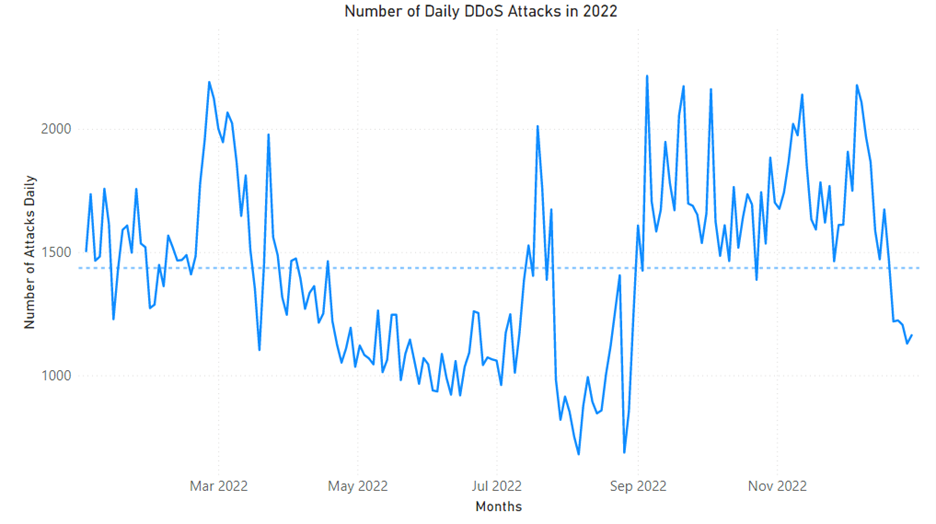

日前,Microsoft發布2022年DDoS攻擊態勢的分析報告。

報告顯示,Microsoft平均每天會阻止1435次攻擊。TCP攻擊是2022年最常見的DDoS攻擊形式,占所有攻擊流量的63%,UDP占22%,而數據包異常攻擊占15%。在過去的一年中,持續時間較短的攻擊更為常見,89%的攻擊持續不到一小時,持續一到兩分鐘的攻擊占26%。大多數攻擊針對的是美國,其次是印度、東亞和歐洲。

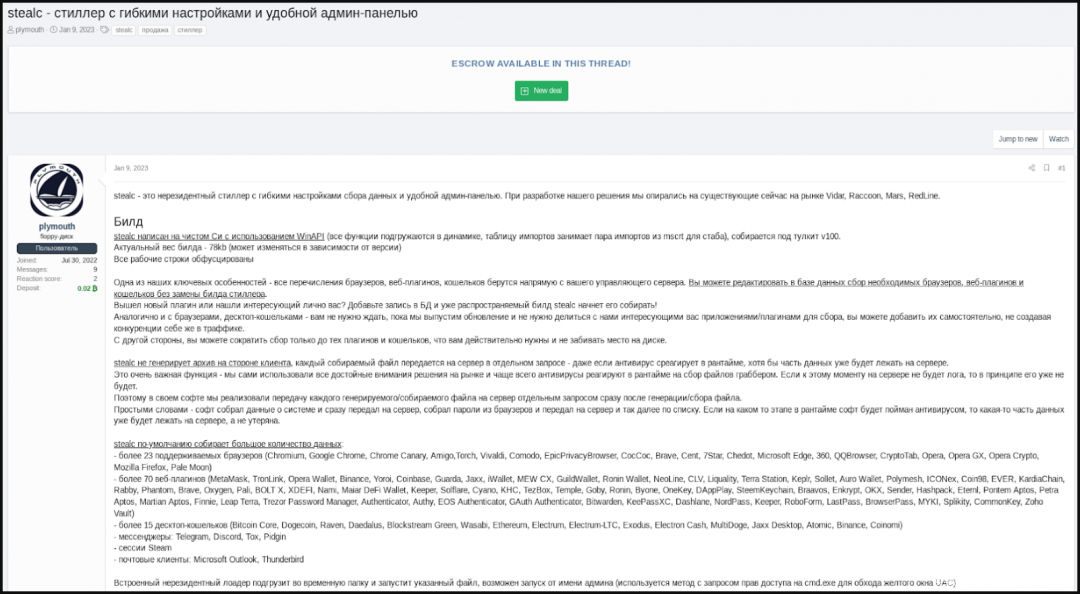

2、黑客暗網兜售80KB新型信息竊取工具Stealc

網絡威脅情報公司 SEKOIA 在最新報告中指出,今年1月在暗網上發現了名為 Stealc 的新型信息竊取程序,Stealc除了竊取網絡瀏覽器數據、擴展程序和加密貨幣錢包之外,還可以定制文件抓取器,根據攻擊者需求竊取任何類型的文件內容。

研究人員已經發現了40多臺被 Stealc 入侵的 C2 服務器,并有數十個樣本表明攻擊者已經開始發起攻擊。這表明這種新的惡意軟件已經引起了網絡犯罪團體的興趣。目前,研究人員還在繼續跟蹤調查該軟件。

3、Hydrochasma組織瞄準亞洲航運公司和醫療實驗室

亞洲的航運公司和醫學實驗室一直是一場可疑間諜活動的對象,該活動由一個前所未見的威脅行為者Hydrochasma進行。

亞洲的航運公司和醫學實驗室一直是疑似間諜活動的目標,該活動由名為Hydrochasma的前所未見的威脅行為者發起。Broadcom Software 旗下的賽門鐵克在與黑客新聞分享的一份報告中表示,這項活動自2022年10月以來一直在進行,“完全依賴于公開可用的非本地工具”。

目前尚無證據可確定其起源或與已知威脅行為者的聯系,但這家網絡安全公司表示,該組織可能對涉及 COVID-19相關治療或疫苗的垂直行業感興趣。該活動的突出方面是沒有數據泄露和自定義惡意軟件,威脅參與者使用開源工具收集情報。通過使用已經可用的工具,目標似乎不僅是為了混淆歸因工作,而且還使攻擊更加隱蔽。

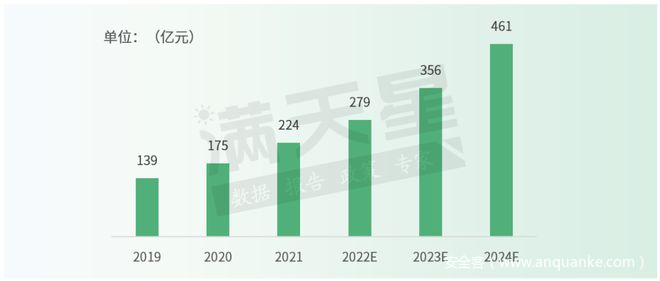

4、賽迪顧問:2024年中國數據庫市場規模將達461億元

日前,賽迪顧問發布《核心數據庫升級選型參考》。報告中指出,近年來,在數字化轉型的驅動下,各種高層次的數字化應用相繼投入使用,各行各業數據量迎來爆發式增長。海量數據使得企業IT系統的數據負荷不斷增加,企業對于數據庫的性能和容量要求越來越高,數據庫建設熱度不斷升溫。從市場情況來看,2021年,中國數據庫管理系統市場保持快速增長趨勢,規模達224億元,預計到2024年將達461億元。從技術架構來看,集中式關系型數據庫仍然為當前市場的主流,但云數據庫及分布式數據庫也成為眾多廠商研發的重點以及用戶部署的新方向。

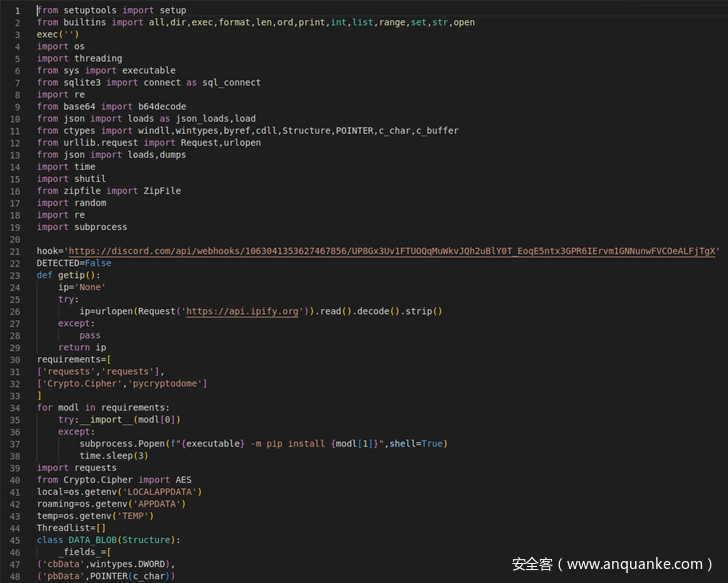

5、Python開發人員警告木馬化惡意PyPI包

Python開發人員警告,PyPI上存在流氓HTTP包,指出它們能夠啟動一個木馬下載程序。

網絡安全研究人員警告說,“冒牌貨包”會模仿 Python 包索引 (PyPI) 存儲庫中可用的流行庫。

已發現41個惡意 PyPI 包偽裝成合法模塊(如 HTTP、AIOHTTP、請求、urllib 和 urllib3)的錯別字變體。包的名稱如下:aio5, aio6, htps1, httiop, httops, httplat, httpscolor, httpsing, httpslib, httpsos, httpsp, httpssp, httpssus, httpsus, httpxgetter, httpxmodifier, httpxrequester, httpxrequesterv2, httpxv2, httpxv3, libhttps, piphttps, pohttp, requestsd, requestse, request, ulrlib3, urelib3, urklib3, urlkib3, urllb, urllib33, urolib3, xhttpsp。

ReversingLabs 研究員 Lucija Valenti?在一篇新的文章中說:“在大多數情況下,這些軟件包的描述并沒有暗示他們的惡意意圖。” “有些偽裝成真正的庫,并在它們的功能與已知的合法 HTTP 庫的功能之間進行美化比較。”

但實際上,它們要么藏有下載器,充當向受感染主機提供第二階段惡意軟件的渠道,要么藏有信息竊取器,旨在泄露密碼和令牌等敏感數據。

6、黑客借虛假ChatGPT應用程序推送Windows/Android惡意軟件

威脅行為者正在積極利用OpenAI的ChatGPT AI工具的普及來分發Windows惡意軟件,用間諜軟件感染Android設備,或將受害者引導到網絡釣魚頁面。

ChatGPT自2022年11月推出以來獲得了巨大的吸引力,成為現代歷史上增長最快的消費者應用程序,到2023年1月用戶已超過1億。這種巨大的普及和快速增長迫使 OpenAI 限制了該工具的使用,并為想要使用聊天機器人且沒有可用性限制的個人推出了每月20美元的付費套餐 (ChatGPT Plus)。