“偽裝廣告”:谷歌的Ad-Words被威脅分子大規模濫用,攻擊眾多組織、GPU和加密貨幣錢包

一項新發現的濫用谷歌廣告關鍵字(ad-words)強大廣告平臺的技術正在大規模傳播惡意推廣搜索結果。這些搜索結果指向所謂可信的廣告網站(實際上完全由威脅分子控制),它們被用來偽裝,并將廣告點擊者重定向到惡意釣魚頁面,從而獲得谷歌搜索結果的強大可信度和廣告投放功能。威脅分子添加定制的惡意軟件載荷后,通過Grammarly、Malwarebytes和Afterburner等廣告關鍵字,以及Visual Studio、Zoom、Slack甚至Dashlane攻擊目標組織,提高在個人電腦上成功部署惡意軟件的機率。

我們將披露這種技術,展示實際的例子,并揭露名為“Vermux”的最大威脅團伙之一,該團伙利用大量的“偽裝廣告”(masquerAds)網站和域名(主要來自俄羅斯),攻擊美國居民的GPU和加密貨幣錢包,這些活動已經引起了美國聯邦調查局(FBI)的注意。

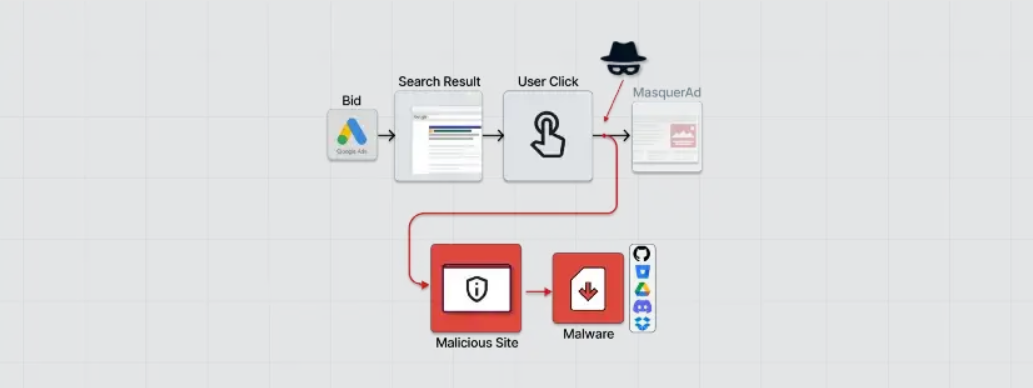

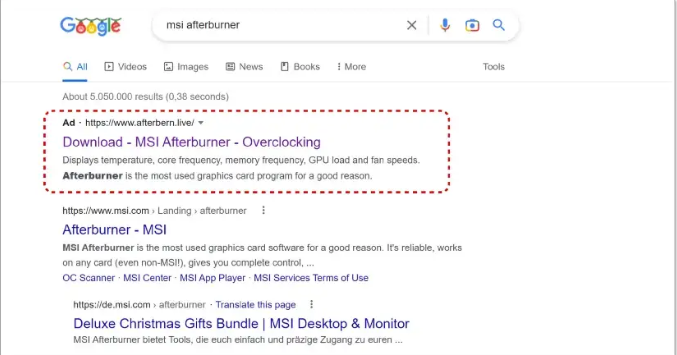

圖1. 威脅分子在谷歌廣告流中偽裝其惡意網站的廣告

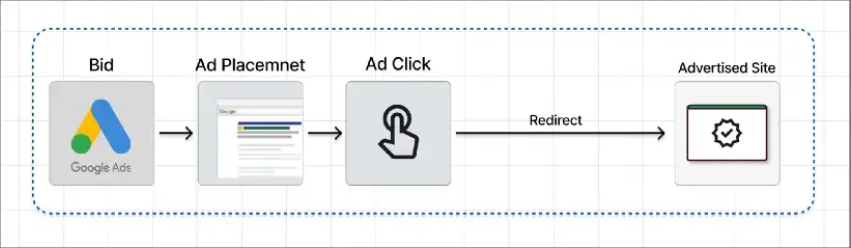

谷歌廣告的視角

谷歌廣告平臺信譽卓著,可能是世界上使用最多的廣告平臺之一,這有其充分的理由。我們都習慣不僅用它獲得有效相關的廣告,還通常快速導航到我們所尋找的網站。

比方說,你搜索Grammarly,最終擺脫所有那些拼寫錯誤。你在搜索欄中輸入“Grammarly”,按回車鍵,然后迅速在搜索結果頁面的頂部獲得官方(可能是推廣的)Grammarly網站。很容易。這也是谷歌看到的——他們得到與廣告登錄頁關聯的關鍵字的競價。廣告客戶是有效客戶嗎?廣告網站是合法網站嗎?沒問題,你的廣告已投放!

圖2. 從谷歌廣告的角度來看,一起標準的推廣搜索結果廣告活動

從更廣泛的角度分析這個簡單的廣告流,并考慮到網站主機和訪客的異常行為,我們發現了許多傳播惡意軟件的惡意活動,目的和來源各異——完全使用谷歌廣告平臺進行傳播。這個效果頗好的概念甚至已經引起了聯邦調查局的注意。

圖3. 品牌、廣告關鍵字和知名搜索引擎都落入威脅分子的手里

一個簡單的技巧就能避開谷歌廣告的注意

這個技巧很簡單——創建一個良性網站,用想要的關鍵字進行推廣,并保持它在策略執行者眼中有效且安全。不過,那些“偽裝”的網站被目標訪客(那些實際點擊推廣搜索結果的人)訪問時,服務器立即將他們重定向到惡意網站,進而重定向到惡意載荷——它們通常也隱藏在信譽良好的文件共享和代碼托管服務器中,比如GitHub、Dropbox或discord的CDN等。

圖4. 谷歌廣告的背后到底發生了什么?

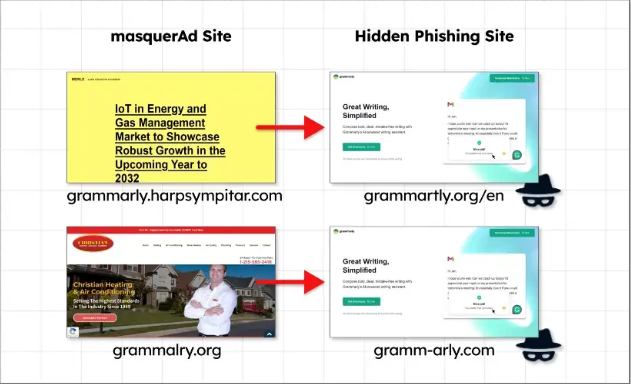

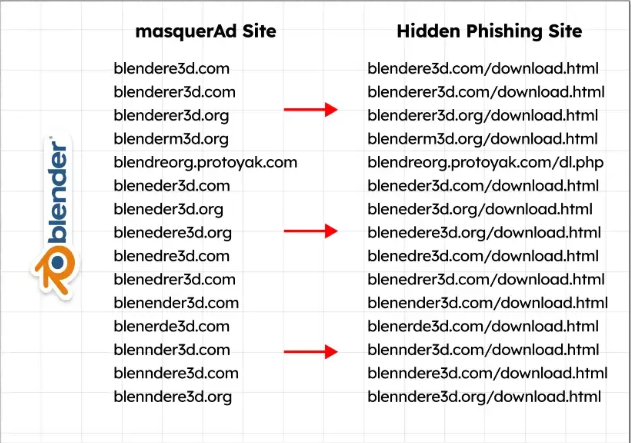

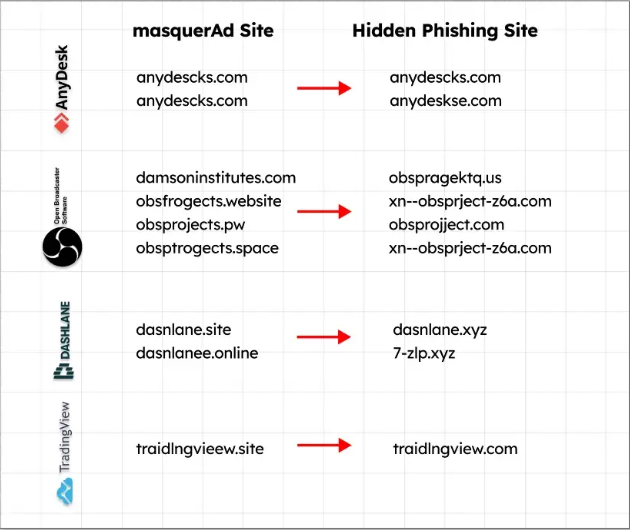

那些惡意網站實際上是訪客看不見的,在爬蟲程序、機器人程序、偶爾的訪客,當然還有谷歌的策略執行者看來,真正的推廣流(比如以有效的gclid值到達)顯示為良性的無關網站。2022年12月期間活躍的此類廣告流的幾個例子可以在這里看到——左邊顯示了谷歌實際上做廣告的被屏蔽網站,右邊顯示的是廣告點擊者被重定向到的實際釣魚網站:

圖5. 釣魚攻擊美國第一銀行客戶/利用uTorrent、Audacity和Brave等品牌傳播惡意軟件

為了深入研究這起騙局的技術細節,以下是2022年11月下旬觀察到的一路針對Grammarly的真實樣本流。推廣搜索結果會將你發送到域名grammalry[.]org,這是“Christian供暖和空調”廣告,只向那些直接訪問它的人投放。如果你點擊了這個推廣搜索結果,就生成一個唯一的點擊id(谷歌的Click ID,或gclid),由威脅分子加以檢查;如果有效(而且只有效一次!),結合其他參數,比如訪客的地理位置和用戶代理等,它會將你轉發到域名gramm-alry[.]com下的惡意Grammarly釣魚頁面。

請注意,轉發在服務器端完成,隱藏起來、不被谷歌以及永遠不會看到“偽裝廣告”網站的訪客看見,看見的只是實際的釣魚頁面:

圖6. 從搜索下載Grammarly到下載和安裝惡意負載

Gramnarly惡意軟件——Raccoon竊取器變種

不,這不是拼寫錯誤……gramnarly[.]com只是其中一個Grammarly品牌的釣魚頁面。不,他們不會等別人拼錯域名。只需要競購Grammarly廣告關鍵字,并創建“偽裝廣告”流:

圖7. Grammarly品牌的偽裝廣告流

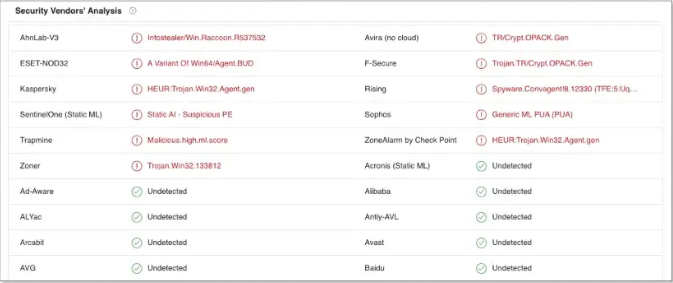

既然這些威脅分子不需要浪費時間和精力就能覆蓋到最相關的目標(谷歌為他們做到了這點),他們可以在惡意載荷上投入更多的精力。的確,在這起活動中,Grammarly載荷并不是普通保護機制可以快速檢測到的簡單竊取器。我們看到的一些更值得關注的特征包括如下:

與實際軟件捆綁——安裝Grammarly品牌的惡意軟件實際上會安裝Grammarly的副本。當然,它與悄然從事所有惡意活動的另一個可執行文件捆綁在一起。

臃腫的文件——安裝可執行文件(或其他變體的容器壓縮包)充斥著臃腫的零文件,只是為了使文件比自動惡意軟件分析系統的最大允許大小更大,通常為500Mb及以上。此外,把帶有惡意代碼片段指紋的代碼降到1%以下是另一種減少檢測的好方法。動態執行是真正發現問題的最有效方法——我們幾乎看不到任何當前的保護供應商自動執行這些巨大的文件。

定期更改載荷——由于規模較小,每天可以使用細小的更改來重新創建載荷,使用竊取器或加密貨幣挖礦軟件等惡意軟件的不同惡意載荷。所以有一天你從dropbox文件夾下載了Raccoon竊取器 ,下一天它成了來自discord CDN服務器的可執行MSI文件中的Vidar竊取器。

即使對Virus-Total而言,我們提交的內容也花了好幾天才得到啟發式檢測:

圖8. 從grammartly[.]org下載的Grammartly.exe

Vermux——針對GPU的大規模活動

濫用這種技術進行傳播的大規模活動無疑是我們稱為Vermux的攻擊GPU的威脅分子。Vermux針對任何擁有或可能擁有GPU硬件的計算機,通過攻擊受這類PC用戶歡迎的相關品牌的軟件工具或驅動程序來攻擊。

列表頂部是關鍵字“Afterburner”,指MSI Afterburner顯卡工具,可以在這些真正的搜索結果中看到,顯示adBuffer域名afterbern[.]live如何出現在列表頂部:

圖9. 真正的搜索結果顯示了推廣的偽裝廣告網站afterbern[.]live

Afterburner被許多游戲玩家以及圖形設計師用來控制、超頻和榨取GPU。Vermux針對的就是這種GPU,不過出于另一個原因:挖掘加密貨幣。的確,點擊上圖所示的推廣搜索結果,最終會將你重定向到隱藏的惡意網站,它看起來與原始網站一模一樣:

圖10. 你能看出區別嗎?(右邊是假的)

幾周前,研究人員注意到MSI Afterburner活動的載荷,這種載荷其實很難被檢測到。我們充分了解偽裝廣告這種難以捉摸的傳播技術后,得以發現Vermux的全面性和多用途性——其覆蓋范圍遠不止一個虛假的Afterburner安裝程序這么小。

Vermux在主要位于俄羅斯的服務器上部署了數百個域名、“偽裝廣告”網站以及釣魚頁面,主要向美國和加拿大居民投放惡意廣告。這伙威脅分子濫用大量品牌,并不斷演變。

主要的攻擊途徑是追蹤這些GPU。以下是表明adBuffer流在2022年11月至12月期間活動的幾個例子。首先是流行的MSI Afterburner,我們已在上面看到:

圖11. Vermux MSI Afterburner流

另一個備受GPU用戶歡迎的知名品牌是開源3d編輯和渲染軟件“Blender”:

圖12. 針對Blender用戶的偽裝廣告流

除此之外,Vermux還利用其他途徑獲取更多利潤——一些針對加密貨幣錢包和密碼,一些針對Vermux能獲得控制的其他流行工具,還有一些直接針對交易或銀行賬戶:

圖13. Vermux操縱的偽裝廣告流的另外幾個例子

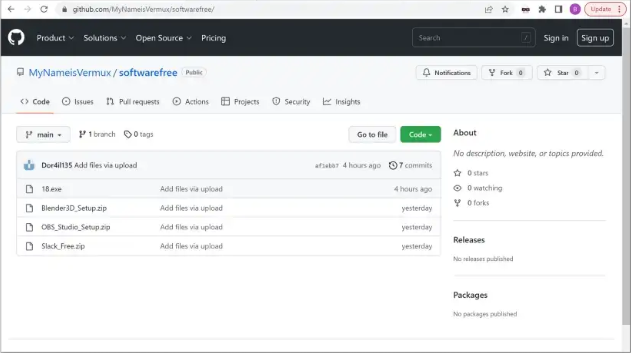

Vermux惡意軟件載荷——在GitHub上免費投放

Vermux的載荷主要基于用來控制的Vidar木馬,以及針對基于python的Monero挖礦軟件的一些專有編譯。這些文件遵循我們之前提到的規則,這使得它們難以被發現。Vermux不僅濫用谷歌廣告的聲譽和傳播力量,還濫用BitBucket、GitHub、Dropboxx和OneDrive等已知文件共享服務和代碼庫的聲譽。下面是在GitHub中發現的此類代碼庫的幾個例子:

圖14. GitHub上的MyNameisVermux公共代碼庫

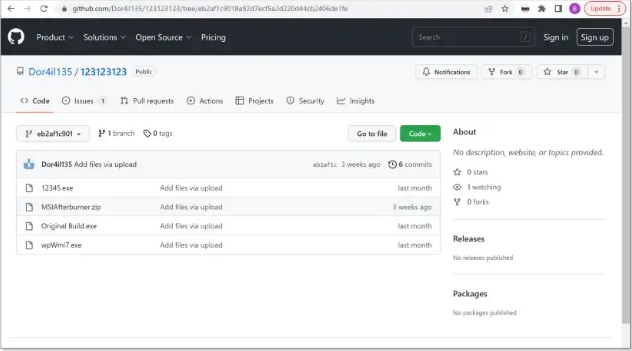

上述是一個名為sofwarefree的代碼庫,用戶Dor4il135上傳了不同的“惡意軟件化”安裝包,面向Slack、OBS、Blender甚至Norton Antivirus(18.exe)。

圖15. GitHub上的Dor4il135公共代碼庫

最后一個是Dor4il135自己的代碼庫活躍了一個多月,現在終于被下架了。一個月的時間夠長了,它投放與Vidar及其他惡意軟件變體捆綁在一起的不同類型的軟件,幾乎每天都會以新版本加以更新,主要是為了改變二進制足跡以免被檢測。

總結

安全說白了是信任的問題——因此,我們在網絡上的日常活動不斷依賴信譽良好的供應商。人無完人,可能更多的壞人利用這些安全漏洞,其手法是我們無法想象的。本文披露了這一點——強大的廣告系統、全球內容交付和安全基礎設施背后的那些公司與那些行蹤捉摸不定的威脅分子不斷較量,威脅分子設法隱蔽起來,利用值得信賴的其他品牌牟取私利。

這個“偽裝廣告”概念很簡單,但恰恰是那些威脅分子所需要的——濫用我們有時對谷歌及推廣搜索結果盲目寄予的信任。除此之外,濫用信譽良好的文件共享服務以及知名軟件品牌使威脅分子甚至逃避市場上最先進的終端檢測和響應(EDR)產品。我們不可避免地要采取一種更注重行為的保護措施,即使是針對像谷歌搜索這種最常見的行為。

不要被拼寫錯誤的域名所迷惑,總是仔細檢查從哪里下載文件。