不法黑客濫用Google Ads分發惡意軟件

一種新的惡意廣告活動濫用 Google Ads,目標是搜索流行軟件的用戶。

Guardio Labs 研究人員發現了一個惡意廣告活動,被追蹤為 MasquerAds 并歸因于一個名為 Vermux 的威脅行為者,該活動濫用 Google Ads 來定位正在搜索流行軟件的用戶。

該活動旨在提供流行軟件的受污染版本,這些軟件會在用戶的機器上部署惡意負載,包括Raccoon Stealer和Vidar等信息竊取惡意軟件。

該活動背后的威脅行為者使用的域名具有出現在谷歌搜索結果頂部的錯誤域名。

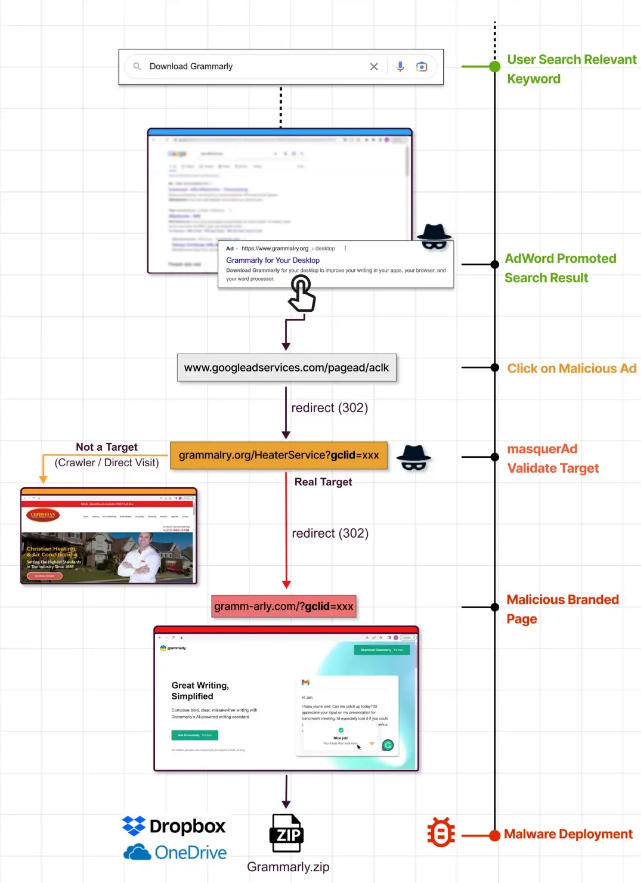

攻擊者使用了一組良性網站,旨在誘騙訪問者點擊它們,然后將他們重定向到流氓網站。

“訣竅很簡單——創建一個良性網站,用想要的關鍵字進行推廣,并在政策執行者眼中保持有效和安全。” 閱讀Guardio Labs 發布的分析。“然而,當目標訪問者(實際點擊提升搜索結果的人)訪問這些“偽裝”網站時,服務器會立即將他們重定向到流氓網站,然后從那里轉到惡意負載——通常也隱藏在信譽良好的文件中共享和代碼托管服務器,如 GitHub、Dropbox、Discord 的 CDN 等。”

威脅行為者模擬的一些軟件包括 Grammarly、Malwarebytes、Afterburner、Zoom、Slack、Brave 和 Tor。

威脅參與者對活動中使用的惡意有效負載投入了大量精力,例如,他們使用了能夠避開防御解決方案的竊取器。

“即使對于 Virus-Total,自我們提交后也需要幾天時間才能獲得不止一些啟發式檢測”,該報告繼續說道。

Vermux 部署了數百個域,其服務器主要位于俄羅斯,而流氓廣告主要針對美國和加拿大的用戶。

“這個“masquerAd”概念很簡單,但卻能滿足這些參與者的需求——濫用我們有時盲目給予谷歌及其推廣搜索結果的信任。除此之外,對信譽良好的文件共享服務以及知名軟件品牌的濫用使他們甚至逃避了市場上最先進的 EDR。應用更加行為化和公正的保護級別是不可避免的——即使是對于最簡單和最常見的行為,如谷歌搜索……”該報告總結道,其中還包括妥協指標。“不要被拼寫錯誤的域名所迷惑,并始終仔細檢查您下載文件的位置!”