接到一個緊急測試任務,只有一個目標名稱(某某醫院)和一個ip。

首先,使用goby一把梭對拿到的ip來個全端口掃描:

服務包括Weblogic,jboss,springboot,Struts2,以及其他各式各樣的系統(簡直就是Nday練習靶場)

其中嘗試了利用jexboss打jboss反序列化,Weblogic的反序列化(10.3.6.0版本),Weblogic的其他CVE漏洞利用,springboot的未授權,Struts2的反序列化漏洞均失敗

但是在8282端口的臨床技能中心管理平臺發現了弱口令

(admin/admin)可成功登陸到后臺:

經過測試,目標的字典管理下的屏幕信息管理系統的設置顯示圖片處存在任意文件上傳

只需要將png后綴的jsp馬上傳,在利用BurpSuite直接抓包改為jsp后綴即可

上傳完畢后,訪問目標url,webshell存在,但是利用Godzilla直接連接會失敗

經hum大師傅的發現,在鏈接時需要帶上當前頁面的cookie(這里目標對url做了強制跳轉,如果未登陸,都會條回到Login頁面。

這樣的話webshell的url就無法正常訪問了)帶上cookie即可正常連接(cookie到期后,webshell便會掉)。

連接成功后,為了穩定webshell,我們嘗試將webshell寫入到根目錄和靜態文件的目錄,但是仍會受到強制跳轉的影響。

于是將webshell內容寫入到了在登陸前就能訪問的jsp正常文件中,來穩定shell。

內網過程

之后對目標進行了信息搜集,入口web服務器為Linux主機,不出網,無法上傳大文件,web路徑存在強制跳轉,IP為172.20.10.49

首先嘗試了Neo-reGeorg,將webshell寫入到網站根目錄,帶上cookie進行代理,失敗(猜測原因可能還是應為網站的強制跳轉問題)

之后嘗試pystinger(毒刺),在將Server和webshell上傳到目標機器后,發現無法正常執行(程序報錯,而且似乎時代碼錯誤)

于是又再次換回了Neo-reGeorg,這次嘗試將目標網站中的某一個正常jsp頁面替換為我們的Neo-reGeorg的tunnel.jsp內容

發現目標無強制跳轉(猜測目標是根據文件名來進行的強制跳轉,且為白名單),本地嘗試連接,代理正常(報錯不影響)。

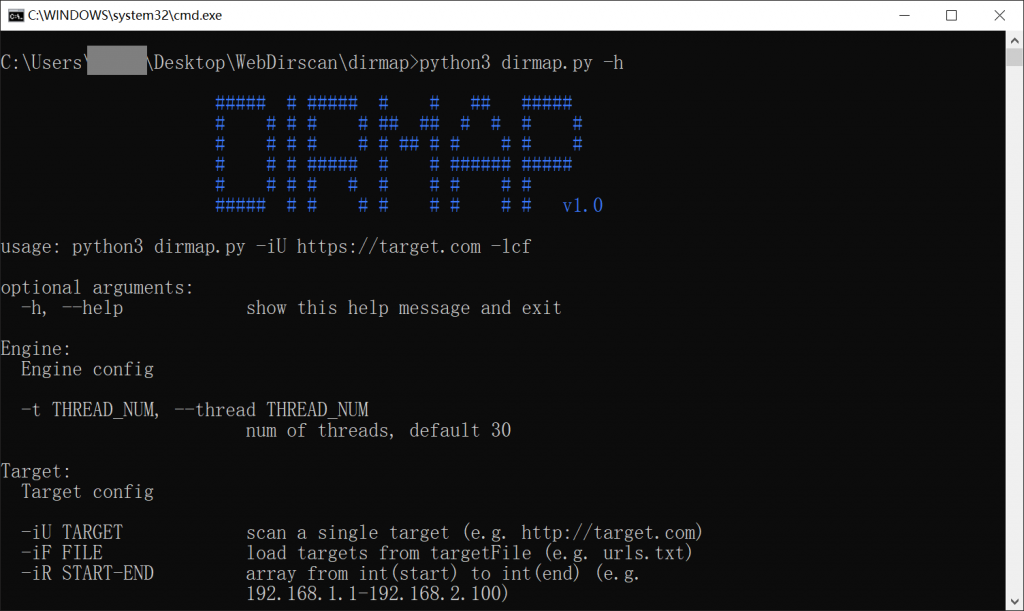

嘗試利用Ladon走正向代理掃描內網(命令為Ladon.exe 172.20.10.1/24 WebScan),掃描結果如下

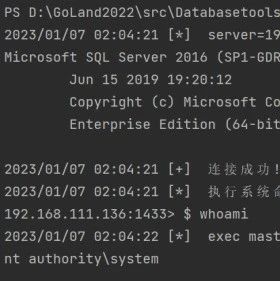

發現目標存在phpStudy探針頁面,且該探針頁面存在mysql弱口令root,root

掃目錄發現,該IP下還存在phpmyadmin頁面,可利用root,root登陸

經過測試,該數據庫用戶沒有outfile的導出權限,但是可以通過日志getshell

將general_log_file改為網站根目錄下的222.php

執行select 即可getshell

發現該臺主機為Windows主機,system權限,仍不出網

通過tasklist查看進程加殺軟比對,發現目標主機存在卡巴斯基(進程為avp.exe)

CobaltZirs0n大師嘗試利用卷影拷貝方式獲取目標SYSTEM,SECURITY,SAM文件本地離線解密,但是運行wmic shadowcopy call create Volume='C:\' 命令后,利用vssadmin list shadows查詢時,爆出錯誤,提示沒有注冊類

由于是system權限,嘗試直接利用powershell 操作注冊表導出文件

reg save hklm\system SYSTEM reg save hklm\security SECURITY reg save hklm\sam SAM

利用mimikatz成功解密獲取hash(密碼解不出)

此時有三種方式登陸遠程桌面

1.直接添加賬戶(卡巴斯基不攔截) 2.添加影子賬戶 3.利用mimikatz做pth來使hash覆蓋mstsc登陸administrator用戶

這里選擇添加了一個賬戶登陸,并打算利用該臺主機做代理,來利用fscan掃描內網(后續關站了,沒有繼續深入)

至此,應該是管理員發現了內網的動靜,直接反手關站。

如有侵權,請聯系刪除

系統安全運維

系統安全運維

Rot5pider安全團隊

Rot5pider安全團隊

系統安全運維

系統安全運維

骨哥說事

骨哥說事

LemonSec

LemonSec

瀟湘信安

瀟湘信安

系統安全運維

系統安全運維

系統安全運維

系統安全運維

LemonSec

LemonSec

LemonSec

LemonSec

中國信通院CAICT

中國信通院CAICT

一顆小胡椒

一顆小胡椒