信息安全等級保護分級要求第三級,信息系統受到破壞后,會對社會秩序和公共利益造成嚴重損害,或者對國家安全造成損害。國家信息安全監管部門對該級信息系統安全等級保護工作進行監督、檢查。認證流程是具有等保測評資質的公司(經過相關部門認可的)對要進行等保測評的單位進行定級并測評,測評后提出整改意見并對被測評單位進行整改,就是一個測評整改再測評再整改的過程,最終達到并通過測評,例如等保三級需要每年測評一次。

關于三級等保的技術要求

技術要求,包括物理、網絡、主機、應用、 數據5個方面;

物理安全部分

1、機房應區域劃分至少分為主機房和監控區兩個部分;

2、機房應配備電子門禁系統、防盜報警系統、監控系統;

3、機房不應該有窗戶,應配備專用的氣體滅火、ups供電系統;

網絡安全部分

1、應繪制與當前運行情況相符合的拓撲圖;

2、交換機、防火墻等設備配置應符合要求,例如應進行Vlan劃分并各Vlan邏輯隔離,應配置Qos流量控制策略,應配備訪問控制策略,重要網絡設備和服務器應進行IP/MAC綁定等;

3、應配備網絡審計設備、入侵檢測或防御設備。

4、交換機和防火墻的身份鑒別機制要滿足等保要求,例如用戶名密碼復雜度策略,登錄訪問失敗處理機制、用戶角色和權限控制等;

5、網絡鏈路、核心網絡設備和安全設備,需要提供冗余性設計。

主機安全部分

1、服務器的自身配置應符合要求,例如身份鑒別機制、訪問控制機制、安全審計機制、防病毒等,必要時可購買第三方的主機和數據庫審計設備;

2、服務器(應用和數據庫服務器)應具有冗余性,例如需要雙機熱備或集群部署等;

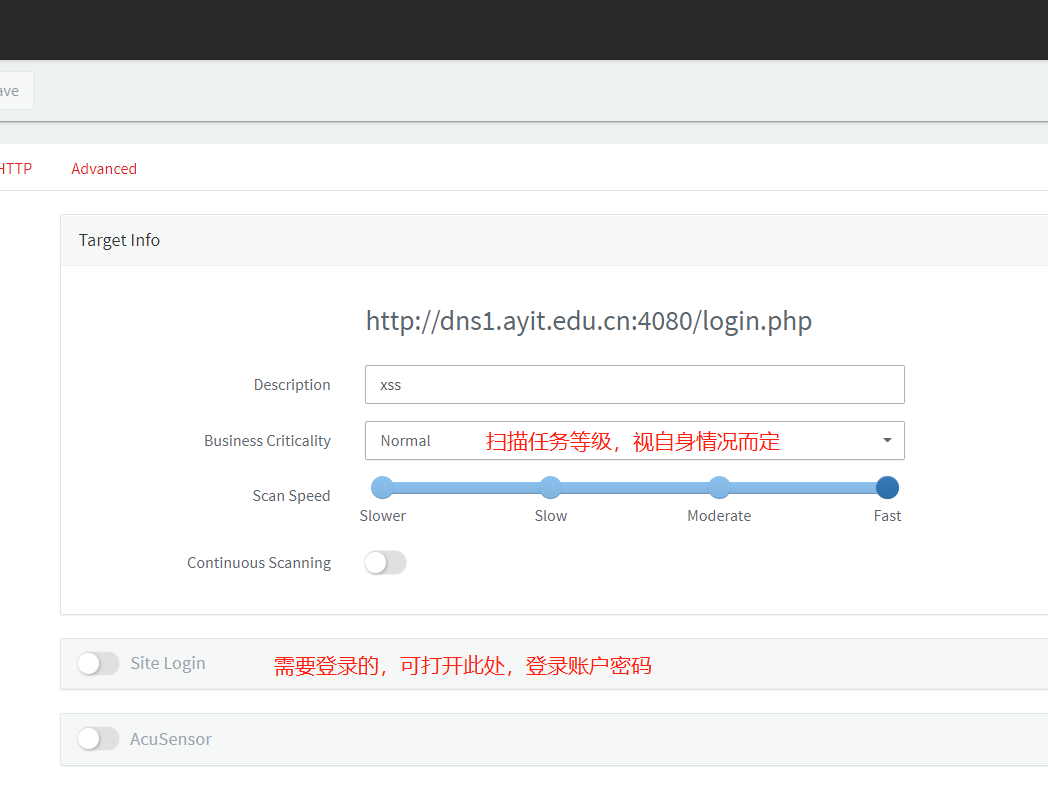

3、服務器和重要網絡設備需要在上線前進行漏洞掃描評估,不應有中高級別以上的漏洞(例如windows系統漏洞、apache等中間件漏洞、數據庫軟件漏洞、其他系統軟件及端口漏洞等);

4、 應配備專用的日志服務器保存主機、數據庫的審計日志。

應用安全部分

1、應用自身的功能應符合等保要求,例如身份鑒別機制、審計日志、通信和存儲加密等;

2、應用處應考慮部署網頁防篡改設備;

3、應用的安全評估(包括應用安全掃描、滲透測試及風險評估),應不存在中高級風險以上的漏洞(例如SQL注入、跨站腳本、網站掛馬、網頁篡改、敏感信息泄露、弱口令和口令猜測、管理后臺漏洞等);

4、應用系統產生的日志應保存至專用的日志服務器。

數據安全備份

1、應提供數據的本地備份機制,每天備份至本地,且場外存放;

2、如系統中存在核心關鍵數據,應提供異地數據備份功能,通過網絡等將數據傳輸至異地進行備份;