CNCERT披露影響國內數百萬IoT設備的僵尸網絡Pink

一、概述

2019年12月,根據安全社區提供的線索,我們發現了一起大規模的物聯網安全事件。多方聯合的分析與定位結果顯示,此次事件中,黑客通過入侵某網絡運營商的家庭用戶設備并植入惡意程序,持續地使這些設備變成新的僵尸節點,進而構建起了一個超大規模的僵尸網絡。根據所涉運營商和設備廠商的初步評估,被黑客入侵并控制的設備數量超過百萬,其中96%以上的受害者分布在中國境內。這次攻擊事件中受控的設備數量特別巨大,是歷史上已公開領域內的規模最大的物聯網僵尸網絡。

運營商的家庭用戶設備在設計、研發、制造等階段,需要采購第三方組件,以完成產品功能。由于程序設計不嚴謹、安全測試不充分等原因,有些組件含有軟件或硬件缺陷。這些缺陷在沒有暴露之前,叫做0-day漏洞或零日漏洞(沒有暴露——0-day,暴露1日——1-day,暴露多日——N-day)。此次事件中,黑客就是利用了設備生產供應鏈中的某些組件的0-day漏洞,入侵了多個品牌的家庭網關類設備,并在設備上植入了惡意程序。因為在該惡意程序的二進制逆向結果中,多次出現“pink”字符,所以我們將其命名為Pink。

Pink惡意程序從功能上可以劃分為3個模塊:植入、駐留、控制。當Pink惡意程序被植入設備并運行后,它會主動封堵設備的自動升級通道,大大增加了應急處置和在線修復的難度,危害程度極高。通過對該事件的深入分析,我們認為,此次攻擊事件已經超出了僵尸網絡的范疇,是一次高級定向攻擊事件:

1、高級性:在一般的僵尸網絡攻擊中,黑客會使用許多通用型的漏洞,以期最廣泛地覆蓋不同類型、不同品牌、不同固件的在線設備。但是在此次事件中,黑客挖掘了運營商的特定設備、特定固件的0-day漏洞(挖掘特定設備的漏洞,通常比挖掘通用型的漏洞難得多),僅利用0-day漏洞入侵這些特殊設備,并且沒有增加其他漏洞用于更廣泛的擴散感染;

2、定向性:此次事件中出現的0-day攻擊是針對特定品牌的寬帶設備設計的,這些設備主要被提供到華北、東北地區,其中北京地區裝機量最大。這些設備作為未來家用物聯網控制核心,重要性不言而喻。因此我們判斷,Pink背后的黑手是有目的性地選擇攻擊目標,這是高級定向攻擊的重要判斷依據;

3、定制性:在一般的僵尸網絡攻擊中,黑客會制作適配X86、ARM、MIPS等多種處理器架構的惡意程序,以確保能夠最廣泛地感染不同的設備。但是在此次事件中,Pink惡意程序僅能適配MIPS架構,而它正是被入侵控制的設備所采用的處理器架構;

4、持久性:在一般的僵尸網絡攻擊中,攻擊者通常在漏洞利用階段修改crontab定時任務,以實現惡意程序的持久化。但是在此次事件中,Pink惡意程序自己通過修改固件,完成Rootkit來保證自身長期存在于設備中,這是極為罕見的、難度很高的駐留方式,這也是Pink屬于高級定向攻擊的重要判定依據;

5、潛伏性:在我們的持續監測過程中,并未發現Pink有任何外部掃描攻擊行為,因此其攻擊活動是以特定目標進行的,而常規僵尸網絡活動則帶有大規模的掃描和探測能力,追求短時間內控制大量設備;Pink惡意程序中,也沒有出現任何已知的惡意軟件的代碼復用行為,在廠商治理后,Pink不再進行更新,這也表明了攻擊者更愿意隱匿自身,這與僵尸網絡開發者被公布后有意炫耀并持續活躍有本質的區別。

二、影響范圍

根據NetFlow監測、主動探測等多個維度的數據測算,Pink僵尸網絡曾經連接的IP地址數量超過五百萬。通過對這些IP地址的定位數據進行統計發現,這些IP主要是某運營商的家庭用戶地址。然而家庭用戶的IP地址是動態分配的,IP背后已感染設備的真實規模無法被精確估計。2020年初的監測數據顯示:在不到1分鐘的時間內,向控制服務器C2發起連接的感染端IP數超過百萬。另據所涉運營商和設備廠商的初步評估,被黑客入侵并控制的設備數量在數百萬級。綜上,依據多方獨立的測量結果,我們認定Pink僵尸網絡控制的節點數量在其峰值期超過百萬。

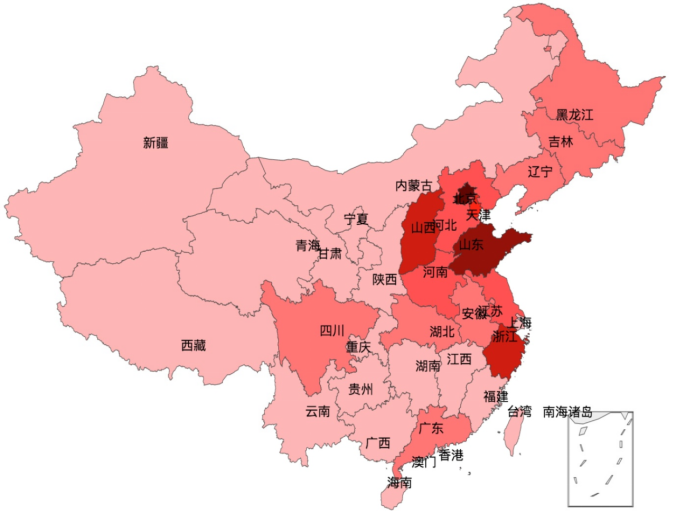

根據感染IP地址的定位數據,被感染設備主要位于北京(18.8%)、山東(16.4%)、山西(12.6%)、浙江(12.3%)等,境內分布如圖1所示。

圖1 Pink僵尸網絡境內感染IP分布

三、技術分析

經過長期的跟蹤研究,我們發現Pink是一個融合了多種對抗技術的僵尸網絡。設備被植入惡意程序Pink后,攻擊者通過點對點(P2P)和命令控制(CNC)兩種方式對Pink進行控制和管理。

- 對時效性要求不高的配置管理指令,通過P2P的方式分發;

- 對時效性要求較高的攻擊控制指令,通過CNC方式集中分發。

3.1 配置管理

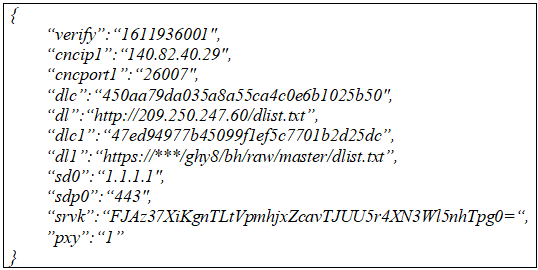

對于每一個被控的僵尸節點(Bot)來說,最重要的一步是找到管理員并接收指令,而管理員的信息就包含在“配置”之中。下面是最新截獲的配置信息:

圖2 Pink僵尸網絡配置信息表

其中,

(1) verify 字段為指令發布的時間戳,Bot會根據這個時間戳篩選出最新的有效指令;

(2) cncip 和 cncport 字段指明了僵尸網絡的最新CNC地址,攻擊者會根據自身需求隨時切換這個控制地址;

(3) dlc/dl和 dlc1/dl1 字段組為最新的Pink樣本更新地址,其中dlc和dlc1為對應內容的Hash校驗字段;

(4) sd0/sdp0字段為安全DNS地址,對于每一個Bot來說,當需要查詢DNS解析記錄時,將通過這里指定的DNS服務來查詢,且方式為DNS-Over-HTTPS;

(5) srvk字段為服務端的公鑰內容(base64編碼)。對于每一個bot來說,它和CNC的通訊都是加密的。所以實際通訊前要先經過橢圓曲線迪菲-赫爾曼(ECDH)密鑰交換得到一個唯一的私鑰。在這里指定了CNC端的公鑰后,還可以順帶完成了Bot對CNC身份的驗簽。這是對原有 ECDH 密鑰交換的擴展使用;

(6) pxy字段,推測是一個代理上線的選項,目前沒有看到使用跡象。

配置信息是這個僵尸網絡的核心,它保證了攻擊者對僵尸網絡的絕對控制能力。為了防止其他人發現配置信息,傳遞的配置信息都是異或加密過的密文。為了防止他人偽造,攻擊者還用橢圓曲線數字簽名算法(ECDSA)對配置信息進行了簽名。

除了保證配置信息的機密性和完整性外,攻擊者還使用了多種手段來分發配置信息,以確保其可用性:

(1) 通過集中的方式分發配置信息。將配置信息加密后,通過Github、百度貼吧等公開網站注冊用戶,以及內置的域名cnc.pinklander.com來分發配置信息;

(2) 通過 P2P 方式分發配置信息:Pink運行后會在被入侵的設備本地開啟端口監聽,互相進行廣播和分發配置信息。

3.2 攻擊控制

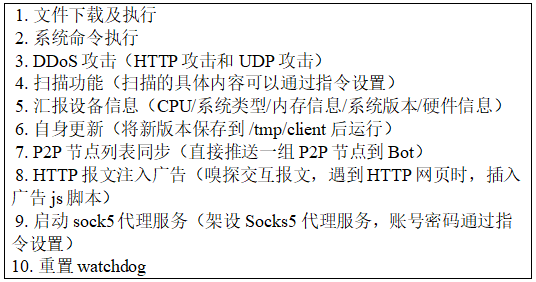

上節配置信息中的 cncip1 和 cncport1 便是攻擊者實際使用的主控節點。Pink 連接到 CNC服務器后,將通過密鑰交換的方式加密通信,傳輸控制指令。通過長期的跟蹤和監測,我們發現Pink 指令具有豐富的控制能力,具體包括:

圖3 Pink的控制能力

3.3 駐留手法

Pink在侵入目標設備后,第一時間修改系統固件,在init.d腳本中添加啟動項,啟動Loader模塊,該模塊負責在設備啟動后更新配置文件,下載最新的Bot程序。Loader模塊通過對Tr69c程序文件的刪除和對應進程的操作,避免運營商通過該程序升級系統固件、下發管理工具。這里解釋一下,Tr69c程序文件是運營商為了在管理側主動下發指令,從而管理設備的具體實現程序,是具有高權限和未公開的程序。通過研究Pink的駐留手法,我們能夠體會到,攻擊者對運營商運行機制及目標設備特性有相當程度的了解。

3.4 流量劫持和篡改

Bot程序在內核態實現了流量的轉發和劫持篡改。其通過使用mangle表,將設備中經過80端口的流量轉發到由netfliter框架實現的數據包處理邏輯中,該框架是內核操作級別的流量處理框架,攻擊者通過它提供的回調例程修改http流量。Bot也可以通過該框架實現中間人能力,劫持通信雙方的會話,強制用戶訪問網站或瀏覽特定信息,并向外隱藏用戶側的異常網絡表現,竊取通信雙方交換的重要信息如密鑰等。上述能力均可以在通信雙方不知情的情況下完成,危害巨大。在此次攻擊事件中,攻擊者已經展示出該功能的偽裝使用方法,在頁面指定位置投遞廣告信息。

3.5 代理能力

Bot程序提供了Socks5代理的功能,通過自定義算法生成用戶名密碼,并主動開啟端口以接收新的連接。Socks5的代理實現復用了libev庫,簡化了shadowsocks-libev的代碼。通過將設備代理化,攻擊者擁有了數百萬的動態IP池。這里解釋一下,因為IP資源緊缺,家庭寬帶出口IP是動態變化的,且均屬于個人用戶資源,如果攻擊者利用這些IP資源發起網絡戰,防御方無法通過封堵措施完成防御,且短時間內無法恢復。常用的抗DDoS設備也無法發揮作用,攻擊者可以無限制的使用這些真實IP發起攻擊。

3.6 追蹤Pink

在感染設備上提取到的惡意程序連接的CNC地址為:cnc.pinklander.com,2019年12月捕獲時,其解析IP為:110.18.61.36,2020年1月解析IP為:45.77.198.232。

捕獲到的惡意文件下載地址及文件hash如下:

(1)2020-02-18,http://140.82.53.129/client_l FR 5c322610e1845d0be9ccfc8a8b6a4c4f

(2)2020-04-14,http://155.138.140.245/client_l CA 5c322610e1845d0be9ccfc8a8b6a4c4f

(3)2020-04-16,http://95.179.238.22/client_l NL 5c322610e1845d0be9ccfc8a8b6a4c4f

(4)2020-08-17,http://209.250.247.60/client_b GB 5c322610e1845d0be9ccfc8a8b6a4c4f

(5)2021-05-06,http://209.250.247.60/client_l GB 7608b24c8dcf3cd7253dbd5390df8b1f

四、處置和建議

鑒于該僵尸網絡的規模和影響,我們發現該事件后,已第一時間通報給涉事網絡運營商和相關主管部門,并聯系設備廠商,協助處理和解決受影響的設備。黑客在與安全人員的對抗中,展現出了極強的針對性和專業性:首先黑客入侵設備后,會通過刷寫固件等方式獲得設備的絕對控制權,甚至讓設備廠商預留的管理端口也失效,而只能去現場解決;其次,黑客還建立起復雜的加密通道來分發配置管理和攻擊控制指令,從而逃避監測。經過安全人員與黑客的多輪對抗,截至2020年7月,絕大部分被入侵的設備已被修復。此后,通過1年多的持續監測,我們發現目前仍存在少量無法遠程修復的設備在現網運行,并且攻擊者還在持續地探索其他設備廠商的0-day漏洞。在安全社區的打擊之下,Pink的規模已經從特大型(超過百萬節點)縮減到大型(約十萬節點,分布在多個國家、涉及多家設備廠商),且目前仍然活躍。

我們的威脅情報顯示,物聯網0-day漏洞正在被黑客用來入侵形形色色的網絡設備。隨著萬物互聯時代的到來,物聯網設備已經成為黑產組織甚至高級持續性威脅(APT)組織的重要目標。雖然Pink是迄今為止發現的規模最大的僵尸網絡,但是它絕對不會是最后一個。以Pink為代表的超大規模僵尸網絡是黑客組織實現百般企圖的有力的基礎設施,我們在評估僵尸網絡帶來的風險時,不僅要搞清楚黑客已經通過僵尸網絡做了什么,更要預測到僵尸網絡將來可能被用于做什么,這樣才能在威脅來臨時從容應對。我們將密切關注黑客技術進展及黑客組織動向,深入研究超大規模僵尸網絡的機理特性,持續揭露僵尸網絡的潛在危害。

文章來源:關鍵基礎設施安全應急響應中心