Check Point:云安全解決方案部署十大思考要素

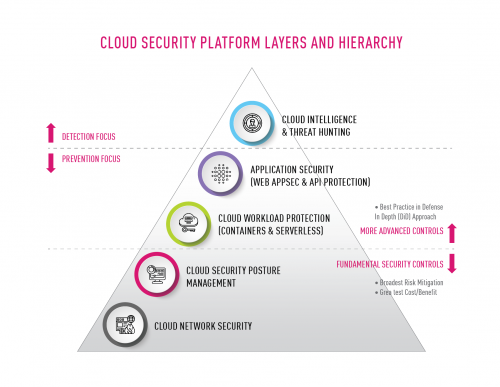

近期,隨著全球各地疫情控制日趨好轉,企業恢復生產、扭虧為盈的需求也在不斷提升。在業務回歸常態的進程中,深化云落地、確保云安全已成為保障業務發展的關鍵之一。Check Point 2020 年云安全報告顯示,75% 的受訪組織非常擔心或極度擔心云安全問題。下圖說明了組織應建立的一種多層的統一云安全平臺,以保護其云部署并確保強大的云安全防護。同樣,Forrester 最近開展的一項研究指出,云安全信心是采用更多云服務的主要驅動因素。

圖 1:統一云原生安全平臺的多個層級

在Check Point看來,企業決策者與網絡管理者要確保云安全就必須采用責任共擔模式。在基礎設施層面 (IaaS),云提供商負責保護其計算-網絡-存儲基礎設施資源,而企業用戶則需負責保護部署在基礎設施上的數據、應用及其他資產。云提供商為幫助用戶實施責任共擔模式而提供的工具和服務是任何云網絡安全解決方案的重要組成部分。但云提供商并不精于安全保護;這些云提供商工具和服務必須輔以合作伙伴解決方案才可實現企業級網絡安全。

如圖 1 所示,關鍵基礎層是云網絡安全,其中企業應部署虛擬安全網關,以提供高級威脅防護、流量檢查及微分段。此類安全解決方案采用多層安全技術,包括防火墻、IPS、應用控制 及 DLP 等。

通過互聯網安全長期經驗積累以及用戶直接反饋,Check Point安全專家推出了在選擇云網絡安全平臺時應特別關注的十大重要思考要素,闡述了企業如何在享有云計算優勢的同時,保障自身核心應用與數字資產不受侵害與損失。

1.高級威脅防護和深度安全保護 用戶應注意威脅檢測的不足,以有效保護當今復雜網絡安全環境中的云資產。企業需要對已知和未知(零日)漏洞實施多層實時威脅防護。解決方案必須能夠通過細粒度和深度流量檢查、增強型威脅情報及沙盒(可在驗證或攔截可疑流量之前對其進行隔離)提供深度安全保護。這些高級功能必須部署在南北向(傳入/傳出)和東西向(橫向)流量通道上。 2.無邊界 即使在最復雜的多云和混合(公有云/私有云/本地)環境中,解決方案也必須透明、一致地運行。統一的管理界面(有時稱為“單個管理平臺”)應提供唯一的云網絡安全真實信息來源以及集中命令和控制臺。 3.細粒度流量檢查和控制 選擇使用新一代防火墻 (NGFW) 功能,例如精細匹配細粒度(不僅限于基本白名單)、深度檢查(以確保流量傳輸符合允許的端口用途)、基于 URL 地址的高級過濾功能以及端口級和應用級控制。 4.自動化為了滿足 DevOps 的速度和可擴展性要求,解決方案必須支持高度自動化,包括安全網關的編程命令和控制、CI/CD 流程的無縫集成、自動威脅響應和修復工作流及無需人工干預的動態策略更新。 5.集成和易用性 解決方案必須可以很好地與企業的配置管理堆棧搭配使用,包括支持基礎設施即代碼部署。此外,該解決方案還必須能夠緊密集成云提供商的產品。通常,您的目標應是最大限度地減少必須單獨部署和管理的單點安全解決方案的數量,從而簡化運營并提高易用性。 6.可視性 解決方案的儀表盤、日志及報告應在事件發生時提供切實可行的端到端可視性。例如,日志和報告應使用易于解析的云對象名稱,而非模糊的 IP 地址。如果出現安全漏洞,這種可視性對于增強的取證分析也很重要。 7.可擴展的安全遠程訪問 解決方案必須使用多重身份驗證、端點合規性掃描及傳輸中數據加密等特性保護對公司的云環境的遠程訪問。此外,遠程訪問還必須能夠快速擴展,以便在發生新冠肺炎疫情等突發情況時,確保任何數量的遠程員工均可高效、安全辦公。 8.上下文感知型安全管理 云網絡安全解決方案必須能夠匯總并關聯整個環境(公有云和私有云及本地網絡)中的信息,從而讓安全策略具有上下文感知性和一致性。網絡、資產或安全組配置變更應自動反映在其相關安全策略中。 9.廠商支持和行業認可 除了解決方案本身的特性和功能以外,進一步了解廠商也非常重要。該廠商是否贏得了獨立行業分析公司和第三方安全測試公司的高度評價?能否滿足企業的 SLA 要求?是否經過時間檢驗?能否提供增值服務,如網絡安全咨詢服務?能否幫助企業支持全球運營?是否致力于創新以提供面向未來的解決方案?其軟件是否成熟且漏洞極少,是否及時提供修復程序? 10.總體擁有成本總體擁有成本取決于一系列因素,所有這些因素均應在采購時加以考慮:許可模式的靈活性、云安全平臺與現有 IT 系統的無縫集成程度和利用率、管理系統所需的人員水平和規模以及廠商的 MTTR 和可用性 SLA 等。企業需要云安全平臺能夠簡化運營、優化工作流,并在增強安全級別的同時降低成本。 越來越多的企業與機構正遷移到云端以滿足自己的業務需求。這些機構希望能夠控制自己的數據和保護數據隱私、防范網絡威脅,并安全地連接其云環境與傳統本地網絡,同時始終滿足法規要求。采用可滿足上述要求的云網絡安全解決方案將有助于組織在越來越復雜的威脅環境中持續獲得可靠保護。 來源:北國網 免責聲明:本文來源于網絡,僅代表作者本人觀點,與TechWeb無關。凡來源非TechWeb的新聞(作品)只代表本網傳播該消息,并不代表贊同其觀點。TechWeb對文中陳述、觀點判斷保持中立,不對所包含內容的準確性、可靠性或完整性提供任何明示或暗示的保證。請讀者僅作參考,并請自行承擔全部責任 |