電腦被挖礦分析

由于區塊鏈技術熱炒以及數字貨幣魔性推廣運營,如比特幣、以太幣、門羅幣、達世幣等層出不窮的數字貨幣被各種熱炒,在這些的利益驅使下,便出現各種模式的挖礦木馬程序。挖礦木馬主要就是通過利用各種手段,將挖礦程序植入到用戶的計算機中,在用戶未感知到的情況下,偷偷利用用戶的計算機進行執行挖礦功能,從而獲取收益。

以下情況是用戶中木馬的高頻事件

- 用戶往往在不注意的時候,下載并運行來歷不明的破解軟件或不安全軟件;

- 用戶點擊運行了釣魚郵件中的附件的文件;

- 用戶沒有做好系統及時更新,通過系統漏洞傳播;

- 用戶瀏覽了植入挖礦腳本的網頁,瀏覽器就解析腳本進行挖礦。

現在的挖礦木馬存在種類非常多常見的如:普通開源的挖礦程序、無文件模式的挖礦程序、網頁模式的挖礦程序、驅動模式的挖礦程序、Docker模式的挖礦程序。

自查挖礦木馬

1、cpu的使用率,中了挖礦木馬,因為會在系統中運行挖礦程序,使得計算機在正常運行下會變得非常卡頓,并且CPU的使用率會變得非常高,甚至會達到100%。

2、通過殺毒軟件進行全盤查殺,如果計算機中有存在挖礦木馬的樣本程序,殺毒軟件一般情況下是可以查殺。

3、通過抓包工具(Wireshark)進行查看分析流量,從流量中去分析排查可疑的流量數據包。

樣本基本信息

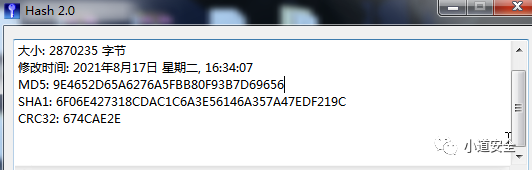

通過hash工具獲取都挖礦木馬樣本的MD5、SHA1、CRC32數據。

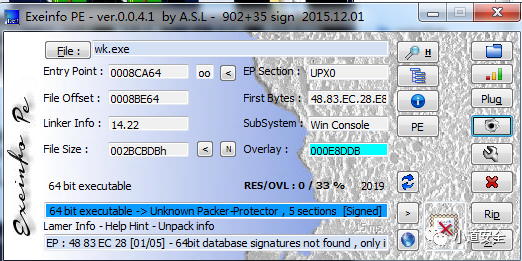

該挖礦樣本是控制臺窗口的應用程序,通過ExeInfo PE工具中的區段信息,可以看出該樣本采用了UPX壓縮殼進行對樣本保護,并且該樣本程序是64位的應用程序。

通過火絨病毒查殺軟件,進行掃描查殺該樣本程序,可以從下圖看到,該樣本是屬于Coinminer團伙研發的挖礦病毒樣本程序。

木馬功能分析

分析樣本需要工具:虛擬機VMware、IDA、X64dbg、pchunter、WireShark等工具。

脫UPX壓縮殼方法:單步調試法、內存訪問斷點法、堆棧平衡法。

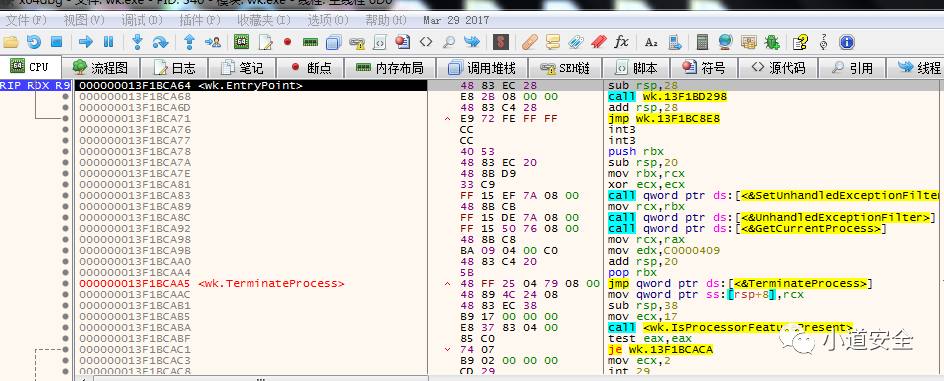

通過單步調試法進行脫UPX殼,樣本加載進x64dbg工具后,就單步F8方式,一直單步運行,通過觀察程序的相對地址,直到跳轉到原程序的OEP位置。那么再將內存數據dump下來就可以了。

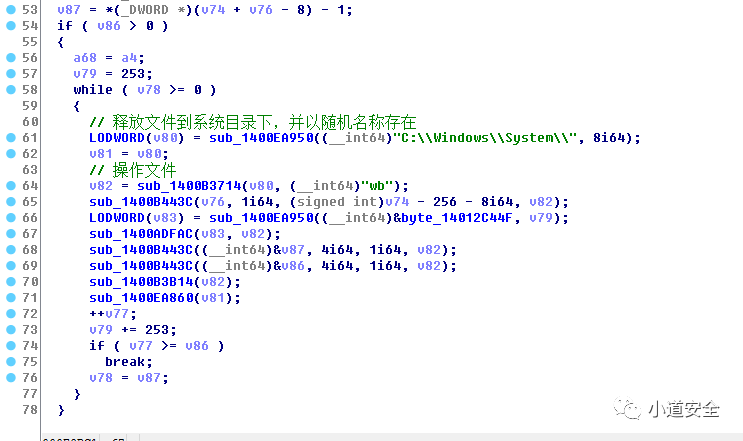

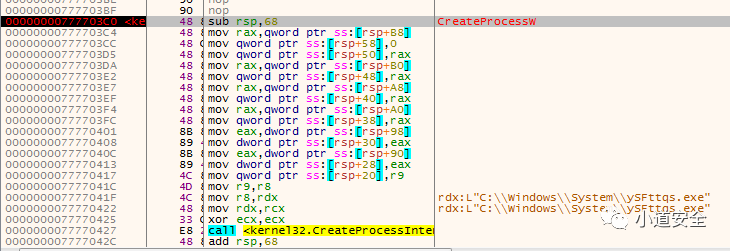

樣本的主要功能:通過循環遍歷創建控制臺文件,寫入數據到文件,啟動控制臺文件。通過利用系統函數CreateFileW進行創建文件名稱設置為7個字母的隨機名稱的文件,并通過WriteFile函數,將原始樣本內數據拷貝到新創建的進程文件中,最后通過調用系統函數CreateProcessW函數進行啟動樣本。

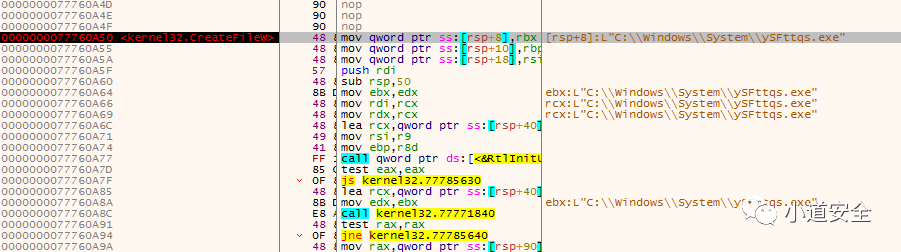

下圖是x64dbg調試工具中執行CreateFileW進行創建文件。

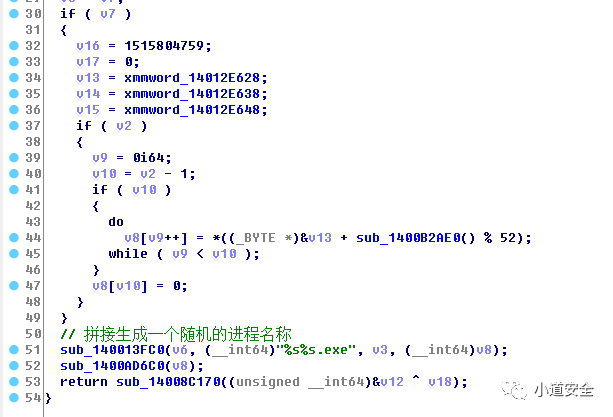

通過用拼接方式,生成的隨機文件名稱。

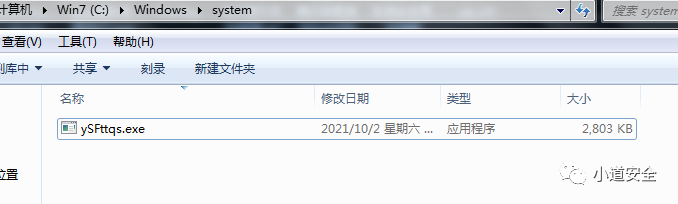

執行完一次流程后,已成功在指定的目錄下成功的生成了應用程序。

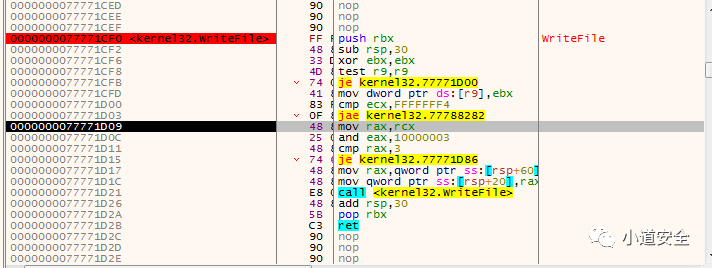

通過調用WriteFile將數據寫入到新創建的文件。

最后在通過調用CreateProcessW進行啟動創建的應用程序。

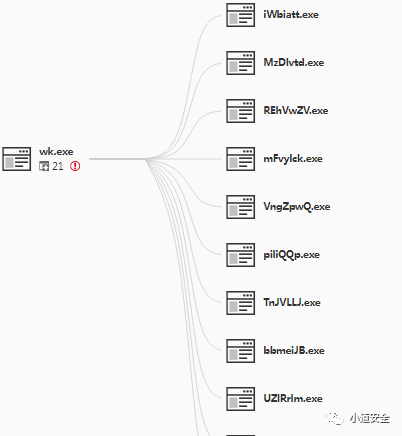

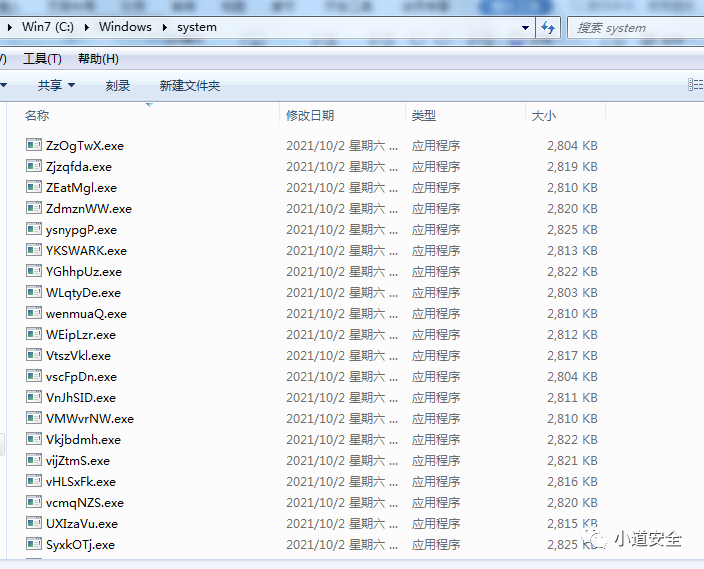

執行完樣本功能后,最終的效果如下圖所示(僅列出小小部分運行程序,實際同時運行的幾十上百個樣本)。

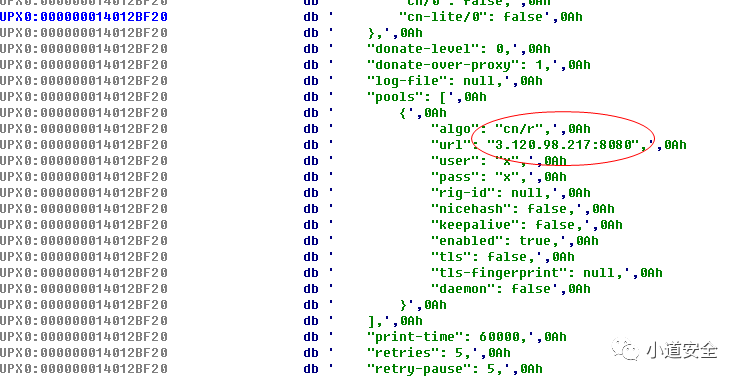

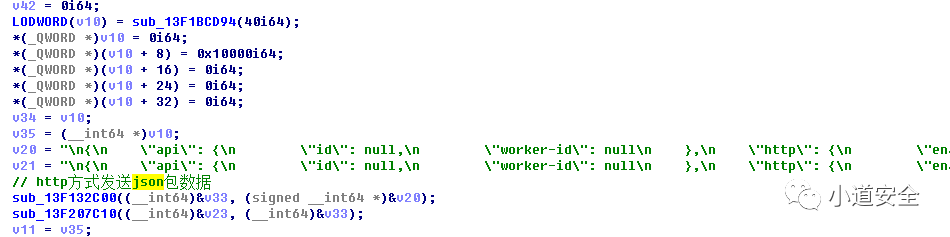

通過拼接json格式,并以http協議方式進行發送數據。

從上面的json格式中,可以很清晰看到 訪問請求的ip地址很端口號:3.120.98.217:8080。接下來反查這個ip地址信息,可以看到這個ip地址指向的是德國的。

在通過360威脅情報中心https://ti.#/#/homepage。

進行更詳細查詢這個ip地址相關的信息。從下圖可以看到這個ip地址是屬于Coinminer家族的 挖礦樣本,并且查詢到的相關聯的樣本也并不少。

木馬的清理

通過將C:\Windows\system\目錄下,所有隨機名稱的應用程序文件進行刪除。就可以清除掉這個挖礦樣本所遺留的應用程序。

預防和防護中挖礦樣本

1、在計算機中安裝病毒查殺軟件(火絨、360殺毒),并及時更新病毒查殺軟件的病毒庫,還需做好定時全盤查殺病毒。

2、及時做好計算機系統補丁的更新。

3、服務器、主機、數據庫等使用高強度的密碼口令,切勿使用弱口令,防止被暴力破解。

4、網絡上不要去隨意下載、運行來歷不明的程序或者破解程序,不隨意點擊來歷不明的鏈接。