新型攻擊可獲取和冒用瀏覽器數字指紋

最近出現了一種具有破壞性且難以檢測的新型威脅,攻擊者可濫用這種威脅收集用戶的瀏覽器指紋信息,從而在受害者不知情的情況下冒用其身份,損害其隱私。

得克薩斯A&M大學的學者將這種攻擊系統稱為“Gummy Browsers”,將之比作有近20年歷史的“Gummy Fingers”技術(明膠手指:用制作小熊軟糖的主要原料明膠來精確模仿用戶的指紋生物信息)。

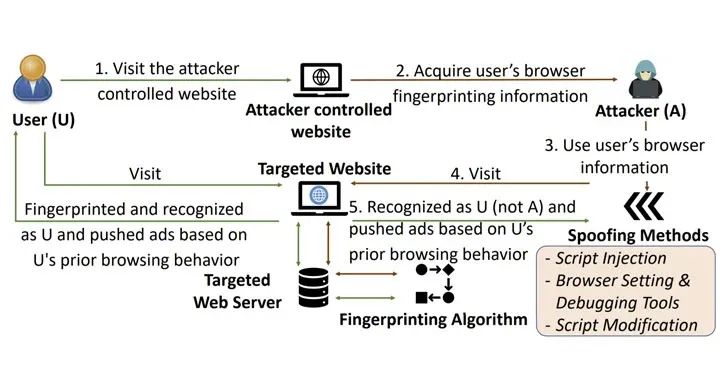

研究人員簡略概況道:“這個方法的主要思想是,攻擊者?先讓用戶?連接到其網站(或攻擊者控制下的知名網站),然后悄悄收集?用于瀏覽器指紋識別的信息(就像任何瀏覽器指紋識別網站?收集此類信息一樣)”然后,攻擊者?在他自己的機器上安排一個瀏覽器,在連接網站?時復制并傳輸相同的指紋信息,誘騙?認為請求服務的人是用戶?而不是攻擊者?。”

瀏覽器指紋,也稱為機器指紋,是指一種跟蹤技術,用于通過收集有關遠程計算系統的軟件及硬件屬性來唯一標識互聯網用戶:例如所選瀏覽器、時區、默認語言、屏幕分辨率、插件、已安裝的字體,甚至首選項,以及與設備Web瀏覽器交互時出現的行為特征。

因此,如果網站僅根據用戶的瀏覽器指紋來推送針對性廣告,則可能會導致遠程攻擊者能夠照著受害者的瀏覽器指紋來篡改自身瀏覽器指紋,好在更長時間內在用戶和網站都毫無所覺的情況下分析任何感興趣的目標。

換句話說,通過冒用受害者的瀏覽器指紋,利用服務器將攻擊者的瀏覽器視為受害者的瀏覽器這一事實,攻擊者不僅會收到與受害者所收到的相同或相似廣告,還可以推斷用戶的相關敏感信息(例如,性別、年齡段、健康狀況、興趣、工資水平等)并建立個人行為檔案。

在實驗測試中,研究人員發現,攻擊系統的平均誤報率達到0.95以上,表明大多數被冒用的指紋被網站誤認為是合法指紋,從而成功地欺騙了數字指紋算法。此類攻擊可以造成廣告隱私泄露,還會使得攻擊者能夠繞過用來驗證用戶身份和檢測欺詐的防御機制。

研究人員總結道:“Gummy Browsers對用戶在線安全和隱私的影響可能是毀滅性且持久的,特別是考慮到瀏覽器指紋已在現實世界中得到廣泛采用的情況下。有鑒于此,我們的研究提出了一個問題,即大規模部署瀏覽器指紋是否安全。”