網絡攻擊追蹤溯源技術淺析

美國有線電視新聞網(CNN)3月13日報道稱,經過近一個月調查發現,俄羅斯操縱網絡輿論的“巨魔軍隊”繼2016年以來繼續利用網絡假消息干擾本屆美國大選。該機構長期從事網絡虛假消息活動,秘密設置大量偽造的 Twitter、Facebook以及其他社交媒體賬戶,以蠱惑西方民眾。2016年,俄羅斯的“巨魔工廠”位于圣彼得堡的一個辦公大樓,而今年,則將該工廠移到了地處西非的加納和尼日利亞,顯然,這次的手法更隱蔽,更具針對性、更難識別和跟蹤。

網絡輿論干擾國家大選是網絡空間常見的一種攻擊形式,隨著網絡空間在世界各國經濟、政治、軍事等領域戰略制高點地位的提升,以及國家、組織間日益劇增的各種樣式的網絡攻擊的頻繁出現,如何對網絡攻擊進行追蹤溯源,成為當今國際社會備受關注的網絡空間安全問題。

一、 引 言

網絡攻擊追蹤溯源,美國軍方的說法是“Attribution”,中文直譯為“歸因”,一般指追蹤網絡攻擊源頭、溯源攻擊者的過程。也有研究將“Traceback”和“Source Tracking”視為與“Attribution”同等意義。

近年來備受關注的APT(Advanced Persistent Threat,高級持續性威脅)就是一種典型的網絡攻擊表現形式,這種攻擊針對特定目標(用戶、公司或者組織)發起攻擊,直接目的是隱蔽竊密或者破壞關鍵基礎設施。與DDos為代表的攻擊類型不同的是,后者沒有區分攻擊的指向性,APT則頻繁使用跳板主機、跳板網絡和公共網絡服務進行網絡攻擊,追蹤溯源難度更大。

二、 網絡攻擊追蹤溯源技術研究現狀

1. 全球態勢

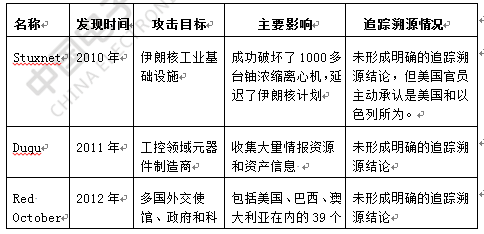

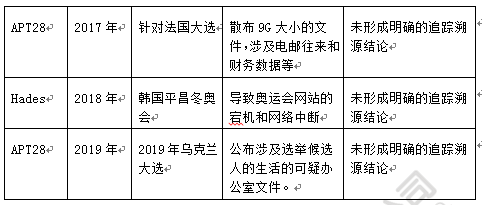

(1) 近十年全球APT典型案例

2010年, 震網攻擊了伊朗的核工業基礎設施, 造成約1000臺鈾濃縮離心機故障,遲滯了伊朗核計劃,這是全球第一起引起廣泛關注的網絡攻擊事件。2015 年初起,孟加拉等多國的SWIFT 銀行轉賬系統先后遭到攻擊,累計造成了近1億美元的經濟損失。2015年,烏克蘭一家電力公司的SCADA系統遭到入侵,造成22.5萬用戶長達數小時的電力中斷,給民眾生活和國家安全造成了嚴重危害。2016年美國大選期間,“郵件門”丑聞引起美國政壇的巨大震動, 影響了美國大選走向。還有報告顯示2019年烏克蘭大選、2018年韓國平昌冬奧會、2017 年法國大選、2016 年臺灣民選、2014年烏克蘭大選, 也不同程度地受到了 APT 的干擾。

(2) 近十年ATP典型事件及溯源結論

2. 研究現狀

以Cohen D為代表的研究團隊將網絡攻擊追蹤溯源劃分為追蹤溯源攻擊主機、追蹤溯源攻擊控制主機、追蹤溯源攻擊者、追蹤溯源攻擊組織機構四個級別。首選在追蹤溯源第一層上使用Input Debugging、Itrace、PPM、DPM、SPIE等網絡數據包層面的技術方法;其次,第二層上使用內部監測、日志分析、網絡流分析、事件響應分析等技術;再次,在第三層上總結的自然語言文檔分析、Email分析、聊天記錄分析、攻擊代碼分析、鍵盤信息分析等技術。

另一種具有代表性的研究方法則是根據不同的攻擊場景,將網絡攻擊追蹤溯源劃分為虛假IP追蹤、Botnet追蹤、匿名網絡追蹤、跳板追蹤和局域追蹤五類問題,并將解決這五類問題的技術方法歸納為4中類型:包標記、流水印、日志記錄和滲透測試。其中,包標記方法主要包括Itrace、PPM、DPM 技術,其作為網絡數據包層面的追蹤溯源方法,難以應對復雜的以APT為代表類型的網絡攻擊。流水印技術不需要修改協議, 也適用于加密流量, 甚至可以用來追蹤溯源一些以匿名網絡為跳板的網絡攻擊,但是流水印技術需要大量匿名網絡基礎設施的支持,因而不易實施,同時在技術上要保證水印檢測的準確率也有一定難度存在。日志記錄技術則是一種被動追蹤溯源方法, 存在所記錄的信息有限、可能被攻擊者篡改的問題。滲透測試的方法可以為網絡攻擊的追蹤溯源提供關鍵突破, 但是技術難度大并且存在司法可信性方面的疑問。

3. 存在不足

目前的研究基于的攻擊場景多為諸如DDos的非定向網絡攻擊,沒有區分攻擊的指向性,在應對類似APT等頻繁使用跳板主機、跳板網絡和公共網絡服務的網絡攻擊時,追蹤溯源能力有限。

從技術細節來看, 現有技術手段以被動追蹤溯源技術為主, 缺少主動獲取追蹤溯源關鍵信息方面的研究。網絡攻擊的隱蔽性和匿名性符合“木桶原理”, 因此, 追蹤溯源的突破往往取決于若干少量的核心關鍵線索。被動追蹤溯源收集到的是攻擊者有意或無意泄露的信息, 線索質量難以滿足溯源方的預期。需要結合主動溯源進行主動出擊, 在司法允許的范圍內,結合陷阱、誘捕、欺騙和軟硬件特性利用等方法, 同時在攻擊目標和攻擊者兩端獲取高質量的關鍵溯源線索。

從系統性來看, 各類追蹤溯源技術獨立使用、各自為戰, 而缺少定向網絡攻擊追蹤溯源的整體模型研究。模型研究作為基礎性工作, 可以有效整合現有策略、資源和技術手段,并應用于網絡和系統的各個層面上, 形成面向追蹤溯源的縱深化防御體系。

總體來看, 現有研究成果大多面向非定向網絡攻擊,而缺少專門面向定向網絡攻擊追蹤溯源的理論和技術的研究。定向網絡攻擊是應用和業務層面上而非網絡層面上的攻擊,更具隱蔽性、匿名性、持久性和復雜性,追蹤溯源的難度更大。同時, 定向網絡攻擊使用的攻擊工具和攻擊方法,也和非定向網絡攻擊有著顯著的區別。因此,在定向網絡攻擊追蹤溯源理論和技術方面, 需要進一步地創新。

三、 現有主流網絡攻擊溯源技術

1. 威脅情報技術

為了更加準確高效地追蹤溯源網絡攻擊, 工業界提出了威脅情報(Threat Intelligence)這一概念。Gartner 曾給出了比較通用的威脅情報定義:威脅情報是一種基于證據的知識,包括威脅相關的上下文信息 (Context) 、 威 脅 所 使 用 的 方 法 機 制(Mechanisms)、威脅指標(Indicators)、攻擊影響(Implications)以及應對建議(Actionable advices)等。威脅情報描述了現存的或者即將出現的針對資產的威脅或危險, 并可以用于通知受害一方針對威脅或危險采取應對措施。

2013年,David J. Bianco在總結威脅指標(IOC,Indicator of Compromise)類型及其攻防對抗價值的基礎上, 建立了威脅情報價值金字塔模型(The Pyramid of Pain), 該模型揭示了防御者追蹤溯源到不同的威脅指標時, 會導致攻擊者付出的代價大小。2014年初,美國建立網絡威脅情報整合中心,負責對各部門收集的情報分析,并為其他部門提供分析報告,加強應對網絡威脅。2015年,研究學者楊澤明等明確指出“威脅情報的共享利用將是實現攻擊溯源的重要技術手段”。目前,CERT、防病毒公司,安全服務公司,非政府安全組織等建立了各自的在線威脅情報平臺, 提供查詢和分析服務, 可以查看安全預警公告、漏洞公告、威脅通知等,幫助追蹤溯源網絡攻擊。

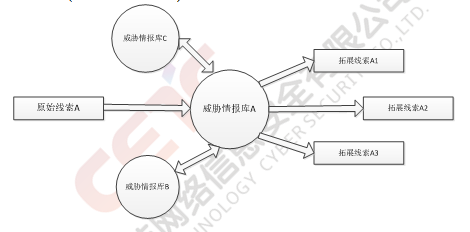

威脅情報在網絡攻擊追蹤溯源方面的優勢在于其海量多來源知識庫以及情報的共享機制。這些情報可以為追蹤溯源工作提供有力支撐: 防御者將已掌握的溯源線索作為輸入傳遞給威脅情報系統,后者通過關聯和挖掘, 不斷拓展線索的邊界, 輸出大量與已知線索存在關聯的新線索。利用威脅情報“一鍵溯源”(自動化追蹤溯源),是近年來學術界和工業界研究的熱點。

圖1 威脅情報追蹤溯源原理圖

2. Web客戶端追蹤技術

Web客戶端追蹤技術,主要是指用戶使用客戶端(通常是指瀏覽器)訪問Web網站時,Web服務器通過一系列手段對用戶客戶端進行標記和識別,進而關聯和分析用戶行為的技術。基于瀏覽器及插件存儲機制(如Cookie)的Web追蹤,是該領域最早使用也是最廣為人知的技術。隨著前端技術的發展,許多新的Web追蹤機制應運而生。近年來,有研究提出使用指紋技術跨網站追蹤瀏覽器用戶。

(1) Cookie追蹤

1) Cookie同步

Cookie同步是指用戶訪問某A網站時,該網站通過頁面跳轉等方式將用戶的Cookie發送到B網站,使得B網站獲取到用戶在A網站的用戶隱私信息,研究人員通過訪問了Alexa排名前1500網站,發現兩個追蹤者進行Cookie同步以后,可以把數據完全共享,就像是一個追蹤者一樣。

2) Evercookie

用戶可以通過清空瀏覽器緩存等方式,清除已保存的Cookie,Evercookie將Cookie通過多種機制保存到系統多個地方,如果用戶刪除其中某幾處的Cookie, Evercookie仍然可以恢復Cookie,如果開啟本地共享對象(Local Shared Objects),Evercookie甚至可以跨瀏覽器傳播。

(2) 瀏覽器指紋

1) 基本指紋

基本指紋是任何瀏覽器都具有的特征標識,比如硬件類型(Apple)、操作系統(Mac OS)、用戶代理(Useragent)、系統字體、語言、屏幕分辨率、瀏覽器插件 (Flash,Silverlight, Java, etc)、瀏覽器擴展、瀏覽器設置(Do-Not-Track, etc)、時區差(BrowserGMT Offset)等眾多信息。

2) 高級指紋

高級指紋是基于HTML5的方法,包括Canvas指紋、AudioContext指紋等。Canvas是HTML5中動態繪圖的標簽,每個瀏覽器生成不一樣的圖案。AudioContext生成與Canvas類似的指紋,前者是音頻,后者是圖片。

3) 硬件指紋

硬件指紋主要通過檢測硬件模塊獲取信息,作為對基于軟件的指紋的補充,主要的硬件模塊有:GPU’s clock frequency、Camera、Speakers/Microphone、Motion sensors、GPS、Battery等。

4) 綜合指紋

Web世界的指紋碰撞不可避免,將上述基本指紋和高級指紋綜合起來,計算哈希值作為綜合指紋,可以大大降低碰撞率。即為綜合指紋。

(3) 跨瀏覽器指紋

上述指紋都是基于瀏覽器進行的,同一臺電腦的不同瀏覽器具有不同的指紋信息,這樣造成的結果是,當同一用戶使用同一臺電腦的不同瀏覽器時,服務方收集到的瀏覽器指紋信息不同,無法將該用戶進行唯一性識別,進而無法有效分析該用戶的的行為。學者研究了一種跨瀏覽器的瀏覽器指紋,其依賴于瀏覽器與操作系統和硬件底層進行交互進而分析計算出指紋,這種指紋對于同一臺電腦的不同瀏覽器也是相同的。

(4) WebRTC

WebRTC(網頁實時通信,Web Real Time Communication),是一個支持網頁瀏覽器進行實時語音對話或視頻對話的API,功能是讓瀏覽器實時獲取和交換視頻、音頻和數據。基于WebRTC的實時通訊功能,可以獲取客戶端的IP地址,包括本地內網地址和公網地址。

Web 客戶端追蹤技術在網絡攻擊中扮演著重要角色, 不僅是攻擊者探測社工信息的重要平臺, 還是投遞攻擊載荷的重要通道。瀏覽器指紋在溯源方面的一個重要應用場景便是跨網站追蹤:攻擊者同時擁有一個已公開的身份和一個未公開的身份,雖然兩個身份訪問了不同的網站, 但可以提取到相同的瀏覽器指紋, 這就可以通過指紋關聯來溯源攻擊者的真實身份。

3 網絡欺騙技術

網絡欺騙技術(Cyber Deception)由蜜罐技術演化而來。Gartner 將網絡欺騙技術定義為:使用騙局或者假動作來阻撓或者推翻攻擊者的認知過程, 擾亂攻擊者的自動化工具, 延遲或阻斷攻擊者的活動, 通過使用虛假的響應、有意的混淆、以及假動作、誤導等偽造信息達到“欺騙”的目的。

網絡欺騙技術主要包括欺騙環境構建和蜜餌部署。欺騙環境構建依賴于虛擬化技術和蜜罐技術, 前者主要目的是模擬真實內網, 構建一個包括主機和網絡拓撲的高仿真欺騙基礎環境;后者則是在欺騙環境中部署包括大量泛業務的應用級蜜罐群。蜜餌部署主要是在可能的攻擊路徑上放置虛假的誘騙信息, 如代碼注釋、數字證書、Robots 文件、管理員密碼、SSH 秘鑰、VPN 秘鑰、郵箱口令、ARP 記錄、DNS 記錄等, 從而誘使攻擊者進入可控的欺騙環境。

網絡欺騙技術在網絡攻擊追蹤溯源方面的作用與優勢可歸納為三個方面:

第一,發現網絡攻擊, 此為追蹤溯源的前提。網絡欺騙通過部署虛假環境和蜜餌, 吸引和誤導攻擊者, 一旦這些正常用戶難以觸及的資源被訪問, 則表明網絡極有可能正在被攻擊。

第二,粘住網絡攻擊, 為溯源網絡攻擊贏得時間和機會。防御者通過欺騙手段將網絡攻擊逐步吸引至虛假的欺騙環境, 可以消耗攻擊者的時間、精力和資源,減少其攻擊重要真實系統的可能, 還能夠大量暴露其 TTP, 從而為制定針對性的防御策略, 乃至溯源反制贏得主動。

第三,威懾網絡攻擊, 其核心能力是追蹤溯源。如果攻擊者意識到已落入欺騙陷阱, 這本身對其就是一種巨大的心理威懾,攻擊行為已被發現, 溯源線索可能已經暴露。此外, 攻擊者長期處于欺騙環境的監視之下, 防御者有充足的時間和空間部署工具、設置機關, 開展網絡攻擊追蹤溯源工作, 從而形成反制和威懾。

四、 啟 示

首先,網絡攻擊的追蹤溯源是一門藝術:沒有單純的技術方法可能程式化、計算、量化或全自動實現溯源,無論這種技術是簡單的還是復雜的。高質量的溯源取決于各種技巧、工具以及組織文化,合作順暢的團隊、能力突出的個人、豐富的經驗。

其次,網絡攻擊的溯源依賴于政治風險。某個事件帶來的后果越嚴重、造成的損失越大,政府在確定攻擊者時可投入的資源和政治資本就會越多。在對某次攻擊所采取的所有響應,包括執法、外交或軍事手段中,溯源是最基本的一項工作,即首先需要明確攻擊者是誰。政府決定如何開展溯源,以及溯源到何種程度就足以采取回應行動。

未來網絡攻擊追蹤溯源會以一種“自相矛盾”的方式進行演變。

一方面,溯源正在變得更容易。更完善的入侵偵測系統能實時發現攻擊,能更快地調用更多的數據。適應更強的網絡將提高攻擊行為的成本,消除不確定因素,節省出資源以更好的識別高級攻擊。網絡犯罪增多,能推動執法部門、甚至是不友好的國家間的跨部門合作,這也將使國對國的間諜行為更加難以隱藏,政治成本更高。

另一方面溯源也變得更加困難。攻擊者能從被公開的錯誤中汲取教訓。強加密技術使用的增多也給取證制造了更多的問題,制約了大規模數據的搜集。事實上,由于沒有出現重大的后果,國家與非國家行為體可能不怎么擔心被抓個正著,導致動力不足,溯源疲勞癥也開始出現。