LockBit Ransomware 濫用 Windows Defender 部署 Cobalt Strike Payload

已觀察到與LockBit 3.0勒索軟件即服務 (RaaS) 操作相關的威脅參與者濫用 Windows Defender 命令行工具來解密和加載 Cobalt Strike 有效負載。

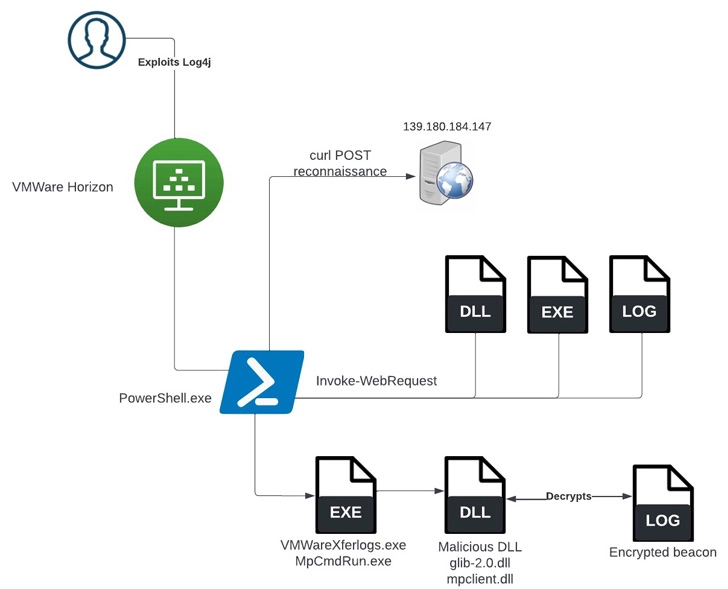

根據 SentinelOne 上周發布的一份報告,該事件發生在通過Log4Shell 漏洞對未修補的 VMware Horizo??n Server 獲得初始訪問權限之后。

研究人員 Julio Dantas、James Haughom 和 Julien Reisdorffer說。

LockBit 3.0(又名 LockBit Black)帶有“讓勒索軟件再次偉大!”的標語,是2022 年 6 月出現的多產LockBit RaaS 系列的下一個迭代版本,旨在消除其前身中發現的關鍵弱點。

值得注意的是,它為 RaaS 程序設立了有史以來的第一個漏洞賞金。除了改進泄漏站點以命名和羞辱不合規目標并發布提取的數據外,它還包括一個新的搜索工具,可以更輕松地找到特定的受害者數據。

網絡入侵者使用離地 ( LotL )技術,其中系統中可用的合法軟件和功能用于后期利用,這并不新鮮,通常被視為逃避安全軟件檢測的嘗試.

今年 4 月初,LockBit 的一家附屬公司被發現利用名為 VMwareXferlogs.exe 的 VMware 命令行實用程序來刪除 Cobalt Strike。這次不同的是使用 MpCmdRun.exe 來實現相同的目標。

MpCmdRun.exe 是一個命令行工具,用于在 Microsoft Defender 防病毒軟件中執行各種功能,包括掃描惡意軟件、收集診斷數據以及將服務恢復到以前的版本等。

在 SentinelOne 分析的事件中,初始訪問之后是從遠程服務器下載 Cobalt Strike 有效負載,隨后使用 Windows Defender 實用程序對其進行解密和加載。

研究人員說:“應該受到仔細審查的工具是組織或組織的安全軟件已經例外的任何工具。”

“像 VMware 和 Windows Defender 這樣的產品在企業中具有很高的流行度,并且如果允許它們在已安裝的安全控制之外運行,那么它們對威脅參與者的實用性很高。”

調查結果出爐之際,初始訪問代理 (IAB) 正在積極向其他威脅參與者出售對公司網絡的訪問權限,包括托管服務提供商 (MSP) 以獲取利潤,進而提供了一種危害??下游客戶的方法。

2022 年 5 月,來自澳大利亞、加拿大、新西蘭、英國和美國的網絡安全當局警告稱,攻擊將易受攻擊的托管服務提供商 (MSP) 武器化為“對多個受害者網絡的初始訪問媒介,具有全球級聯效應”。

Huntress 研究員 Harlan Carvey說: “MSP 仍然是攻擊者的一個有吸引力的供應鏈目標,尤其是 IAB,”他敦促公司保護他們的網絡并實施多因素身份驗證 (MFA)。