《云原生安全》之原生安全

云原生安全發展可謂方興未艾,云原生環境中的各類安全風險日益頻發,云上的對抗也成為現實,越來越多的企業開始探討如何設計、規劃云原生環境中的安全架構,部署相應的安全能力。云原生安全的現在和未來如何,筆者不妨從一個較高的視角進行探討。

與云計算安全相似,云原生安全也包含兩層含義:“面向云原生環境的安全”和“具有云原生特征的安全”。目前大部分企業和安全廠商還在踐行前者,只有少部分具有創新意識的業界同仁在關注和實驗后者。筆者看來,前者是必經之路,可以說是階段1,而隨著面向云原生的安全越來越成熟,將會迸發出極大的驅動力來構建具有云原生特征的安全能力,進入階段2,當然這還遠不夠,原生安全才是云原生安全的終篇。

1 面向云原生環境的安全

總體而言,云原生安全的第一階段是安全賦能于云原生體系,即構建云原生的安全能力。

面向云原生環境的安全,其目標是防護云原生環境中的基礎設施、編排系統和微服務等系統的安全。

這類安全機制的目標是保護云原生環境,不一定具備云原生的特性,它們可以是傳統模式部署的,甚至是硬件設備。

一個例子是容器云(CaaS)的抗拒絕服務,可用分布式拒絕服務緩解機制(DDoS Mitigation),而考慮到性能限制,一般此類緩解機制都是硬件形態,但這種傳統安全機制正是保障了是面向云原生系統的可用性。

當前云原生技術發展迅速,但相應的安全防護匱乏,就連最基礎的鏡像安全、安全基線都不盡如人意。因而應該研究如何將現有成熟的安全能力,如隔離、訪問控制、入侵檢測、應用安全,應用于云原生環境,構建安全的云原生系統。

2 具有云原生特征的安全

第二階段是構建具有云原生特征的安全能力,即具有本書1.4節中云原生的特性的各類安全機制。此類安全機制,具有彈性敏捷、輕量級、可編排等的特性。

云原生是一種理念上的創新,通過容器化、資源編排和微服務重構了傳統的開發運營體系,加速業務上線和變更的速度,因而,云原生系統的種種優良特性同樣會給安全廠商帶來很大的啟發,重構他們的安全產品、平臺,改變其交付、更新模式。

還是以DDoS為例,在數據中心的安全體系中,抗拒絕服務是一個典型的安全應用,以硬件清洗設備為主。但其缺點是當DDoS的攻擊流量超過了清洗設備的清洗能力時,無法快速部署額外的硬件清洗設備(傳統硬件安全設備的下單、生產、運輸、交付和上線往往以周計),因而這種安全機制無法應對突發的大規模拒絕服務攻擊。而如果采用云原生的機制,安全廠商就可以通過容器鏡像的方式交付容器化的虛擬清洗設備,而當出現突發惡意流量時,可通過編排系統在空閑的服務器中動態橫向擴展啟動足夠多的清洗設備,從而可應對處理能力不夠的場景。這時,DDoS清洗機制是云原生的,但其防護的業務系統有可能是傳統的。

這種具有云原生特征的安全機制與當前流行的安全資源池有相似的特性,當然借助業界流行的云原生技術和平臺,能提供比安全資源池性能更好、處置更靈活的安全能力。

客觀上看,云原生具有輕快不變的基礎設施、彈性服務編排、開發運營一體化等諸多優點。因而,安全廠商會開始研究如何將這些能力賦能于傳統安全產品,通過軟件定義安全的架構,構建原生安全架構,從而提供彈性、按需、云原生的安全能力,加快“防護-檢測-響應“閉環的效率。

此外,隨著討論的逐漸深入,讀者會發現,云原生環境中的安全防護天然地會要求一些主機側的安全機制具有云原生的特性。例如,容器環境的短生命周期、業務變更及其迅速,導致了如訪問控制、入侵檢測等安全機制偏向于特權容器等形態,并且要求可以動態根據編排系統的業務調度策略進行安全策略的調整,要實現這兩個需求,最后的安全機制必然與云原生系統融合,體現出明顯的云原生的特性。

3 原生安全:融合的云原生安全

Gartner提過,云安全的未來等價于純安全,因為未來云計算將會變得無處不在,所有的安全機制都會覆蓋云計算的場景,那么我們談云安全,其實就是一個通用場景下的安全問題。

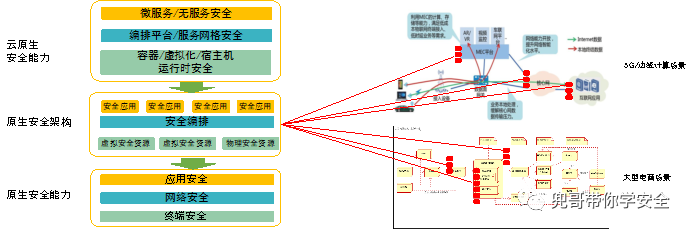

既然未來云安全等價安全,而云計算的下半場是云原生,那不妨也做個推論,云原生的未來也會等價于原生安全。那么,什么樣的才是原生安全呢,筆者認為原生安全有兩個特點:基于云原生,且無處不在,即使用了云原生的技術,能適用于各類場景。如圖1的左側具有云原生特性的安全能力能夠適用于5G和邊緣計算的場景,如本書24.1和24.2節所討論,也能夠適用于電商微服務的場景,如本書第其部分所討論的應用安全。

圖1 原生安全的演進

總結

從上可知,原生安全發展會有三個階段,在最終階段,當安全設備或平臺云原生化后,就能提供(云)原生的安全能力,不僅適用于通用云原生場景、5G、邊緣計算等場景,甚至可以獨立部署在大型電商等需要輕量級、高彈性傳統場景,最終成為無處不在的安全。當我們在討論安全架構或安全技術時,會絲毫沒有注意到這些架構和技術天然融入了各種云原生的特性,至此,我們的安全能力做到了到云原生去,從云原生來的“原生安全“。

本文選自《云原生安全:攻防實踐與體系構建》,經出版方授權發布。